Erhöhte Angriffsfläche

Die Integration von OT-Systemen in IT-Netzwerke und der zunehmende Einsatz von Internet of Things (IoT)-Geräten in Fertigungsunternehmen schaffen zusätzliche Einstiegspunkte in das Netzwerk. Privilegierte Benutzer haben oft Zugriff auf kritische OT-Systeme, und diese erweiterten Zugangspunkte sind anfällig für Angriffe.

Verstreute privilegierte Konten

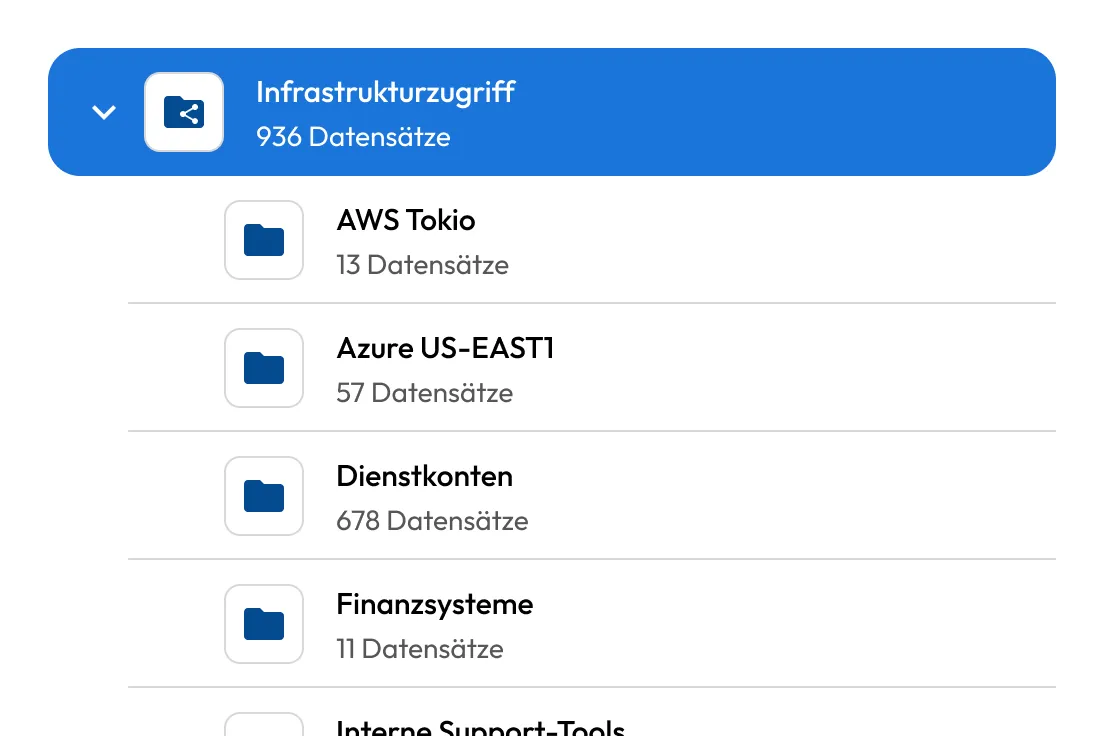

In vielen Fertigungsunternehmen sind privilegierte Konten über mehrere Systeme verteilt, z. B. Maschinen, SCADA-Systeme (Supervisory Control and Data Acquisition) und speicherprogrammierbare Steuerungen (SPS). Diese verstreuten Konten erschweren die Nachverfolgung, wer Zugriff auf was hat, was das Risiko eines unbefugten Zugriffs erhöht.

Wachsende Zahl digitaler Identitäten

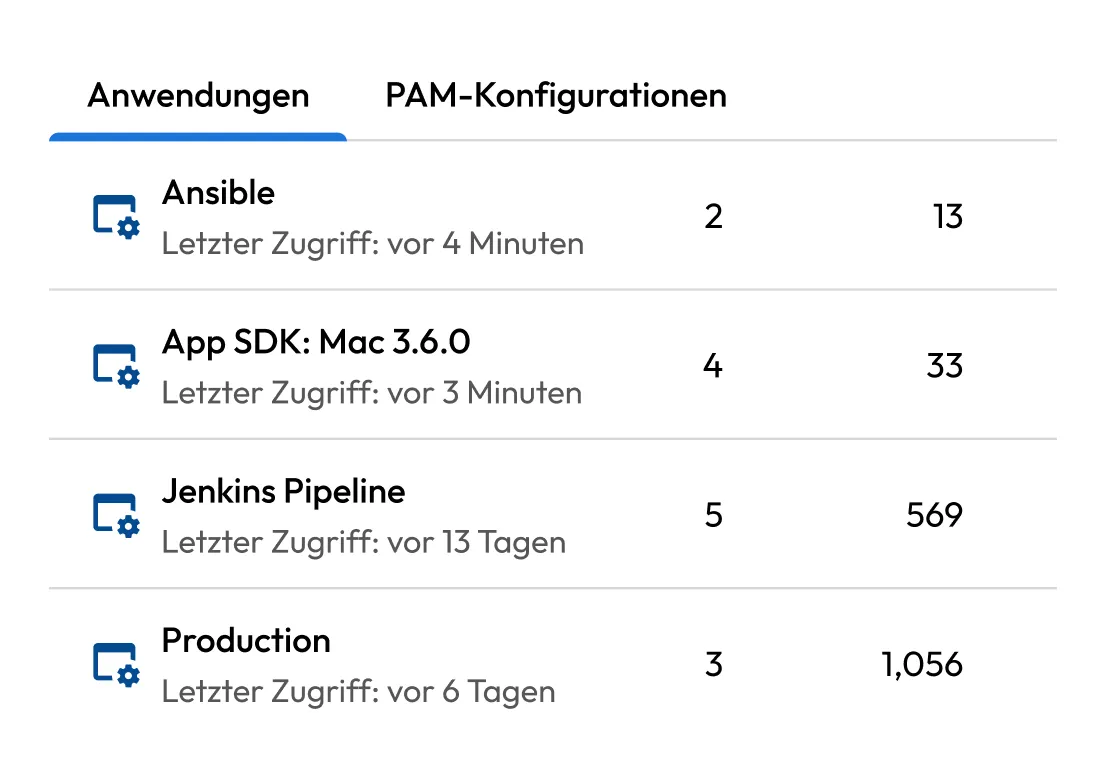

Da die Anzahl digitaler Identitäten, einschließlich API-Schlüssel, Zertifikate und Zugriffstoken, weiter zunimmt, haben Unternehmen Schwierigkeiten damit, einen klaren Überblick über die mit diesen Anmeldeinformationen verbundenen Berechtigungen zu erhalten. Ohne ordnungsgemäße Verwaltung schaffen verwaiste und nicht überwachte Anmeldeinformationen Schwachstellen, die sowohl IT- als auch OT-Systeme gefährden.

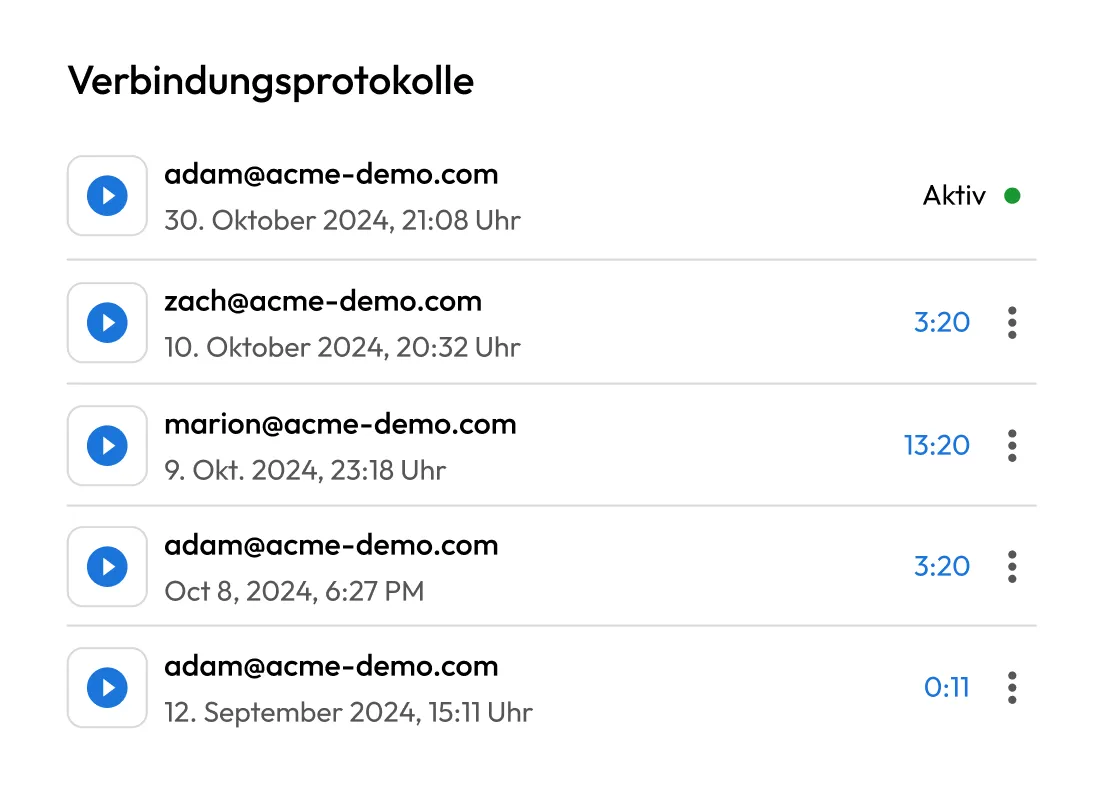

Mangelnde Aufsicht

Fertigungsunternehmen fehlen möglicherweise die Infrastruktur oder die Ressourcen, um privilegierten Zugriff in Echtzeit zu überwachen oder Aktivitäten systemübergreifend zu überwachen. Ohne diese Aufsicht ist es schwierig, unbefugten Zugriff oder potenziellen Privilegienmissbrauch zu erkennen.

Abhängigkeit von Legacy-Systemen

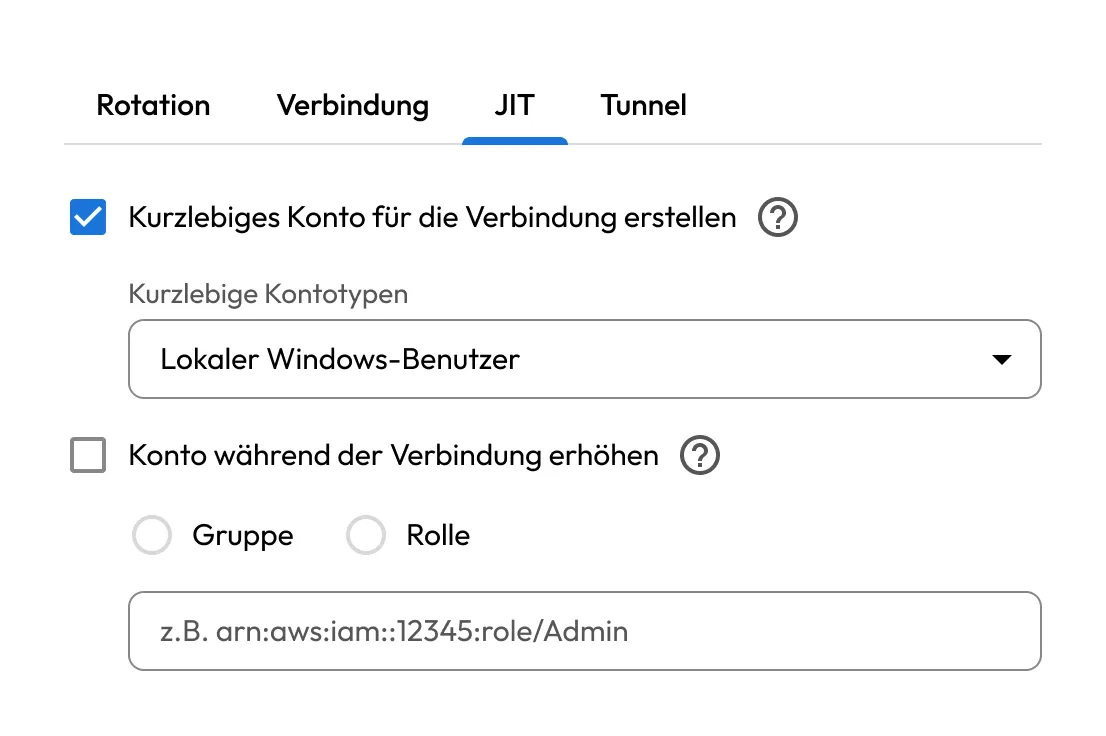

Fertigungsunternehmen verlassen sich häufig auf Legacy-Systeme, die nicht mit modernen Sicherheitsprotokollen im Hinterkopf entwickelt wurden. Viele dieser Systeme unterstützen möglicherweise keine erweiterten Funktionen wie Multi-Faktor-Authentifizierung (MFA), rollenbasierte Zugriffkontrollen (RBAC) oder automatisierte Überwachung.

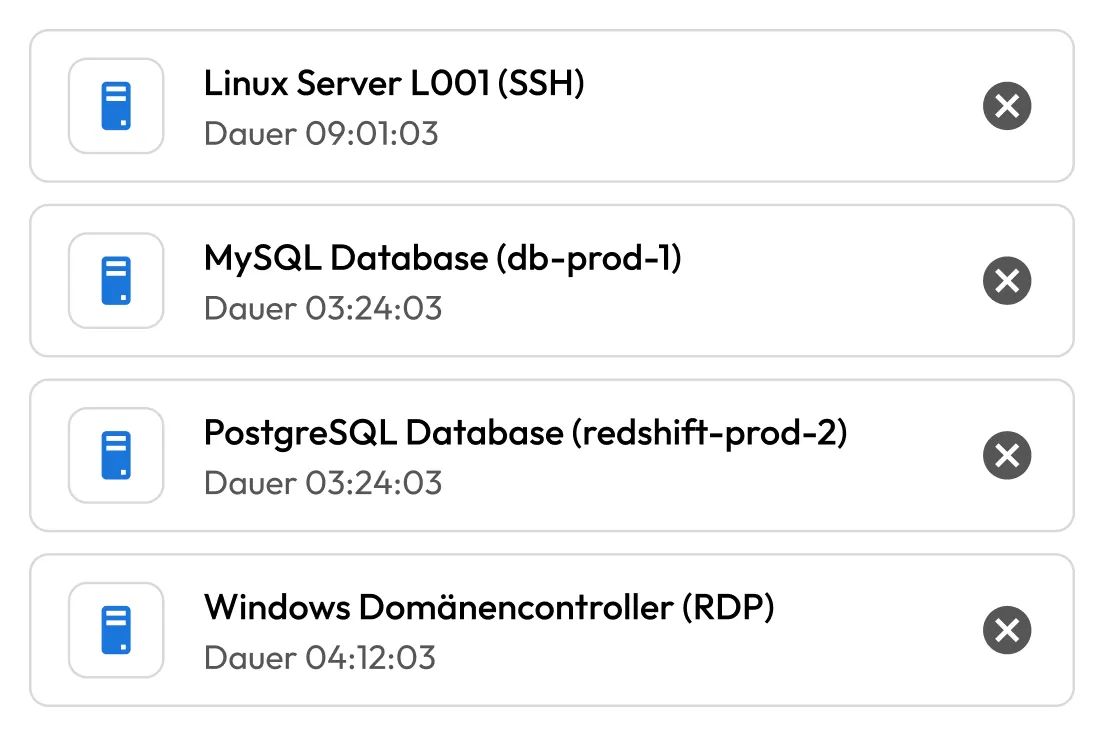

Zugriff von Drittanbieter

Hersteller verlassen sich bei der Wartung von Maschinen, Software oder IT-Infrastruktur oft auf Drittanbieter oder Auftragnehmer. Diesen Dritten wird in der Regel privilegierter Zugriff auf kritische Systeme gewährt, und ohne angemessene Zugriffskontrollen können ihre Anmeldeinformationen kompromittiert oder missbraucht werden.