Чтобы поддерживать эффективность процессов, финансовые организации активно привлекают внешних партнеров — от платежных систем и банковских платформ до финтех-сервисов. Согласно отчету Verizon об утечках данных за...

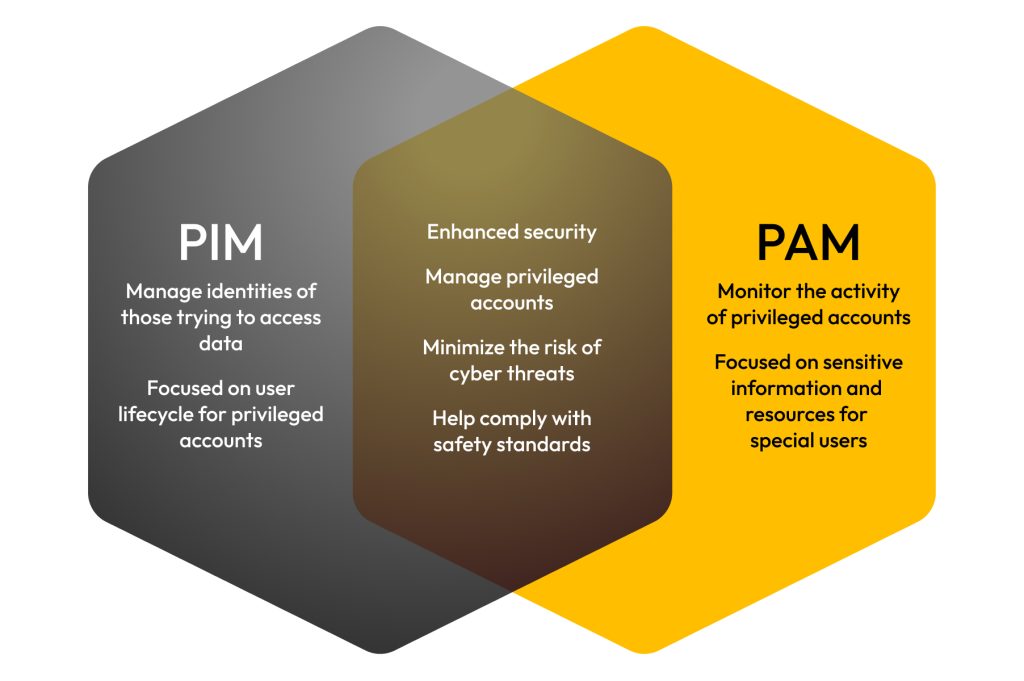

Основное различие между привилегированным управлением идентификацией (PIM) и управлением привилегированным доступом (PAM) заключается в их направленности. PIM обеспечивает пользователям необходимый доступ на основе их личности, а PAM предотвращает доступ неавторизованных пользователей к конфиденциальной информации.

Читайте дальше, чтобы узнать больше о PIM и PAM, а также о том, что отличает их друг от друга.

Что такое PIM?

Привилегированное управление идентификацией (PIM) предполагает управление тем, кто пытается получить доступ к данным или сети вашей организации. Если ваша организация приобретет решение PIM, вы сможете управлять типами ресурсов, к которым авторизованные пользователи могут получить доступ в определенных системах. Например, PIM позволяет контролировать пользователей в организации, которым нужны специальные разрешения, устанавливать ограничения для временного доступа и отслеживать действия пользователей с привилегированным доступом.

Что такое PAM?

Управление привилегированным доступом (PAM) работает в тандеме с PIM и направлено на контроль доступа к наиболее конфиденциальной информации и данным вашей организации. Учетные записи, которые регулярно обращаются к конфиденциальным системам, например ИТ-отдела или сотрудников отдела кадров вашей организации, необходимо защитить от неавторизованных пользователей, поскольку уязвимости в системе безопасности могут привести к утечке данных. Благодаря PAM ваша организация будет контролировать учетные записи с доступом к наиболее важной информации и обеспечивать тщательный контроль за действиями привилегированных пользователей.

Основные различия между PIM и PAM

Несмотря на то что PIM и PAM обычно работают вместе, помогая вашей организации защищать и контролировать привилегированные данные, между ними есть несколько различий.

PIM и PAM сосредоточены на разных аспектах IAM

И PIM, и PAM являются подмножествами управления идентификацией и доступом (IAM). Однако они сосредоточены на разных областях IAM, которая представляет собой систему политик, обеспечивающих авторизованным пользователям надлежащий доступ к ресурсам, необходимым для выполнения их работы. Чтобы понять общую картину того, что делают PIM и PAM в отношении IAM, представьте себе IAM как охранника на концерте. IAM следит за тем, чтобы входить могли только люди с действительными удостоверениями личности и билетами и чтобы у них были соответствующие разрешения. PIM действует как система, которая создает билеты на концерты, управляя тем, кто может сидеть ближе к сцене, и проверяя, что доступ к этим привилегиям имеют нужные люди. PAM — это VIP-билет на концерт, который позволяет только особым зрителям пройти за сцену и встретиться с артистами. Таким образом, оно гарантирует, что попасть туда могут только люди с привилегированным доступом, поскольку это самая конфиденциальная зона концерта.

Говоря более техническим языком, PIM защищает привилегированные идентификационные данные и фокусируется на управлении доступом на основе ролей (RBAC), которое предоставляет авторизованным пользователям доступ только к тому, что им нужно для выполнения их работы. В вашей организации PIM может определять, какие роли имеет авторизованный пользователь для определенных ресурсов. Это может быть полезно при приеме на работу нового сотрудника и назначении его в команду с категоризированным контролем.

PAM обеспечивает тщательный контроль за авторизованными пользователями, имеющими доступ к наиболее важной и конфиденциальной информации, чтобы защитить организацию от утечек данных и киберугроз. Например, ваша организация может извлечь выгоду из PAM, сосредоточившись на разрешениях сотрудников отдела кадров, чтобы защитить конфиденциальную информацию о заработной плате.

PIM и PAM преследуют разные цели

PIM гарантирует, что только авторизованные пользователи имеют определенные привилегии на основе их личности, и следит за тем, кто может получить доступ к определенным ресурсам. Представьте себе PIM как администратора в большом офисном здании, проверяющего ваш пропуск, чтобы убедиться, что вы не только можете находиться в здании, но и имеете доступ туда, куда должны. PAM, в свою очередь, — это удостоверяющий бейдж, дающий вам особый доступ к важным зонам, которого у других сотрудников может не быть. Основная цель PAM — защитить конфиденциальную информацию и привилегированных пользователей, имеющих доступ к наиболее важным данным вашей организации.

PIM и PAM предлагают разные варианты использования

PIM и PAM можно использовать в организации по-разному. PIM больше фокусируется на том, кто может получить доступ к определенным ресурсам, а PAM — на обеспечении безопасности такого доступа, особенно для пользователей, которые работают с конфиденциальной информацией. Ваша организация может использовать PIM для адаптации сотрудников: она гарантирует, что каждый сотрудник получит соответствующие разрешения на доступ к необходимым ресурсам. PIM также можно использовать для обновления доступа сотрудника, если ему нужны дополнительные файлы или программы, или для удаления доступа сотрудника, который покидает вашу организацию.

Ваша организация может использовать PAM для безопасного доступа к важным системам с помощью особых учетных данных, контроля действий привилегированных пользователей при доступе к конфиденциальным данным и даже предоставления экстренного привилегированного доступа администраторам, которым нужно устранить какие-либо проблемы. Большинство решений PAM, таких как KeeperPAM®, также могут помочь управлять паролями вашей организации, предлагая менеджер паролей, позволяющий сотрудникам безопасно хранить учетные данные для входа в систему и делиться ими.

Защитите организацию с помощью PIM и PAM

Хотя PIM и PAM имеют ряд существенных различий, многие решения PAM включают функции PIM для повышения общей безопасности вашей организации. Несмотря на различия, PIM и PAM дополняют друг друга, обеспечивая всем сотрудникам соответствующий доступ к ресурсам и надежно контролируя учетные записи с привилегированным доступом к конфиденциальным данным.

Чтобы узнать, как ваша организация может обеспечить надежный контроль каждого привилегированного пользователя, а также защитить конфиденциальную информацию, запросите демоверсию KeeperPAM.