組織のカスタマーサービス担当者がメールをより迅速に下

KeeperをSlackのワークフローと連携させると、認証情報、レコード、昇格された特権へのアクセスをSlackから直接、セキュアに要求、承認できるようになります。ツールを切り替える手間がなく、可視性にも影響しません。 Keeperが実現するポリシーに基づくワークフローを通じて、最小権限アクセスがシンプルかつ安全な方法で徹底されるうえ、Slackでの動作が滞ることもありません。

以下では、KeeperのSlackワークフロー連携ツールの機能、仕組み、利用する理由について説明します。

Slackワークフローと連携するKeeperツール

KeeperのSlackワークフロー連携は、セキュアなゼロ知識モデルを採用したサイバーセキュリティ用ソリューションです。コミュニケーションと共同作業のためにすでにSlackを利用している場合、直接Slackからアクセスの要求と承認ができるため利便性が向上します。 また、機密性の高い認証情報やシステムへのアクセスが可能なのは、所定の時間内で、必要な場合に限定されるため、ゼロスタンディング特権 (ZSP) の適用が徹底されやすくなります。

この連携ソリューションは、クラウドでホストされる承認サービスとしてでなく、Keeperボルトに直結しており、標準的なパスワードマネージャーレコードや共有フォルダなどに対するアクセス権の要求手順を管理します。 アクセス権の要求手順を保護するには、KeeperシークレットマネージャーかKeeperPAMのライセンスが必要です。 Slackでアクセスが要求されると、Keeperコマンダーに安全に伝達され、そこで処理されます。Keeperコマンダーはエンドツーエンドの暗号化とKeeperのゼロ知識アーキテクチャを維持するために顧客によってホストされます。 Slackがレコード自体にアクセスすることは一切なく、暗号化された承認用メタデータのみがやり取りされます。

連携する仕組み

KeeperのSlack連携アプリは、アクセス権を安全に要求・承認するために所定の手順に従います。Keeperは顧客がホストするワークフローからSlackに接続され、機密データを露呈することなく、承認された場合に限ってアクセス権が付与される仕組みを確立します。 以下はアプリがたどる具体的なステップです。

- Keeperコマンダーを展開: Keeperコマンダーは、Dockerを使用して顧客がホストするLinux仮想マシン (VM) を基盤にサービスモードで実行されます。Slackから受信したリクエストを安全に処理し、アウトバウンド専用のHTTPS接続を使ってKeeperと通信します。

- Slack連携アプリを設定: Slack連携アプリはユーザーのSlackワークスペースにインストールされ、承認処理用のプライベートチャンネルに接続されます。

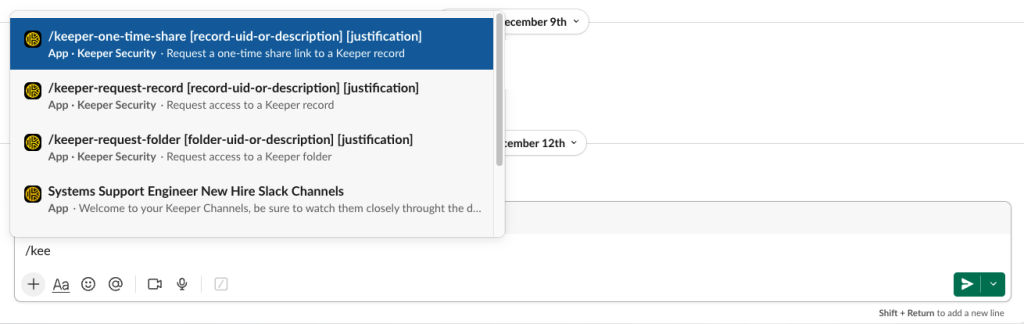

- Slackでアクセス要求を送信: Keeperボットが上記のチャンネルに招待されると、ユーザーはレコード、共有フォルダ、ワンタイム共有リンク、SSOクラウドデバイス承認へのアクセスを要求できるようになります。要求にはSlackのスラッシュコマンドが使用され、その根拠も送信されます。

- アクセス権の要求を検証し、承認者に転送: Keeperコマンダーがアクセス権の要求を受信し、正当性を検証後に、指定のSlack承認チャンネルに投稿します。要求には、要求者、根拠、アクセスが必要な期間などのコンテキストが含まれます。

- 承認者が要求を審査し、Slackで結果を明示: 承認者はSlackで直接、要求を承認または拒否します。この結果は適用のために、Keeperコマンダーに即時に送信されます。

- Keeperが自動的に結果を適用: 要求が承認された場合、Keeperはユーザーに時間制限付きアクセス権を付与し、その期間が過ぎると自動的にそのアクセス権を取り消します。

- コンプライアンスと監査用にすべての活動記録を作成: KeeperのSlack連携アプリを介して実行される要求、承認、アクセス権の変更は、それぞれKeeperに記録されます。その結果、セキュリティチームは、手動での追跡活動を必要とせずに、詳細な監査証跡を維持できます。

KeeperのSlackワークフロー連携ツールを使用する理由

KeeperのSlackワークフロー連携ツールは、組織が現代的な業務フローを妨げることなくアクセスを保護するのに役立ちます。 ポリシーに基づくアクセス権の承認方式がSlackワークフローに直接組み込まれるため、セキュリティだけでなく、生産性も向上します。ゼロ知識アーキテクチャを盤石に維持しながら、日常的な業務手順に無理なく溶け込みます。

ゼロ知識モデルを維持

Keeperが採用するゼロ知識アーキテクチャは、KeeperとSlackを含めて外部に機密データを露出することがありません。 シークレットはエンドツーエンドで暗号化された状態のまま、ユーザー自身のインフラ内でのみ処理されるため、特権的認証情報に対する制御力は確保されます。

生産性を向上

この連携ツールを使うと、すでに作業が進行している場所でもアクセス権の要求と承認が安全に行われます。 ユーザーと承認者は、システムやボルトを切り替える手間なく、Slackで直接アクセスを要求、確認、承認できます。 こうした効率的な手順によりチームは業務を中断なく迅速に進めることができます。また、セキュリティも高度に保たれます。

潜在的リスクを軽減

この連携ツールを使うと、スタンディング権限や安全でない認証情報の共有は排除され、最小権限原則に基づく、ジャストインタイム (JIT) でのみのアクセス権の付与が徹底されます。 承認されない限り、アクセス権は付与されず、付与の範囲は必要最小限に限定されます。また、所定の有効期限が過ぎるとアクセス権は自動的に失効します。

既存のワークフローに適合

Slackはすでに多くの組織でコミュニケーションとコラボレーション目的でよく使われており、 ユーザーはその使い方になじんでいるため、Keeperを新しい承認ツールとしてそのワークフローに組み込んでも、あらためてトレーニングする必要はなく、導入が容易です。 また、組織全体がKeeperのプロセスに一貫して従うようになり、リスクのある迂回策を防止できます。

監査に対応可能な仕様

アクセス権の要求、承認、適用といったすべてのアクションはKeeper内に自動的に記録され、 セキュリティ担当者はこの記録を通じて、規制上の義務の履行とインシデント対応をサポートするために講じられる措置を完全に把握できます。

完全自動化

Slackのワークフローはアクセス権の要求から適用までが自動化されるように構成可能です。 そのためには、KeeperのSlack連携ツールを、KeeperシークレットマネージャーかKeeperPAMと併用する必要があります。 Keeperシークレットマネージャーを使用する場合、構成データとシークレットは手作業なしで安全に取得されるため、設定ミスのリスクを軽減できます。

Slackで安全なアクセス管理が可能に

現代組織にとって、アクセス権の要求と承認を複数の個別ツールや手作業で処理するのはもはや時代遅れとなっています。 KeeperのSlack連携ツールを使えば、アクセス権の要求・承認・適用手順は、進行中のワークフローを妨げることなく、安全なひとつなぎのプロセスに集約されます。 JITアクセスとゼロ知識暗号化を兼ね備えるKeeperと連携することで、不正アクセスの減少と生産性向上の両方を達成できます。

Keeperのセルフホスト型Slackワークフローを実際に組み込む方法については、セットアップマニュアルで解説されています。Slackでアクセス権を安全に承認する便利な方法としてぜひ、ご活用ください。 セキュリティ分野のエキスパートへの相談をご希望の場合は、デモをご依頼ください。