Les employés adoptent des outils d’intelligence artificielle (IA) pour améliorer leur productivité, mais ils tiennent rarement compte des implications en matière de sécurité. Lorsqu’un employé colle

La gestion des secrets d’infrastructure informatique est un problème. Ironiquement, le déploiement et la maintenance de la plupart des solutions de gestion des secrets représente au moins la moitié de la bataille. En règle générale, l’installation d’un gestionnaire de secrets nécessite l’achat et l’installation de matériel supplémentaire sur site, puis un processus d’installation de logiciels complexe et fastidieux et la maintenance des serveurs par la suite.

Keeper Secrets Manager (KSM) a été créé pour être simple à déployer et à maintenir afin que vous ne passiez pas plus de temps à gérer votre gestionnaire de secrets que vous ne gérez vos secrets! Il est entièrement cloud-based, il s’intègre donc à pratiquement n’importe quel environnement de données, et il n’est pas nécessaire d’avoir du matériel supplémentaire ou une infrastructure cloud-based. Il s’intègre à une grande variété d’outils DevOps, y compris Github Actions, Kubernetes, Ansible et plus encore, dès sa sortie de l’emballage. Bien que les solutions compétitives prennent des heures à installer et à paramétrer, KSM peut être opérationnel en quelques minutes.

À la différence des gestionnaires de secrets concurrents, et comme le reste de la suite de Keeper security, KSM est Zero-Knowledge et chiffré au point de terminaison, de sorte que les identifiants et autres secrets ne sont jamais exposés en format de texte clair.

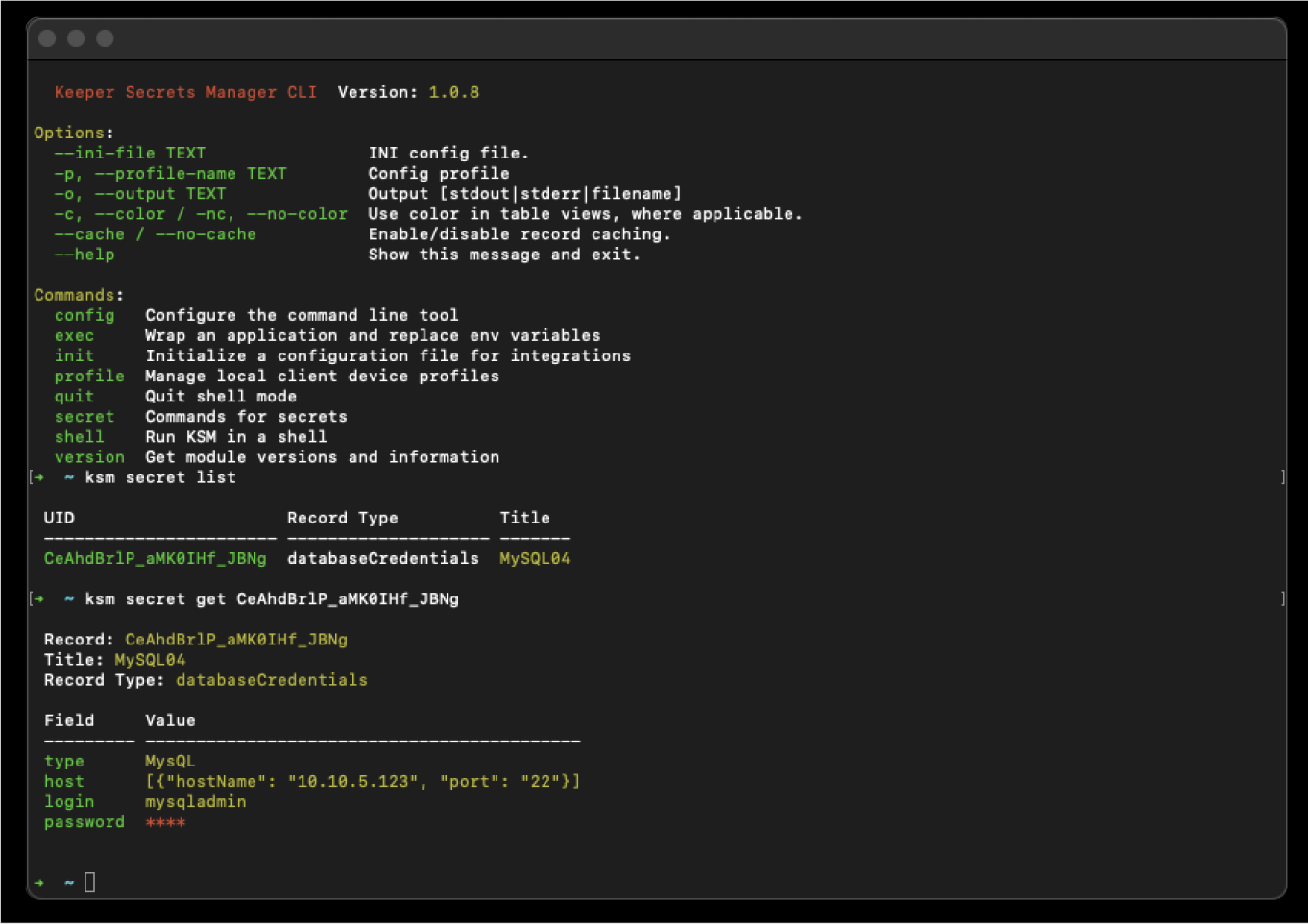

KSM est également livré avec une interface de ligne de commande (CLI) légère qui fournit une interaction de base avec Secrets Manager Vault à partir de terminaux de ligne de commande tels que Linux, Mac ou Windows, de scripts shell ou de tout logiciel pouvant être lancé à partir d’un shell. En plus de répondre aux besoins des développeurs et des administrateurs qui préfèrent travailler en ligne de commande, la CLI KSM aborde un problème très délicat dans la gestion des secrets: la suppression des identifiants codés en dur.

Supprimer les identifiants codés en dur en ligne de commande

Les identifiants codés en dur – les ID d’utilisateur et les mots de passe écrits directement dans le code source – sont notoirement non sécurisés, mais extrêmement courants. Ils sont très courants dans les systèmes de commande industriels utilisés pour faire fonctionner les lignes de fabrication, les logiciels utilitaires et l’infrastructure critique, ainsi que toutes sortes d’appareils connectés. Historiquement, la suppression des identifiants codés en dur signifiait refactoriser le code, un processus fastidieux et sujet aux erreurs.

L’interface de ligne de commande KSM résout ce problème avec la sous-commande exec, qui permet aux développeurs et aux administrateurs d’effectuer la substitution de variables d’environnement simplement en exécutant un script. Cela signifie qu’au lieu de réécrire le code, les utilisateurs de KSM peuvent exécuter un script pour effectuer un remplacement de jeton de mots de passe codés en dur, réduisant un projet autrefois onéreux à un simple «trouver et remplacer» exécuté en ligne de commande.

Et ce n’est pas tout! L’interface de ligne de commande KSM permet aux administrateurs et aux développeurs de creuser dans leur implémentation de Keeper Secrets Manager et d’automatiser d’autres tâches fastidieuses. Par exemple:

Initialisez un fichier de paramétrage pour une utilisation avec des intégrations externes

La commande init initialise un jeton d’accès unique et crée un profil de paramétrage à utiliser avec des intégrations externes telles que Github Actions, Terraform, et plus encore. Le résultat de la configuration peut être généré soit en JSON encodé en base64 (par défaut), soit au format Kubernetes. Les autres SDKs de développeur KSM et applications comprendront les paramétrages dans ce format.

Créez un profil local pour exécuter des commandes en tant qu’appareil client

La commande profile permet aux administrateurs de passer d’un profil à l’autre. Vous pouvez également passer d’un profil d’appareil KSM à l’autre pour prendre en charge plusieurs environnements sur le même appareil.

Interrogérez le Keeper vault et récupérez des secrets

La commande secrète récupère les secrets du Keeper Vault et analyse la réponse. Une grande variété de sous-commandes permettent aux administrateurs de lister tous les secrets associés à une application; récupérer un secret du coffre, ou des champs spécifiques d’un secret; ajouter un nouveau secret au coffre; générer un code d’accès à partir d’un champ TOTP du secret, et plus encore.

La CLI de Keeper Secrets Manager est disponible en tant qu’application binaire pour Windows / Mac / Linux ou pour une installation pip3 pour n’importe quel environnement Python. Pour des instructions d’installation et plus d’informations sur la façon d’utiliser la CLI KSM, consultez la documentation de Keeper.

Pas encore client Keeper ? Inscrivez-vous dès maintenant pour un essai gratuit de 14 jours ! Vous voulez savoir comment Keeper peut aider votre entreprise à empêcher les violations de sécurité ? Contactez notre équipe dès aujourd’hui.