Werknemers maken steeds vaker gebruik van kunstmatige intelligentie (AI) om hun productiviteit te verhogen, maar staan zelden stil bij de beveiligingsrisico’s die dit met zich meebrengt.

Het beheren van IT-infrastructuurgeheimen is niet eenvoudig. Ironisch genoeg is het implementeren en onderhouden van de meeste oplossingen voor geheimenbeheer nog maar het halve werk. Meestal moet bij het installeren van een geheimenmanager extra hardware op locatie worden gekocht en geïnstalleerd. Daarna volgt een ingewikkelde en tijdrovende software-installatie en later ook het onderhoud van servers.

Keeper Secrets Manager (KSM) is ontworpen om eenvoudig te implementeren en te onderhouden, zodat u niet meer tijd besteedt aan het beheren van uw geheimenbeheerder dan het eigenlijke beheren van uw geheimen! Het is volledig cloudgebaseerd, dus het integreert in vrijwel elke data-omgeving en vereist geen extra hardware of cloudgebaseerde infrastructuur. Het integreert direct met een breed scala aan DevOps-tools, waaronder Github Actions, Kubernetes, Ansible en meer. Terwijl de installatie en configuratie van concurrerende oplossingen uren in beslag neemt, is KSM binnen enkele minuten gebruiksklaar.

In tegenstelling tot geheimenbeheerders van concurrenten, en net als de andere softwarepakketten van Keeper Security, is KSM zero-knowledge en versleuteld op het eindpunt. Inloggegevens en andere geheimen worden dus nooit blootgesteld in platte tekst.

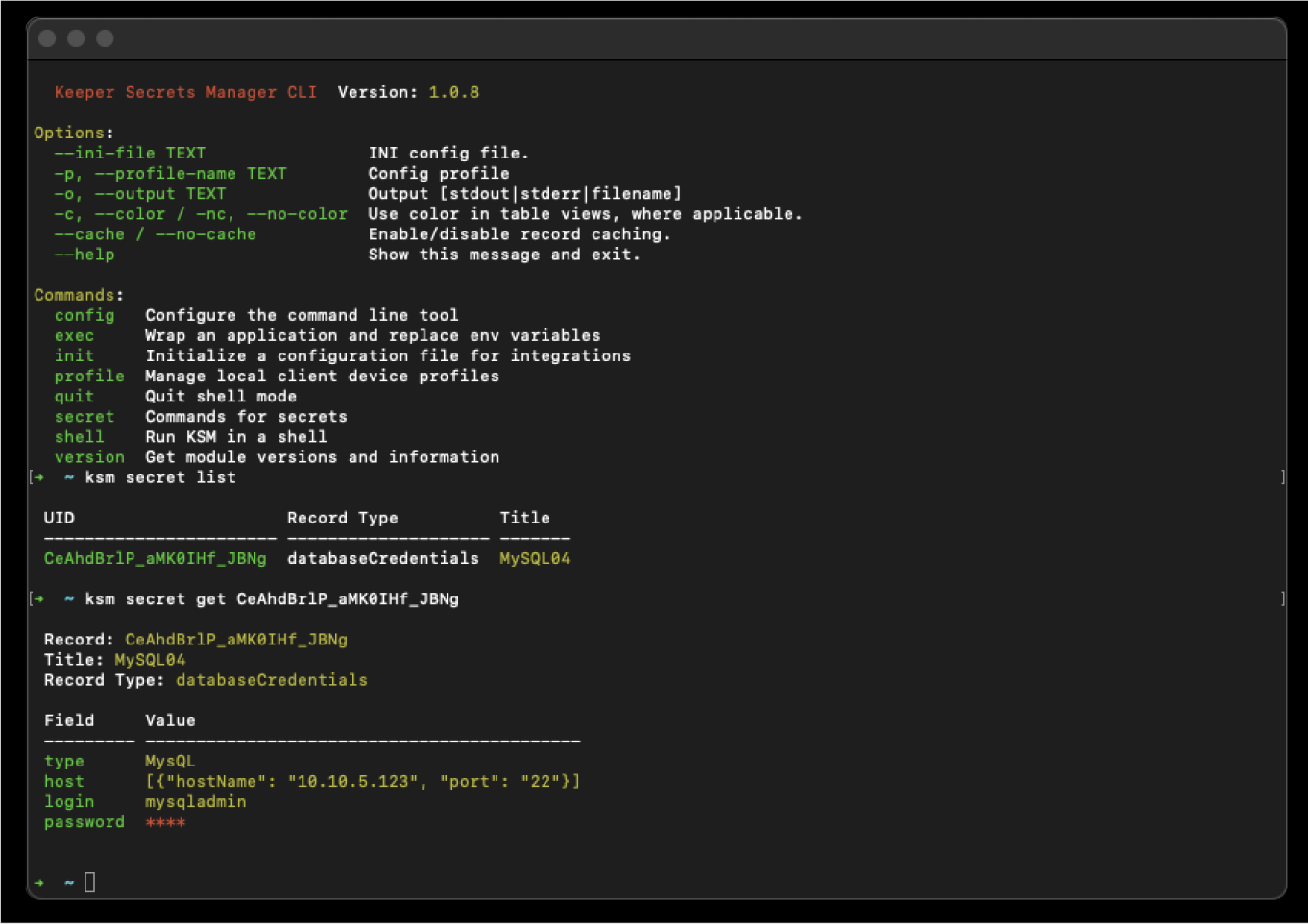

KSM wordt ook geleverd met een lichte opdrachtregelinterface (CLI) die zorgt voor belangrijke communicatie van de geheimenbeheerderskluis vanaf Linux-, Mac- of Windows-opdrachtregelterminals, shellscripts of andere software die vanaf een shell kan worden gestart. De KSM CLI is niet alleen bedoeld voor ontwikkelaars en beheerders die liever via de CLI werken, maar pakt ook een bijzonder lastig punt in geheimenbeheer aan: het verwijderen van hard-coded inloggegevens.

Hard-coded inloggegevens verwijderen via de CLI

Hard-coded inloggegevens, gebruikers-ID’s en wachtwoorden die direct in de broncode worden geschreven, staan er bekend om dat ze onveilig zijn, hoewel ze ontzettend veel voorkomen. Ze zijn vaak te vinden in de industriële besturingssystemen die worden gebruikt voor productielijnen, nutsvoorzieningen en vitale infrastructuur, alsook in allerlei IoT-apparaten. Het verwijderen van hard-coded inloggegevens leidde altijd tot refactorering van code, een tijdrovend en foutgevoelig proces.

De KSM-CLI lost dit probleem op met de subopdracht exec, waarmee ontwikkelaars en beheerders omgevingsvariabelen kunnen vervangen door eenvoudigweg een script uit te voeren. In plaats van code te herschrijven, kunnen KSM-gebruikers dus een script uitvoeren om hard-coded wachtwoorden te vervangen door tokens. Zo wordt een eens zo lastig project maar een eenvoudige ‘zoek en vervang’-actie die wordt uitgevoerd via de CLI.

En dat is nog niet alles! Met de KSM CLI kunnen beheerders en ontwikkelaars in hun Keeper Secrets Manager andere tijdrovende taken automatiseren. Bijvoorbeeld:

Een configuratiebestand initialiseren voor gebruik met externe integraties

De opdracht init initialiseert een eenmalig toegangstoken en maakt een configuratieprofiel aan voor gebruik met externe integraties zoals Github Actions, Terraform en meer. De uitvoer van de configuratie kan worden gegenereerd als base64 gecodeerde JSON (standaard), of in Kubernetes-indeling. Andere KSM Developer SDK’s en toepassingen kunnen configuraties in deze indeling lezen.

Een lokaal profiel aanmaken om opdrachten uit te voeren als een client-apparaat

Met de opdracht profile kunnen beheerders schakelen tussen apparaatprofielen. U kunt ook schakelen tussen KSM-apparaatprofielen om meerdere omgevingen op hetzelfde apparaat te ondersteunen.

De Keeper Vault gebruiken en geheimen opvragen

Met de opdracht ‘secret’ worden geheimen uit de Keeper Vault opgevraagd en wordt het antwoord verwerkt. Met een groot aantal subopdrachten kunnen beheerders een lijst maken van alle geheimen die aan een applicatie gekoppeld zijn: een geheim uit de kluis of specifieke velden uit een geheim opvragen; een nieuw geheim aan de kluis toevoegen; een wachtwoord genereren uit een TOTP-veld van het geheim; en meer.

De Keeper Secrets Manager CLI is beschikbaar als een binaire applicatie voor Windows/Mac/Linux of een pip3-installatie voor elke Python-omgeving. Bekijk de documentatie van Keeper voor installatie-instructies en meer informatie over het gebruik van de KSM CLI.

Nog geen Keeper-klant? Meld u nu aan voor een gratis 14-daagse proefperiode! Wilt u meer weten over hoe Keeper uw organisatie kan helpen om beveiligingslekken te voorkomen? Neem dan vandaag contact op met ons team.