كيف يساعد Keeper Security Government Cloud مقاولي قاعدة الصناعة الدفاعية في الوفاء بمتطلبات اعتماد نموذج نضج الأمن السيبراني للمشاركة الآمنة للملفات

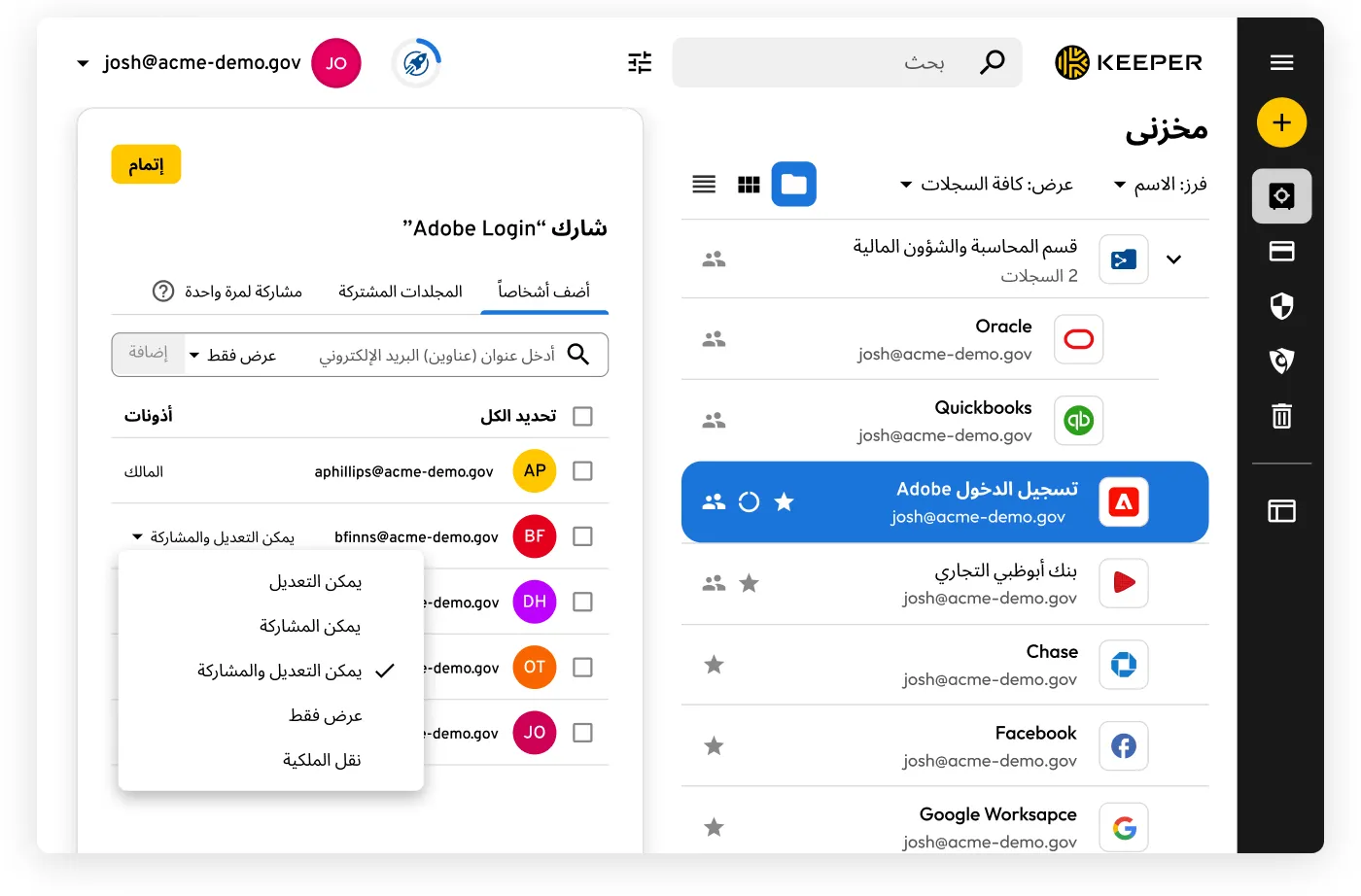

تتلقى منظمات القاعدة الصناعة الدفاعية وتتعاون مع وزارة الدفاع بشأن ملفات المعلومات غير السرية الخاضعة للرقابة. ويشترط اعتماد نموذج نضج الأمن السيبراني أن تتبع المنظمات بروتوكولات أمنية صارمة عند مشاركة المعلومات غير السرية الخاضعة للرقابة، مثل استخدام التشفير وقصر الوصول على المستخدمين المسموح لهم فقط.

لا يكون البريد الإلكتروني مشفرًا بشكل عام، وهو ما يخلق احتمالية أن يعترض مجرمو الإنترنت رسائل البريد الإلكتروني والمرفقات خلال نقلها. كما أن إرسال معلومات حساسة عبر البريد الإلكتروني يحمل خطورة إعادة توجيه المعلومات أو حفظها أو طباعتها من دون الحصول على إذن المرسل.

يستخدم بعض المقاولين خدمة البريد الإلكتروني المشفر من Microsoft (Microsoft Encrypted Email) والتي تحيل المتلقي إلى شاشة تسجيل دخول آمنة للوصول إلى البريد الإلكتروني الذي يتضمن الملفات. ولكن في العديد من الحالات لا تسمح الضوابط الداخلية المفروضة على الأجهزة الحكومية بحدوث عملية تسجيل الدخول هذه، تجنبًا لحصول الوكالة على المعلومات.

كبديل، يستطيع مقاولو قاعدة الصناعة الدفاعية إنشاء ملف مشفر بتنسيق PDF ثم إرساله إلى الوكالة بشكل منفصل كلمة المرور الخاصة بالملف عبر بريد إلكتروني بالنص العادي. وهذه العملية مرهقة وغير آمنة كم أنها ليست سهلة الاستخدام على الموظفين.