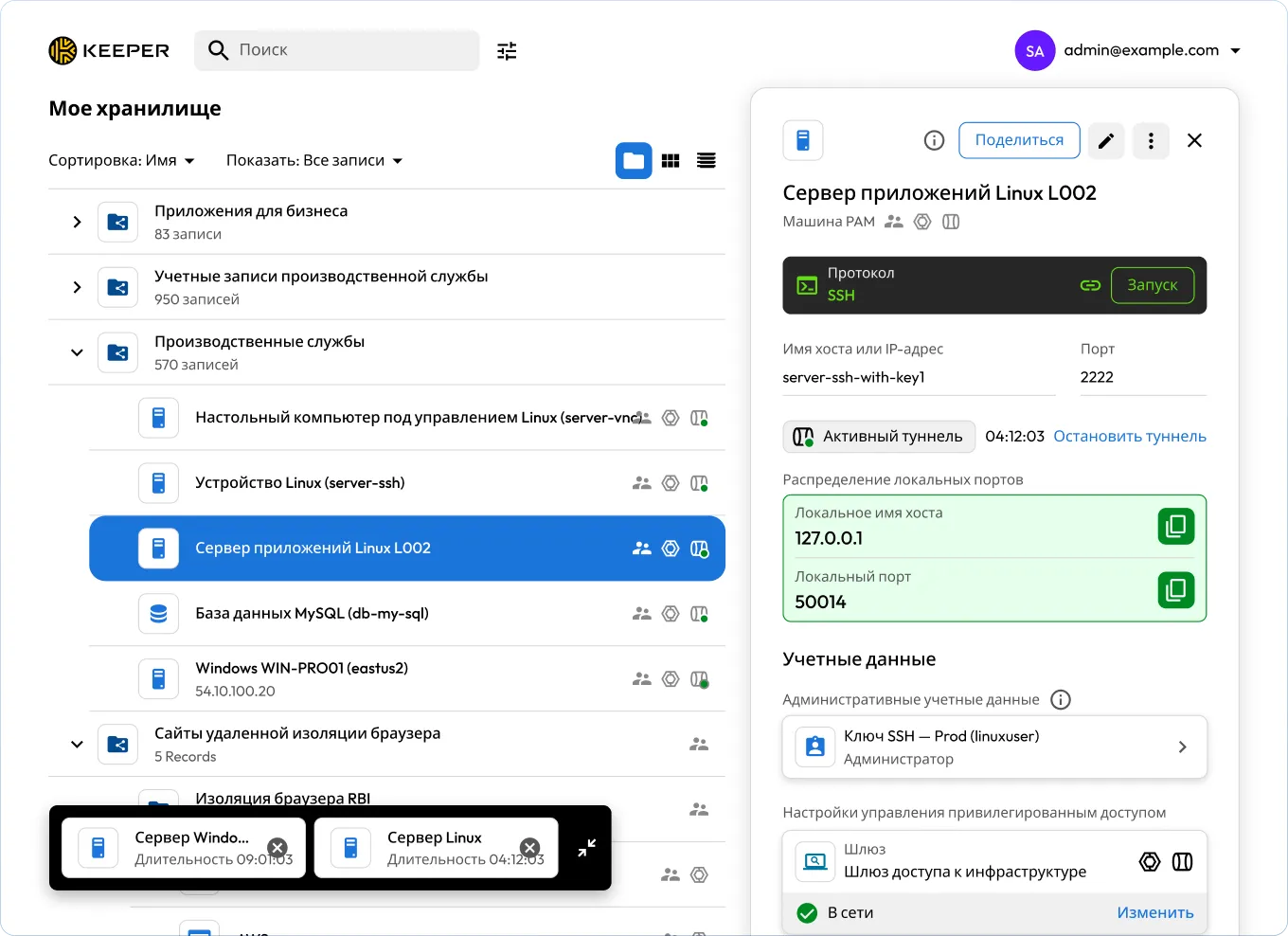

Управление привилегированным удаленным доступом (RPAM)

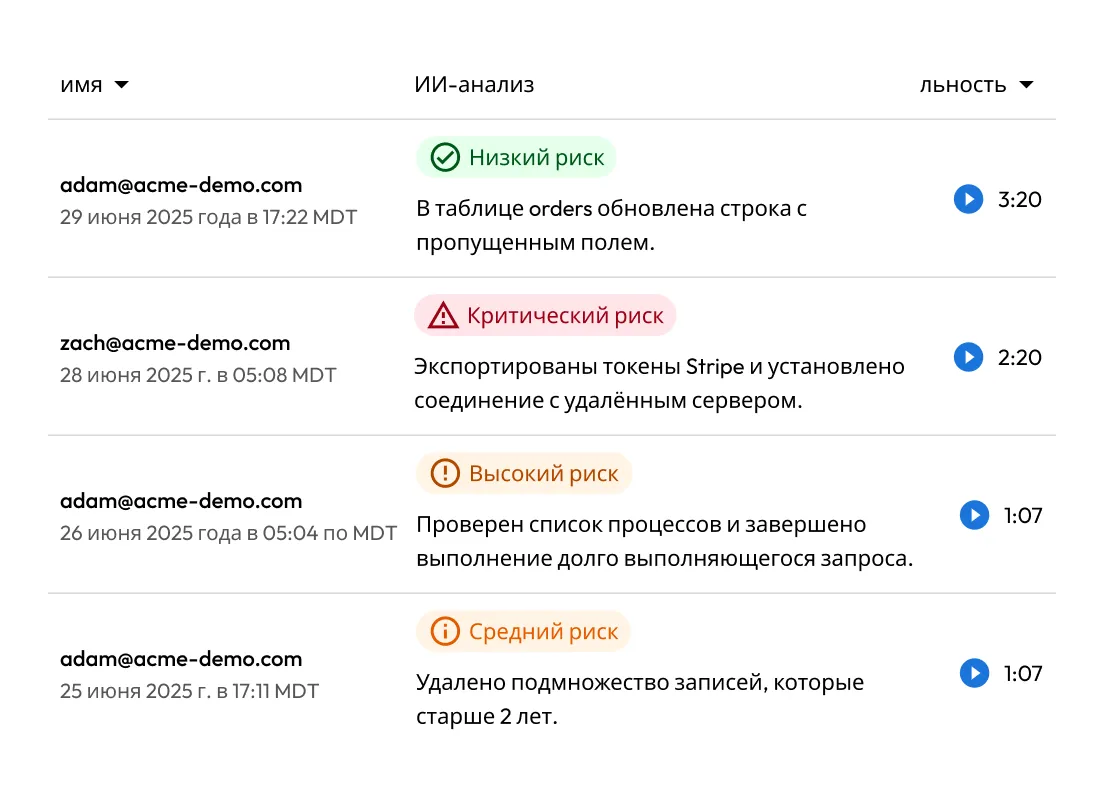

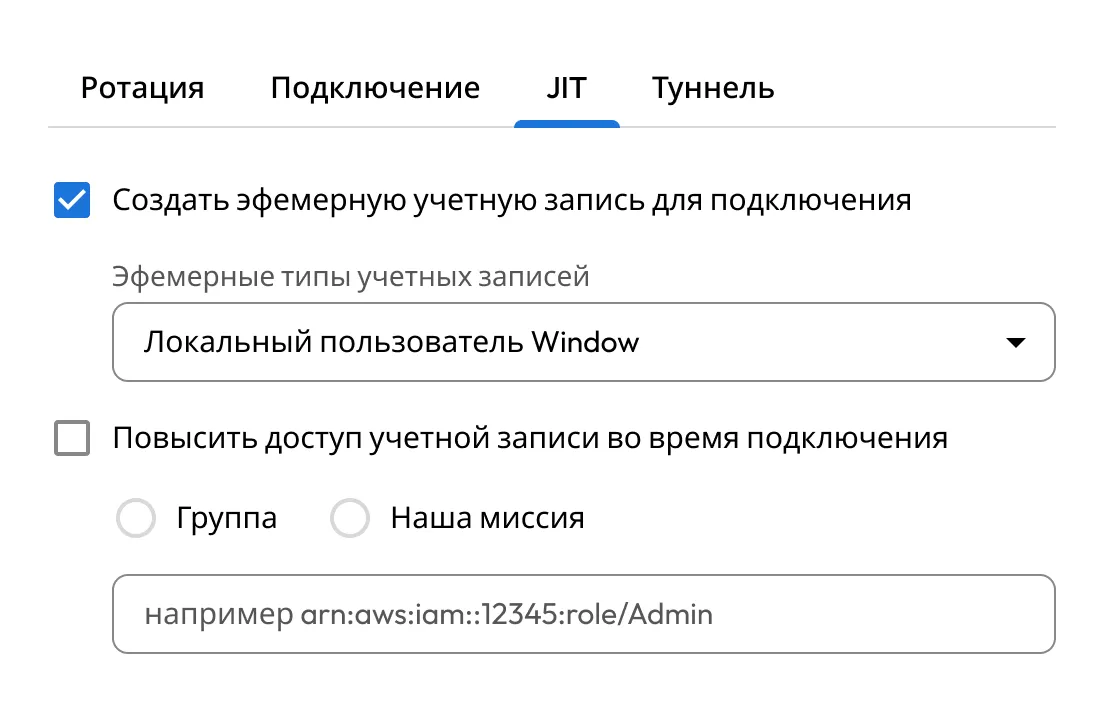

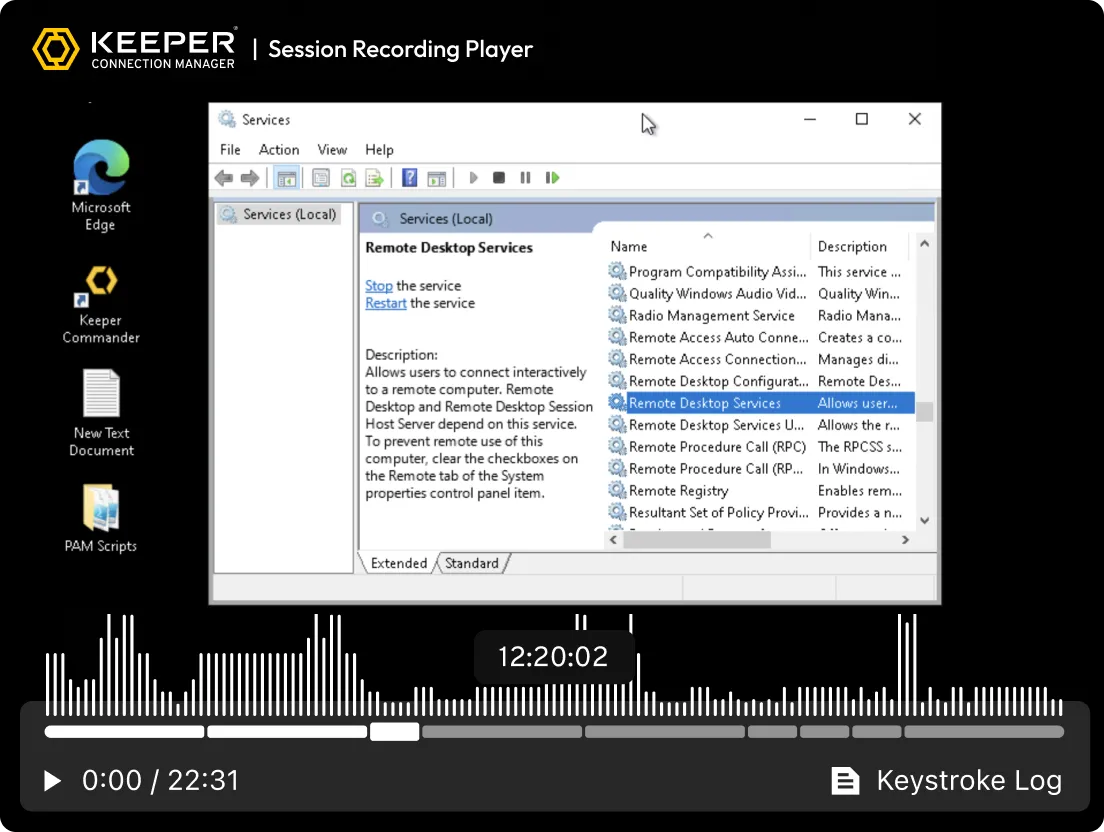

Обеспечьте безопасный удаленный привилегированный доступ без раскрытия учетных данных

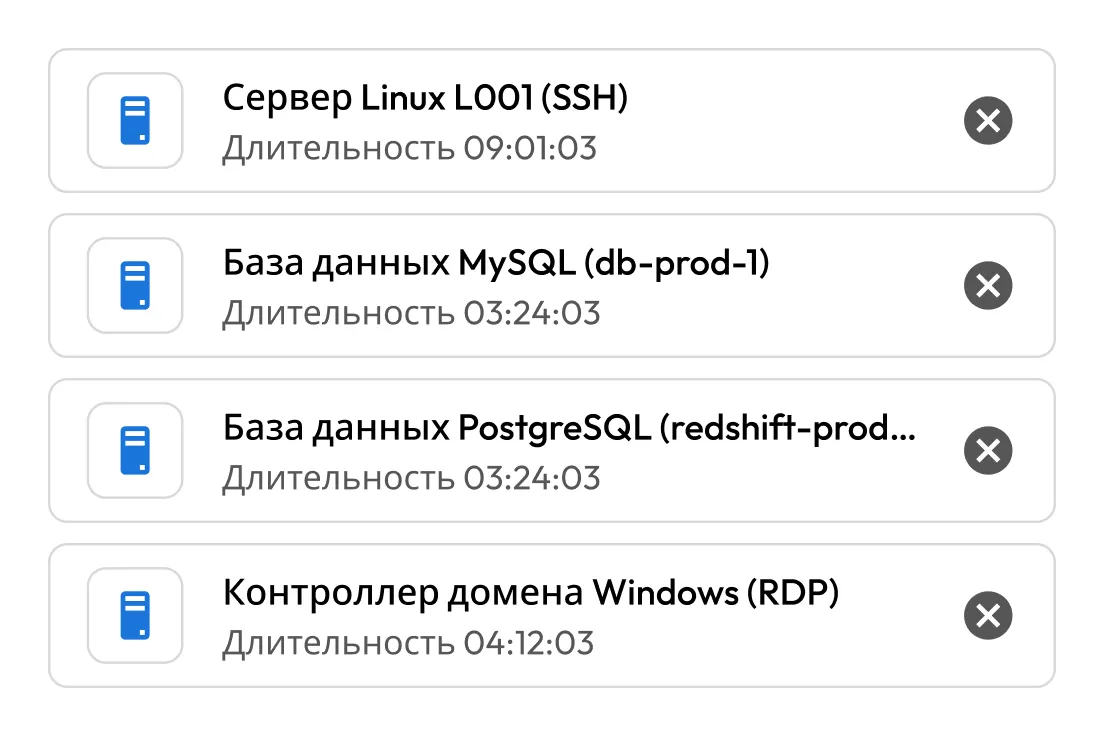

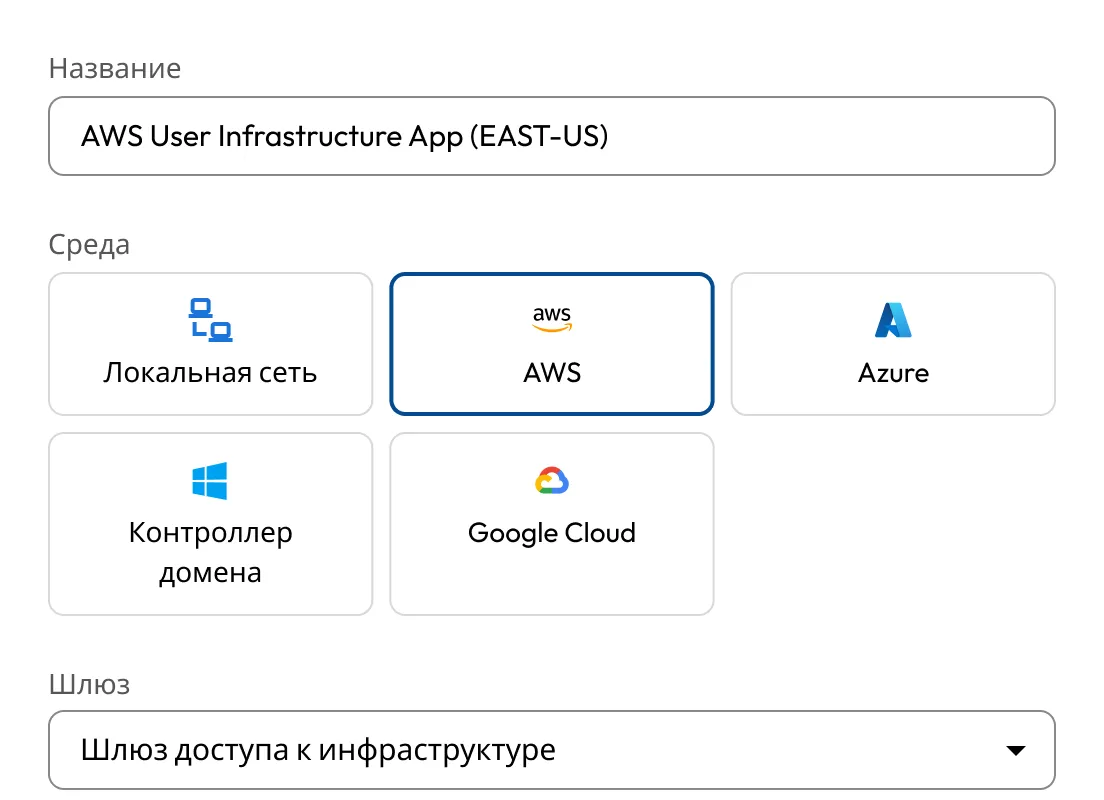

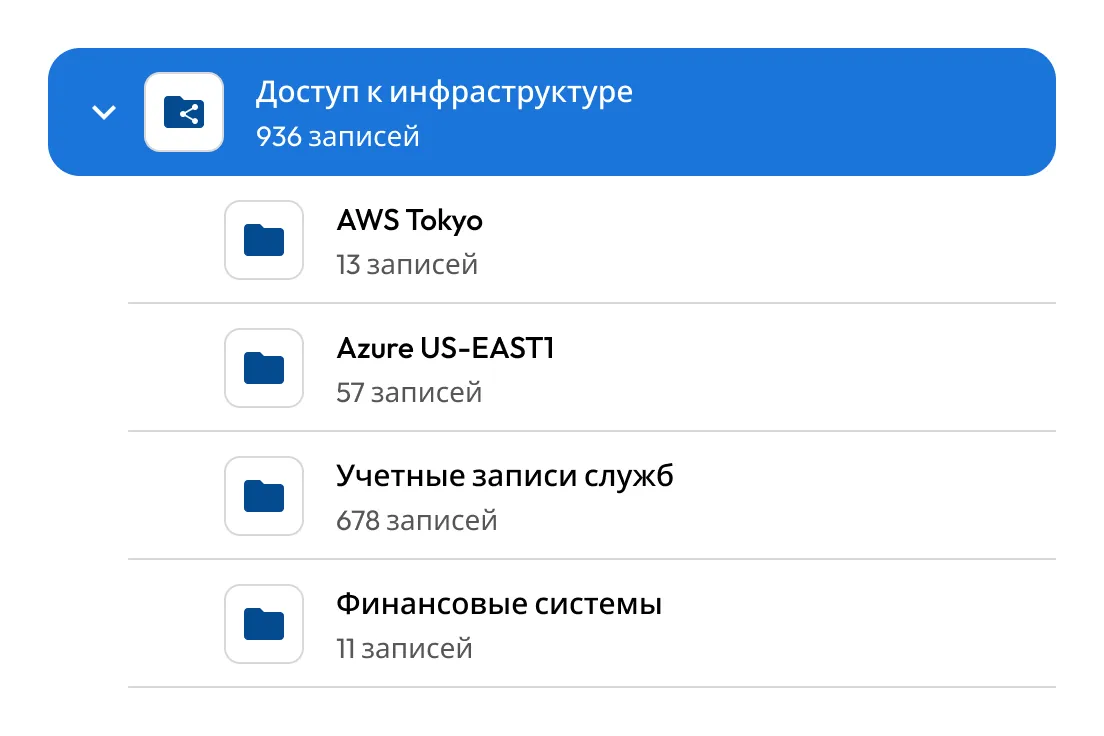

Предоставляйте сотрудникам, поставщикам и доверенным третьим сторонам привилегированный удаленный доступ к критически важным системам без использования VPN.