Кража привилегированных учетных данных

Киберпреступники часто нацеливаются на учетные данные внутренних администраторов и DevOps через фишинг или вредоносное ПО. Эти привилегированные учетные записи предоставляют прямой доступ к критически важным системам и, будучи скомпрометированными, могут позволить киберпреступникам свободно перемещаться по среде, часто без немедленного обнаружения.

Инсайдерские угрозы

Сотрудники, подрядчики и партнеры с привилегированным доступом могут представлять серьезные риски для безопасности. Будь то из-за небрежности или преднамеренного злоупотребления, эти инсайдеры могут скомпрометировать системы, раскрыть конфиденциальные данные и нарушить работу, особенно в средах, где привилегированный доступ не строго контролируется или не отслеживается.

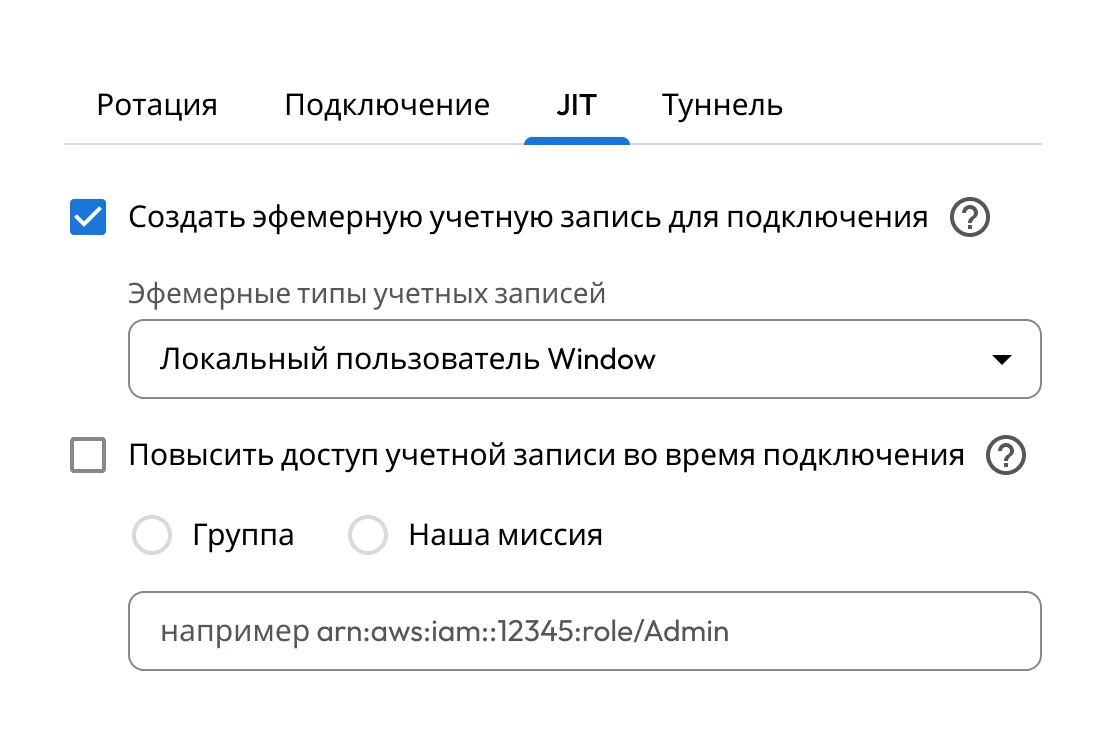

Отсутствие контроля по принципу наименьших привилегий

Учетные записи с избыточными привилегиями и неправильно настроенные роли являются распространенными проблемами в средах SaaS. Сотрудникам часто предоставляется более широкий доступ, чем необходимо, что увеличивает потенциальные последствия в случае неправомерного использования учетной записи. Без строгого соблюдения принципов наименьших привилегий пользователи могут получить ненужный доступ к конфиденциальным системам.

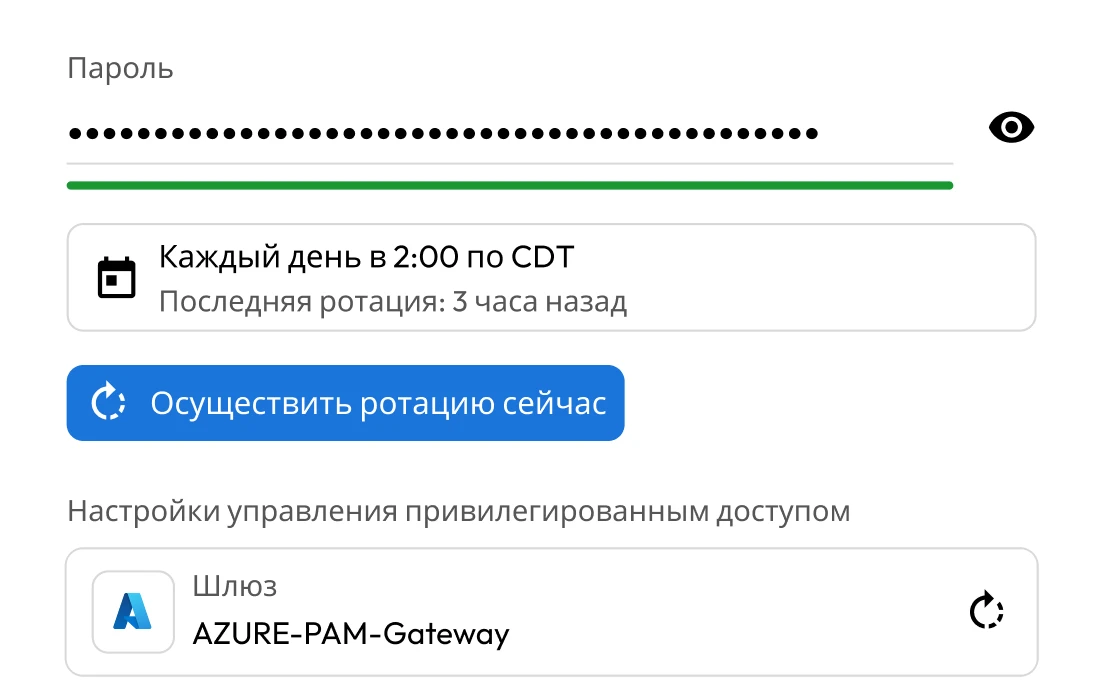

Неэффективное управление секретами

Многие организации SaaS испытывают трудности с безопасным управлением учетными данными в своих средах DevOps. Секреты часто встраиваются в скрипты, конфигурационные файлы или репозитории кода, такие как GitHub, где они могут быть раскрыты во время разработки или развертывания. Эти практики создают ненужный риск и оставляют критически важные системы уязвимыми для неправомерного использования или компрометации.

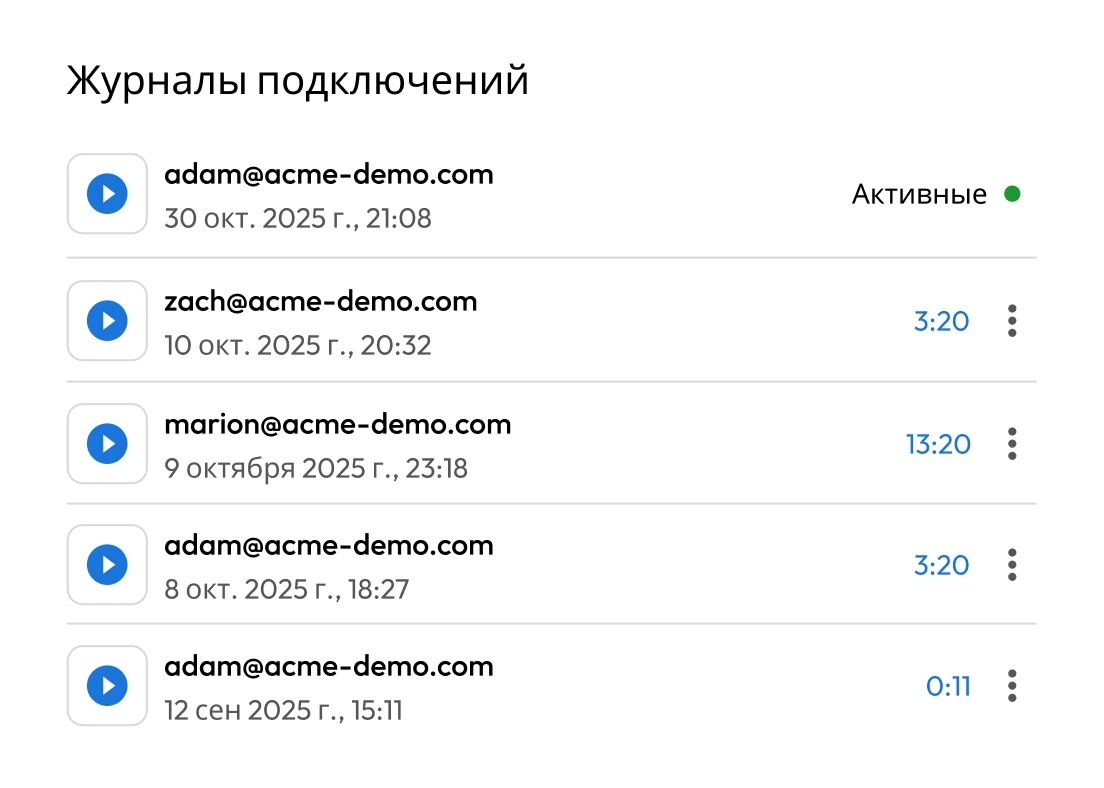

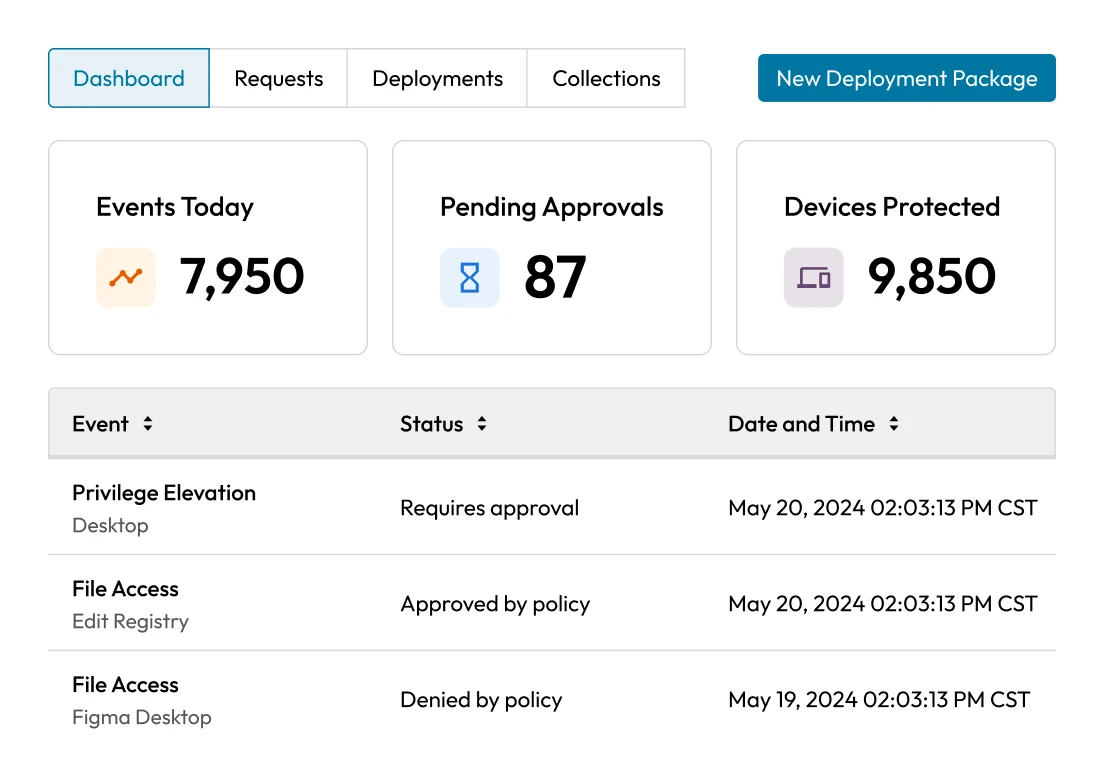

Недостаточный мониторинг привилегированной активности

Без контроля в режиме реального времени злоупотребление привилегированными учетными записями может быстро обостриться и остаться незамеченным до тех пор, пока не произойдет серьезный ущерб. Недостаточный аудит, отсутствие аналитики поведения или отсутствие оповещений, связанных с привилегированной активностью, могут затруднить обнаружение аномалий или несанкционированных действий. Эти пробелы в видимости оставляют возможность киберпреступникам или инсайдерам воспользоваться повышенным доступом.

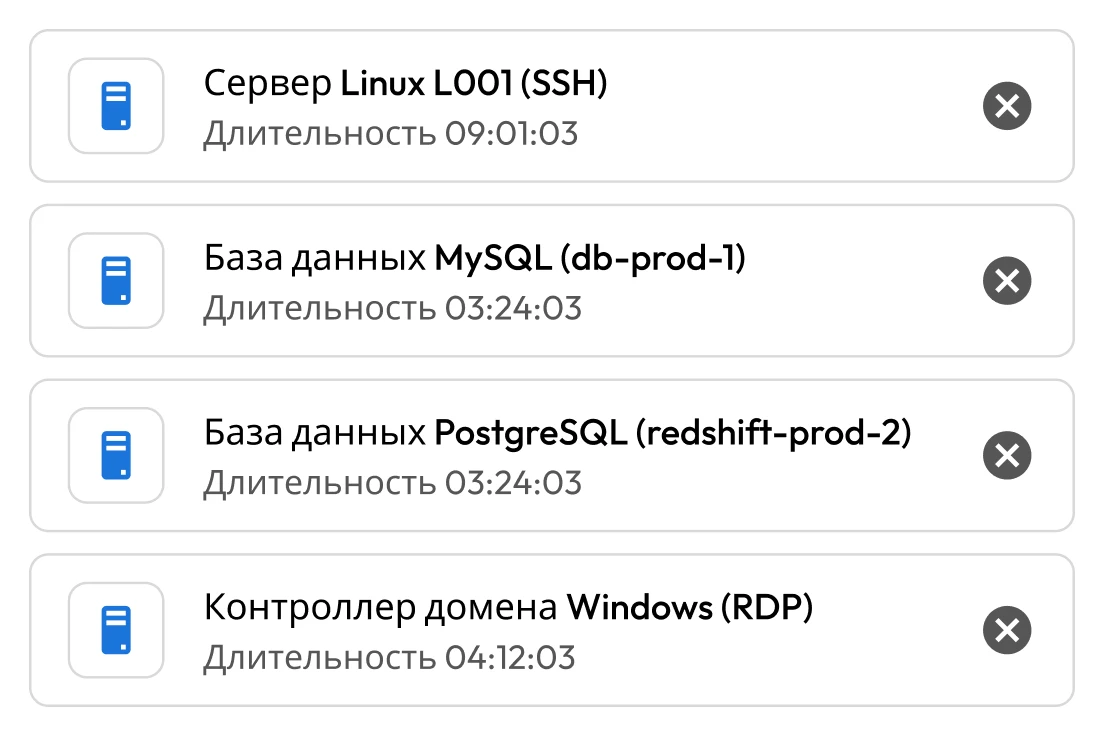

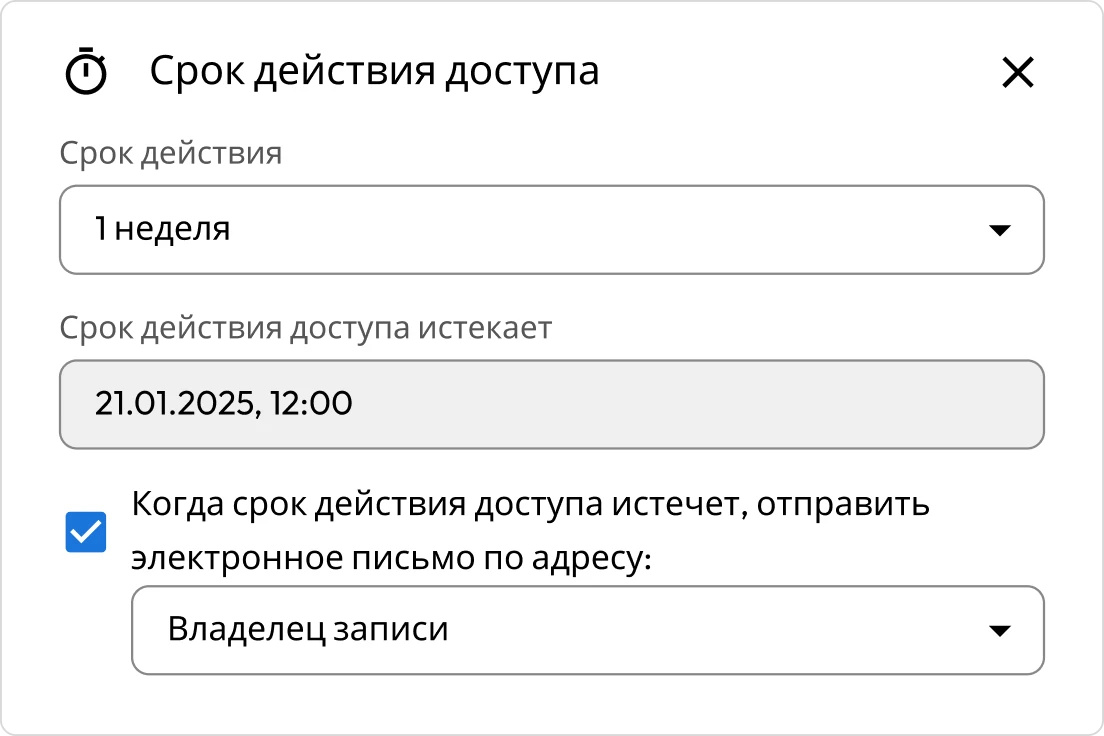

Риски доступа третьих сторон

Компании SaaS часто полагаются на внешних разработчиков, консультантов и партнеров по интеграции, которым необходим временный или ограниченный доступ к внутренним системам. Без детализированного контроля доступа и мониторинга сеансов, доступ третьих лиц создает значительную брешь в безопасности. Эти внешние пользователи могут сохранять больше доступа, чем необходимо, или дольше, чем предполагалось, что увеличивает риск неправомерного использования или компрометации.