1. Infiltracja

Oprogramowanie szpiegujące ukrywa się jako legalny plik lub program, aby ominąć kontrole bezpieczeństwa. Zazwyczaj dostaje się do systemu poprzez wiadomości phishingowe, złośliwe linki lub pobieranie oprogramowania w pakiecie.

Cyberzagrożenie: Oprogramowanie szpiegujące

Oprogramowanie szpiegujące to rodzaj złośliwego oprogramowania, które potajemnie monitoruje aktywność urządzenia i zbiera dane bez wiedzy użytkownika lub jego świadomej zgody. Może ukraść dane logowania, przechwytywać wrażliwe dane i śledzić zachowanie użytkowników na przestrzeni czasu. Oprogramowanie szpiegujące zagraża zarówno osobom fizycznym, jak i organizacjom, naruszając prywatność, integralność danych i ogólne bezpieczeństwo urządzeń.

Oprogramowanie szpiegujące ukrywa się jako legalny plik lub program, aby ominąć kontrole bezpieczeństwa. Zazwyczaj dostaje się do systemu poprzez wiadomości phishingowe, złośliwe linki lub pobieranie oprogramowania w pakiecie.

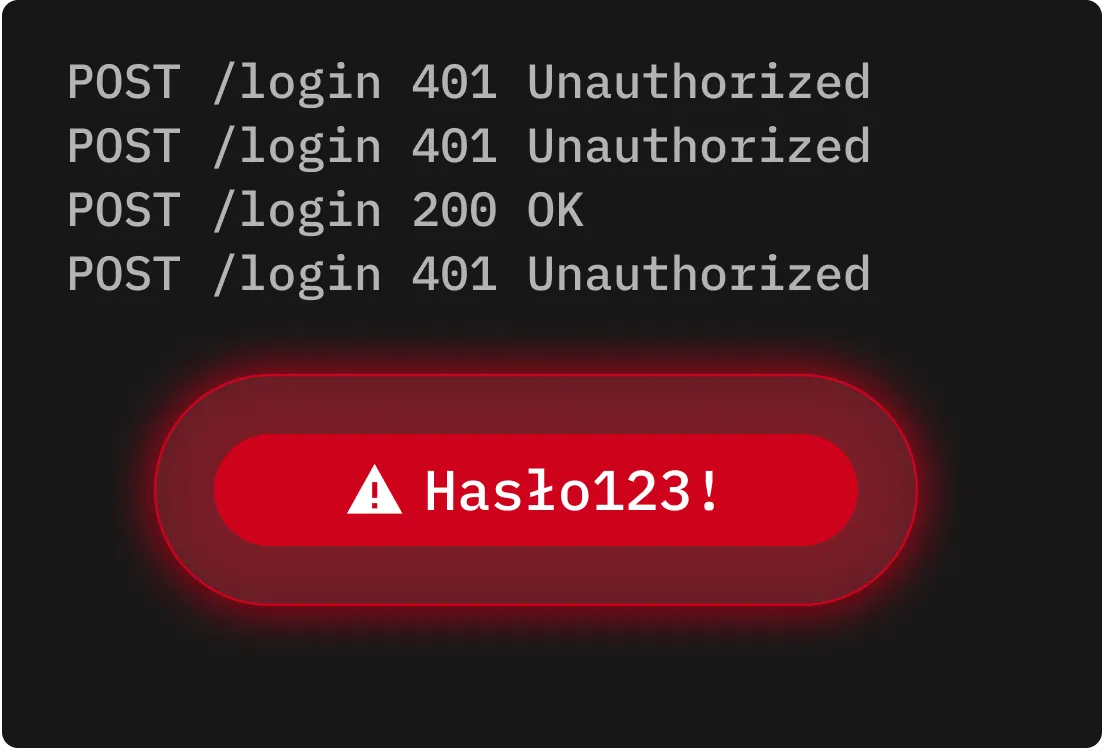

Po zainstalowaniu oprogramowanie szpiegujące działa w tle, monitorując aktywność użytkownika i zbierając takie dane, jak wciśnięte klawisze, historia przeglądania czy dane logowania, w zależności od uzyskanych uprawnień.

Po kradzieży wrażliwych danych wysyła je do cyberprzestępcy. Dane są zwykle sprzedawane w dark webie, wykorzystywane do kradzieży tożsamości lub zapisywane na potrzeby przyszłych cyberataków.

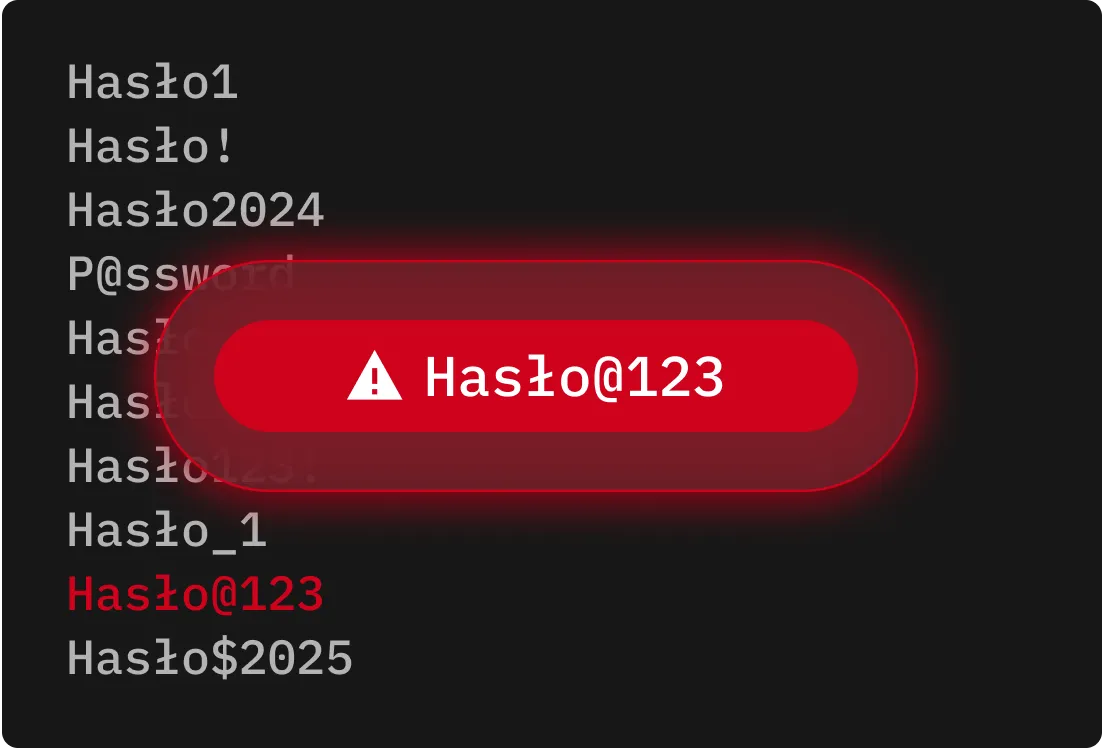

Keyloggery zapisują każde naciśnięcie klawisza przez użytkownika na urządzeniu. Cyberprzestępcy wykorzystują te informacje do kradzieży danych logowania, danych karty kredytowej i innych danych osobowych.

Adware śledzi zachowanie użytkownika w celu wyświetlania ukierunkowanych reklam. Chociaż nie wszystkie formy oprogramowania reklamowego są złośliwe, niektóre z nich zbierają dane bez zgody i mogą znacznie obniżyć wydajność urządzenia.

Stalkerware jest zazwyczaj używane do nieautoryzowanego nadzoru. Ponieważ stalkerware potajemnie monitoruje wiadomości tekstowe, dane dotyczące lokalizacji i korzystanie z aplikacji, stanowi poważne zagrożenie dla prywatności i bezpieczeństwa zarówno w Internecie, jak i w życiu codziennym.

Narzędzia rootkit osadzają się głęboko w systemie, aby ukryć złośliwe oprogramowanie i zapewnić cyberprzestępcom stały dostęp do systemu. Ponieważ są trudne do wykrycia, narzędzia rootkit są często używane do instalowania większej ilości złośliwego oprogramowania w dłuższym okresie.

Instalowanie aplikacji, plików lub oprogramowania z nieoficjalnych witryn internetowych lub sklepów z aplikacjami innych firm może prowadzić do osadzenia oprogramowania szpiegującego w pliku pobierania.

Cyberprzestępcy tworzą fałszywe strony internetowe podszywające się pod zaufane marki, aby nakłonić użytkowników do klikania złośliwych linków lub pobierania zainfekowanych plików.

Niektóre programy szpiegujące podszywają się pod legalne narzędzia lub aktualizacje oprogramowania. Po zainstalowaniu działa cicho w tle, monitorując aktywność i zbierając wrażliwe dane.

Kliknięcie złośliwego linku w wiadomości SMS lub pobranie złośliwego załącznika e-mail może wywołać instalację oprogramowania szpiegującego na urządzeniu.

Jeśli Państwa urządzenie często zawiesza się, opóźnia lub ulega awarii, w tle może działać oprogramowanie szpiegujące lub inne złośliwe oprogramowanie.

Jeśli wskaźnik aparatu aktywuje się, gdy żadna aplikacja nie jest otwarta, może to oznaczać, że oprogramowanie szpiegujące lub zainfekowana aplikacja uzyskuje dostęp do aparatu bez Państwa zgody.

Jeśli Państwa urządzenie jest zalewane dziwnymi reklamami lub monitami o zainstalowanie fałszywych aktualizacji, może to oznaczać, że oprogramowanie szpiegujące próbuje nakłonić Państwa do zainstalowania dodatkowego złośliwego oprogramowania.

Jeśli na Państwa urządzeniu pojawiają się nowe aplikacje, których nigdy nie instalowali Państwo, mogą to być programy szpiegujące przebrane za legalne oprogramowanie.

Aby pobierać aplikacje na telefon należy korzystać z oficjalnych platform, takich jak Apple App Store lub Google Play, a w celu pobrania programów należy odwiedzać oficjalne strony internetowe. Źródła innych firm znacznie częściej mają złośliwe aplikacje i programy.

Należy włączyć automatyczne aktualizacje systemu operacyjnego, aby otrzymywać ważne poprawki bezpieczeństwa, które usuwają luki w zabezpieczeniach często wykorzystywane przez oprogramowanie szpiegujące. Regularne aktualizacje poprawiają znane luki w zabezpieczeniach, zanim cyberprzestępcy będą mogli z nich skorzystać.

Proszę sprawdzić i ograniczyć dostęp do aparatu, mikrofonu i lokalizacji, gdy nie jest to konieczne na wszystkich urządzeniach. Ponadto nigdy nie należy klikać linków w wyskakujących okienkach ani wiadomościach od nieznanych nadawców, ponieważ są to prawdopodobnie próby phishingowe, które mogą dostarczyć oprogramowanie szpiegujące lub inne złośliwe oprogramowanie.

Przechowywanie danych uwierzytelniających w bezpiecznym menedżerze haseł, takim jak Keeper®, pomaga chronić przed złośliwym oprogramowaniem, które atakuje zapisane w przeglądarce hasła lub formularze logowania online, utrzymując dane uwierzytelniające w szyfrowaniu i izolując je od aplikacji i przeglądarek.

Aby korzystać z czatu na żywo, musisz włączyć obsługę plików cookie.