Zarządzanie dostępem uprzywilejowanym dostawców (VPAM)

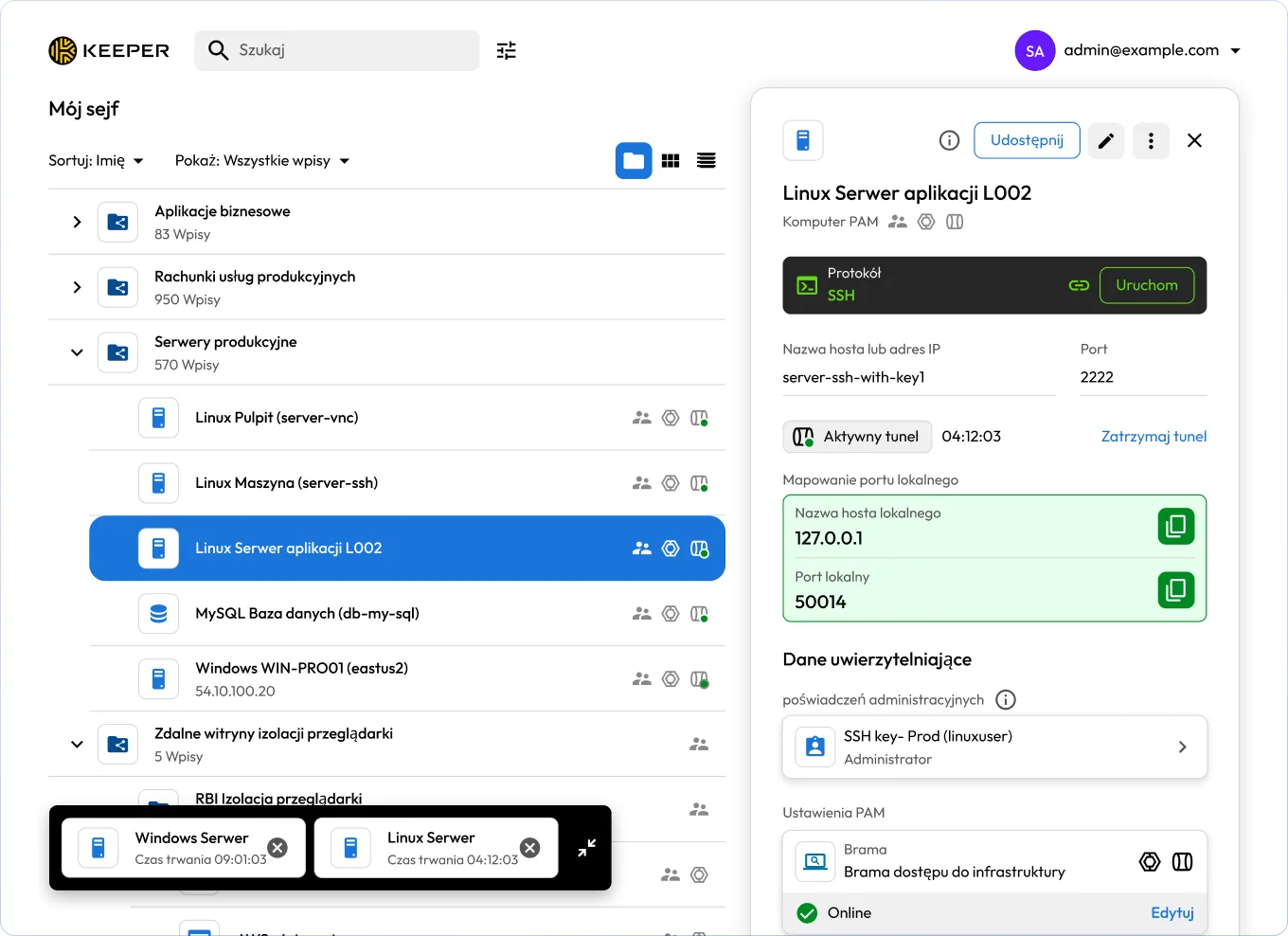

Bezpieczny dostęp stron trzecich do krytycznych systemów dzięki KeeperPAM®

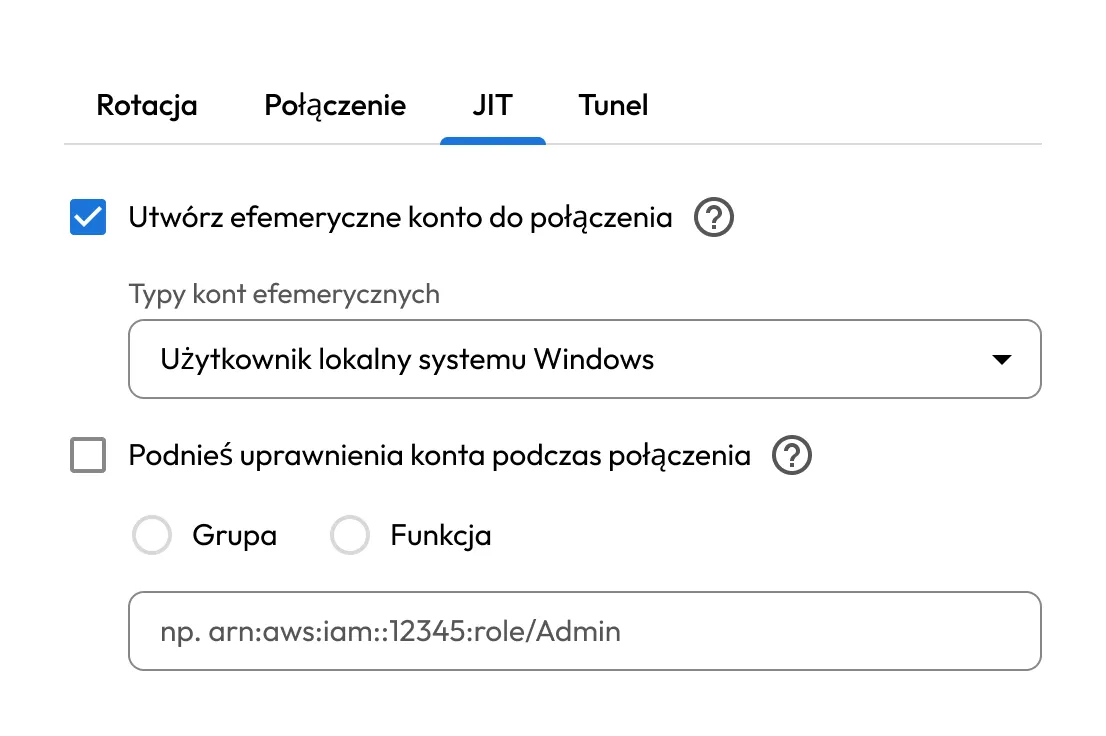

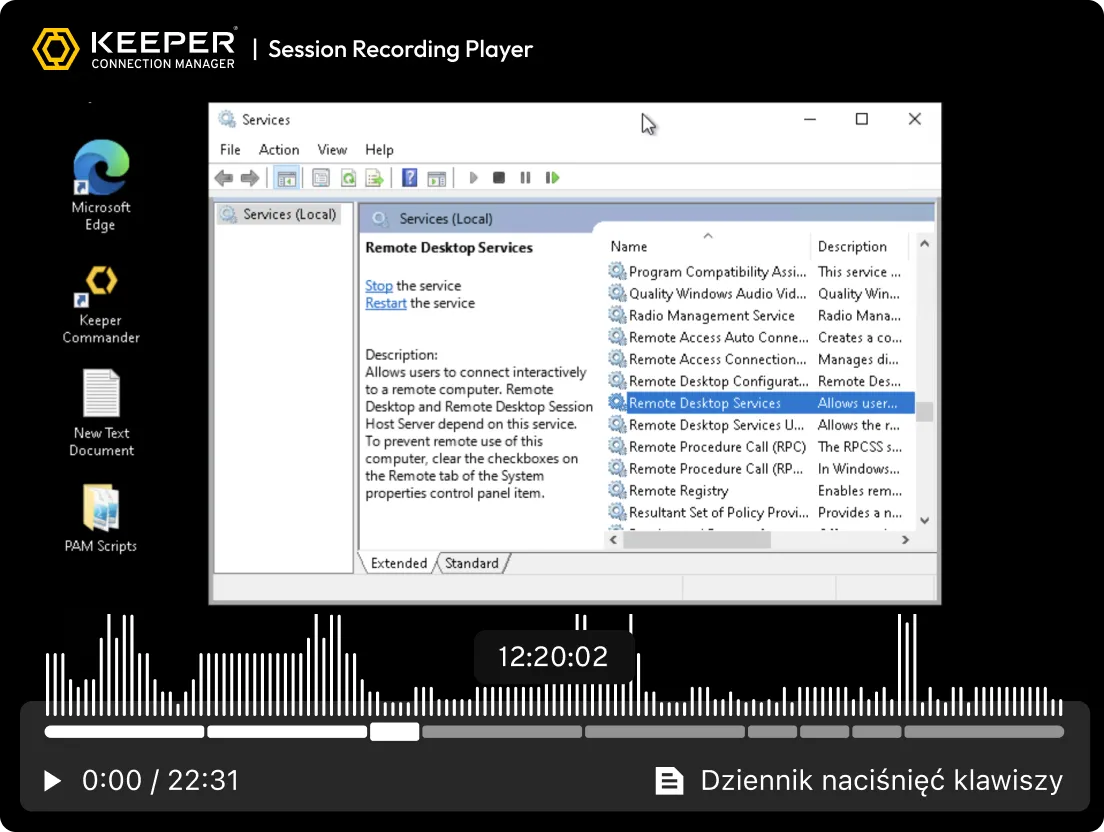

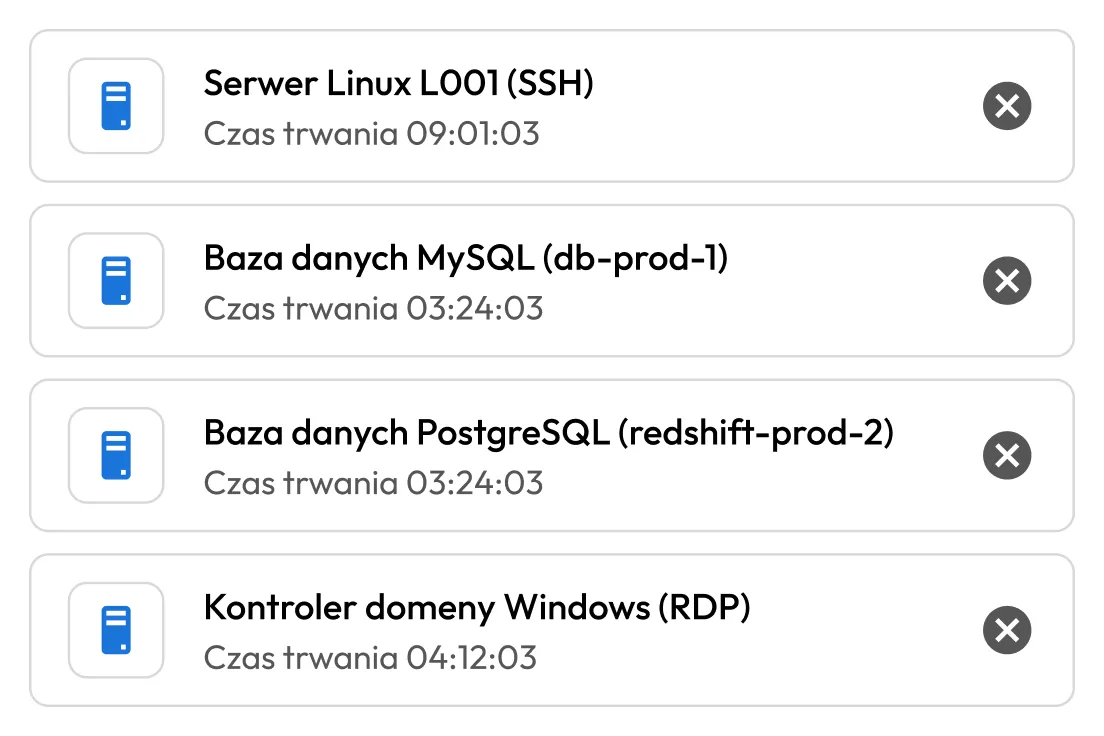

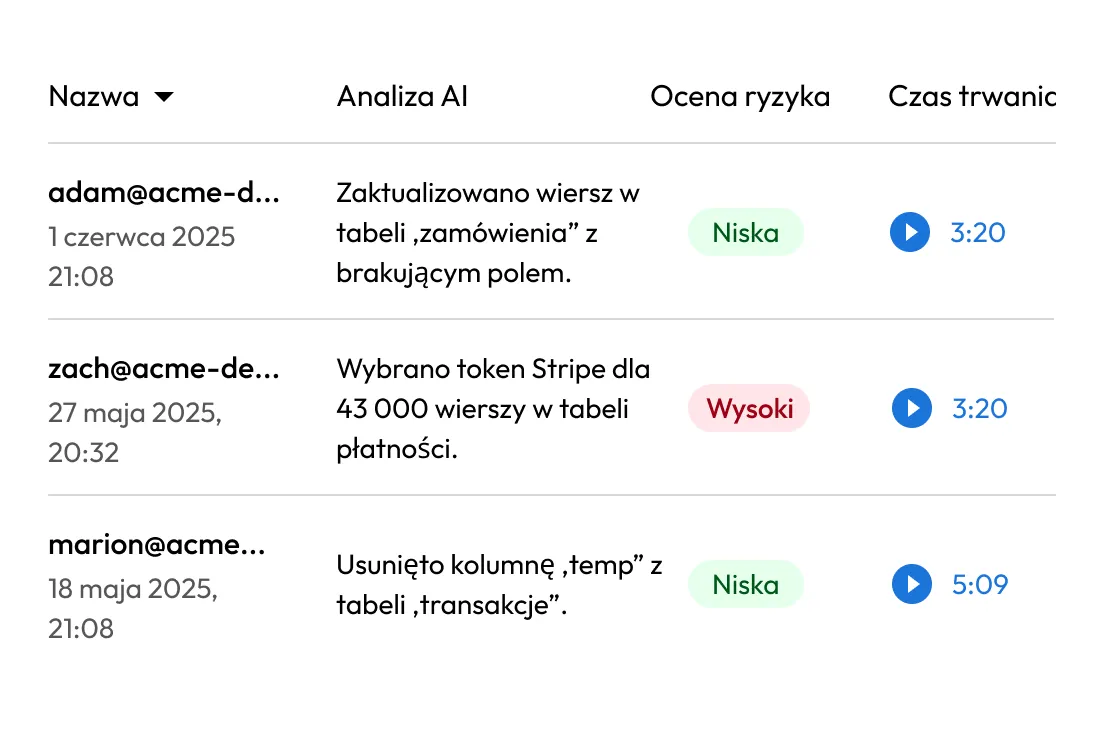

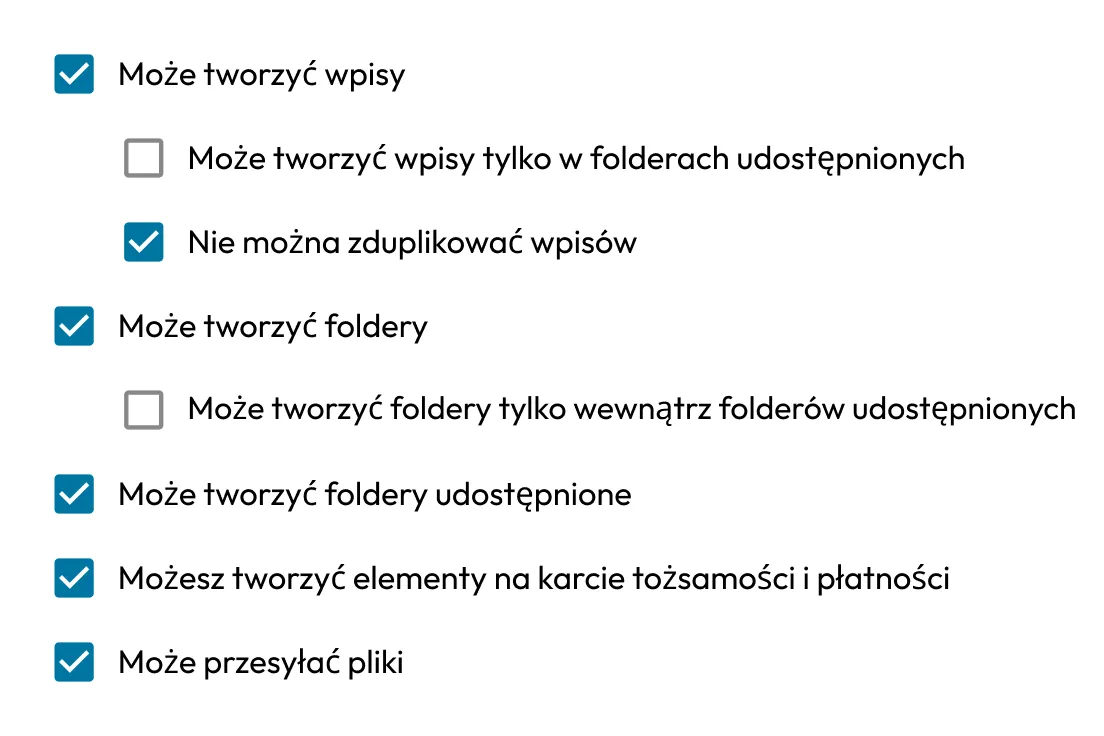

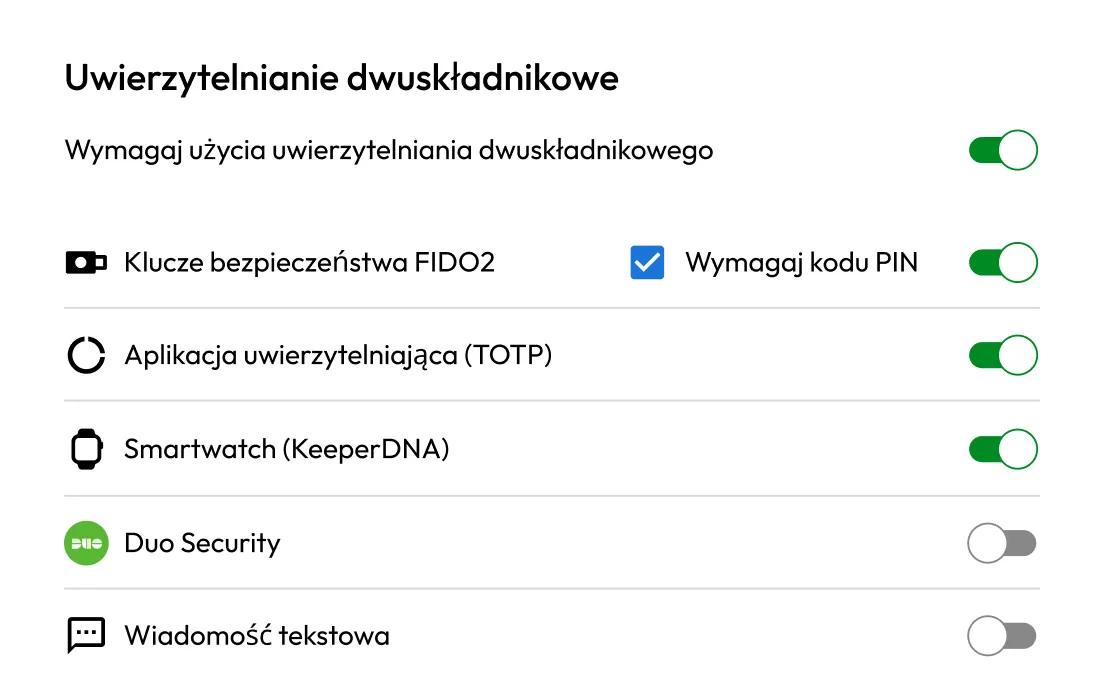

Wymuszaj dostęp uprzywilejowany dostawców w modelu zero-trust do zasobów wewnętrznych z użyciem dostępu Just-In-Time (JIT), pełnego nagrywania sesji i audytowania — bez ujawniania haseł i polegania na sieciach VPN.