Informations d'identification compromises

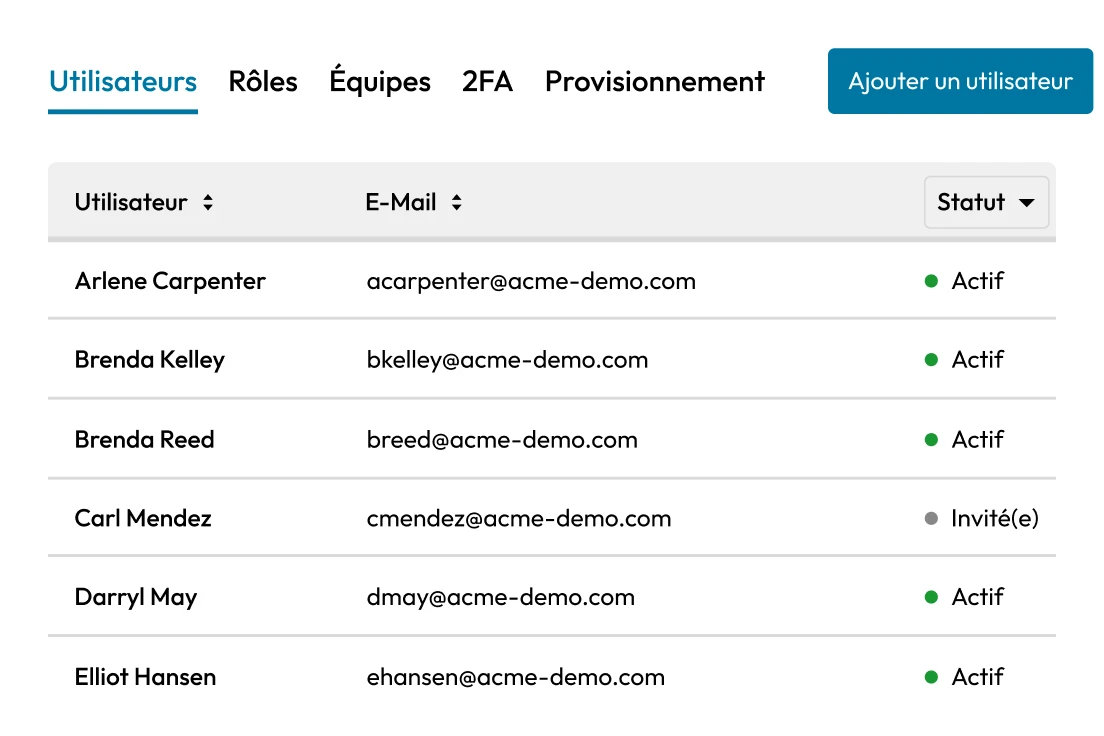

Étant donné que l'hameçonnage et l'ingénierie sociale figurent parmi les vecteurs d'attaque les plus courants dans le domaine de l'éducation, un seul compte d'enseignant ou d'administrateur informatique compromis peut donner aux cybercriminels accès à des systèmes privilégiés. Le risque est encore plus grand lorsque le personnel réutilise des mots de passe ou partage des comptes administrateur, ce qui peut compliquer le traçage et la gestion d'une violation.

Absence d’authentification forte

Historiquement, les écoles primaires et secondaires se sont contentées d'une authentification à facteur unique et d'une politique de mots de passe faible. Sans protections plus fortes, telles que l'authentification multifactorielle (MFA), les comptes privilégiés deviennent des cibles faciles pour les cybercriminels, ce qui augmente le risque de mouvements latéraux à travers les systèmes en cas d'attaque.

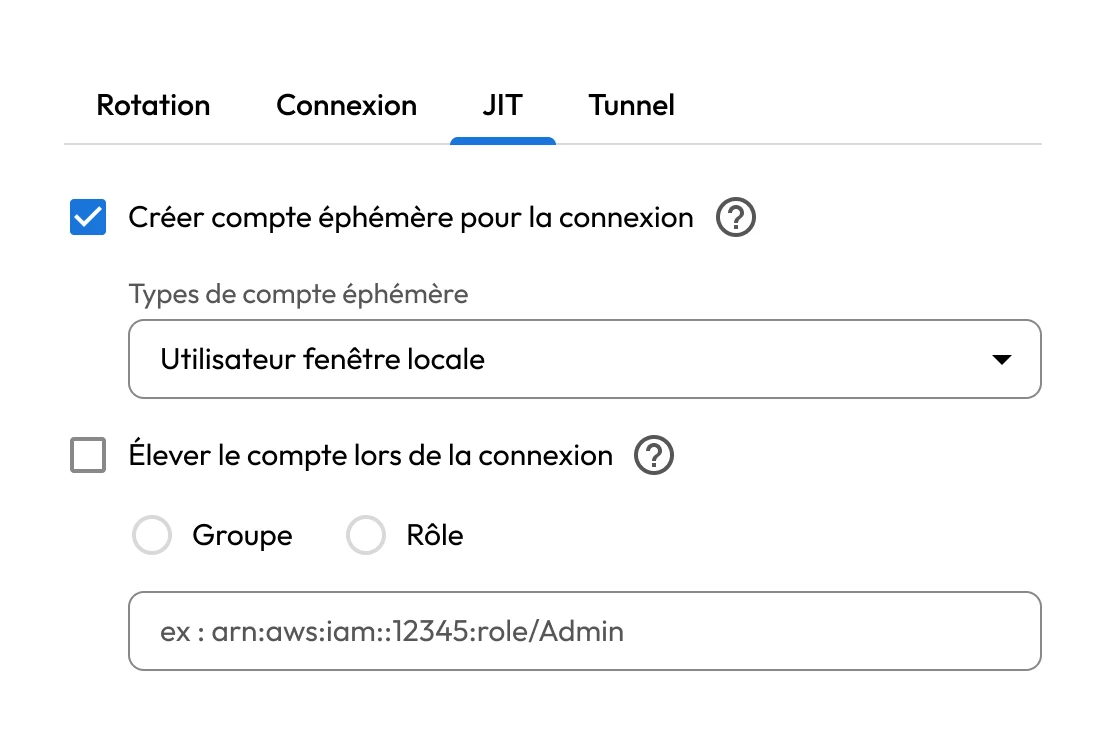

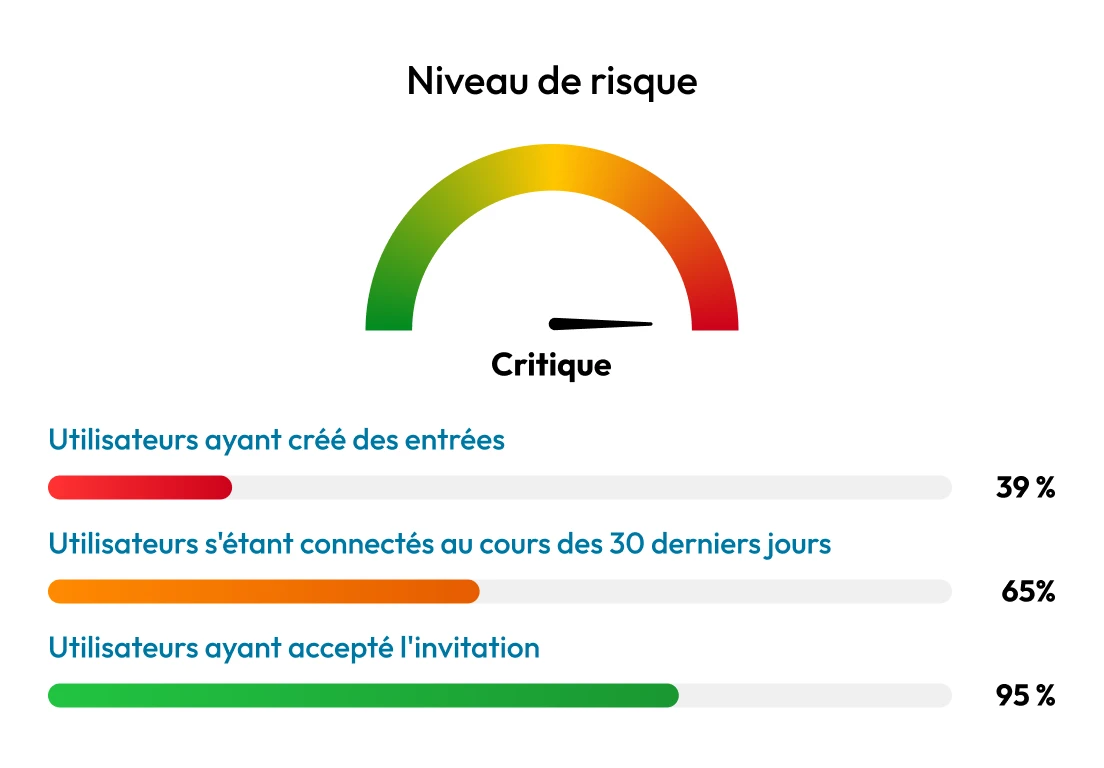

Utilisateurs sur-privilégiés

Les écoles ont souvent du mal à appliquer le principe du moindre privilège (PoLP). Au fil du temps, cela peut amener les enseignants et le personnel à accumuler des autorisations ou à utiliser des comptes avec des droits d'administration étendus qui ne sont pas nécessaires à leur rôle. Ces utilisateurs à privilèges excessifs élargissent la surface d'attaque et augmentent le risque pour les écoles primaires et secondaires d'être victimes d'une violation de données à grande échelle.

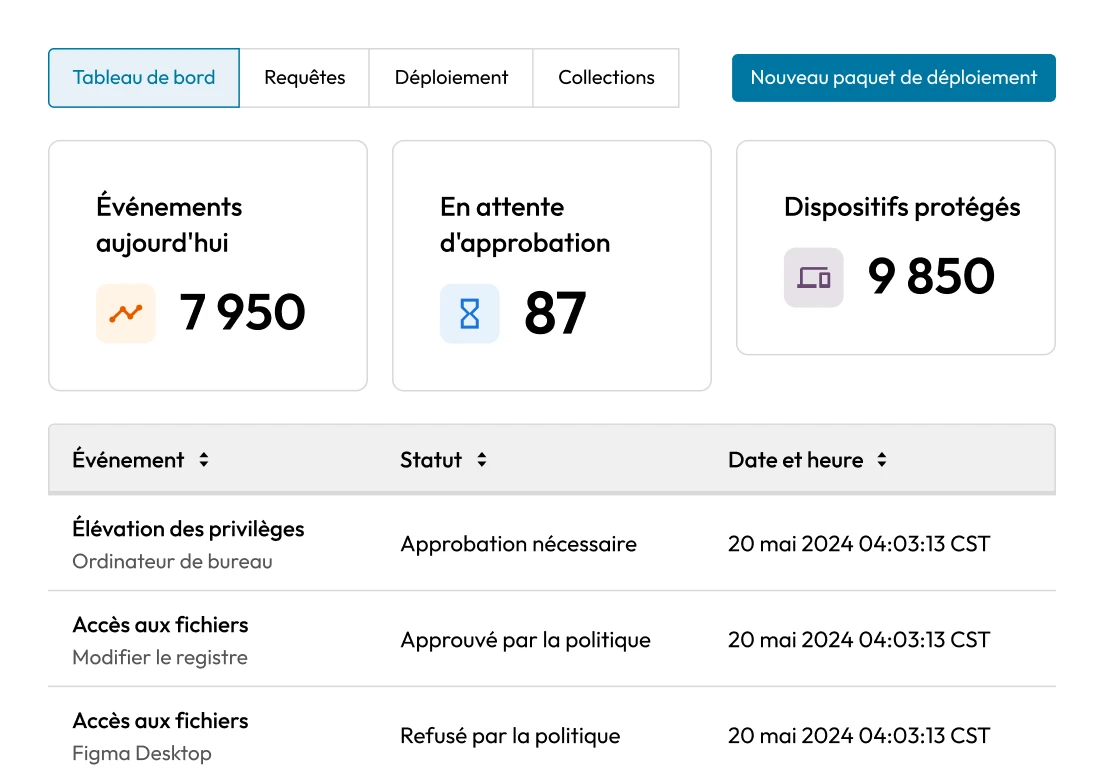

Absence de supervision en temps réel

Les environnements informatiques des écoles primaires et secondaires sont souvent décentralisés, ce qui entraîne des pratiques de sécurité incohérentes et une visibilité limitée. Sans surveillance adéquate, une activité suspecte peut passer inaperçue. L'absence de contrôle centralisé signifie également que les écoles risquent de ne s'apercevoir d'un accès non autorisé qu'une fois les données perdues ou les dommages occasionnés.

Conformité réglementaire

Les lois sur la confidentialité dans l'enseignement, telles que le Family Educational Rights and Privacy Act (FERPA), exigent que les écoles sachent qui accède aux dossiers protégés. Cependant, de nombreuses académies ont du mal à respecter ces obligations de supervision en raison de l'absence de processus PAM appropriés. Un audit et un examen insuffisants ne créent pas seulement des angles morts, mais peuvent également entraîner des violations de conformité et des amendes réglementaires.

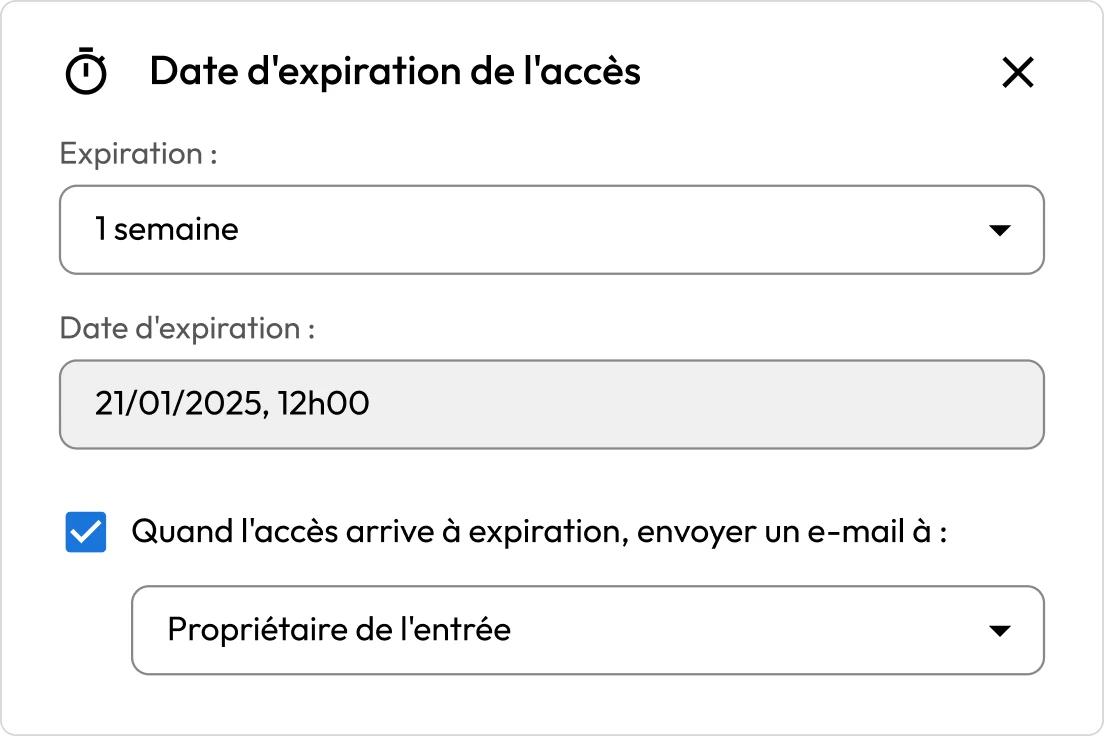

Accès par des tiers

Les écoles primaires et secondaires font souvent appel à des fournisseurs et prestataires de services extérieurs. Les écoles devraient s'assurer que les fournisseurs disposent uniquement des privilèges nécessaires, et uniquement lorsqu'ils en ont besoin, mais ce n'est souvent pas le cas. De nombreuses académies manquent de contrôles stricts et de supervision pour gérer l'accès des fournisseurs, ce qui augmente le risque d'accès non autorisé et de violations.