Credenciales comprometidas

Dado que el phishing y la ingeniería social se encuentran entre los vectores de ataque más comunes en la educación, una sola cuenta de profesor o administrador de TI comprometida puede dar a los ciberdelincuentes acceso a sistemas privilegiados. El riesgo es aún mayor cuando el personal reutiliza contraseñas o comparte cuentas de administración, ya que puede dificultar el rastreo y la contención de una brecha.

Falta de autenticación fuerte

Las escuelas K-12 siempre han dependido de inicios de sesión de un solo factor y políticas de contraseñas débiles. Sin protecciones más sólidas, como la autenticación multifactor (Multi-Factor Authentication, MFA), las cuentas privilegiadas se convierten en un blanco fácil para los ciberdelincuentes, lo que aumenta el riesgo de movimiento lateral entre los sistemas si se produce un ataque.

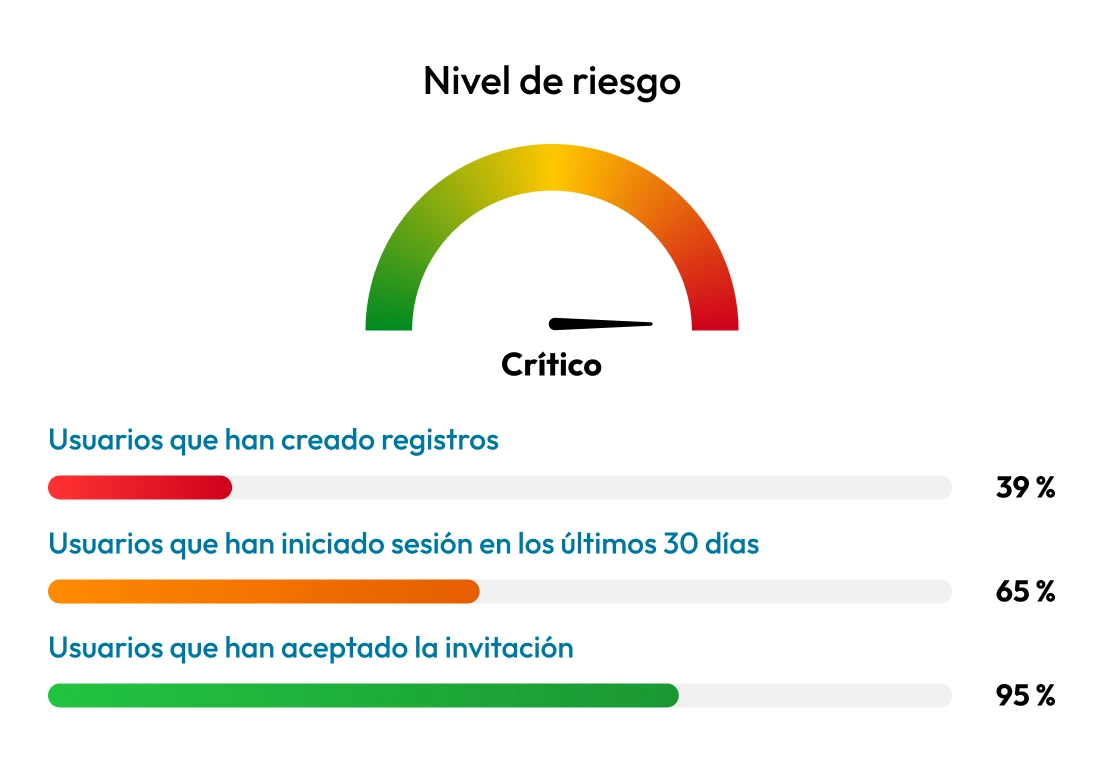

Usuarios con privilegios excesivos

Las escuelas suelen tener dificultades para hacer cumplir el principio de privilegio mínimo (Principle of Least Privilege, PoLP). Con el tiempo, esto puede llevar a que los profesores y el personal acumulen permisos o utilicen cuentas con amplios derechos de administración que no son necesarios para su función. Estos usuarios con privilegios excesivos amplían la superficie de ataque y aumentan el riesgo de que las escuelas K-12 sufran una brecha de datos a gran escala.

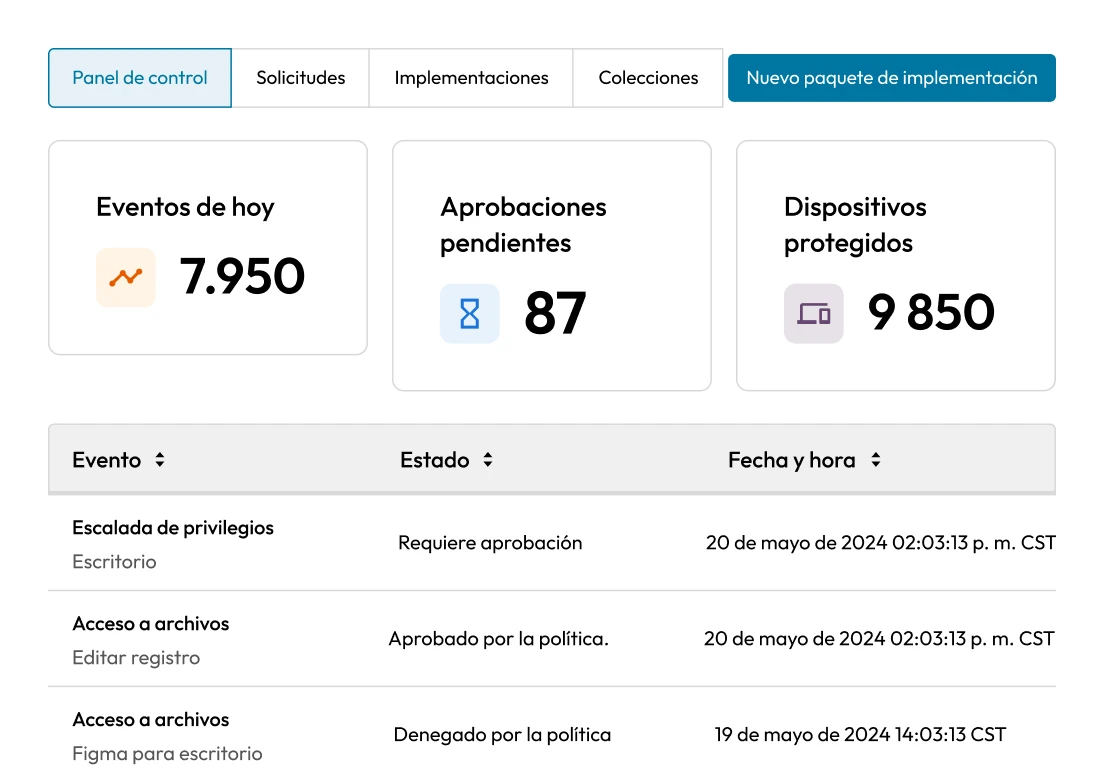

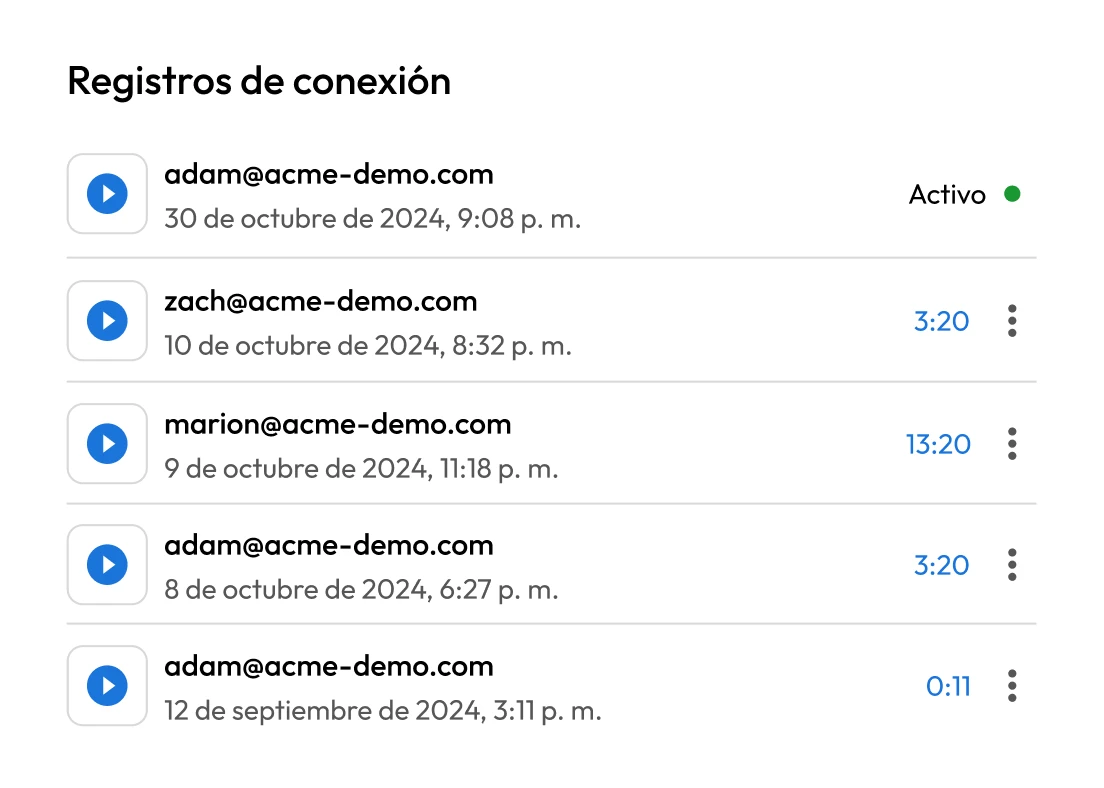

Falta de supervisión en tiempo real

Los entornos de TI en K-12 suelen estar descentralizados, lo que lleva a prácticas de seguridad inconsistentes y a una visibilidad limitada. Sin la supervisión adecuada, la actividad sospechosa puede pasar desapercibida. La ausencia de supervisión centralizada también implica la posibilidad de que las escuelas no puedan detectar el acceso no autorizado hasta después de que se pierdan los datos o se haya causado daño.

Cumplimiento normativo

Las leyes de privacidad educativa, como la ley de derechos educativos y privacidad de la familia (Family Educational Rights and Privacy Act, FERPA), requieren que las escuelas sepan quién accede a los registros protegidos. Sin embargo, muchos distritos tienen dificultades para cumplir con estas obligaciones de supervisión debido a la falta de procesos adecuados de PAM. Una auditoría y revisión insuficientes no solo crean puntos ciegos, sino que también pueden llevar a violaciones de cumplimiento normativo y multas regulatorias.

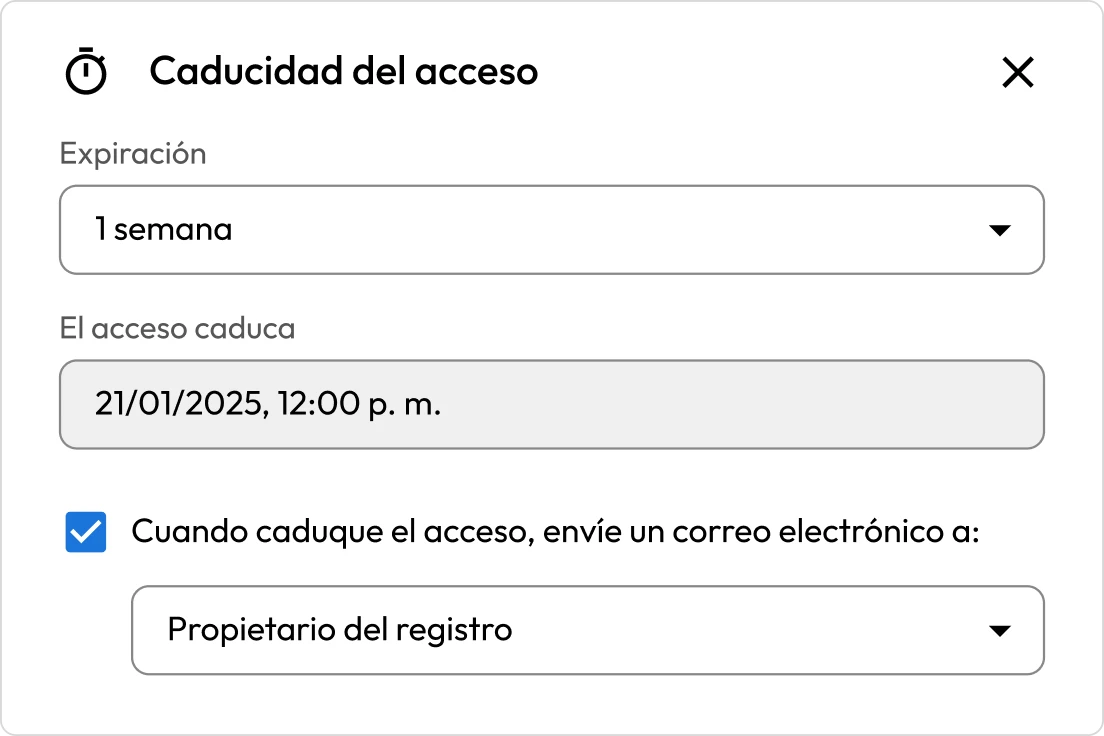

Acceso de terceros

Las escuelas K-12 con frecuencia dependen de proveedores y prestadores de servicios externos. Aunque las escuelas deben asegurarse de que los proveedores solo tengan los privilegios necesarios y solo cuando los necesiten, no suele ser así. Muchos distritos carecen de controles y supervisión estrictos para gestionar el acceso de los proveedores, lo que aumenta el riesgo de acceso no autorizado y violaciones.