Vendor Privileged Access Management (VPAM)

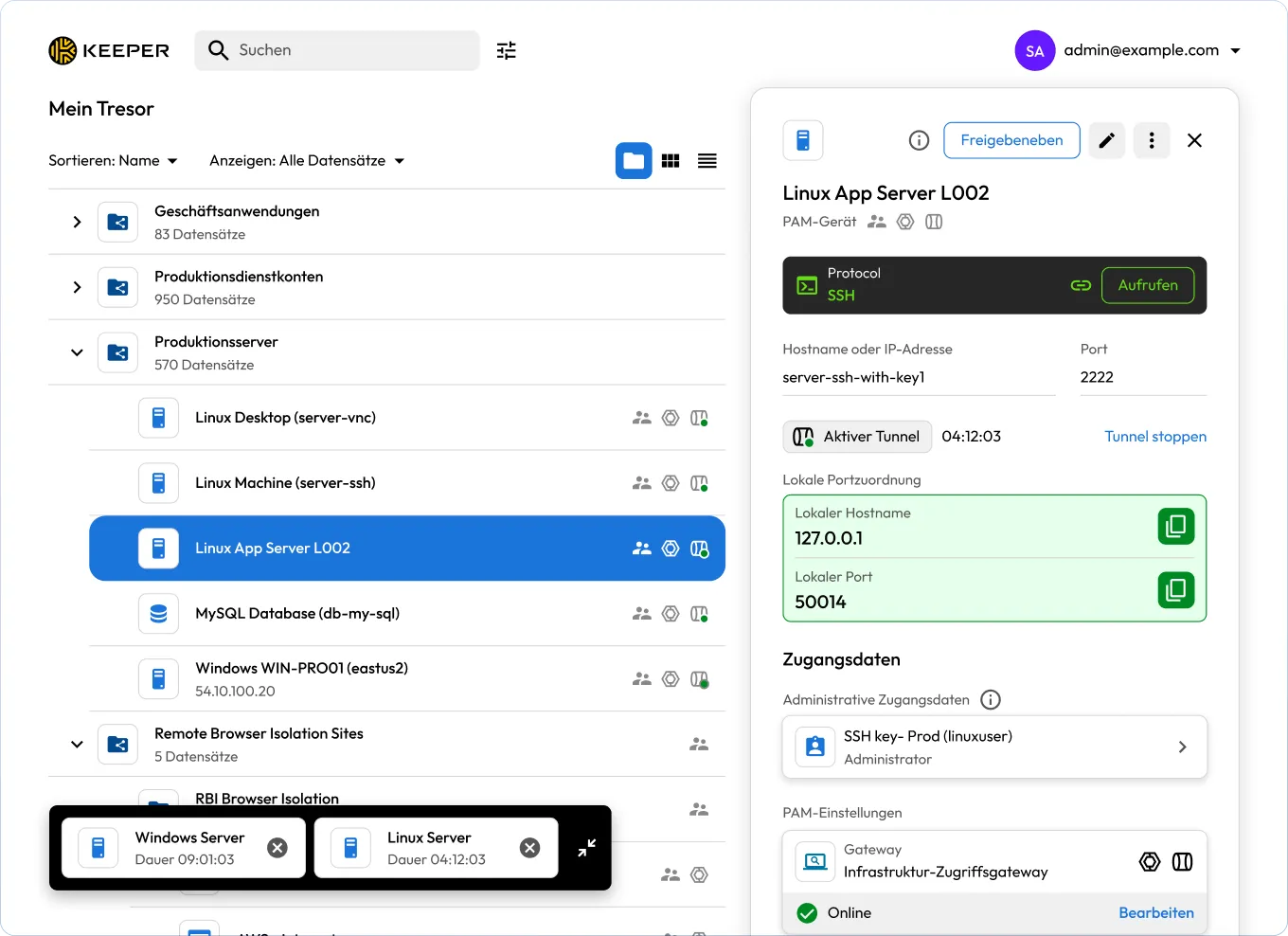

Sicherer Zugriff von Drittanbietern auf kritische Systeme mit KeeperPAM®

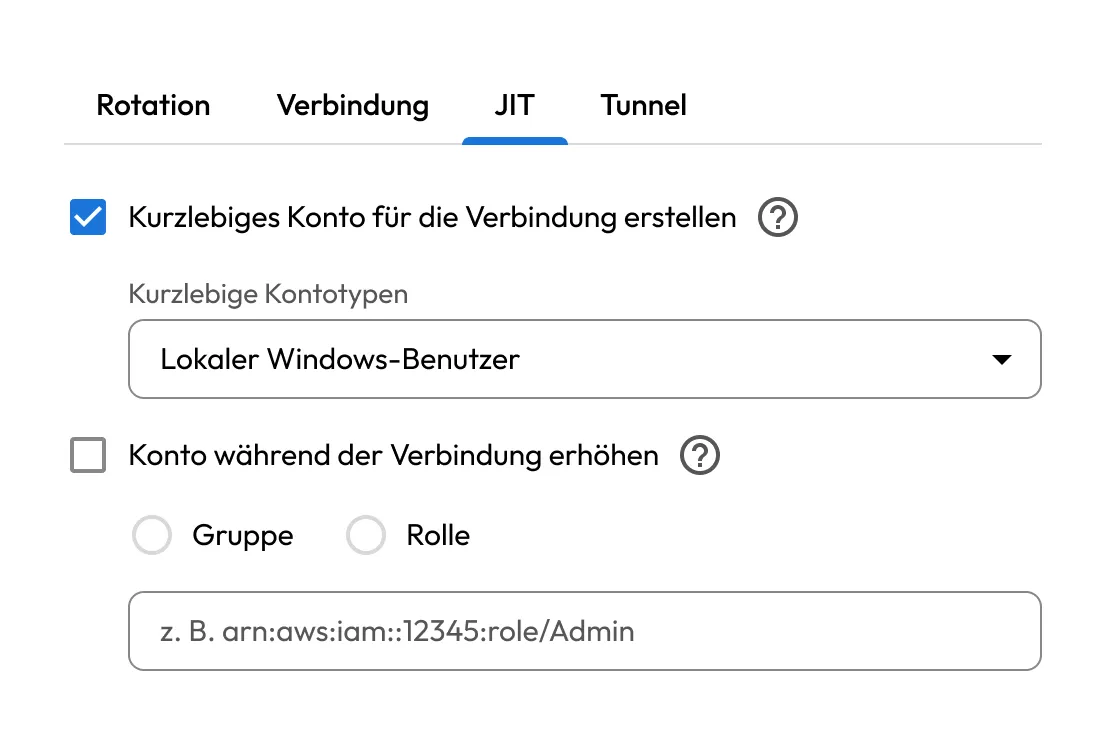

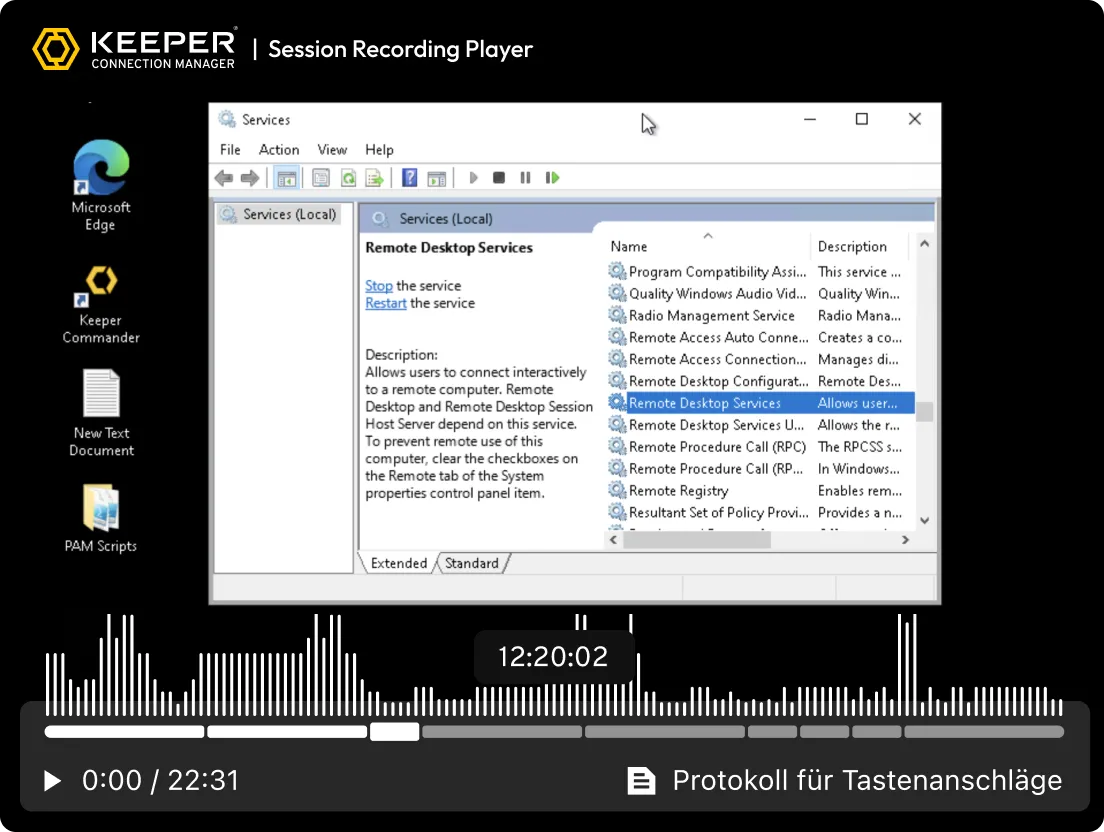

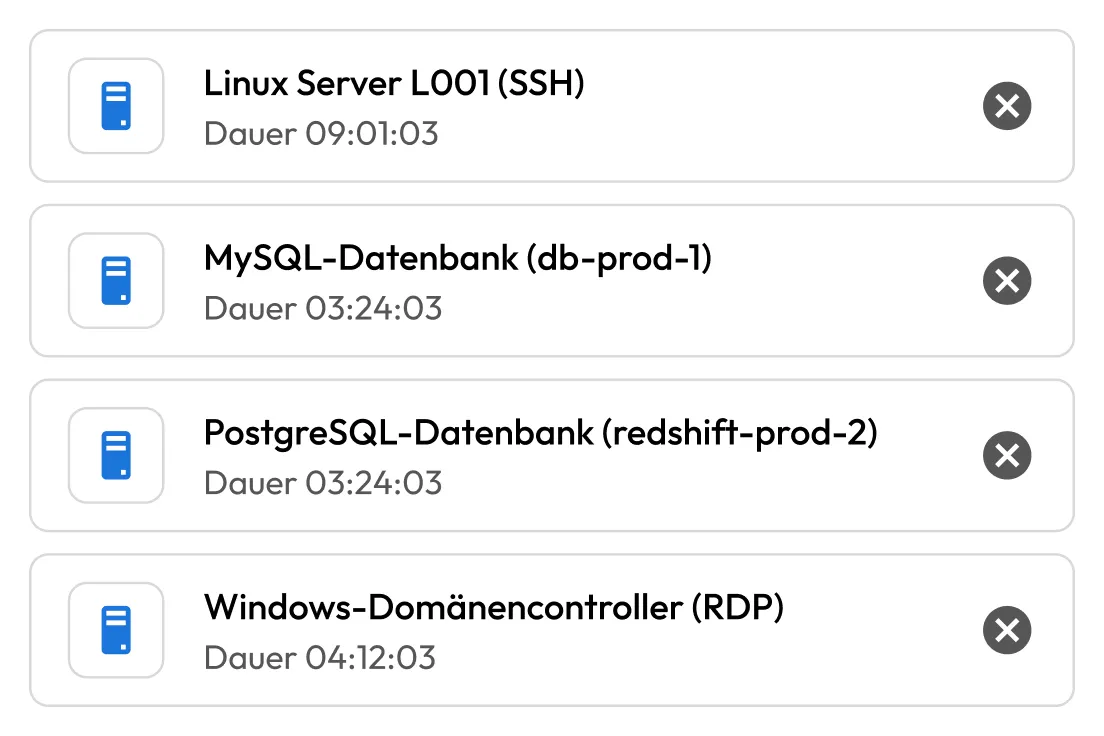

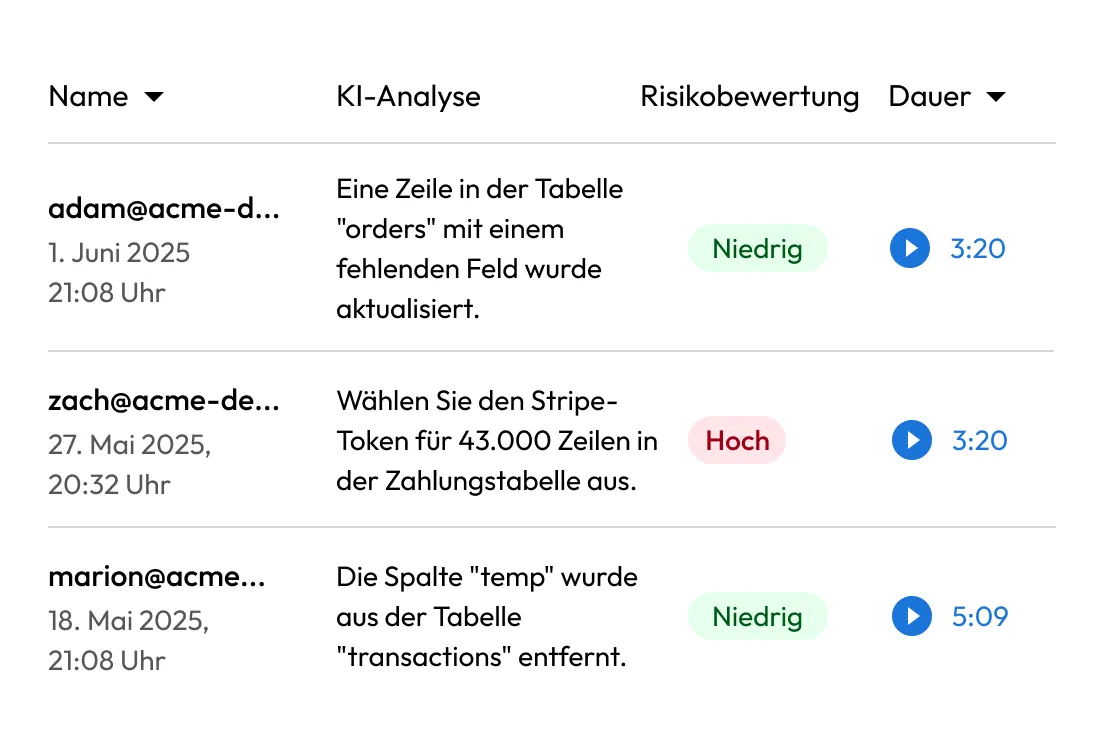

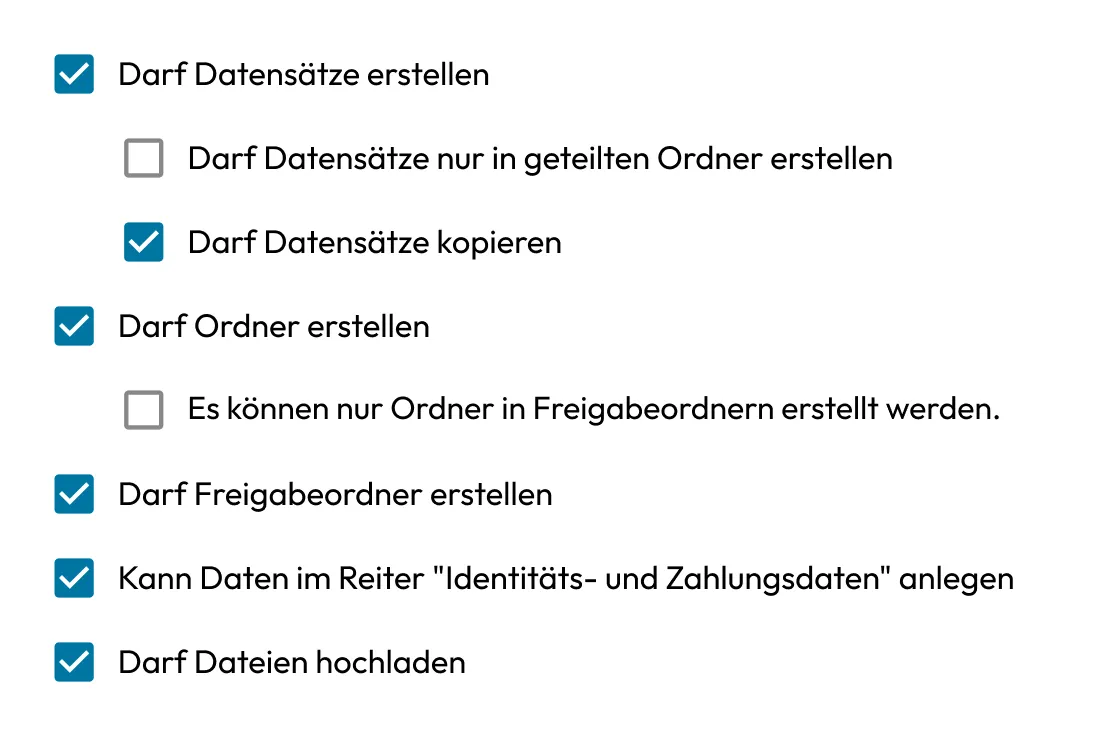

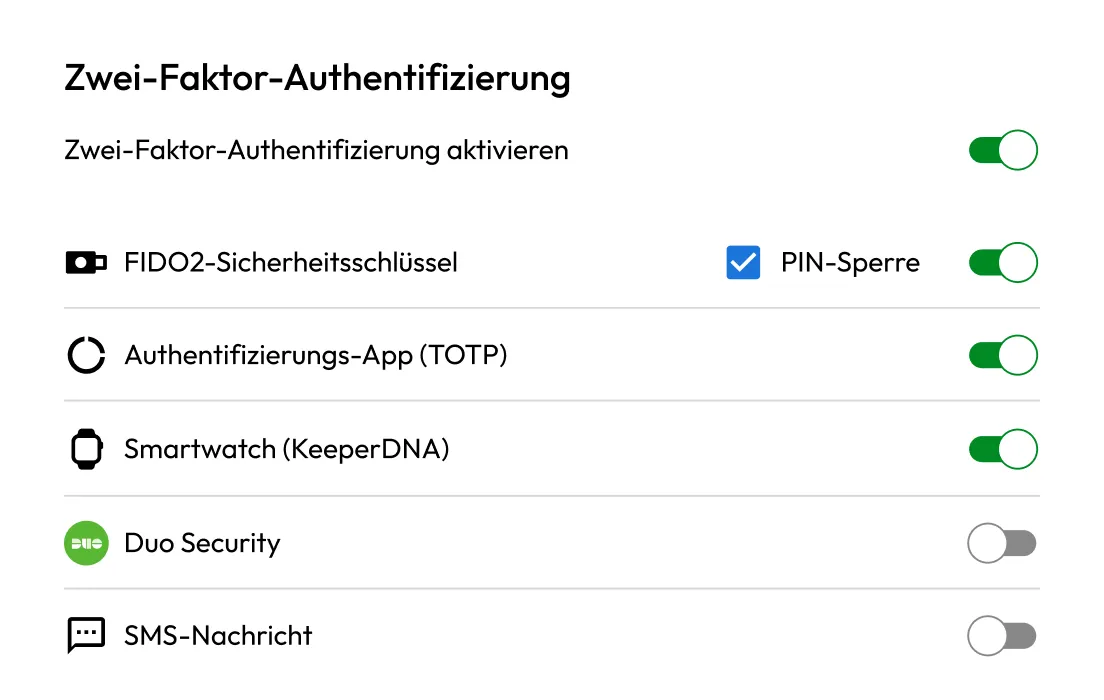

Setzen Sie den privilegierten Zero-Trust-Zugriff eines Anbieters auf interne Ressourcen mit Just-In-Time-Zugriff (JIT), vollständiger Sitzungsaufzeichnung und Auditing durch – ohne Passwörter preiszugeben oder sich auf VPNs verlassen zu müssen.