Kompromittierte Anmeldeinformationen

Da Phishing und Social Engineering zu den häufigsten Angriffsvektoren im Bildungswesen gehören, kann ein einziges kompromittiertes Lehrer- oder IT-Administratorkonto Cyberkriminellen Zugriff auf privilegierte Systeme verschaffen. Das Risiko ist noch größer, wenn Mitarbeiter Passwörter wiederverwenden oder Administratorkonten teilen, was die Nachverfolgung und Eindämmung einer Sicherheitsverletzung erschweren kann.

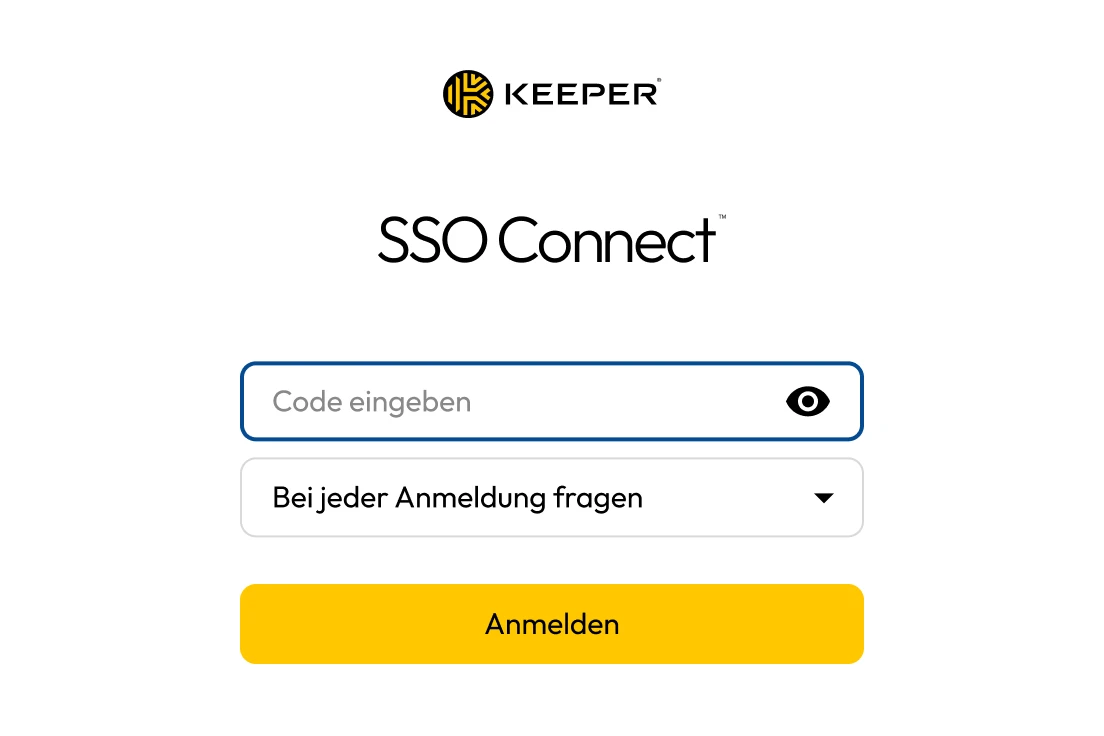

Fehlende starke Authentifizierung

In der Vergangenheit haben sich K-12-Schulen auf Ein-Faktor-Logins und schwache Passwort-Richtlinien verlassen. Ohne stärkere Schutzmaßnahmen, wie z. B. Multi-Faktor-Authentifizierung (MFA), werden privilegierte Konten zu einem leichten Ziel für Cyberkriminelle, was das Risiko von Querbewegungen über Systeme hinweg erhöht, wenn ein Angriff erfolgt.

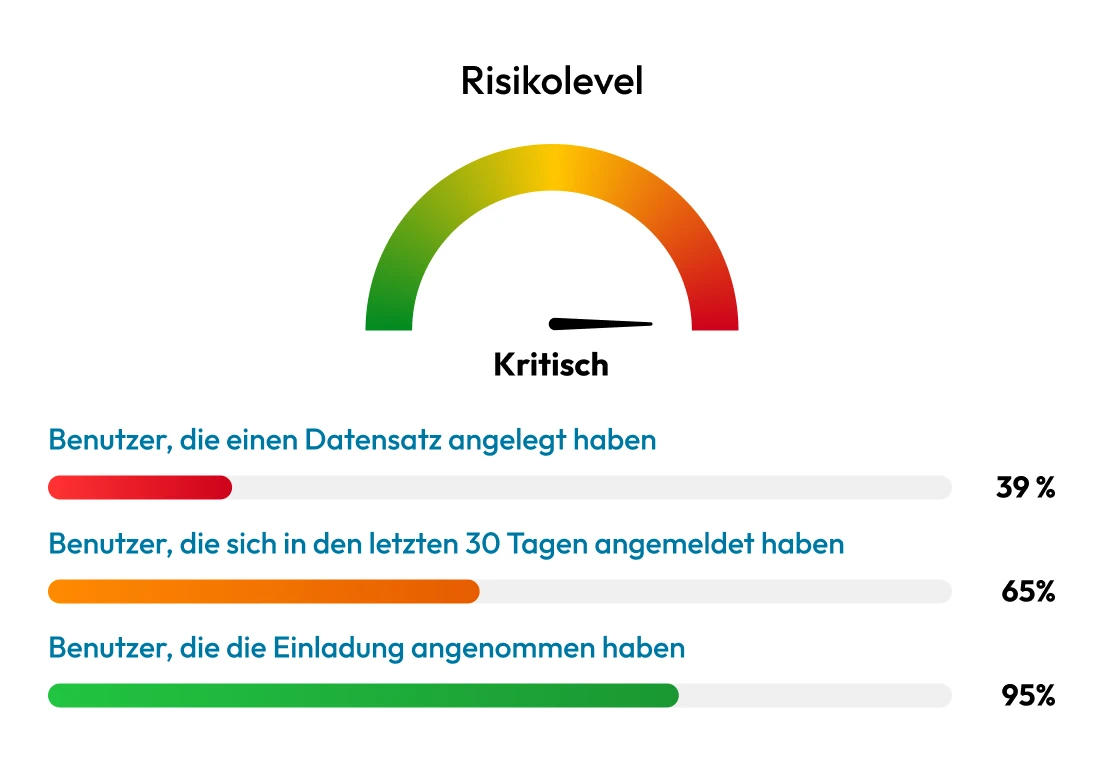

Überprivilegierte Benutzer

Schulen haben oft Schwierigkeiten, das Prinzip der geringsten Privilegien (PoLP) durchzusetzen. Im Laufe der Zeit kann dies dazu führen, dass Lehrkräfte und Mitarbeiter Berechtigungen sammeln oder Konten mit umfassenden Administratorrechten verwenden, die für ihre Rolle nicht benötigt werden. Diese überprivilegierten Benutzer vergrößern die Angriffsfläche und erhöhen das Risiko, dass K-12-Schulen eine groß angelegte Datenschutzverletzung erleiden.

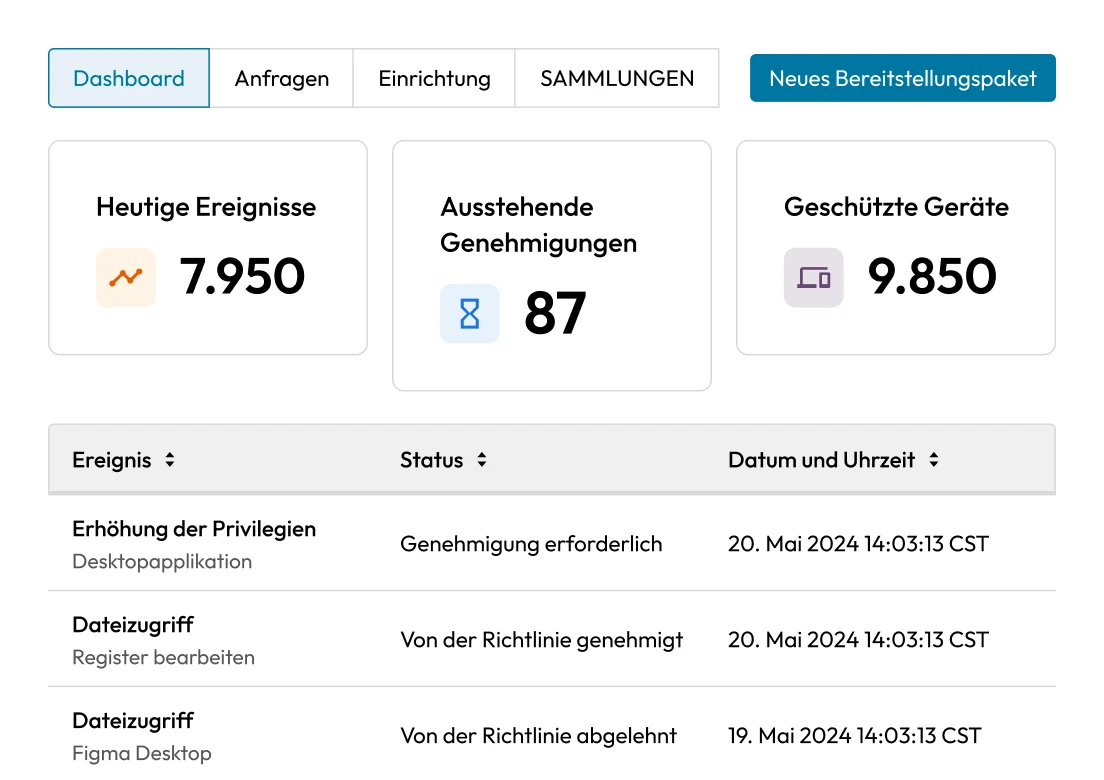

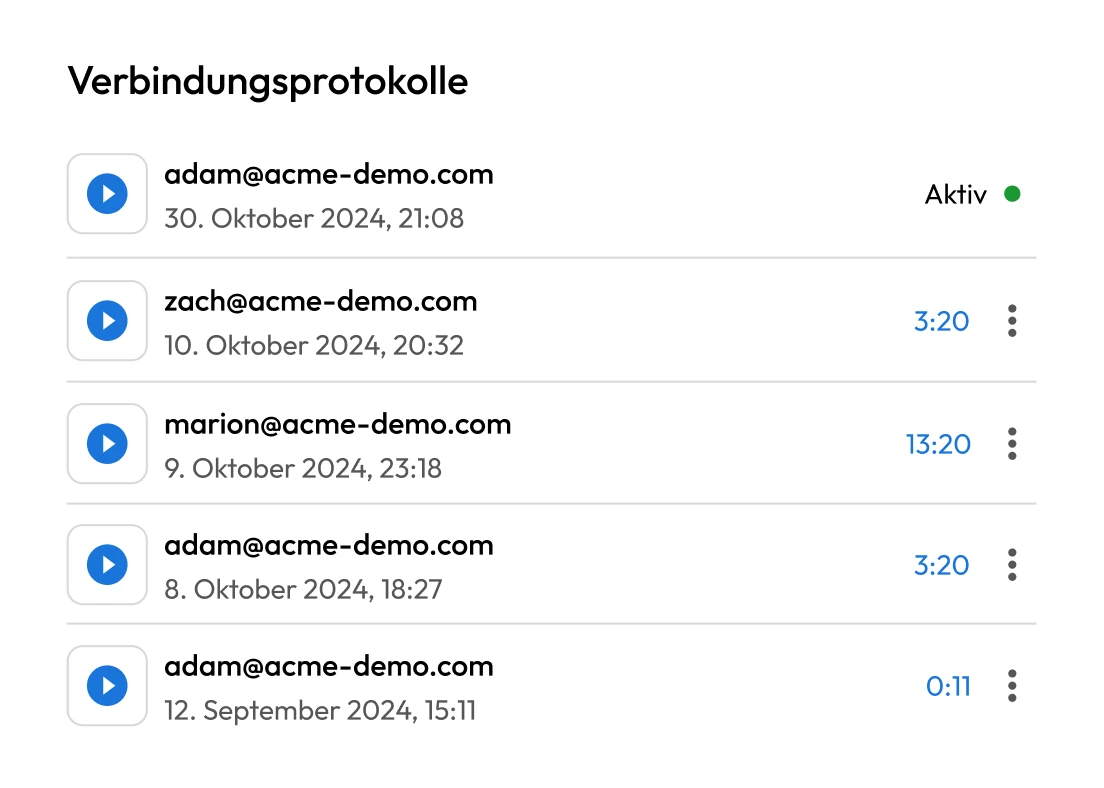

Fehlende Echtzeit-Aufsicht

IT-Umgebungen in K-12 sind oft dezentralisiert, was zu inkonsistenten Sicherheitspraktiken und eingeschränkter Transparenz führt. Ohne angemessene Aufsicht können verdächtige Aktivitäten unbemerkt bleiben. Das Fehlen einer zentralisierten Aufsicht bedeutet auch, dass Schulen möglicherweise erst dann unbefugten Zugriff bemerken, wenn Daten verloren gegangen sind oder bereits Schaden angerichtet wurde.

Einhaltung gesetzlicher Vorschriften

Datenschutzgesetze im Bildungsbereich wie der Family Educational Rights and Privacy Act (FERPA) verlangen von Schulen, dass sie wissen, wer auf geschützte Datensätze zugreift. Viele Distrikte haben jedoch Schwierigkeiten, diese Aufsichtspflichten zu erfüllen, da es an geeigneten PAM-Prozessen mangelt. Unzureichende Audits und Überprüfungen schaffen nicht nur tote Winkel, sondern können auch zu Compliance-Verstößen und Bußgeldern führen.

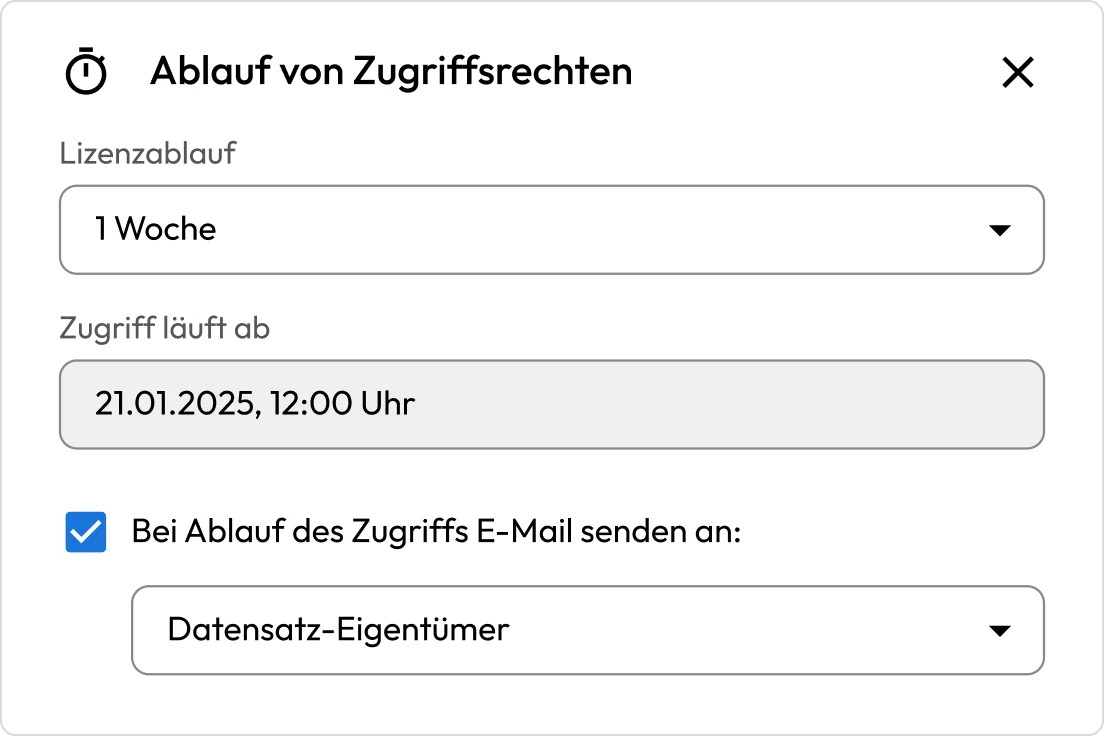

Zugriff durch Dritte

K-12-Schulen verlassen sich häufig auf externe Anbieter und Dienstleister. Während Schulen sicherstellen sollten, dass Anbieter nur die Privilegien haben, die sie benötigen, und nur dann, wenn sie sie benötigen, ist dies oft nicht der Fall. In vielen Distrikten mangelt es an strengen Kontrollen und Aufsicht für die Verwaltung des Anbieterzugriffs, was das Risiko von unbefugtem Zugriff und Verstößen erhöht.