Представьте, что сотрудник службы поддержки загружает конфиденциальные данные клиентов в нейросеть, чтобы быстрее отвечать на письма. Использование ИИ-инструментов без одобрения ИТ-отдела называется «теневым ИИ» (shadow ...

Чтобы предотвратить атаки через посредника в вашей организации, нужно приобрести менеджер паролей, использовать VPN, контролировать сеть и рассказывать сотрудникам о рекомендациях по безопасности. MITM-атаки происходят, когда злоумышленники перехватывают личную информацию, передаваемую между двумя компаниями или частными лицами, чтобы украсть или изменить ее со злым умыслом.

Читайте дальше, чтобы узнать, что можно сделать для предотвращения MITM-атак на вашу организацию и как защититься от этих кибератак.

1. Используйте надежные и уникальные пароли

Соблюдая правила гигиены паролей, ваша организация может значительно снизить вероятность пострадать от MITM-атак и других кибератак, усложнив злоумышленникам доступ к учетным записям сотрудников. Надежные и уникальные пароли необходимы для защиты данных вашей организации от любых кибератак, связанных с паролями. Убедитесь, что ваши сотрудники используют пароли, состоящие не менее чем из 16 символов, а также включающие комбинацию прописных и строчных букв, цифр и специальных символов. Чем надежнее пароли ваших сотрудников, тем ниже риск того, что ваша организация станет жертвой MITM-атак.

2. Принудительно применяйте многофакторную аутентификацию

Хотя многофакторная аутентификация не может полностью предотвратить MITM-атаки, она может снизить риск получения злоумышленниками доступа к учетным записям сотрудников. Многофакторная аутентификация играет важную роль в том, чтобы свести к минимуму вероятность MITM-атак, поскольку дополнительная форма аутентификации не позволяет злоумышленникам получить доступ к учетным записям вашей организации. Чтобы защитить организацию от киберугроз, вам следует требовать от сотрудников включить многофакторную аутентификацию в учетных записях организаций. Таким образом, даже если злоумышленники перехватят учетные данные сотрудников в ходе MITM-атаки, они не смогут узнать данные вашей организации, когда многофакторная аутентификация включена. Благодаря внедрению многофакторной аутентификации на рабочем месте злоумышленники, укравшие пароли сотрудников в результате MITM-атаки, не смогут получить доступ к учетным записям без дополнительной формы проверки.

3. Используйте VPN или альтернативные решения

Вашей организации следует использовать виртуальную частную сеть (VPN), поскольку она может защитить вашу сеть от проникновения злоумышленников, пытающихся украсть ваши данные. Используя VPN в организации, вы защитите сотрудников от MITM-атак, поскольку неавторизованные пользователи не смогут получить доступ к вашей сети.

Другая альтернатива VPN — сетевой доступ с нулевым доверием (ZTNA). ZTNA — это модель безопасности, которая управляет строгим контролем доступа независимо от того, к какой сети подключено устройство. Службы ZTNA удобнее в использовании по сравнению с VPN, поскольку позволяют пользователям получать прямой доступ к определенным ресурсам, не требуя полного подключения к сети. Службы ZTNA обеспечивают повышенную безопасность, проверяя, является ли пользователь тем, за кого себя выдает, поэтому риск несанкционированного доступа значительно снижается. Службы ZTNA обеспечивают большую прозрачность действий авторизованных пользователей и трафика вашей сети. Это означает, что вы можете реагировать на угрозы безопасности, такие как MITM-атаки, в реальном времени.

4. Внедрите сквозное шифрование

Чтобы ваша организация не стала жертвой MITM-атак, необходимо внедрить сквозное шифрование. Этот вид шифрования защищает данные на вашем устройстве и расшифровывает их только на устройстве получателя, чтобы злоумышленники не смогли перехватить сообщение. Шифрование сообщений и данных вашей организации гарантирует, что получить доступ к любой конфиденциальной информации и прочитать ее могут только авторизованные пользователи, тем самым предотвращая MITM-атаки.

5. Обновляйте аппаратное и программное обеспечение

Часто ли вы видите, как сотрудники, работающие на компьютере двухлетней давности, используют программное обеспечение, которое примерно на 10 версий старше новейшей версии? Нет, потому что устаревшее аппаратное и программное обеспечение небезопасны и делают вас уязвимыми для кибератак. В вашей организации сотрудники должны использовать новейшее оборудование, чтобы повысить производительность труда, быстрее загружать данные, реже сталкиваться со сбоями и иметь новейшие функции безопасности, уже встроенные в устройства. Сотрудники должны всегда устанавливать последние обновления программного обеспечения, чтобы повысить общую производительность устройства, исправить ошибки и устранить недостатки в системе безопасности. Если устройства вашей организации устарели и на них не установлены последние обновления программного обеспечения, вы рискуете тем, что ваши данные перехватят в результате MITM-атак из-за уязвимостей в системе безопасности.

6. Постоянно контролируйте сеть

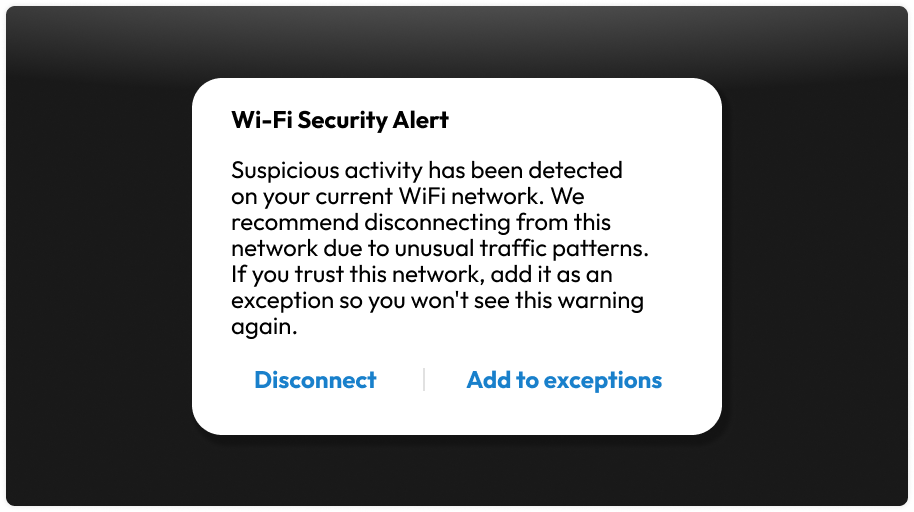

Убедитесь, что сеть вашей организации регулярно контролируется для выявления любых подозрительных действий и предотвращения MITM-атак. Если вы будете постоянно контролировать сеть, то сможете заметить любые странные действия, которые могут быть признаком кибератаки. Если у вас есть записи о типичных сетевых действиях, вы можете сравнить их с потенциальными киберугрозами и даже определить источник MITM-атаки. Существует множество средств, которые ваша организация может применять для контроля сети, и вы должны пользоваться тем, которое предоставляет данные в реальном времени о любых нерегулярных моделях трафика или чрезмерном использовании полосы пропускания.

7. Внедрите систему безопасности с нулевым доверием

Система безопасности с нулевым доверием требует, чтобы все сотрудники и устройства, утвержденные организацией, постоянно проходили проверку, а доступ предоставлялся в соответствии с их обязанностями. Предполагая, что любая организация или частное лицо могут пострадать от утечки данных, система с нулевым доверием требует, чтобы каждый сотрудник и устройство допускались в сеть только после проверки личности. Наличие такое системы безопасности значительно снизит риск подвергнуться воздействию атак, связанных с паролями, и MITM-атак. KeeperPAM предлагает решение с нулевым доверием и нулевым разглашением для защиты самых конфиденциальных данных вашей организации, а также контроля доступа сотрудников. Используя решение с нулевым доверием, вы можете свести к минимуму вероятность того, что злоумышленники перехватят данные вашей организации в ходе MITM-атак.

8. Рассказывайте сотрудникам об основах безопасности

Важнейший способ предотвратить MITM-атаки на вашу организацию — рассказывать сотрудникам об угрозах кибербезопасности. Проводите регулярные тренинги для сотрудников, чтобы они узнали о таких важных темах безопасности, как выявление попыток фишинга и отказ от подключения к общественному Wi-Fi. Среди других важных тем — рекомендации по пользованию социальными сетями, способы защиты мобильных устройств и различные методы кражи данных компании с помощью вредоносного ПО. Очень важно, чтобы все сотрудники понимали, как защитить себя и данные вашей организации от злоумышленников, чтобы предотвратить MITM-атаки и другие кибератаки.

Защитите организацию от атак через посредника

Учитывая, насколько опасными для вашей организации могут быть MITM-атаки, важно сделать все возможное, чтобы защитить организацию и сотрудников от этих и других видов кибератак. Один из самых простых способов защиты организации от MITM-атак — приобретение менеджера паролей для бизнеса, такого как Keeper. Когда ваша организация начнет использовать Keeper Business, у каждого сотрудника будет свое собственное цифровое хранилище, где он сможет создавать и хранить пароли, а также другую конфиденциальную информацию. Благодаря строгой гигиене паролей в вашей организации злоумышленникам будет гораздо сложнее осуществлять MITM-атаки.

Чтобы реализовать безопасное управление паролями в вашей организации и защитить данные сотрудников от злоумышленников, начните использовать бесплатную 14-дневную пробную версию Keeper Business.