Imagine que un representante de servicio al cliente de su organización cargue datos confidenciales de clientes en una herramienta de IA para redactar correos electrónicos más

Puede evitar los ataques de intermediario a su organización invirtiendo en un gestor de contraseñas, utilizando una VPN, monitoreando su red y formando a los empleados en las prácticas recomendadas en materia de seguridad. Los ataques MITM se producen cuando un cibercriminal intercepta datos privados enviados entre dos empresas o personas para robar o alterar dichos datos con intenciones maliciosas.

Siga leyendo para descubrir qué puede hacer para evitar que los ataques MITM afecten a su organización y cómo protegerla de este tipo de ataque cibernético.

1. Utilice contraseñas seguras y exclusivas

Al aplicar prácticas adecuadas de higiene de contraseñas, su organización puede reducir significativamente las posibilidades de sufrir ataques MITM o de otro tipo, ya que dificultan el acceso de los cibercriminales a las cuentas de los empleados. Utilizar contraseñas seguras y exclusivas es esencial a la hora de proteger los datos de su organización contra cualquier ataque cibernético basado en contraseñas. Asegúrese de que sus empleados utilicen contraseñas de al menos 16 caracteres, con una combinación de letras mayúsculas y minúsculas, números y símbolos. Cuanto más seguras sean las contraseñas de sus empleados, menores serán los riesgos de que su organización se convierta en víctima de un ataque MITM.

2. Haga obligatorio el uso de la MFA

Si bien la autenticación multifactor (MFA) por sí sola no evitará que se produzcan los ataques MITM, sí que puede reducir el riesgo de que un cibercriminal consiga acceder a la cuenta de un empleado. La MFA es esencial para minimizar las posibilidades de que se produzcan ataques MITM, porque la forma adicional de autenticación impide que los cibercriminales accedan a las cuentas de su organización. Debe exigir a sus empleados que habiliten la MFA en sus cuentas de empresa para proteger su organización de las amenazas cibernéticas. De esta manera, incluso en el caso de que un cibercriminal intercepte las credenciales de inicio de sesión de uno de sus empleados a través de un ataque MITM, no podrá acceder a los datos de su organización si la MFA está habilitada. Al aplicar la MFA en su lugar de trabajo, los cibercriminales que hayan robado las contraseñas de sus empleados a través de un ataque MITM no podrán acceder a ninguna cuenta sin el método adicional de verificación.

3. Utilice una VPN o una alternativa a una VPN

Su organización debe utilizar una red privada virtual (VPN), porque sirve para evitar que los cibercriminales puedan interceptar su red con la intención de robar sus datos. Al utilizar una VPN en su organización, sus empleados estarán protegidos contra los ataques MITM, puesto que ningún usuario no autorizado podrá acceder a su red.

Otra alternativa a utilizar una VPN sería un servicio de acceso a la red de confianza cero (ZTNA, por sus siglas en inglés). ZTNA es un marco de seguridad que administra controles de acceso estrictos, independientemente de la red a la que esté conectado un dispositivo. Los servicios de ZTNA proporcionan una experiencia más sencilla que las VPN, porque permiten a los usuarios acceder a recursos específicos directamente, sin necesidad de una conexión de red completa. Los servicios de ZTNA proporcionan una mayor seguridad al verificar que los usuarios son quienes dicen ser, de modo que el riesgo de accesos no autorizados se reduce significativamente. Los servicios de ZTNA garantizan que su organización disponga de una mayor visibilidad sobre las actividades de los usuarios autorizados y el tráfico de su red, lo que significa que puede responder a amenazas de seguridad, como los ataques MITM, en tiempo real.

4. Implemente el cifrado de extremo a extremo

Si quiere evitar que su organización se convierta en víctima de un ataque MITM, debería implementar el cifrado de extremo a extremo. Este tipo de cifrado protege los datos de su dispositivo y solo los descifra ya en el dispositivo del destinatario, lo que hace imposible que los cibercriminales puedan interceptar el mensaje. Cifrar los mensajes y los datos de su organización garantiza que nadie más que los usuarios autorizados puedan acceder y leer la información privada, poniendo fin así a los ataques MITM.

5. Mantenga el hardware y el software actualizados

¿Con qué frecuencia utilizan sus empleados un ordenador de hace dos décadas con un software unas 10 versiones más antiguo que la versión más reciente? No lo hace nunca, porque ni el hardware ni el software obsoletos son seguros y los haría vulnerables a los ataques cibernéticos. Su organización debe asegurarse de que sus empleados utilicen el hardware más reciente para mejorar la productividad, cargar los datos más rápido, experimentar menos fallos y tener las funciones de seguridad más recientes integradas en sus dispositivos. Los empleados deben instalar siempre las actualizaciones de software más recientes para mejorar el rendimiento general de sus dispositivos, corregir errores y remediar los fallos de seguridad. Si los dispositivos de su organización están desactualizados y no funcionan con las actualizaciones de software más recientes, podría correr el riesgo de que sus datos sean interceptados mediante un ataque MITM por culpa de alguna vulnerabilidad de seguridad.

6. Monitoree su red continuamente

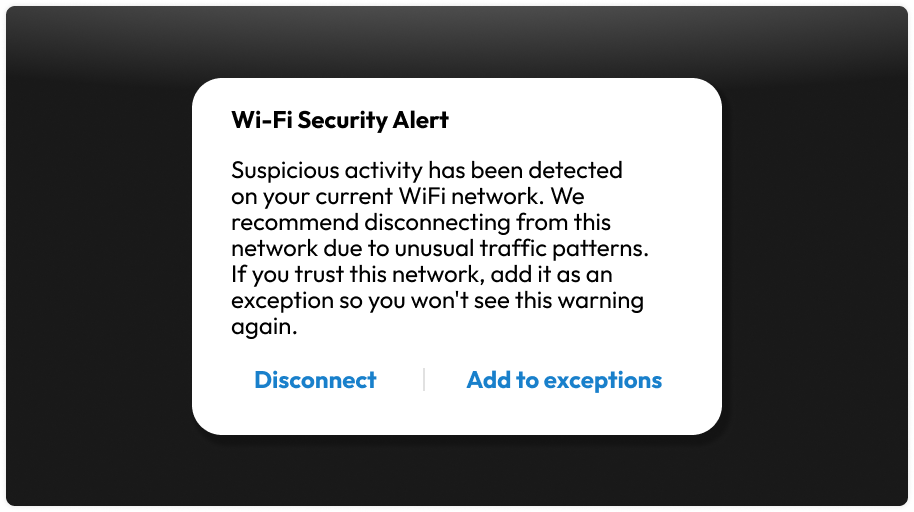

Asegúrese de monitorear la red de su organización con regularidad para identificar cualquier actividad sospechosa y evitar los ataques MITM. Si monitorea su red de forma constante, podrá detectar cualquier actividad extraña que pueda ser indicio de un ataque cibernético. Cuando cuenta con registros de la actividad típica en la red, puede compararlos con posibles amenazas cibernéticas e incluso puede utilizarlos para determinar el origen de un ataque MITM. Hay muchas herramientas que su organización puede utilizar para monitorear su red, y debe utilizar una que proporcione actualizaciones en tiempo real sobre los patrones de tráfico irregulares o el uso excesivo de ancho de banda.

7. Adopte un marco de confianza cero

Un marco de seguridad de confianza cero requiere que todos los empleados y los dispositivos aprobados por la organización estén validados en todo momento, y el acceso se concede en función de su función. Dando por sentado que todas las organizaciones o personas son susceptibles de sufrir una violación de datos, los marcos de confianza cero requieren que todos los empleados y dispositivos tengan que verificar su identidad para poder acceder a la red. Contar con este tipo de marco de seguridad reducirá significativamente el riesgo de verse afectado por los ataques MITM o los relacionados con contraseñas. KeeperPAM proporciona una solución de conocimiento cero y confianza cero para proteger los datos más sensibles de su organización y ayudarle a administrar el control de acceso de sus empleados. Mediante el uso de una solución de confianza cero, puede minimizar las posibilidades de que un cibercriminal intercepte los datos de su organización a través de ataques MITM.

8. Capacite a sus empleados para que sean más conscientes de los problemas de seguridad

Una forma crucial de evitar que su organización se vea afectada por los ataques MITM es concienciar a sus empleados en materia de amenazas de seguridad cibernética. Proporcione formación periódica a sus empleados para que estén al tanto de los temas de seguridad más relevantes, como detectar intentos de phishing y evitar el uso de redes Wi-Fi públicas. Otros temas importantes que deben abordarse incluyen las prácticas recomendadas en torno al uso de redes sociales, cómo proteger los dispositivos móviles o los diferentes modos en que el malware puede provocar el robo de datos de la empresa. Es esencial que todos los empleados comprendan cómo protegerse tanto a sí mismos como a los datos de su organización de los cibercriminales, para evitar los ataques MITM y el resto de ataques cibernéticos.

Proteja su organización de los ataques de intermediario

Si tenemos en cuenta lo dañinos que pueden resultar los ataques MITM para su organización, es importante hacer todo lo posible para proteger tanto a su organización como a sus empleados de estos y otros tipos de ataques cibernéticos. Una de las formas más sencillas de proteger su organización de los ataques MITM es invirtiendo en un gestor de contraseñas empresarial como Keeper. Cuando su organización utiliza Keeper Business, todos los empleados dispondrán de su propia bóveda digital donde crear y almacenar contraseñas seguras y demás información privada. Al asegurarse de que su organización cuenta con una base sólida en materia de higiene de contraseñas, los ataques MITM serán mucho más difíciles de ejecutar para los cibercriminales.

Comience hoy mismo una prueba gratuita de 14 días de Keeper Business para asegurarse de que su organización cuenta con una gestión de contraseñas segura y para evitar que los datos de sus empleados puedan ser interceptados por los cibercriminales.