Finanzinstitute sind für die Aufrechterhaltung ihrer betrieblichen Effizienz in hohem Maße auf Dritte wie Zahlungsabwickler, Anbieter von Bankplattformen und Fintech-Integrationen angewiesen. Laut dem Bericht zur Untersu...

Nein, Sie brauchen nicht mehr als eine Privileged Access Management (PAM)-Lösung, um Ihr Unternehmen zu schützen, wenn Sie eine finden, die Zero-Knowledge-Sicherheit, granulare Zugriffskontrolle, Sitzungsmanagement und automatische Passwortrotation umfasst. Möglicherweise benötigte Ihr Unternehmen in der Vergangenheit mehrere PAM-Lösungen für verschiedene Aufgaben. KeeperPAM® ist jedoch eine einheitliche Plattform, die eine zentralisierte Cloud-Verwaltung von privilegierten Zugriffen, Passwörtern, Geheimnissen und Verbindungen ermöglicht.

Lesen Sie weiter, um mehr über die Vorteile einer einheitlichen PAM-Lösung zu erfahren und darüber, wie KeeperPAM alle benötigten Funktionen enthält.

Warum mehrere PAM-Lösungen mehr Schaden als Nutzen anrichten können

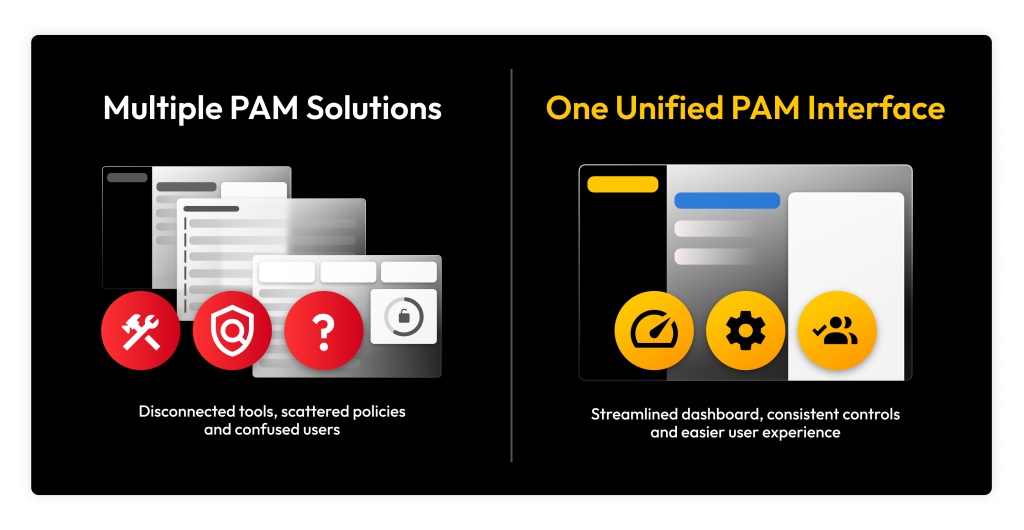

Der Einsatz mehrerer PAM-Lösungen kann aufgrund von erhöhter Komplexität, Integrationsproblemen, höheren Kosten und Sicherheitslücken mehr Folgen als Vorteile haben.

Erhöhte Komplexität

Die Verwaltung mehrerer PAM-Lösungen kann die Arbeit Ihrer IT- und Sicherheitsteams wesentlich komplizierter machen. Verschiedene Lösungen können unterschiedliche Schnittstellen, Richtlinien, Konfigurationen und Arbeitsabläufe haben, was die effektive Verwaltung privilegierter Konten in Ihrem Unternehmen erschwert. Eine einheitliche PAM-Lösung vereinfacht die Verwaltung aller Aspekte des privilegierten Zugriffs.

Integrationsprobleme

Jede PAM-Lösung hat eigene Integrationsanforderungen und -funktionen, z. B. unterschiedliche APIs, Konnektoren und Protokolle. Bei der Integration in Identity and Access Management (IAM)-Lösungen muss beispielsweise jede PAM-Lösung so konfiguriert werden, dass Benutzer über das IAM-System authentifiziert werden. Dazu gehören die konsistente Zuordnung von Rollen und Berechtigungen in allen PAM-Lösungen. Darüber hinaus wird die Synchronisierung von Benutzerkonten und der Entzug von Zugriffsrechten während des Offboardings schwieriger. Durch die Verwendung einer einzigen PAM-Lösung wird sichergestellt, dass alle Aufgaben an einem Ort verwaltet, überwacht und aufgezeichnet werden, was die Integration in andere Systeme vereinfacht.

Höhere Kosten

Mit mehr als einer PAM-Lösung erhöhen sich die Ausgaben für Lizenzierungen, Administratoren und Schulungen. Da Sie Administratoren benötigen, die wissen, wie jedes PAM-Tool zu verwenden ist, und jede Lösung bei Problemen in Ordnung bringen müssen, erhöht die Verwendung mehrerer PAM-Lösungen die Kosten für Ihr Unternehmen. Stattdessen sollte Ihr Unternehmen eine einheitliche PAM-Lösung implementieren, um die Kosten zu senken und den Zeitaufwand und die Verwirrung zu verringern, die mit dem Erlernen der Funktionsweise verschiedener Tools verbunden sind.

Sicherheitslücken

Da jede PAM-Lösung eigene Richtlinien und Workflows hat, erschwert die Verwendung mehrerer PAM-Lösungen die Systemintegration und kann zu Sicherheitslücken führen. Wenn Ihre PAM-Lösungen nicht ordnungsgemäß zusammenarbeiten, könnten nicht autorisierte Benutzer Schwachstellen ausnutzen, die durch das Fehlen einer zusammenhängenden Lösung verursacht werden. Eine PAM-Lösung kann beispielsweise andere Passwortanforderungen haben als eine andere, was zu Verwirrung führen und es unmöglich machen kann, konsistente Richtlinien durchzusetzen. Wenn Ihre verschiedenen PAM-Lösungen nicht ordnungsgemäß integriert sind, können Cyberkriminelle Sicherheitslücken ausnutzen und sich unbefugten Zugriff auf privilegierte Information verschaffen.

Ein weiterer negativer Aspekt der Verwendung mehrerer PAM-Lösungen anstelle einer einzigen ist die Schwierigkeit, konsistente Aktivitätsprotokolle zu sammeln und Berichte zu erstellen. Wenn jede der von Ihnen verwendeten PAM-Lösungen anders funktioniert und Daten auf unterschiedliche Weise sammelt, erhalten Sie möglicherweise keinen genauen Bericht über die Aktivität privilegierter Konten. Ohne ein zentralisiertes Audit- und Reporting-Dashboard wird es schwieriger, konsistente und umsetzbare Berichte zu erstellen, was zu Verzögerungen oder Lücken in der Compliance-Berichterstattung und -Prüfung führen kann. Im Falle eines Sicherheitsvorfalls kann eine mangelnde Zentralisierung auch die Erkennung und Reaktion verzögern.

Die Vorteile der Verwendung einer konsolidierten PAM-Lösung

Anstatt sich auf mehrere PAM-Lösungen zu verlassen, sollten Sie eine konsolidierte PAM-Lösung verwenden, um Einfachheit, Kosteneffizienz, verbesserte Sicherheit und größere Skalierbarkeit zu erzielen.

Rationalisierte Verwaltung und Einfachheit

Wenn Ihr Unternehmen anstelle mehrerer Tools eine konsolidierte PAM-Lösung verwendet, wird die Verwaltung privilegierten Zugriffs viel einfacher und benutzerfreundlicher. Verschiedene PAM-Lösungen können widersprüchliche Schnittstellen haben, was die Effizienz und Produktivität der Mitarbeitenden bei der Erledigung von Verwaltungsaufgaben beeinträchtigen kann. Anstatt einzelne PAM-Lösungen für verschiedene Prozesse zu verwenden, finden Sie alles, was Sie benötigen, in einem zentralisierten Dashboard, was die Verwirrung und den Zeitaufwand für die Verwaltung privilegierten Zugriffs verringert.

Kosteneinsparungen

Da der Einsatz mehrerer PAM-Lösungen teuer sein kann, spart Ihr Unternehmen Geld, wenn es lediglich in eine PAM-Lösung investiert. Im Allgemeinen variieren die Kosten für PAM-Lösungen aufgrund verschiedener Faktoren, z. B. ob sie cloudbasiert oder vor Ort sind und ob sie zusätzliche Lizenzgebühren für die Einrichtung erfordern. Durch die Reduzierung dieser zusätzlichen Kosten bietet eine einzige PAM-Lösung Ihrem Unternehmen sowohl Sicherheits- als auch finanzielle Vorteile.

Verbesserte Sicherheit und konsistente Zugriffskontrolle

Eine konsolidierte PAM-Lösung verwaltet den privilegierten Zugriff auf Ihr gesamtes System, sodass Ihr Unternehmen weniger Zeit damit verbringen muss, sich Gedanken über die inkonsistente Anwendung von Sicherheitsregeln zu machen. Eine einzige PAM-Lösung verringert die Gefahr menschlicher Fehler, indem sie dafür sorgt, dass die Sicherheitsstandards gleichmäßig über Ihre Systeme verteilt sind. Dadurch wird es für nicht autorisierte Benutzer schwieriger, sich Zugriff zu verschaffen, wenn es für sie keine Möglichkeit gibt, durch die Lücken mehrerer sich überlappender PAM-Lösungen zu schlüpfen.

Bessere Compliance und Berichterstattung

Anstatt mit mehreren PAM-Lösungen zu jonglieren, um Berichte zu erstellen und Compliance-Anforderungen zu erfüllen, stellt die Verwendung einer konsolidierten PAM-Lösung sicher, dass Sie in Bezug auf Überwachung und Berichterstattung weniger Schritte im Auge behalten müssen. Stellen Sie sicher, dass die von Ihnen implementierte PAM-Lösung branchenspezifische Standards wie HIPAA oder PCI-DSS einhält, um sensible Daten zu schützen.

Verbesserte Visibilität und Überwachung

Durch den Einsatz einer PAM-Lösung anstelle mehrerer Tools kann sich Ihr Unternehmen ein klareres Bild davon machen, welche Benutzer Zugriff auf sensible Informationen haben und wie sie diese nutzen. Bei mehreren PAM-Lösungen kann es aufgrund von Inkonsistenzen zwischen den einzelnen Lösungen schwierig sein, eine vollständige Visibilität über die Aktionen aller privilegierten Benutzer zu erhalten. Dank der verbesserten Visibilität und Überwachung können Sie mit einer einzigen PAM-Lösung verdächtige Aktivitäten in Echtzeit erkennen und sensible Daten und Systeme leichter schützen, indem Sie alles an einem Ort zentralisieren.

Skalierbarkeit und Zukunftssicherheit

Da Ihr Unternehmen weiter expandiert, ist eine skalierbare PAM-Lösung einfacher zu verwalten als die Neukonfiguration mehrerer PAM-Lösungen. Durch die Investition in eine PAM-Lösung können Sie sich darauf vorbereiten, eine größere Anzahl von Benutzern zu verwalten, wenn Ihr Unternehmen wächst. Dabei müssen Sie die Art und Weise, wie Sie privilegierte Zugriffe verwalten, nicht ändern. Eine einheitliche PAM-Lösung lässt sich auf eine beliebige Anzahl von Benutzern, Geräten und Systemen skalieren, die privilegierten Zugriff benötigen, ohne dass die Sicherheit beeinträchtigt wird. Eine flexible PAM-Lösung, die mit Ihrem Unternehmen mitwächst, ist für den Schutz Ihrer sensiblen Daten in der Zukunft unerlässlich.

Schnellere Reaktion auf Vorfälle

Wenn Ihr Unternehmen von einer Datenschutzverletzung betroffen ist, müssen Sie darauf vorbereitet sein, sofort zu reagieren. Mit einer einzigen PAM-Lösung können Sie sehen, welche Benutzerdaten möglicherweise kompromittiert wurden und was diese Benutzer mit ihrem privilegierten Zugriff getan haben, ohne Protokolle und Warnmeldungen aus verschiedenen Quellen durchsuchen zu müssen.

Verbesserte Benutzererfahrung

Für Benutzer, die einen privilegierten Zugriff benötigen, kann es verwirrend sein, zwischen mehreren Systemen zu wechseln. Durch die Implementierung einer einzigen PAM-Lösung vereinfachen und verbessern Sie die allgemeine Benutzererfahrung für Ihre Mitarbeitenden. Dies kann zur Steigerung der Produktivität, zum Abbau von Frustrationen und zur Förderung eines ununterbrochenen Workflows beitragen.

Wie KeeperPAM® PAM mit einer einzigen Lösung vereinfacht

Eine PAM-Lösung, die sich durch eine konsolidierte, einheitliche Plattform auszeichnet, ist KeeperPAM®. Mit KeeperPAM kann Ihr Unternehmen seine PAM-Strategie vereinfachen, indem es die Notwendigkeit mehrerer PAM-Lösungen zum Schutz sensibler Daten eliminiert. KeeperPAM ist eine cloudbasierte, Zero-Trust und Zero-Knowledge-Plattform, was bedeutet, dass Keeper niemals Zugriff auf Ihre Daten, Systeme oder Sitzungen hat. Der privilegierte Zugriff wird ständig überprüft, um sicherzustellen, dass nur autorisierte Benutzer auf die Daten Ihres Unternehmens zugreifen können. Um auf KeeperPAM zuzugreifen, können alle Benutzer – nicht nur IT-Administratoren – ihren Keeper Vault starten, sodass Sie keine Zeit oder kein Geld für die Desktop-Installation oder Agenten aufwenden müssen.

KeeperPAM bietet wertvolle Sicherheitsfunktionen wie eine granulare Zugriffskontrolle mit rollenbasierter Zugriffskontrolle (RBAC) und Just-in-Time (JIT)-Zugriff, die definieren, welchen Rollen bestimmte Berechtigungen gewährt werden und wie lange autorisierte Benutzer auf bestimmte Daten zugreifen können. Sie können mit KeeperPAM auch privilegierte Sitzungen verwalten, überwachen und aufzeichnen, sodass Sie vollständige Visibilität darüber erhalten, was Ihre privilegierten Benutzer mit ihrem Zugriff tun, ohne ihre Anmeldeinformationen preiszugeben. Eine weitere starke Funktion von KeeperPAM ist die Remote-Browser-Isolation (RBI), mit der Sie Browser-Isolationssitzungen zu Prüfungs- und Compliance-Zwecken überwachen und aufzeichnen können.

Optimieren Sie Ihre PAM-Strategie mit KeeperPAM

Sie benötigen nicht mehrere PAM-Lösungen, um die Sicherheit in Ihrem Unternehmen zu erhöhen. Sie sollten Ihre PAM-Strategie optimieren, indem Sie eine einzige PAM-Lösung wie KeeperPAM verwenden, die alles, was Sie brauchen, in einer einzigen Plattform konsolidiert. Wählen Sie KeeperPAM als Ihre PAM-Lösung, um Zero-Trust- und Zero-Knowledge-Sicherheit zu nutzen, Sitzungen zu überwachen und aufzuzeichnen, Benutzerpasswörter zu sichern und die Zugriffskontrolle zu vereinfachen.

Fordern Sie noch heute eine Demo von KeeperPAM an, um Ihre PAM-Strategie zu vereinfachen und die Vorteile einer konsolidierten PAM-Lösung zu erfahren.