Pour garantir leur efficacité opérationnelle, les institutions financières dépendent fortement de prestataires tiers, tels que les processeurs de paiement, les fournisseurs de plateformes bancaires et les

Non, vous n’avez pas besoin de plus d’une solution de gestion des accès à privilèges (PAM) pour protéger votre organisation si vous en trouvez une qui englobe la sécurité Zero-Knowledge, le contrôle d’accès granulaire, la gestion des sessions et la rotation automatisée des mots de passe. Auparavant, votre organisation pouvait avoir besoin de plusieurs solutions PAM pour diverses tâches ; cependant, KeeperPAM® est une plateforme unifiée qui fournit une gestion centralisée dans le Cloud des accès à privilèges, des mots de passe, des secrets et des connexions.

Poursuivez votre lecture pour découvrir les avantages d’utiliser une solution PAM unifiée et comment KeeperPAM contient toutes les fonctionnalités dont vous avez besoin.

Pourquoi plusieurs solutions PAM peuvent-elles être plus néfastes que bénéfiques ?

L’utilisation de plusieurs solutions PAM peut avoir plus de conséquences que d’avantages en raison de la complexité accrue, des problèmes d’intégration, des coûts plus élevés et des lacunes en matière de sécurité.

Complexité accrue

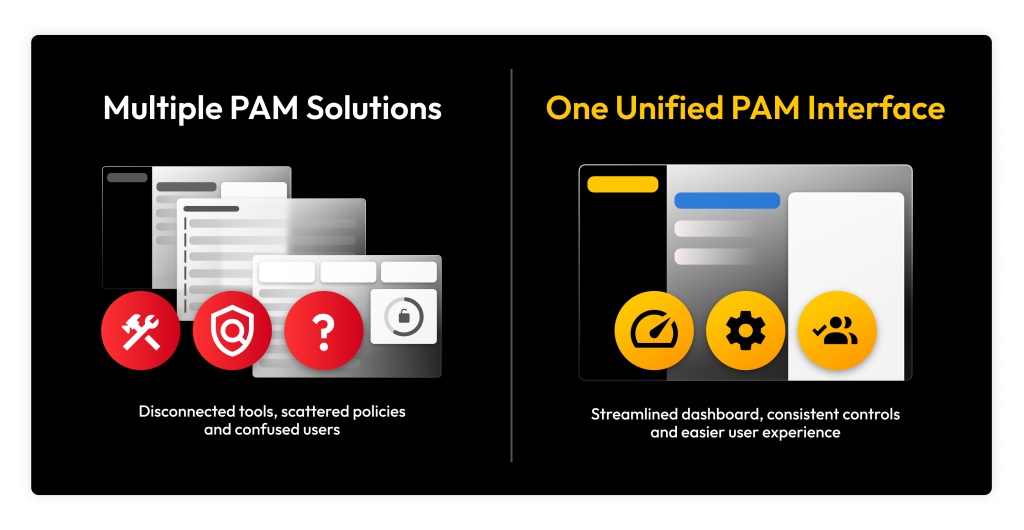

La gestion de plusieurs solutions PAM peut compliquer le travail de vos équipes informatiques et de sécurité. Les différentes solutions peuvent avoir des interfaces, des politiques, des configurations et des flux de travail différents, ce qui complique la gestion efficace des comptes à privilèges dans l’ensemble de votre organisation. Une solution PAM unifiée simplifie la gestion de tous les aspects de l’accès à privilèges.

Problèmes d’intégration

Chaque solution PAM a ses propres exigences et capacités d’intégration, telles que des API, des connecteurs des et protocoles différents. Par exemple, en cas d’intégration avec des solutions de gestion des identités et des accès (IAM), chaque solution PAM doit être configurée pour authentifier les utilisateurs via le système IAM. Il s’agit de mettre en correspondance de manière cohérente les rôles et les privilèges dans toutes les solutions PAM. En outre, la synchronisation des comptes d’utilisateurs et la révocation de l’accès au cours de l’intégration deviennent plus difficiles. L’utilisation d’une solution PAM unique garantit que toutes les tâches sont gérées, contrôlées et enregistrées en un seul endroit, ce qui simplifie l’intégration avec d’autres systèmes.

Coûts plus élevés

Le fait d’avoir plus d’une solution PAM augmente les dépenses liées aux licences, aux administrateurs et à la formation. Étant donné que vous aurez besoin d’administrateurs qui comprennent comment utiliser chaque outil PAM et dépanner chaque solution en cas de problème, l’utilisation de plusieurs solutions PAM augmentera les coûts de votre organisation. Votre organisation devrait plutôt mettre en œuvre une solution PAM unifiée afin de réduire les coûts et de diminuer le temps et la confusion nécessaires à l’apprentissage du fonctionnement d’outils distincts.

Lacunes de sécurité

Chaque solution PAM ayant ses propres lignes directrices et flux de travail, l’utilisation de plusieurs solutions PAM complique l’intégration du système et peut entraîner des lacunes de sécurité. Si vos solutions PAM ne collaborent pas correctement, des utilisateurs non autorisés pourraient exploiter les vulnérabilités causées par l’absence de solution cohérente. Par exemple, une solution PAM peut avoir des exigences différentes en matière de mots de passe qu’une autre, ce qui peut entraîner une certaine confusion et l’impossibilité d’appliquer des politiques cohérentes. Si vos multiples solutions PAM ne sont pas intégrées correctement, un cybercriminel peut profiter des lacunes de sécurité et obtenir un accès non autorisé à des informations à privilèges.

Un autre aspect négatif de l’utilisation de plusieurs solutions PAM au lieu d’une seule est la difficulté de collecter des journaux d’activité cohérents et de créer des rapports. Si chaque solution PAM que vous utilisez fonctionne différemment et collecte les données de manière unique, vous risquez de ne pas obtenir un rapport précis sur l’activité des comptes à privilèges. Sans un tableau de bord centralisé pour les audit et les rapports, il est plus difficile de produire des rapports cohérents et exploitables, ce qui peut entraîner des retards ou des lacunes dans les rapports de conformité et les audits. En cas d’incident de sécurité, le manque de centralisation peut également retarder la détection et la réponse.

Les avantages d’une solution PAM consolidée

Plutôt que de vous appuyer sur plusieurs solutions PAM, vous devriez utiliser une solution PAM consolidée pour des raisons de simplicité, de rentabilité, d’amélioration de la sécurité et d’évolutivité.

Gestion rationalisée et simplicité

Lorsque votre organisation utilise une solution PAM consolidée au lieu de plusieurs outils, la gestion des accès à privilèges devient beaucoup plus simple et plus pratique. Les différentes solutions PAM peuvent avoir des interfaces contradictoires, ce qui peut réduire l’efficacité et la productivité des employés lorsqu’ils effectuent des tâches administratives. Au lieu d’utiliser des solutions PAM individuelles pour différents processus, tout ce dont vous avez besoin peut être trouvé dans un tableau de bord centralisé, ce qui réduit la confusion et le temps consacré à la gestion des accès à privilèges.

Réduction de coûts

Comme il peut être coûteux d’avoir plusieurs solutions PAM, le fait de payer pour une seule solution PAM permettra à votre organisation d’économiser de l’argent. En général, le coût des solutions PAM varie en fonction de plusieurs facteurs, notamment le fait qu’elles soient cloud-based ou sur site et qu’elles nécessitent ou non des frais de licence supplémentaires pour l’installation. En réduisant ces coûts supplémentaires, une solution PAM unique offre des avantages à la fois sécuritaires et financiers à votre organisation.

Amélioration de la sécurité et contrôle d’accès cohérent

Une solution PAM consolidée gère les accès à privilèges dans l’ensemble de votre système, ce qui signifie que votre organisation peut passer moins de temps à se préoccuper de l’application incohérente des règles de sécurité. L’utilisation d’une solution PAM unique réduit les risques d’erreur humaine en garantissant que les normes de sécurité soient réparties sur l’ensemble de vos systèmes. Il est donc plus difficile pour les utilisateurs non autorisés d’obtenir un accès s’il n’y a aucun moyen pour eux de contourner les mailles du filet de plusieurs solutions PAM qui se chevauchent.

Amélioration de la conformité et des rapports

Au lieu de jongler avec plusieurs solutions PAM pour générer des rapports et répondre aux exigences de conformité, l’utilisation d’une solution PAM consolidée vous permet de réduire le nombre d’étapes à suivre en matière de surveillance et de rapports. Assurez-vous que la solution PAM que vous mettez en place respecte les normes spécifiques du secteur, telles que HIPAA ou PCI-DSS, afin de protéger les informations sensibles.

Amélioration de la visibilité et de la surveillance

En utilisant une solution PAM au lieu de plusieurs outils, votre organisation peut avoir une vision plus claire des utilisateurs qui ont accès à des informations sensibles et de la manière dont ils les utilisent. La multiplicité des solutions PAM peut rendre difficile la visibilité totale des actions de tous les utilisateurs à privilèges en raison des incohérences entre les différentes solutions. Grâce à une visibilité et une surveillance accrues, une solution PAM unique vous permet de détecter les activités suspectes en temps réel, ce qui facilite la protection des données et des systèmes sensibles en centralisant tout en un seul endroit.

Évolutivité et pérennité

Au fur et à mesure que votre organisation se développe, une solution PAM évolutive sera plus facile à gérer que la reconfiguration de plusieurs solutions PAM. En investissant dans une solution PAM unique, vous pouvez vous préparer à gérer davantage d’utilisateurs au fur et à mesure que votre organisation se développe sans avoir à modifier la façon dont vous gérez les accès à privilèges. Une solution PAM unifiée peut s’adapter à n’importe quel nombre d’utilisateurs, d’appareils et de systèmes nécessitant un accès à privilèges, sans sacrifier la sécurité. Il est essentiel de trouver une solution PAM flexible qui évolue avec votre organisation pour protéger vos données sensibles à l’avenir.

Réponse plus rapide aux incidents

Si votre organisation est victime d’une violation de données, vous devez être prêt à réagir immédiatement. Avec une solution PAM unique, vous pouvez voir quelles informations sur les utilisateurs ont pu être compromises et ce que ces utilisateurs faisaient avec leur accès à privilèges sans avoir à passer au crible les journaux et les alertes provenant de différentes sources.

Amélioration de l’expérience utilisateur

Les utilisateurs qui ont besoin d’un accès à privilèges peuvent trouver déroutant de passer d’un système à l’autre. En mettant en œuvre une solution PAM unique, vous simplifiez et améliorez l’expérience utilisateur globale de vos employés. Cela peut contribuer à augmenter la productivité, à réduire la frustration et à promouvoir un flux de travail ininterrompu.

Comment KeeperPAM® simplifie-t-il la PAM avec une solution unique

KeeperPAM® est une solution PAM qui se distingue en tant que plateforme consolidée et unifiée. Avec KeeperPAM, votre organisation peut simplifier sa stratégie PAM en éliminant le besoin de solutions PAM multiples pour sécuriser les informations sensibles. KeeperPAM est une plateforme cloud-based, Zero-Trust et Zero-Knowledge, ce qui signifie que Keeper n’a jamais accès à vos données, à vos systèmes ou à vos sessions. L’accès à privilèges est constamment vérifié afin de s’assurer que seuls les utilisateurs autorisés peuvent accéder aux données de votre organisation. Pour accéder à KeeperPAM, tous les utilisateurs – et pas seulement les administrateurs informatiques – peuvent lancer leur Keeper Vault, de sorte qu’il n’est pas nécessaire de consacrer du temps ou de l’argent à l’installation de postes de travail ou d’agents.

KeeperPAM offre de précieuses fonctionnalités de sécurité, telles que le contrôle d’accès granulaire avec le contrôle d’accès basé sur les rôles (RBAC) et l’accès juste à temps (JIT), définissant quels rôles sont autorisés à obtenir des privilèges spécifiques et combien de temps les utilisateurs autorisés peuvent accéder à des données spécifiques. Vous pouvez également gérer, surveiller et enregistrer les sessions à privilèges avec KeeperPAM, ce qui vous permet d’obtenir une visibilité totale sur ce que font vos utilisateurs à privilèges avec leur accès sans exposer leurs identifiants de connexion. Une autre fonctionnalité importante de KeeperPAM est l’isolation du navigateur à distance (RBI), qui vous permet de surveiller et d’enregistrer les sessions d’isolation du navigateur à des fins d’audit et de conformité.

Rationalisez votre stratégie PAM avec KeeperPAM

Vous n’avez pas besoin de plusieurs solutions PAM pour renforcer la sécurité de votre organisation. En fait, vous devriez rationaliser votre stratégie PAM en utilisant une solution PAM unique qui consolide tout ce dont vous avez besoin dans une seule plateforme, comme KeeperPAM. Choisissez KeeperPAM comme solution PAM pour tirer parti de la sécurité Zero-Trust et Zero-Knowledge, surveiller et enregistrer les sessions, sécuriser les mots de passe des utilisateurs et simplifier le contrôle d’accès.

Demandez une démo de KeeperPAM dès aujourd’hui pour simplifier votre stratégie PAM et découvrir les avantages d’une solution PAM consolidée.