KeeperPAM® مقابل CyberArk: مقارنة حلول إدارة الوصول المتميز (PAM)

انتقل إلى KeeperPAM للحصول على حل PAM حديث لا يتطلب دراية ويوفر رؤية كاملة وتحكمًا في الوصول وتكاملاً سلسًا.

انتقل إلى KeeperPAM للحصول على حل PAM حديث لا يتطلب دراية ويوفر رؤية كاملة وتحكمًا في الوصول وتكاملاً سلسًا.

بُنية Keeper's security مبنية على هندسة انعدام المعرفة وانعدام الثقة التي تضمن أن جميع عمليات التشفير وفك التشفير تتم حصريًا على جهاز المستخدم، ما يمنع Keeper من الوصول إلى بيانات العملاء.

بفضل التشفير القوي من البداية إلى النهاية، وضوابط الوصول القائمة على الأدوار والتكامل السلس مع أطر أمان المؤسسة، يوفر Keeper منصة آمنة وفعالة للغاية لحماية الوصول المتميز والموارد الحساسة.

يقوم Keeper بتوزيع ومزامنة خزائنه للعملاء وتشفير البيانات وفك تشفيرها محليًا بشكل آمن. يضمن هذا عدم تعرض البيانات للشبكة مطلقًا، ويبقى Keeper Vault متاحًا للمستخدمين حتى عند عدم اتصالهم بالإنترنت.

تم التحقق من تقنية Keeper's security للبيئات الأكثر حساسية، حيث إنها حاصلة على ترخيص برنامجي FedRAMP وGovRAMP إضافة إلى امتلاكها مجموعة كاملة من الشهادات الرائدة في المجال.

على الرغم من أن CyberArk مزود معروف على نطاق واسع لخدمات PAM، فإن لديه العديد من القيود المعمارية التي تمنعه من أن يكون الحل الأكثر أمانًا وفعالية للمؤسسات الحديثة.

لدى CyberArk إمكانية الوصول إلى بيانات المستخدم المشفرة، ما يعني أنها لا تعتمد على مبدأ عدم الدراية.

تعتمد CyberArk على خزنة مركزية واحدة تتولى جميع عمليات التشفير وفك التشفير. يجب أن يكون القبو متصلاً بالإنترنت في جميع الأوقات لكي يعمل النظام، ويعتمد على الشبكة لتأمين البيانات أثناء نقلها إلى العميل. هذا الاعتماد يخلق احتمال وجود نقطة فشل واحدة للعملاء.

من المعروف أن CyberArk's PAM يعاني من مشاكل في الأداء البطيء لأن تنفيذه يعتمد بشكل كبير على استقرار الشبكة وسرعتها. يمكن لأي تأخير أو انقطاع في الشبكة أن يؤثر بشكل كبير في استجابة الجلسات عن بُعد، ما يؤدي إلى إحباط محتمل للمستخدمين الذين يعتمدون على الوصول في الوقت المناسب إلى الموارد المميزة.

يُعرف حل CyberArk's PAM بتكاليفه التشغيلية العالية ورسوم الترخيص المرتفعة، ما قد يشكل عوائق أمام المرونة وقابلية التوسع. يمكن أن تكون بنيتها جامدة ومعقدة في إدارتها، ما يجعلها أقل قابلية للتكيف مع بيئات الأمان السحابية السريعة الحركة في الوقت الحاضر.

يوفر KeeperPAM قابلية توسع استثنائية بفضل بنيته السحابية الأصلية وتكامله مع IdPs وSSO ومئات الحلول الأمنية وDevOps الأخرى.

يقوم KeeperPAM بمركزية وتأمين الوصول إلى الأنظمة الحيوية عبر مزودي الخدمات السحابية، البنية التحتية المحلية، تطبيقات SaaS وأعباء العمل من خلال منصة موحدة، ما يقلل من الاعتماد على الأدوات المتباينة مع توسع مؤسستكم.

من خلال الأتمتة، يقلل KeeperPAM بشكل كبير من الأخطاء البشرية عن طريق إدارة وتعديل الوصول المميز وفقًا للسياسات المعتمدة على الأدوار، ما يضمن أن الوصول يتماشى بدقة مع احتياجات كل مستخدم. تشمل الميزات مثل الوصول في الوقت المناسب (JIT)، وتعزيز التحكم القوي في الوصول المستند إلى الأدوار (RBAC) وتدوير بيانات الاعتماد لتعزيز قدرتها على التكيف.

توفر إمكانات الوصول الآمن عن بعد للفرق الموزعة، إلى جانب توحيد منتجات IAM الأساسية مثل Keeper Connection Manager، Keeper Secrets Manager وكذلك Enterprise Password Manager حلاً فعالاً من حيث التكلفة وسهل الاستخدام يضمن أن استراتيجية PAM الخاصة بكم يمكن أن تتطور بسلاسة مع مؤسستكم.

تتطلب منصة Cyberark's استثمارًا كبيرًا مقدمًا ومستمرًا، بما في ذلك إعداد البنية التحتية، والموظفين المتخصصين، ورسوم الترخيص المتدرجة. يصبح تقييم العائد على الاستثمار تحديًا، خاصةً عند إضافة القدرات السحابية الأحدث التي تتطلب غالبًا منتجات وخدمات إضافية لتحقيق الوظائف الكاملة.

إن نشر CyberArk معقد، وغالبًا ما تكون هناك حاجة إلى خدمات احترافية. وفقًا للملخص المالي لشركة CyberArk، فإن نحو 21% من إيراداتها تأتي من "خدمات الصيانة والخدمات المهنية"، وقد تتطلب الترقيات الرئيسية خدمات إضافية مكلفة.

يمكن أن يسبب هذا التعقيد في الإعدادات عبئًا على فرق تكنولوجيا المعلومات، ما يحول الموارد من تأمين الوصول إلى إدارة عمليات التنفيذ المعقدة.

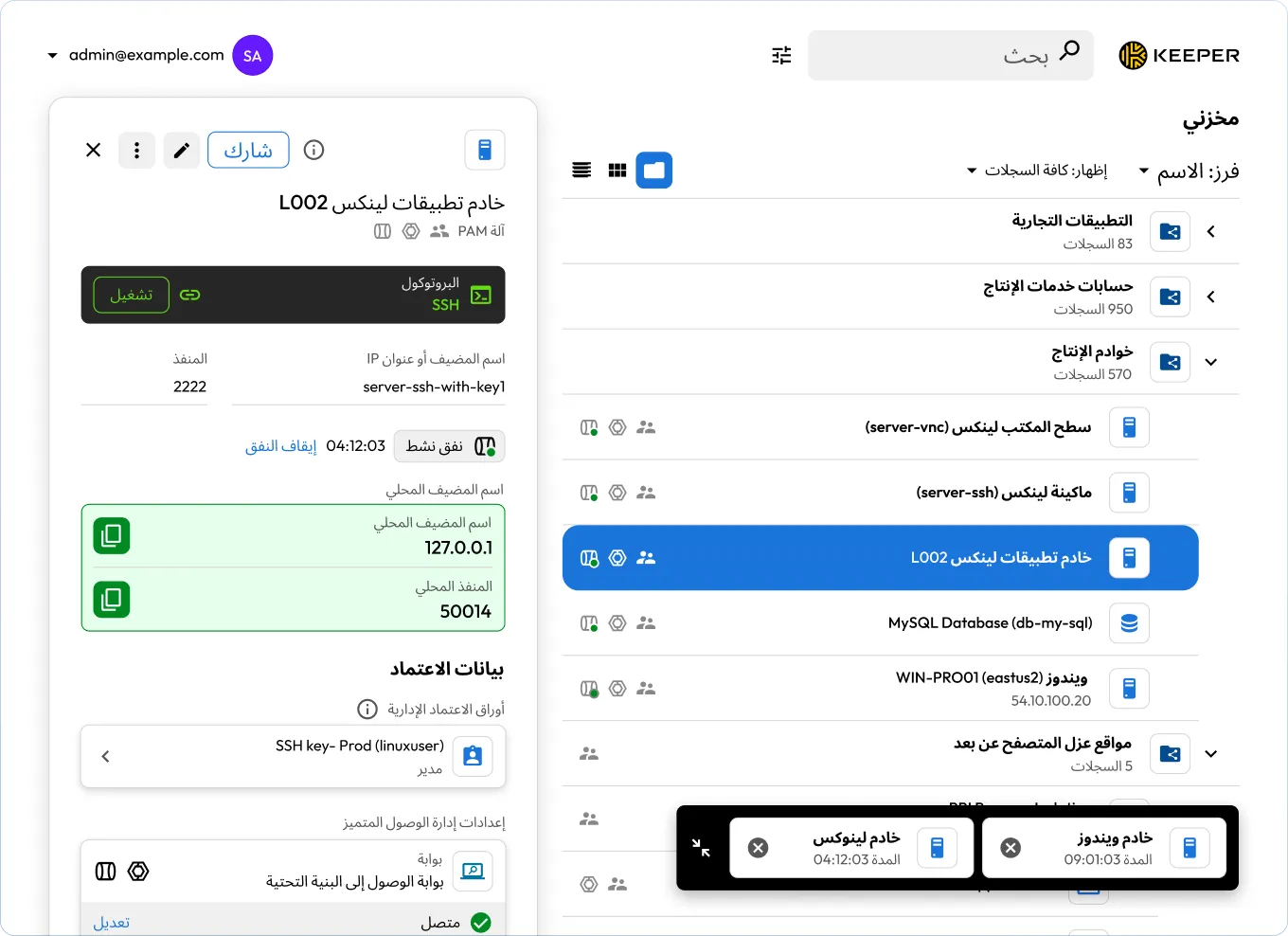

يجمع KeeperPAM بين إدارة كلمات مرور المؤسسة، وإدارة الأسرار، وإدارة الاتصال، والوصول إلى الشبكة بدون ثقة، وعزل المتصفح عن بُعد، ومستوى التحكم في الوصول المستند إلى السحابة في منصة موحدة.

لتنفيذ KeeperPAM، تحتاج المؤسسات فقط إلى نشر الخزنة مع SSO والتزويد عبر SCIM أو SAML أو AD. من هناك، يقوم المسؤولون بتعيين السياسات وتثبيت بوابة خفيفة الوزن ومعبأة في حاويات في البيئات المستهدفة. لا حاجة إلى تحديثات جدار الحماية أو تغييرات الدخول أو الوكلاء، ما يلغي التعقيد في الموقع. يمكن للمشرفين أيضًا إنشاء صندوق رمل فوري بنقرة زر.

CyberArk عبارة عن بنية معقدة ومتعددة المكونات، مكلفة وصعبة النشر والصيانة.

اعتمادًا على الميزات التي تستخدمها، قد تحتاج أيضًا إلى الوصول إلى الويب لمخزن كلمات المرور (PVWA) أو مدير السياسة المركزي (CPM) أو مدير الجلسة المميزة (PSM) أو PSM لـ SSH (PSMP) ويجب تثبيتها وصيانتها بشكل منفصل. عادةً ما يكون لدى المؤسسات موظفون مخصصون فقط لصيانة CyberArk.

إن Keeper Secret Management، كجزء من KeeperPAM، هو منصة سحابية مُدارة بالكامل وقائمة على السحابة وبدون معرفة لتأمين أسرار البنية التحتية مثل مفاتيح API، وكلمات مرور قواعد البيانات، ومفاتيح الوصول، والشهادات، وأي نوع من البيانات السرية.

بفضل سهولة النشر والتكامل السلس مع أدوات DevOps، يقوم Keeper بإزالة الحاجة إلى بنية تحتية معقدة مع ضمان أعلى مستويات التشفير من طرف إلى طرف.

تعمل سياسات التدوير والإصدارات وانتهاء الصلاحية الآلية التي يوفرها keeper على تعزيز الأمان دون تدخل يدوي. تجعل واجهته البديهية والأتمتة المعتمدة على واجهة برمجة التطبيقات إدارة الأسرار بسيطة وقابلة للتوسع وآمنة عبر البيئات السحابية والهجينة والمحلية.

من خلال دمج كلمات المرور والأسرار في واجهة مستخدم واحدة سهلة الاستخدام، يمكن لمسؤولي تكنولوجيا المعلومات إدارة السياسات المعقدة بسهولة وإنشاء تقارير مفصلة.

أداة إدارة الأسرار Cyberark's، Conjur، هي ثقيلة من حيث البنية التحتية ومصممة لتأمين هويات الآلات، بينما أداة إدارة كلمات مرور القوى العاملة (WPM) أخف وزنًا ولكنها لا تزال تتطلب تهيئة لبيانات اعتماد المستخدم البشري. كلاهما ضروري ويخدم أغراضًا مختلفة - Conjur لأتمتة DevOps وWPM لإدارة كلمات مرور القوى العاملة

Conjur متجذرة في بنية معقدة في الموقع تتطلب غالبًا بنية تحتية كبيرة ووقت إعداد وصيانة مستمرة.

على سبيل المثال، إذا أراد فريق DevOps تأمين الأسرار المستخدمة في خطوط أنابيب Jenkins، فيجب عليهم توفير وإدارة خوادم Linux، وتثبيت وتكوين خدمات Conjur، وإعداد تكاملات آمنة مثل LDAP وJenkins، وكتابة ملفات السياسات يدويًا، وتحقيق توافر عالي. يستغرق المشروع عدة أسابيع أو حتى أشهر، ويشمل فرق البنية التحتية لتكنولوجيا المعلومات ويتطلب تدريبًا متخصصًا وخدمات مهنية.

مع Keeper Secrets Manager، يقوم فريق DevOps نفسه ببساطة بإنشاء سجل جديد، وتوليد مفتاح API، وتوصيله بخط أنابيب Jenkins باستخدام المكون الإضافي الأصلي لـ Keeper. لا توجد بنية تحتية لإدارتها، ولا خوادم لصيانتها، ولا حاجة إلى البرمجة.

يتسم نهج CyberArk في الأتمتة وتدوير الأسرار بالجمود، ما يؤدي إلى عدم الكفاءة في دورات التطوير السريعة. تجربة المستخدم أقل سهولة في الفهم، ما يجعل تبنيها أكثر تحديًا لفرق التطوير.

أحد الحلول الأساسية في KeeperPAM هو مدير كلمات مرور المؤسسات القائم على السحابة، الذي يوفر وصولاً آمنًا عبر واجهة ويب، وإضافات المتصفح، وتطبيقات الهاتف المحمول، وتطبيقات سطح المكتب. يتمتع المسؤولون بالتحكم الكامل وإعداد التقارير عبر وحدة تحكم المسؤول، ويمكن أتمتة توفير المستخدم باستخدام SCIM.

يمكن للمستخدمين تخزين وإدارة ومشاركة كلمات المرور ومفاتيح المرور والملفات والبيانات الحساسة الأخرى بأمان على جميع الأجهزة وأنظمة التشغيل. يثبت أكثر من 300,000 تقييم من فئة 5 نجوم سهولة استخدامه من قبل جميع المستخدمين، وليس فقط قسم تكنولوجيا المعلومات.

يلبي تصميم Cyberark's احتياجات مسؤولي تكنولوجيا المعلومات في المقام الأول، ما يشكل تحديات للمستخدمين الذين يفتقرون إلى خلفية تقنية قوية. تتجلى هذه الصعوبة في المراجعات السلبية للمستخدمين، التي غالبًا ما تبرز مشكلات في سهولة الاستخدام.

يفتقر CyberArk إلى تطبيقات سطح المكتب للمستخدمين النهائيين، ولا يوجد دعم لنظامي Mac أو Linux.

تفتقر CyberArk إلى إمكانات ملء النماذج المتقدمة، مثل الملء التلقائي للعناوين أو تفاصيل الدفع.

على عكس مدير كلمات المرور Keeper Enterprise، لا تقدم CyberArk خطط عائلية مجانية لكل مستخدم في المؤسسة.

يضم مهندسو Keeper's المبتكرين الأصليين لـ Apache Guacamole وهم خبراء في بروتوكولات الجلسات عن بُعد القائمة على المتصفح التي تشمل SSH وRDP وVNC وVNC وHTTPS وMySQL وPostgreSQL وSQL Server وغيرها. طوّرت Keeper Keeper Connection Manager، الذي يعزز Apache Guacamole من خلال أدوات تثبيت للمؤسسات، واتصالات مباشرة بقاعدة البيانات، ووظائف متقدمة. إن تفاني Keeper في توسيع القدرات الفريدة داخل محفظتها يميز KeeperPAM عن حلول PAM الأخرى.

تعتمد المكونات الأساسية لـ CyberArk''s في PAM، مثل مدير الجلسات المميزة وPassword Vault Web Access، على تقنيات Microsoft بما في ذلك Windows Server وخدمات سطح المكتب البعيد وIIS. تتطلب هذه المكونات بنية تحتية تعتمد على نظام Windows وتحديثات منتظمة، ما يزيد من التعقيد التشغيلي. تم بناؤه على بنية تعتمد على أنظمة المؤسسات القديمة، والتي لا تتماشى مع تفضيلات السحابة الأصلية الحديثة. يجب أن تعتمد المؤسسات على CyberArk لإدارة وتحديث هذه المكونات بشكل آمن مع مرور الوقت.

يفتقر CyberArk إلى المرونة والابتكار مفتوح المصدر الذي يدعمه Guacamole، ما يجعل التخصيص والتكيف أكثر صعوبة.

*البيانات حتى 17 أبريل 2025

*يتمتع Keeper بمعرفة صفرية كاملة ولا يمكنه الوصول إلى بيئات العملاء. | البيانات منذ 17 أبريل 2025

*البيانات حتى 17 أبريل 2025

يقدم KeeperPAM بنية أمنية أكثر حداثة وانسيابية من CyberArk، مع التركيز على تشفير المعرفة الصفرية وبنية أمنية حقيقية تعتمد على عدم الثقة. على عكس CyberArk، الذي يتطلب قبوًا مركزيًا عبر الإنترنت يمثل نقطة فشل واحدة، يضمن KeeperPAM أن جميع عمليات التشفير وفك التشفير تتم على جهاز المستخدم، ما يعني أن Keeper لا يمكنه الوصول إلى البيانات المخزنة. يوفر KeeperPAM أتمتة متقدمة لتدوير الأسرار، وإدارة الجلسات، والتدقيق، ما يتيح أمانًا أكبر مع تقليل العبء الإداري. على الرغم من أن CyberArk هو حل رائد وقوي من الحلول القديمة، إلا أنه يعتمد على عمليات نشر أكثر تعقيدًا ويفتقر إلى نفس المستوى من المرونة وقابلية التوسع التي تتطلبها المؤسسات الحديثة.

يُعتبر KeeperPAM حلاً أفضل للشركات الصغيرة والمتوسطة بفضل بنيته السحابية الأصلية الخالية من الوكلاء، ما يُبسط عملية النشر ويُقلل الحاجة إلى بنية تحتية معقدة. يوفر قابلية تطوير فعالة من حيث التكلفة وواجهة سهلة الاستخدام وبديهية، ما يسهل على الفرق الصغيرة إدارة الأمان دون الحاجة إلى خبرة متخصصة. وعلى النقيض من ذلك، فإن تصميم CyberArk معقد للغاية ويستهلك الكثير من الموارد للشركات الصغيرة، مع تكاليف أعلى ومتطلبات بنية تحتية أكثر تطلبًا.

يوفر KeeperPAM إمكانات إدارة الوصول المتميز مماثلة لتلك التي تقدمها CyberArk، بما في ذلك التخزين الآمن لبيانات الاعتماد، وإدارة الجلسات وعناصر التحكم في الوصول المستندة إلى الأدوار. ومع ذلك، يتميز KeeperPAM بهيكله السحابي الأصلي غير القائم على وكلاء وتشفير بدون معرفة، ما يضمن تشفير البيانات على جهاز المستخدم دون وصول Keeper. بالمقارنة مع CyberArk، يقدم KeeperPAM نشرًا مبسطًا وحلاً أكثر قابلية للتوسع للشركات التي تسعى إلى المرونة دون تعقيد الأنظمة القديمة.

KeeperPAM هو نظام سحابي أصلي وبدون وكلاء، ما يوفر نشرًا مبسطًا وتوسيعًا أسرع دون الحاجة إلى أجهزة محلية أو شبكات VPN. في المقابل، تعتمد CyberArk على نهج محلي أو هجين أكثر تقليدية، يتضمن بنية تحتية معقدة ومكونات إضافية.

يوفر KeeperPAM تسجيل الجلسات، على غرار CyberArk، ما يتيح التدقيق التفصيلي ومراقبة جلسات الوصول المميز. يقوم KeeperPAM بتسجيل أنشطة الجلسات، بما في ذلك ضغطات المفاتيح والأوامر، ويخزنها بأمان للمراجعة، مما يضمن الامتثال ويعزز الأمان. يدعم KeeperPAM عزل المتصفح عن بُعد، ما يسمح للمؤسسات بعزل أنشطة تصفح الويب مع تسجيل كامل للجلسات. يمكن لـ KeeperAI أيضًا مراقبة نشاط الجلسة في الوقت الفعلي، وقفل الجلسة تلقائيًا عند حدوث نشاط مريب.

يتكامل KeeperPAM مع المئات من حلول إدارة الهوية والوصول (IAM) الحالية، ويقدم إستراتيجية شاملة من خلال ميزات مثل تكامل الدخول الموحد وعناصر التحكم في الوصول المستند إلى الدور. يتيح KeeperPAM الإدارة المفوضة، وسياسات التنفيذ، وتتبع الأحداث، وسجلات التدقيق القابلة للتخصيص، وإعداد التقارير والتكامل مع حلول IAM وSIEM الحالية.

عليك تمكين ملفات تعريف الارتباط لاستخدام الدردشة المباشرة.