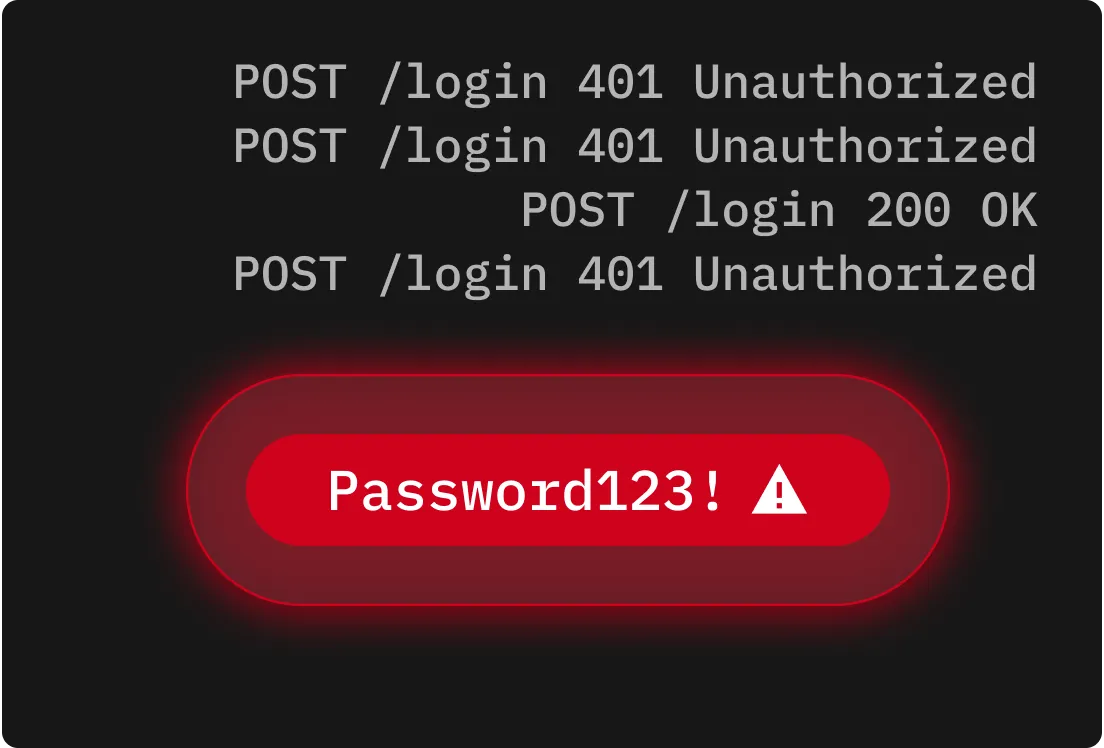

هجمات القوة الغاشمة البسيطة

تتضمن هجمات القوة الغاشمة البسيطة تخمين كل تركيبة ممكنة لكلمة المرور حتى تنجح إحداها. قد تستغرق وقتاً طويلاً، لكنها فعالة للغاية ضد كلمات المرور القصيرة أو الضعيفة.

التهديد السيبراني: هجوم القوة الغاشمة

هجوم القوة الغاشمة هو هجوم إلكتروني يحاول فيه مجرم إلكتروني بشكل منهجي استخدام عدد كبير من تركيبات اسم المستخدم وكلمة المرور حتى يجد تطابقًا. على عكس الهجمات التي تستغل الثغرات الأمنية في البرامج، تستهدف هجمات القوة الغاشمة كلمات المرور الضعيفة أو المعاد استخدامها. أصبح تحسين أمان كلمات المرور وأساليب المصادقة أمرًا لا بد منه لكل مستخدم ومؤسسة لحماية بياناتهم وأنظمتهم.

تعتمد هجمات القوة الغاشمة على أدوات مؤتمتة لإنشاء واختبار ملايين مجموعات أسماء المستخدمين وكلمات المرور بسرعة متتالية حتى تجد تطابقًا. يستخدم مجرمو الإنترنت قواعد بيانات بيانات الاعتماد المسروقة وقوائم كلمات المرور الشائعة الاستخدام والاختلافات الخوارزمية لتقليد كيفية إنشاء الأشخاص لكلمات المرور عادةً. بمجرد العثور على تطابق، يحصل مجرمو الإنترنت على حق الوصول إلى حساب ضحاياهم، مما يتيح سرقة البيانات، أو تصعيد مستوى الامتيازات أو الاحتيال. نظرًا لأن هذه الهجمات يمكن توزيعها عبر شبكات الروبوتات الكبيرة، يمكن أن تندمج أنشطتها مع حركة التصفح العادية.

تتضمن هجمات القوة الغاشمة البسيطة تخمين كل تركيبة ممكنة لكلمة المرور حتى تنجح إحداها. قد تستغرق وقتاً طويلاً، لكنها فعالة للغاية ضد كلمات المرور القصيرة أو الضعيفة.

هجمات القاموس تعني أتمتة محاولات تسجيل الدخول باستخدام قوائم كلمات المرور أو العبارات الشائعة الاستخدام. بدلاً من اختبار سلاسل عشوائية من الأحرف، يعطي المجرمون الإلكترونيون الأولوية للخيارات المحتملة، مما يقلل الوقت اللازم للعثور على تطابق صحيح.

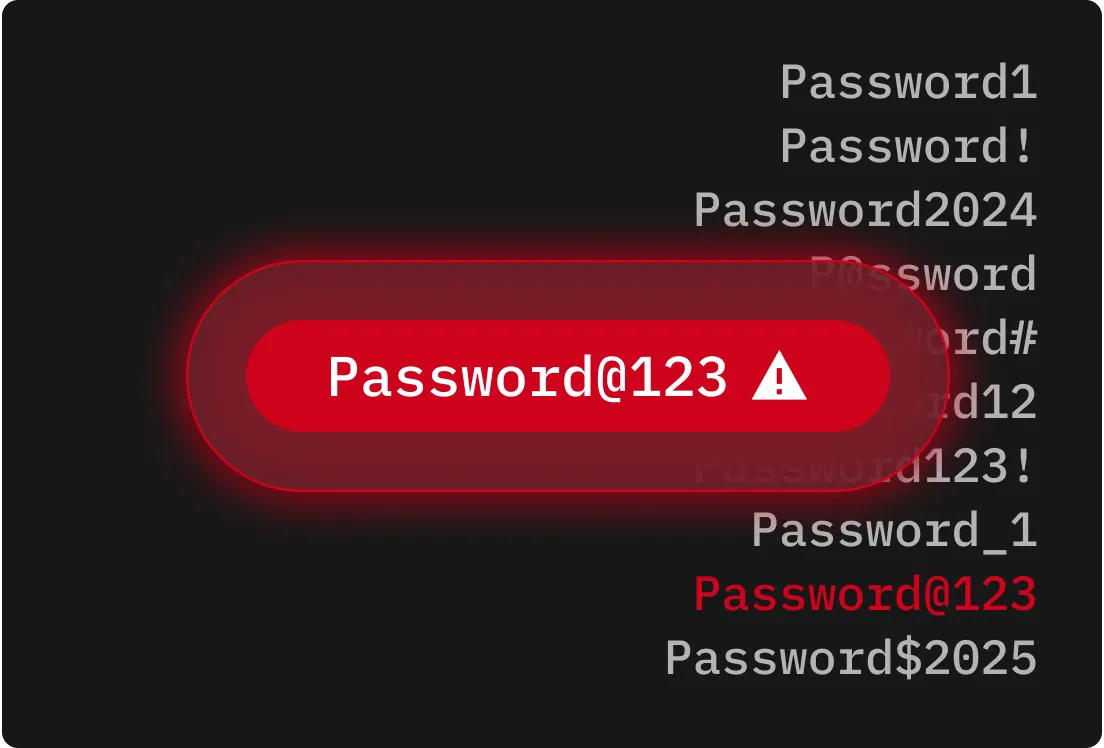

تجمع هجمات القوة الغاشمة المختلطة بين تغطية القوة الغاشمة البسيطة وسرعة هجمات القواميس. يبدؤون بكلمات مرور شائعة أو تم تسريبها، ثم يستبدلون الأحرف بالأرقام أو الرموز لتقليد الاختلافات النموذجية.

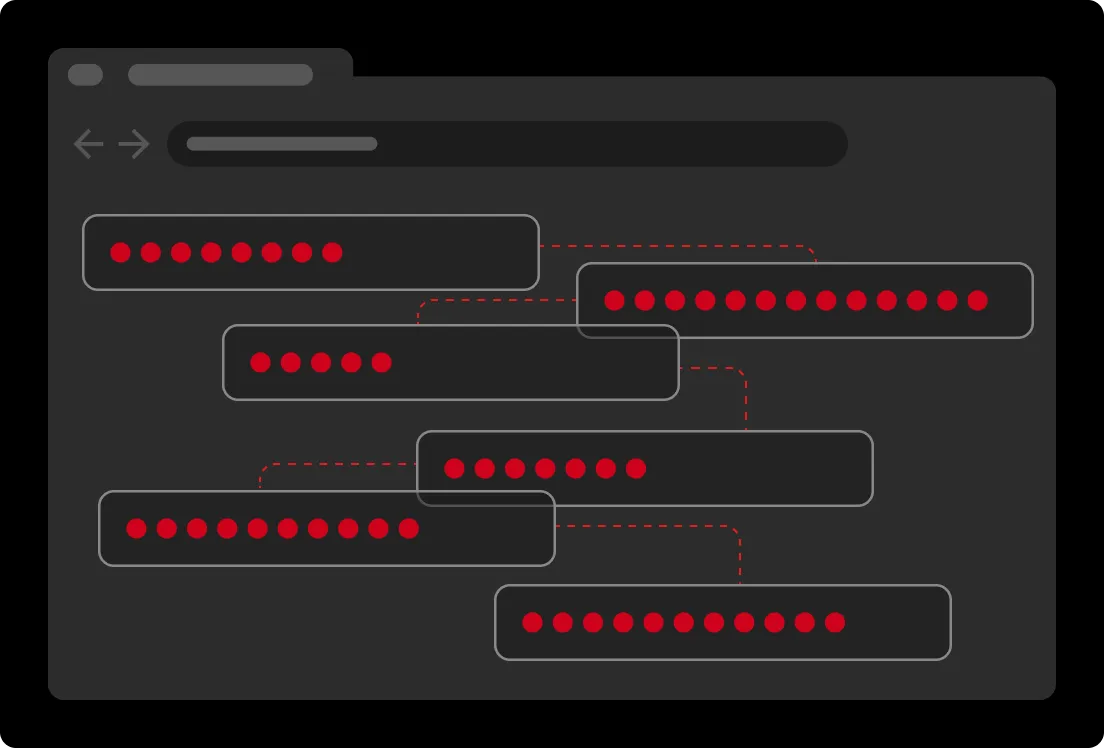

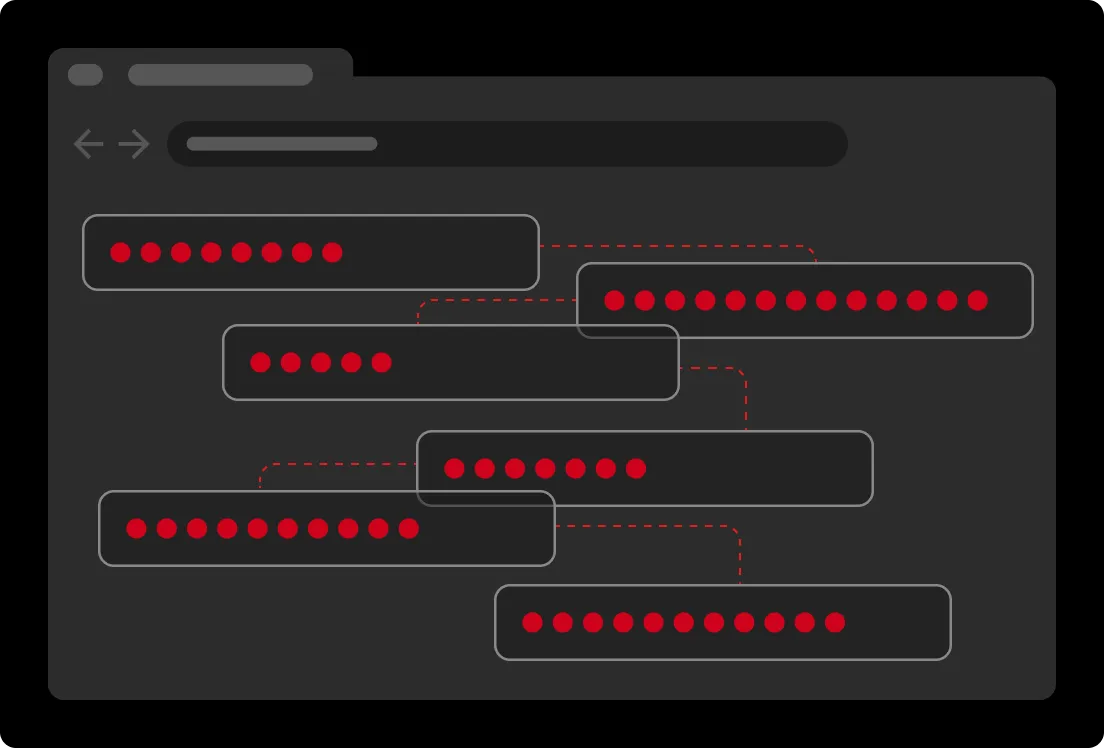

تكديس بيانات الاعتماد يستخدم بيانات اعتماد تم اختراقها سابقًا لمحاولة تسجيل الدخول عبر منصات متعددة. إذا أعاد المستخدمون استخدام كلمات المرور، يمكن لمجرمي الإنترنت الحصول بسرعة على مزيد من الحسابات وتصعيد تأثير الخرق.

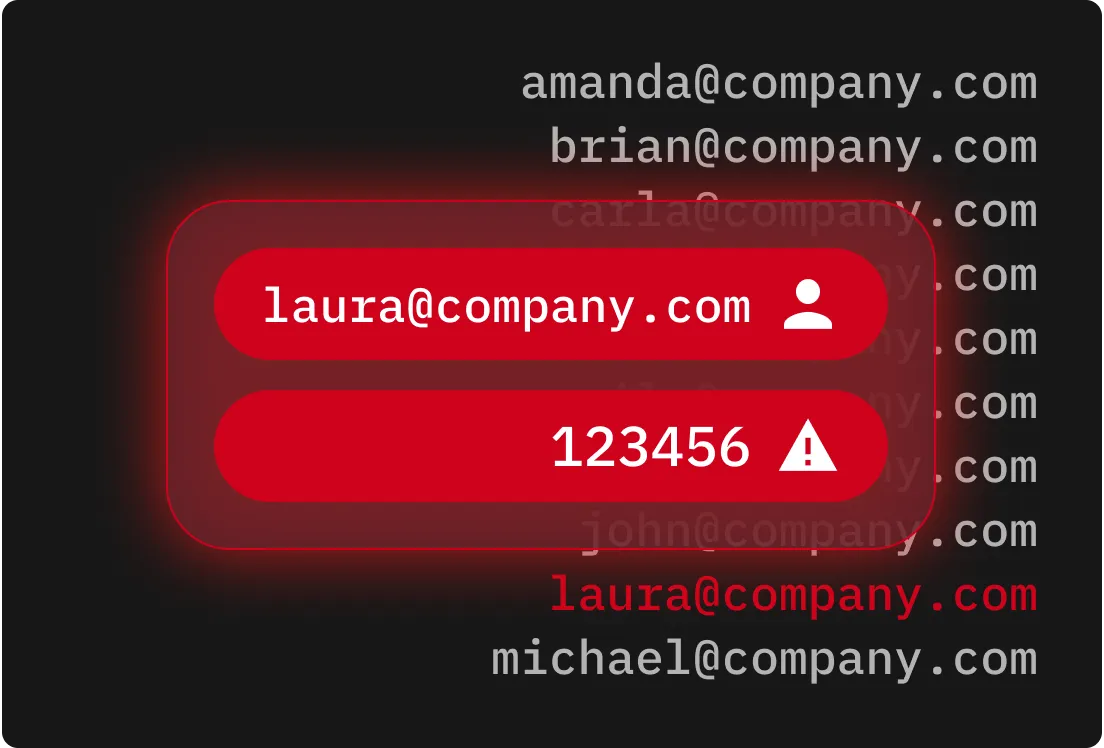

تبدأ هجمات القوة الغاشمة العكسية بكلمة مرور شائعة واحدة، مثل "123456"، وتحاول مطابقتها مع آلاف أسماء المستخدمين. هذا يستغل انتشار كلمات المرور الضعيفة أو الشائعة لزيادة فرصة تسجيل دخول ناجح.

هجوم التوزيع العشوائي لكلمات المرور يستهدف العديد من الحسابات باستخدام مجموعة صغيرة من كلمات المرور الشائعة الاستخدام. من خلال تحديد عدد محاولات تسجيل الدخول لكل حساب، يمكن لمجرمي الإنترنت تجنب تشغيل سياسات القفل والتنبيهات الأمنية.

تعتمد هجمات التجريب والخطأ على كلمات المرور الضعيفة والمعاد استخدامها، لذا فإن حماية حساباتك بكلمات مرور طويلة ومعقدة وعبارات مرور هو أمر ضروري.

تفعيل المصادقة المتعددة العوامل يضيف طبقة أخرى من الحماية لأنه حتى إذا تم اختراق كلمة المرور، فلن يتمكن المجرم السيبراني من الوصول إلى حسابك بدون العامل الثاني.

يمكن لحلول الأمان اكتشاف الانحرافات السلوكية وإطلاق تنبيهات في الوقت الفعلي عند حدوث نشاط تسجيل دخول مشبوه، وإيقاف هجمات القوة الغاشمة قبل اختراق الحسابات.

الحسابات المهجورة أو المنسية ذات قيمة لمجرمي الإنترنت، مما يجعل من الضروري تدقيق جميع الحسابات وإزالة الحسابات غير النشطة. فرض مبدأ الوصول بأقل الامتيازات لتقليل خطر استغلال الحسابات ذات الامتيازات الزائدة.

تخزين كلمات المرور وبيانات المصادقة بتنسيقات مشفرة، سواء أثناء النقل أو أثناء التخزين، لمنع مجرمي الإنترنت من استغلال بيانات الاعتماد المكشوفة. حتى إذا تمكن مجرمو الإنترنت من الوصول إلى البيانات المخزنة، فإن التشفير يجعلها غير قابلة للاستخدام ومحمية.

يؤدي تنفيذ عمليات قفل الحسابات إلى تقليل محاولات تسجيل الدخول الفاشلة المتكررة، مما يجعل تنفيذ هجمات القوة الغاشمة أكثر صعوبة وأسهل في اكتشافها.

يمنع Keeper هجمات القوة الغاشمة عن طريق استبدال كلمات المرور الضعيفة والمُعاد استخدامها بكلمات مرور قوية وفريدة لكل حساب. من خلال دعم المصادقة متعددة العوامل والمراقبة المتقدمة، يمنع Keeper الوصول غير المصرح به وينبه مسؤولي تكنولوجيا المعلومات حول الأنشطة المشبوهة في الوقت الفعلي. من خلال الجمع بين تشفير المعرفة الصفرية وسياسات التنفيذ، يساعد Keeper كلاً من الأفراد والمؤسسات على منع هجمات القوة الغاشمة قبل أن تتحول إلى اختراقات واسعة النطاق للبيانات.

عليك تمكين ملفات تعريف الارتباط لاستخدام الدردشة المباشرة.