يقوم Keeper بحماية حلول أمن وتشفير المنظمات القائم على منهج صفر المعرفة، ومبدأ انعدام الثقة.

طلب عرض توضيحيتعد إدارة كلمات مرور المؤسسة أمراً بالغ الأهمية لحماية مؤسستك من مجرمي الإنترنت

تزداد الجريمة السيبرانية، وتشن الجهات الفاعلة المهددة هجمات متطورة يمكنها الوصول إلى تفاصيل عملك من خلال سرقة بيانات الاعتماد. غالباً ما يتم الحصول على بيانات الاعتماد هذه عن طريق استغلال ثغرات كلمات المرور مثل كلمات المرور الضعيفة والمعاد استخدامها. وتعد كلمات المرور القوية والفريدة ضرورية، ولكن لا يمكن للموظفين تذكر مئات كلمات المرور التي يحتاجونها عادة لوظائفهم. ويلجأ المستخدمون إلى إعادة استخدام كلمات المرور التي يسهل تذكرها، والتي يكون من السهل أيضاً على الجهات المهددة تخمينها. تعد بيانات الاعتماد السبب الجذري لمعظم الاختراقات، وهذه المشكلة تتزايد مع توسع سطح الهجوم في بيئة اليوم متعددة السحابة، والعمل من أي مكان.

بما أن أكثر من 80% من عمليات اختراق البيانات مرتبطة بضعف كلمات المرور وبيانات الاعتماد والأسرار أو سرقتها، يجب أن يبدأ الأمن السيبراني بأمان كلمة المرور. وغالباً ما تكون كلمات المرور هي الشيء الوحيد الذي يحمي خطط العمل السرية والملكية الفكرية والوصول إلى الشبكة والمعلومات السرية التي تخص الموظفين والعملاء. وعلى الرغم من ذلك، غالباً ما يستخدم الموظفون والمتعاقدون كلمات مرور ضعيفة ويعيدون استخدامها.

علاوة على ذلك، لا تكون المنظمات على دراية بوجود تهديد الشبكة المظلمة، حيث يتعامل مجرمو الإنترنت في أكثر من 20 مليار اسم مستخدم وكلمة مرور مسروقة من عمليات اختراق البيانات العامة، لاستهداف مواقع الويب والتطبيقات وقواعد البيانات والأنظمة. ويقومون بذلك لأنهم يعرفون إنه في أكثر من 60% من الأوقات يقوم الموظفون والمقاولون بإعادة استخدام كلمة المرور نفسها أو يستخدمون كلمات مرور مسروقة شائعة عبر عدة مواقع ويب وتطبيقات وأنظمة. ويشكل ذلك مشهد الهجوم الإلكتروني الأكثر شيوعاً في العالم على الإطلاق. كل بضع ثوان يتم إصابة منظمة بواسطة هجوم برامج فدية ضارة. وما يضاعف مشكلة بيانات الاعتماد المسروقة هو حقيقة أن فرق تكنولوجيا المعلومات والأمن لا تتمتع برؤية أو تحكم مركزي على كلمات المرور المستخدمة للوصول إلى أصول الشركة.

يعد نشر منصة إدارة كلمات المرور القائمة على مبدأ انعدام الثقة أمراً ضرورياً للغاية لمنع عمليات اختراق البيانات الأكثر شيوعاً. يقوم البرنامج بإنشاء كلمات مرور عشوائية، وذات قوة عالية ويتتبع الأمان والامتثال في جميع أنحاء المؤسسة. ويساعد تنفيذ المصادقة الثنائية (2FA) وسياسات الإنفاذ القائمة على الأدوار في الحفاظ على أمان الأنشطة التجارية من أي حجم من برامج الفدية الضارة وغيرها من عمليات اختراق البيانات المتعلقة بكلمات المرور.

إدارة كلمات المرور القائمة على مبدأ انعدام الثقة لحماية العاملين والأجهزة والبيانات

مبدأ انعدام الثقة هو نموذج أمان يفرض الوصول الآمن إلى كل شيء من قبل الجميع. تتم مصادقة وتفويض جميع المستخدمين والأجهزة قبل ضمان منحهم حق الوصول إلى الشبكات والتطبيقات والبيانات المهمة. إنه إطار شامل يضمن أقصى قدر من الأمان دون التضحية بجودة الأداء وتجربة المستخدم.

يستخدم Keeper تقنيات التشفير الأفضل في فئتها، والمصادقة متعددة العوامل، وعناصر التحكم في الوصول الدقيقة، وسياسات المشاركة التي قد تتضمن عزل وحدة الأعمال. وتضمن هذه القدرات منح إمكانية الوصول إلى الموارد الحيوية فقط عند الحاجة ومن قبل المستخدمين المصرح لهم فقط.

إدارة كلمات المرور الآمنة والقابلة للتوسع التي تتكامل بسهولة مع البنية التحتية والعمليات الأمنية الخاصة بك

يتم نشر Keeper على نطاق المؤسسة لأي عدد المستخدمين، بدءاً من الكيانات الصغيرة وصولاً إلى المنظمات التي تضم مئات الآلاف من الموظفين والمتعاقدين. ويتكامل Keeper بسلاسة وسرعة مع أي حلول هوية داخلية أو قائمة على السحابة، بما في ذلك AD وLDAP وEntra ID (Azure)، وSCIM، بالإضافة إلى موفري الهوية (IdPs) المتوافقين مع SAML. ويشمل ذلك حلول تسجيل الدخول الأحادي (SSO) مثل Entra ID، وOkta، وCentrify، وBeyondTrust، وJumpCloud، وOneLogin، وPing Identity.

يوفر Keeper أيضا واجهات برمجة تطبيقات للمطورين، والتي تسمح لـKeeper بالتكامل مع أي نوع من البيئة الداخلية، أو المستندة إلى السحابة، أو السحابة المختلطة. لتتبع الأحداث والإبلاغ، يتكامل Keeper بسلاسة مع جميع المعلومات الأمنية الرئيسية وحلول إدارة الأحداث (SIEM)، بما في ذلك Splunk وSumo Logic وLogRhythm وIBM وDEVO وأي نظام يدعم الأحداث بتنسيق Syslog.

بنية أمان صفرية المعرفة

لا يتهاون Keeper في حماية بيانات العملاء. يتم تشفير بيانات العميل وتخزينها في خادم Keeper السحابي بحيث لا تكون مرئية بالنسبة إلى Keeper أو الجهات الخارجية. ولا يمكن الوصول إلى بيانات الاعتماد، والأسرار، وبيانات العملاء الأخرى إلا من خلال المستخدم النهائي. وتتم جميع عمليات التشفير وفك التشفير بشكل سريع على جهاز العميل، ويتم تشفير البيانات التي يتم نقلها (TLS) أو المخزنة على بنية Keeper التحتية (AES-256). لا تتوفر نسخة النص العادي من البيانات أبداً لموظفي Keeper Security أو لأي طرف خارجي.

يكمل ويوسع حل تسجيل الدخول الأحادي الخاص بك

يستخدم الموظفون كلمات مرور ضعيفة وما زالوا ينسونها. وجدت Gartner أن ما يصل إلى 50% من مكالمات مكتب المساعدة هي لإعادة تعيين كلمة المرور، وأظهرت دراسة أخرى أن كل مكالمة تكلف أكثر من 30 دولاراً. وقد تم إنشاء حلول تسجيل الدخول الأحادي (SSO) لمعالجة هذه المشكلة، ولكن العديد من التطبيقات القديمة (وحتى العديد من التطبيقات الأحدث) لا تدعم بروتوكولات SAML. ومن المهم ملاحظة أن حلول تسجيل الدخول الأحادي (SSO) تقوم بالمصادقة وليس التشفير من طرف إلى طرف. ولا تستخدم العديد من حسابات الوصول المميز كلمات المرور، لذا فإن تخزين مفاتيح التشفير، والشهادات الرقمية ومفاتيح الوصول هي حالات استخدام لا تغطيها حلول تسجيل الدخول الأحادي (SSO).

تقع التطبيقات وحالات الاستخدام التي لا تدعم بروتوكولات SAML من خلال الثغرات مع نشر تسجيل الدخول الأحادي (SSO). يحتاج مستخدمو الوصول المميزون، مثل مسؤولي تكنولوجيا المعلومات والمتخصصين في مجال الأمن، إلى موقع واحد آمن لتخزين جميع كلمات المرور غير تسجيل الدخول الأحادي (SSO)، والشهادات الرقمية، ومفاتيح SSH، ومفاتيح الوصول، ومفاتيح واجهة برمجة التطبيقات والعثور عليها، والمزيد. تحتاج مواد العرض هذه إلى نفس الوصول القائم على الأدوار والتحكم الدقيق في السياسات والقدرة على المشاركة والإلغاء مثل أصول تسجيل الدخول الأحادي (SSO).

يعمل Keeper مع أي تطبيق أو حالة استخدام تستخدم كلمة مرور. يتم تزويد كل موظف بخزينة رقمية آمنة قائمة على السحابة والتي تقوم بتخزين كلمات المرور وغيرها من المعلومات المهمة، مثل مفاتيح التشفير والشهادات الرقمية. يقوم Keeper بإنشاء كلمات مرور قوية وعشوائية ويملؤها تلقائياً للمستخدمين. هذا يوفر عليهم الوقت والإحباط، ويلغي الحاجة إلى إعادة استخدام كلمات المرور وتذكرها.

في الواقع، يمكن للعديد من الشركات الصغيرة والمتوسطة تلبية جميع احتياجات أنظمة إدارة الهوية والوصول (IAM) الخاصة بهم بطريقة فعالة للغاية من حيث التكلفة مع Keeper وحده. بالنسبة للمنظمات التي تحتاج إلى حلول تسجيل الدخول الأحادي (SSO)، يعد Keeper مكملاً مثالياً للتطبيقات القديمة وحالات الاستخدام الأخرى التي يفقدها تسجيل الدخول الأحادي (SSO). يعمل ® Keeper SSO Connect مع منصات موفر الهوية باستخدام تسجيل الدخول الأحادي مثل Okta، وAWS، وOneLogin، وPing Identity، وF5 BIG-IP APM، وGoogle Workspace، وJumpCloud، وMicrosoft ADFS، وMicrosoft Entra ID (Azure AD) لتزويد الشركات بأقصى قدر من المرونة في المصادقة.

مصادقة متعددة العوامل (MFA) متكاملة تماماً، بما في ذلك المصادقة بدون كلمة مرور

كلمات المرور ليست كافية عندما يتعلق الأمر بحماية مواردك الحيوية. وتؤدي إضافة عوامل إضافية إلى عملية المصادقة إلى زيادة الأمان بشكل كبير

يوصى باستخدام المصادقة متعددة العوامل بصفتها من أفضل الممارسات من قبل المعهد الوطني للمعايير والتقنية (NIST) للحد من المخاطر. وتوفر المصادقة متعددة العوامل طبقات إضافية من الأمن بعد بيانات الاعتماد وتصنف هذه العوامل ضمن ثلاثة فئات: "شيء تعرفه" و"شيء تمتلكه" و"شيء أنت عليه". كلمات المرور تمثل "شيئاً تعرفه" وإضافة عوامل أخرى لعملية المصادقة تعزز الأمن.

يدعم Keeper عدة طرق للمصادقة الثنائية تتضمن عاملين هما "شيئًا تملكه" "وشيئًا أنت عليه". وتشمل وسائل المصادقة الثنائية المدعومة Keeper SMS، وأجهزة FIDO2 WebAuthn، ومفاتيح المرور، وDuo Security، وRSA SecurID، وتطبيقات كلمات المرور الصالحة لمرة واحدة المستندة إلى الوقت (TOTP) مثل Google Authenticator، وأجهزة قابلة للارتداء تتوافق مع Keeper DNA مثل ساعة Apple Watch أو Android Wear

الحلول بدون كلمة مرور توفر تجربة تسجيل دخول بدون احتكاك وتدعم القياسات الحيوية مثل بصمات الأصابع والتعرف على الوجه. ويتكامل Keeper SSO Connect®، المضمن في Keeper Enterprise، بسلاسة مع جميع منصات المصادقة بدون كلمة مرور الشائعة، بما في ذلك Trusona وVeridium وHYPR وSecret Double Octopus وTraitware وPureID.

الوصول الأقل امتيازاً إلى الأنظمة الحيوية والبنية التحتية

كعنصر في بنية Keeper القائمة على مبدأ انعدام الثقة، يتضمن Keeper سياسات دقيقة ومرنة للتحكم في الوصول الأقل امتيازاً. ونظراً لأن Keeper يضيف تطبيقات جديدة إلى المنصة، ومع زيادة متطلبات امتثال العملاء، يتم ضبط قدرات التحكم في الوصول الخاصة بـKeeper باستمرار لتقديم الوظائف الأكثر دقة في السوق. ويتبع نموذج التحكم في الوصول من Keeper الإرشادات الحالية التي وضعها القطاعان العام والخاص.

بينما يتم استخدام التحكم في الوصول القائم على الأدوار ، أو RBAC، لضوابط أمنية مشددة، فإن التحكم في الوصول القائم على السمات (ABAC) يُستخدم في الحالات التي تتطلب سياسات أكثر ديناميكية ومرونة. ومع توسيع Keeper لنموذج التحكم في الوصول ليشمل المزيد من السياسات الأكثر دقة لدعم أقل الامتيازات، يقوم Keeper بتوسيع نموذج التحكم في الوصول القائم على الأدوار ليشمل عناصر التحكم في الوصول القائم على السمات (ABAC). يوفر نموذج التحكم في الوصول الهجين الذي يجمع بين التحكم في الوصول القائم على الأدوار (RBAC) والتحكم في الوصول القائم على السمات (ABAC) نقاط القوة لكلا النموذجين مع توفير أقصى قدر من المرونة والتحكم.

يُدرج Keeper عناصر التحكم في الوصول القائم على الأدوار من خلال استخدام صفات وسجلات الفريق. على سبيل المثال، قد يكون المستخدم في دور يسمح له بمشاركة السجلات التي تحتوي على أسرار، ولكنه أيضاً في فريق مشروع يفرض قيوداً على مشاركة هذه السجلات التي تحتوي على أسرار. يمكن لهذا الشخص مشاركة هذه الأسرار عندما يتم منحه حق الوصول كفرد، ولكن لا يمكنه مشاركة هذه الأسرار عندما يتم منحه حق الوصول إلى الأسرار فقط عبر فريق المشروع. بالإضافة إلى ذلك، يمكن أن تحتوي أسرار محددة على سمات مستخدمة للتحكم في الوصول، مثل نوع السجل (على سبيل المثال البطاقة المصرفية أو قاعدة البيانات أو مفتاح SSH) أو قيود الوصول المستندة إلى الوقت. وسيتم جمح صفات المورد أو السجل إلى جانب سمات المستخدم (مثل الدور والفريق والوحدة التنظيمية (العقدة)) لتحديد الوصول الفعال الأقل امتيازاً إلى هذه المجموعة المحددة من السجلات.

يقلل النموذج المختلط الذي يجمع بين التحكم في الوصول القائم على الأدوار والتحكم في الوصول القائم على السمات من الحمل الإداري، ويقلل من عدد أدوار المستخدمين المطلوبة، ويوفر ضوابط الوصول الأكثر دقة لتلبية متطلبات الوصول الأقل امتيازاً لجميع مواقف عملك.

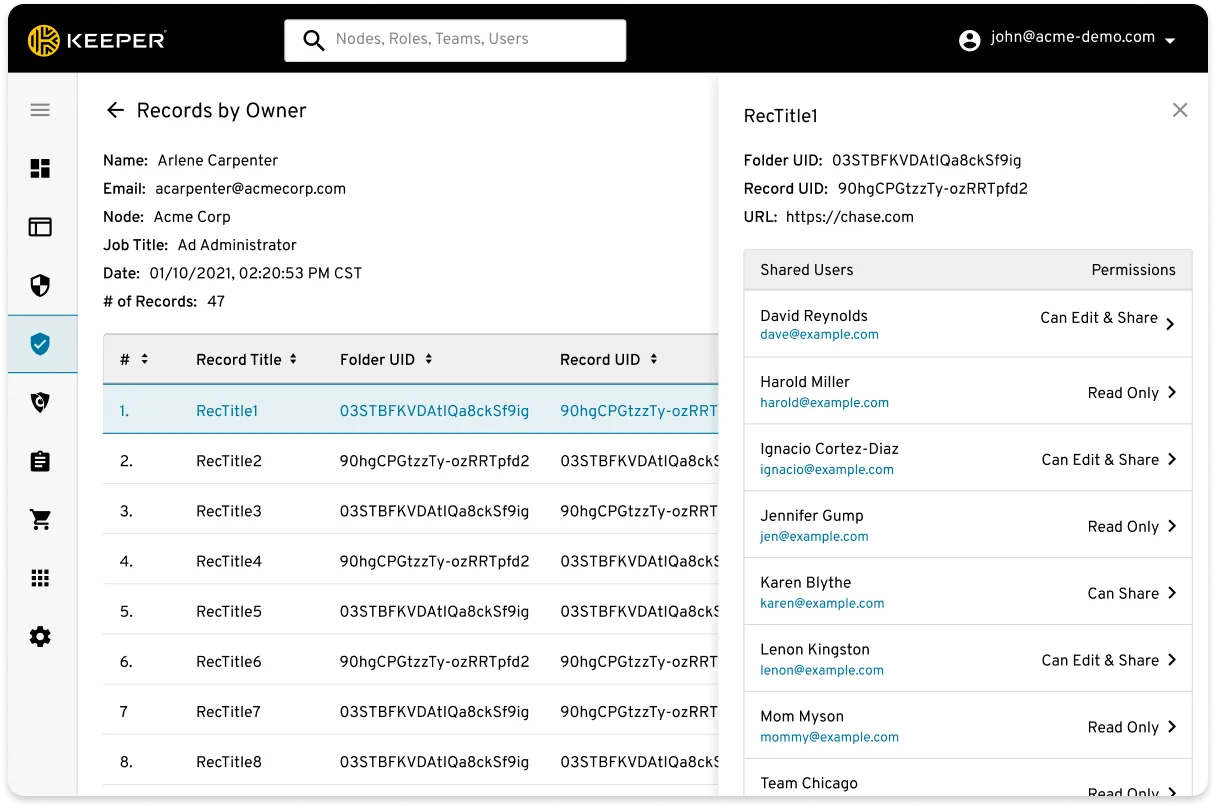

المشاركة الآمنة لكلمات المرور وبيانات الاعتماد والأسرار

يمتلك كل مستخدم مجموعة من مفاتيح التشفير العامة والخاصة المستخدمة لتشفير خزينته ومشاركة كلمات المرور وإرسال الرسائل إلى مستخدمي Keeper الآخرين. ويتم تشفير المعلومات المشتركة باستخدام المفتاح العام للمستلم. وتتميز منهجية مشاركة السجلات من Keeper بأنها بديهية وسهلة الاستخدام. وهو يدعم ضوابط الوصول الدقيقة لمشاركة المعلومات مع المستخدمين المتميزين، والمستخدمين غير المتميزين، وشركاء التكنولوجيا، والمتعاقدين، والأطراف الخارجية الأخرى.

مراقبة شبكة الويب المظلمة

تقارن أداة BreachWatch منKeeper باستمرار كلمات المرور الخاصة بك بعمليات المسح الحالية لبيانات الاعتماد المسروقة في عمليات اختراق البيانات، والأجهزة المصابة بالبرامج الضارة، والمصادر السرية الأخرى. ويتم إرسال التنبيهات على الفور إلى المستخدمين والمسؤولين عند العثور على كلمات مرور مخترقة. وتسمح هذه التحذيرات المبكرة للمستخدمين والمسؤولين باتخاذ الإجراءات قبل أن يصبحوا ضحايا للاستيلاء على الحسابات، وبرامج الفدية الضارة، أو الاحتيال عبر الإنترنت.

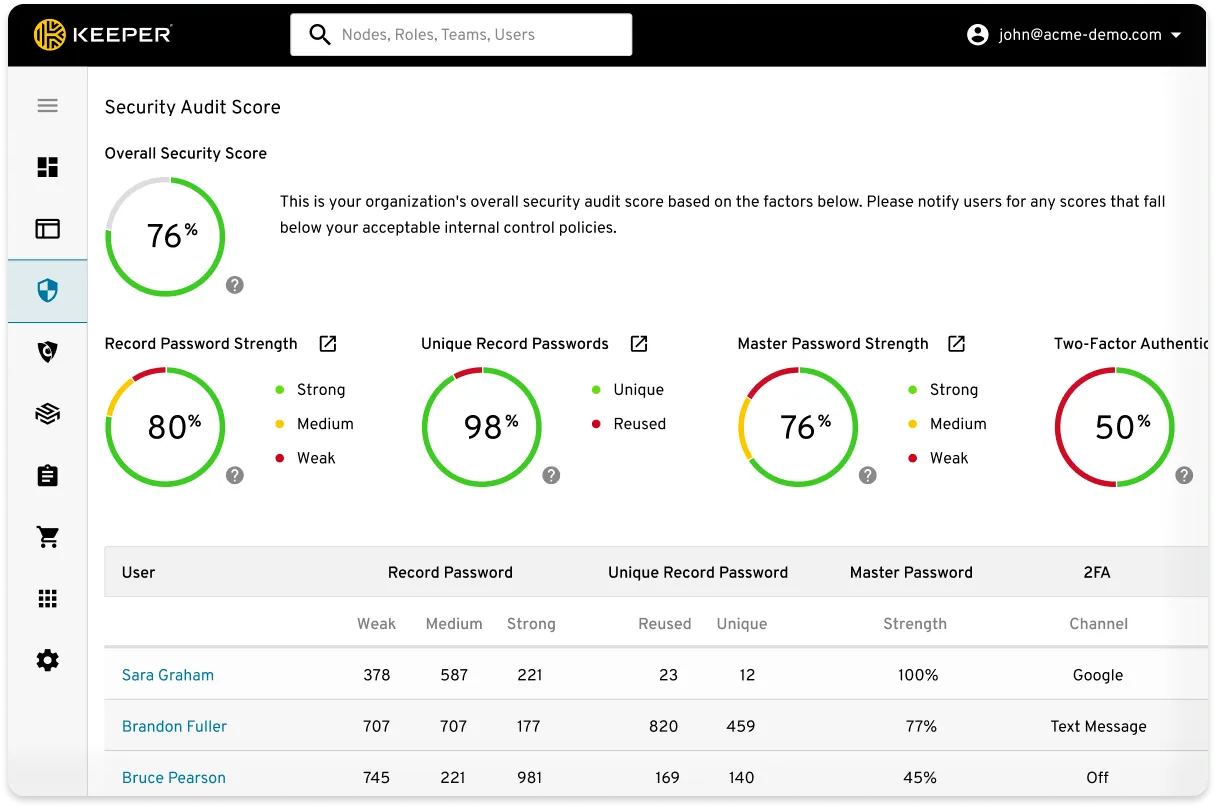

التدقيق الأمني

يعد التوافق مع متطلبات الامتثال للتدقيق مكوناً أساسيا لحماية شركتك من عمليات اختراق البيانات والتهديدات الداخلية. يتتبع Keeper جميع أنشطة المستخدمين المتعلقة بأكثر من 100 نوع من الأحداث ويسجلها، بما في ذلك تلك المتعلقة بكلمات المرور وعمليات تسجيل الدخول. يدعم Keeper عمليات تدقيق الامتثال من خلال مراقبة هذه الأحداث، وإنشاء تقارير مخصصة وإشعارات في الوقت الفعلي، والاندماج مع حلول SIEM التابعة لجهات خارجية.

توفر السجلات والتقارير معلومات مفصلة حول نشاط المستخدم والمسؤول المطلوب لتدقيق الأمان (على سبيل المثال، اللائحة العامة لحماية البيانات "GDPR"، ومعايير PCI، ومعايير ISO، ومركز عمليات الأمن "SOC"، وإدارة الاتحاد الائتماني الوطني "NCUA").

الإبلاغ عن الامتثال

تكاليف تنظيم الامتثال آخذة في الارتفاع، وميزانيات التوظيف محدودة. كما أدى العمل الموزع عن بعد إلى زيادة كبيرة في محيط الهجوم لمجرمي الإنترنت. وأصبحت مراجعة سياسات التحكم في الوصول أكثر أهمية من أي وقت مضى.

تقارير Keeper قابلة للتخصيص بالكامل وتوفر رؤية عند الطلب لأذونات الوصول إلى بيانات اعتماد مؤسستك وأسرارها. ومع زيادة لوائح الأمن السيبراني لإدارة الهوية والوصول (IAM)، تحتاج المنظمات سياسات وأدوات شاملة لضمان الامتثال. وتعد القدرة على التدقيق والتحكم في الوصول إلى بيانات الاعتماد والمعلومات الحساسة أمراً بالغ الأهمية للحصول على الامتثال ومنع اختراقات البيانات.

تتطلب فرق التدقيق والمالية أدوات فعالة من حيث التكلفة تمكن من التدقيق والرصد، والإبلاغ عن الأحداث عن بعد. تقلل هذه التقارير من الوقت والتكلفة لتدقيق الامتثال. وتتبع تقارير الامتثال مبدأ انعدام الثقة، ومنهج صفر المعرفة لأن البيانات مرئية وتحت سيطرة المسؤولين المميزين.

تتميز أداة إنشاء التقارير بسهولة الاستخدام وقابلية للتخصيص بالكامل. وتسمح التقارير للمسؤولين بالاطلاع على أذونات وصول المستخدم، لجميع السجلات في مؤسساتهم. تتوفر معاينات التقارير حسب المستخدم للاطلاع والتصدير قبل إنشاء التقرير النهائي. وهذا مفيد للتحقق من صحة إذن المستخدم وتحريره.

بنية تحتية وسياسات رائدة في مجال الأمن الإلكتروني

حصل Keeper على شهادة SOC 2 وشهادة ISO 27001 وهما شهادتان عريقتان في المجال. ويستخدم Keeper الأمان الأفضل في فئته، مع إطار عمل مبدأ انعدام الثقة وبنية منهج صفر المعرفة التي تحمي بيانات العملاء من خلال طبقات متعددة من مفاتيح التشفير على مستوى الخزائن والمجلدات المشتركة والسجلات.