简单暴力攻击

简单的暴力破解攻击会尝试猜测所有可能的密码组合,直至找到可用密码。这种攻击方式虽耗时较长,但对短密码或弱密码的破解成功率极高。

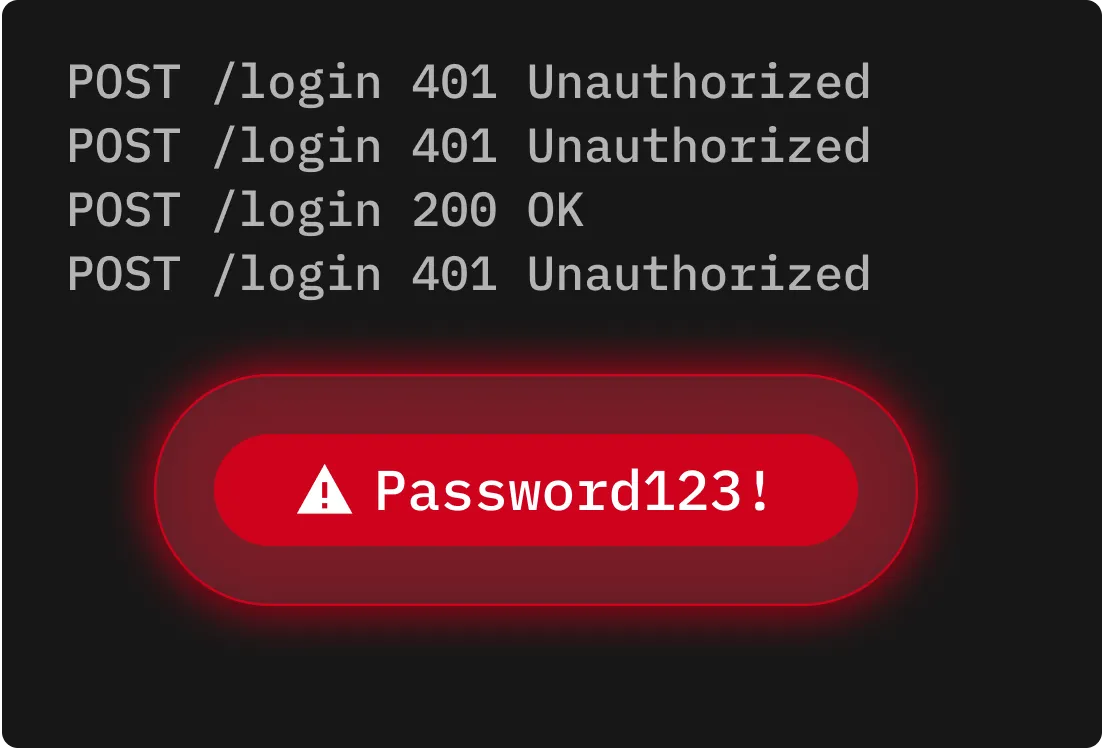

暴力破解攻击依靠自动化工具,快速生成并测试数百万组用户名与密码组合,直至找到匹配组合。网络犯罪分子会利用被盗的凭据数据库、常用密码列表及算法变体,模拟人们设置密码的常见方式。一旦匹配成功,网络犯罪分子便会进入受害者帐户,实施数据窃取、权限提升或欺诈行为。由于这类攻击可通过大型僵尸网络分布式发起,其攻击行为能够隐藏在正常网络流量中。

简单的暴力破解攻击会尝试猜测所有可能的密码组合,直至找到可用密码。这种攻击方式虽耗时较长,但对短密码或弱密码的破解成功率极高。

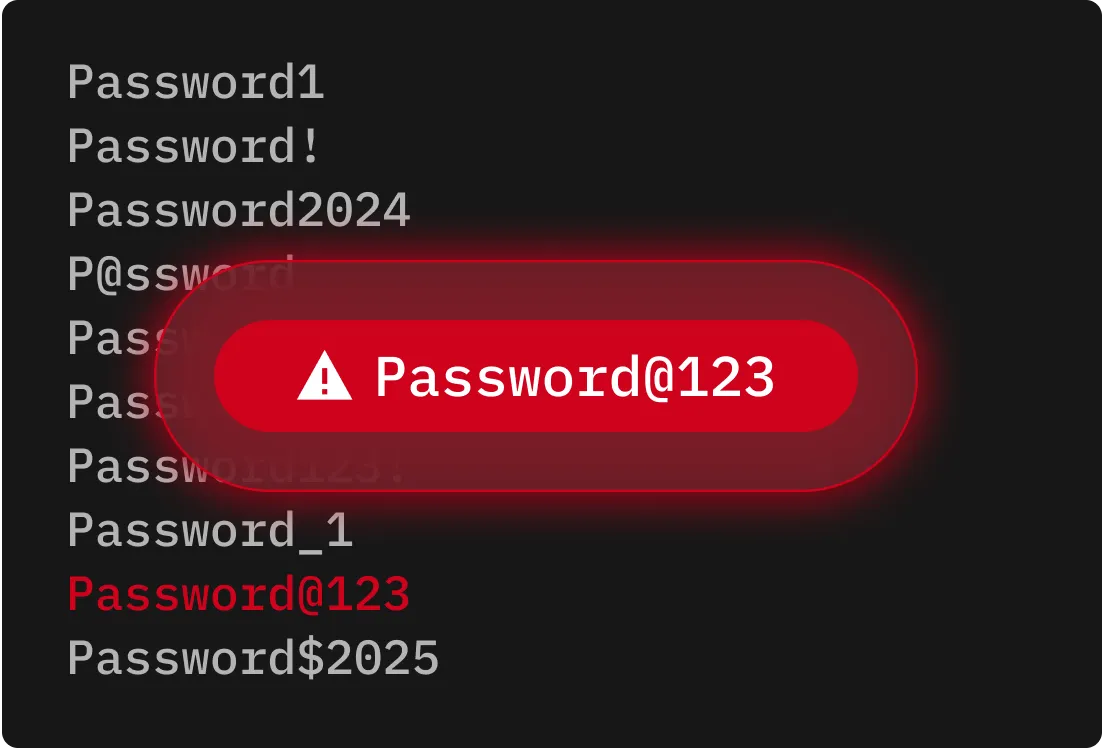

字典攻击会借助常用密码或短语列表,自动尝试登录帐户。网络犯罪分子不会测试随机字符串,而是优先尝试可能性高的密码组合,从而缩短找到正确密码组合的时间。

混合暴力破解攻击结合了简单暴力破解的覆盖范围与字典攻击的速度优势。此类攻击先从常见密码或泄露密码入手,再用数字或符号替换字符,模拟常见的密码变体形式。

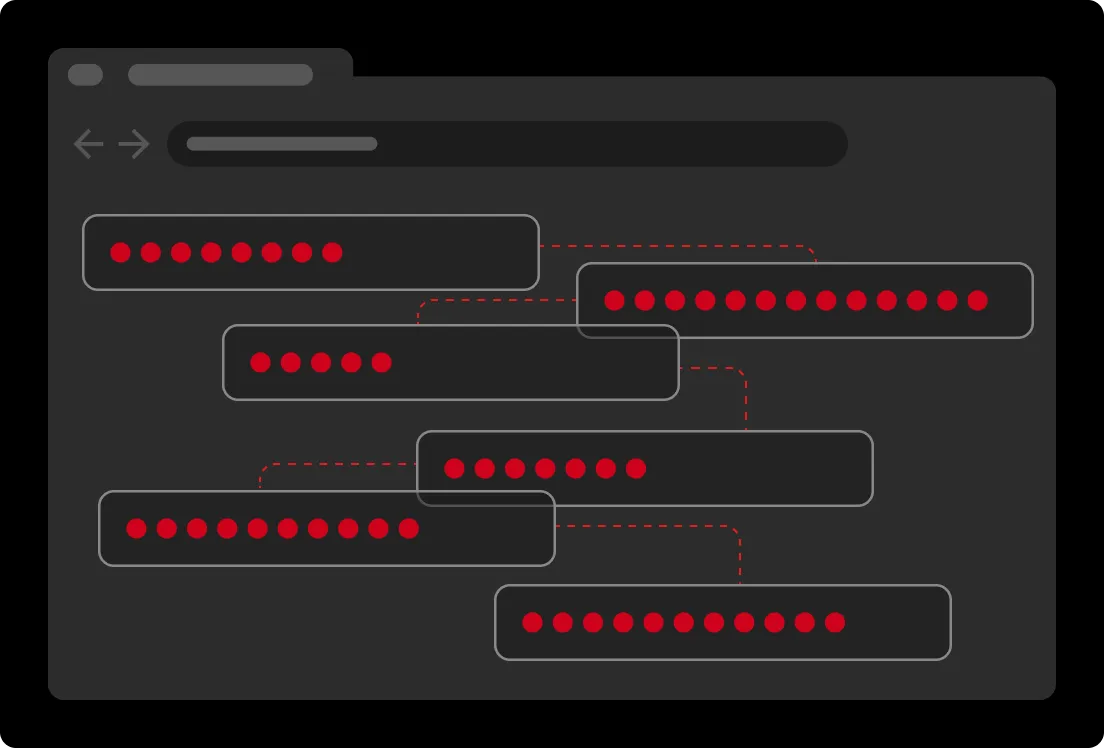

凭据填充攻击利用此前泄露的凭据尝试跨多平台登录。如果用户重复使用密码,网络犯罪分子可快速入侵更多帐户,扩大数据泄露的影响范围。

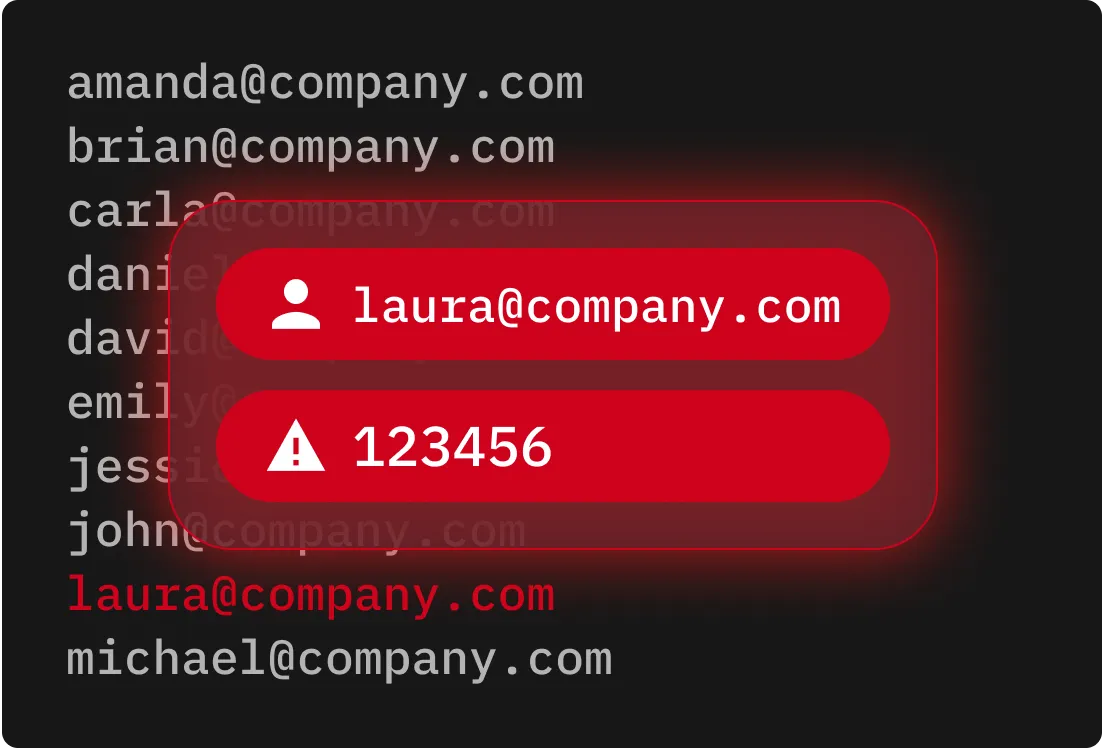

反向暴力破解攻击从单个常见密码(如“123456”)开始,尝试将其与成千上万个用户名进行匹配。该方式利用弱密码或常见密码的普遍性提高成功登录的概率。

密码喷洒攻击针对的是大量帐户,此类攻击尝试使用少量常用密码进行登录。网络犯罪分子通过限制每个帐户的登录尝试次数,可以避免触发帐户锁定策略和安全警报。

暴力破解攻击的得逞多依赖于弱密码或重复使用的密码。因此,使用长度足够、复杂度高的密码或密码短语来保护帐户是至关重要的。

MFA 可增加一层安全防护,因为即便密码泄露,若网络犯罪分子缺少第二个验证因素,也无法访问您的帐户。

安全解决方案可检测行为异常,并在出现可疑登录活动时触发实时警报,从而在帐户被攻破前阻止暴力破解攻击。

闲置或被遗忘的帐户对网络犯罪分子极具价值,因此审计所有帐户并清理不活跃帐户至关重要。执行最低特权访问原则,以降低权限过高的帐户被滥用的风险。

无论在传输过程中还是静态存储时,均以加密格式存储密码和身份验证数据,避免网络犯罪分子利用泄露的凭据实施攻击。即使网络犯罪分子获取了存储数据,加密处理也会使这些数据无法被利用,从而保障数据安全。

帐户锁定机制可减少重复的登录失败尝试,既增加了暴力破解攻击的实施难度,也提高了其被检测到的概率。

您必须启用 Cookie 才能使用在线聊天。