什么是紧急访问账户?

紧急访问账户是一个专门设立的 Keeper 管理员账户,刻意不绑定 SSO、IdP 集成、目录同步或其他外部依赖。该账户通过强主密码与多重身份验证(MFA)加以保护,使指定管理员可在以下紧急情况下直接登录 Keeper:

- 身份提供者宕机

- SSO 配置异常

- 网络或 VPN 故障

- 基础设施或目录同步故障

功能: 紧急访问账户

紧急访问账户提供一种安全的非 SSO 备用机制,即使身份提供者、SSO 流程或其他认证系统不可用,也能确保用户始终访问 Keeper。

紧急访问账户是一个专门设立的 Keeper 管理员账户,刻意不绑定 SSO、IdP 集成、目录同步或其他外部依赖。该账户通过强主密码与多重身份验证(MFA)加以保护,使指定管理员可在以下紧急情况下直接登录 Keeper:

管理员需手动创建一个未纳入 SSO 的独立 Keeper 账户,并为其配置强主密码及 MFA。

当 SSO 或基础设施问题导致常规管理员无法登录时,授权人员可通过主密码与 MFA 直接完成身份验证。

紧急访问管理员可访问指定的保险库记录,恢复或修改 SSO 配置,并在获得授权的情况下通过 Keeper Connection Manager 启动会话,以执行管理恢复或紧急操作。

所有操作均会被完整记录,包括保险库操作、角色或策略变更、密钥访问以及会话启动。

管理员可直接通过主密码与多重身份验证(MFA)完成身份验证,无需依赖身份提供者或目录同步。

借助 Keeper Secrets Manager 与 Keeper Connection Manager,系统可在启动时注入凭据,确保密码始终不会被暴露。

紧急账户的所有使用行为均会被记录,并可包含会话录制及基于 RBAC 的权限控制。

Keeper Connection Manager 支持本地部署,确保访问的连续性。

仅限少数受信任的管理员拥有访问权限。通过基于角色的强制策略,统一实施 MFA 与强主密码要求。

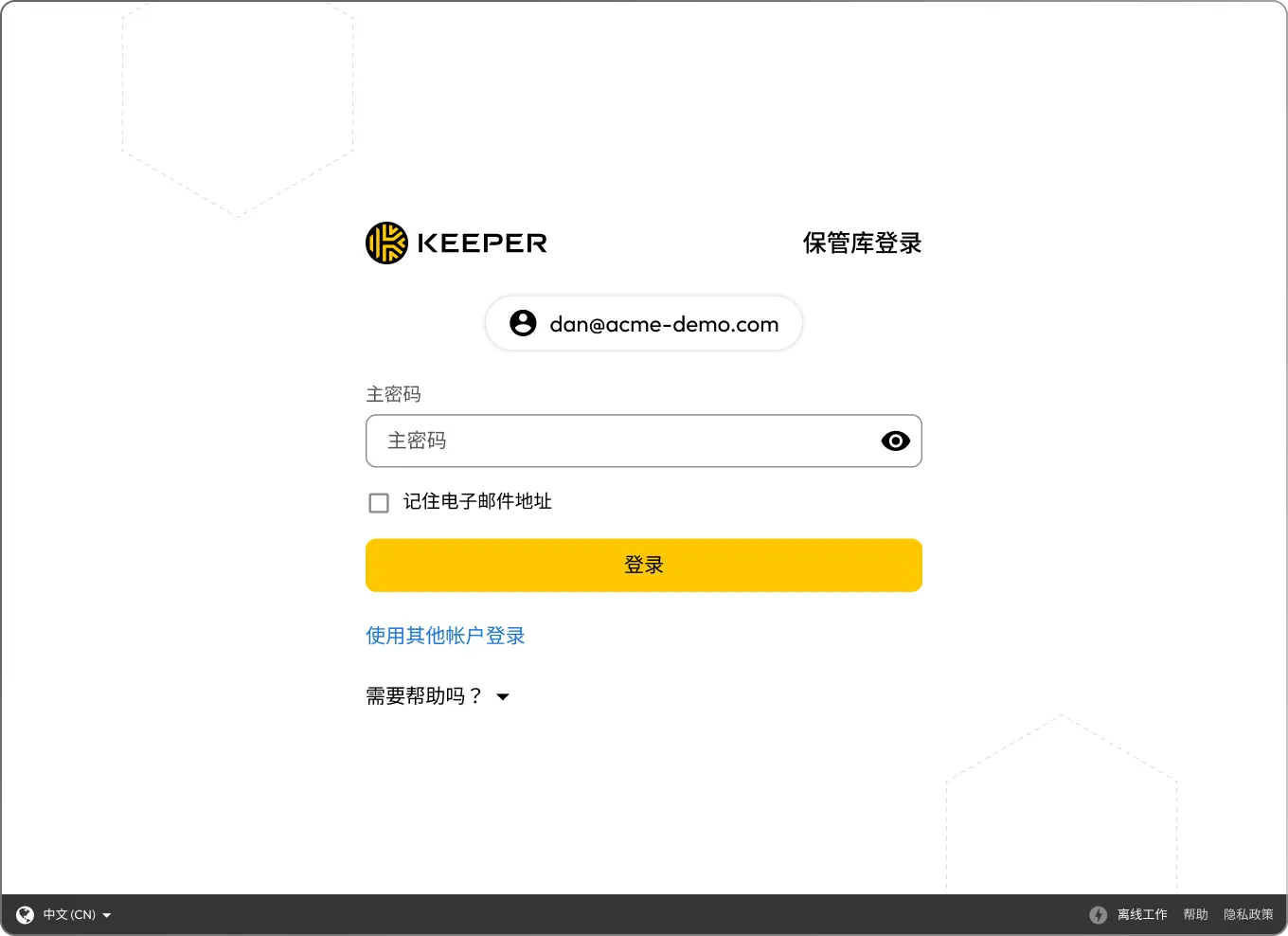

管理员可使用紧急访问账户的主密码与 MFA 直接登录,绕过 SSO。

可以。通过基于角色的访问控制(RBAC),可精确限定该账户可访问的系统或记录范围。

不需要。紧急访问账户仅是您自行创建的一个管理员用户。但若需使用会话启动、凭证注入、会话录制等高级功能,则需配合 Keeper Connection Manager 与 Keeper Secrets Manager。

您必须启用 Cookie 才能使用在线聊天。