Proste ataki siłowe

Proste ataki brute force polegają na odgadnięciu każdej możliwej kombinacji hasła, aż do momentu, gdy jedno z nich zadziała. Mogą być czasochłonne, lecz są bardzo skuteczne w przypadku krótkich lub słabych haseł.

Cyberzagrożenie: Atak brute force

Atak brute force jest cyberatakiem, w którym cyberprzestępca systematycznie próbuje dużej liczby kombinacji nazw użytkowników i haseł, aż znajdzie dopasowanie. W przeciwieństwie do ataków wykorzystujących luki w oprogramowaniu, ataki brute force są ukierunkowane na słabe lub wielokrotnie używane hasła. Poprawa bezpieczeństwa haseł i metod uwierzytelniania stała się niezbędna dla każdego użytkownika i organizacji w celu ochrony ich danych i systemów.

Ataki brute force opierają się na zautomatyzowanych narzędziach do generowania i testowania milionów kombinacji nazw użytkowników i haseł w szybkim tempie, aż znajdą dopasowanie. Cyberprzestępcy wykorzystują skradzione bazy danych uwierzytelnień, listy powszechnie używanych haseł oraz warianty algorytmiczne, aby naśladować sposób, w jaki ludzie zazwyczaj tworzą hasła. Po znalezieniu dopasowania cyberprzestępcy uzyskują dostęp do konta ofiary, co umożliwia kradzież danych, eskalację uprawnień lub oszustwa. Ponieważ ataki te mogą być dystrybuowane w dużych botnetach, ich aktywność może wtapiać się w normalny ruch.

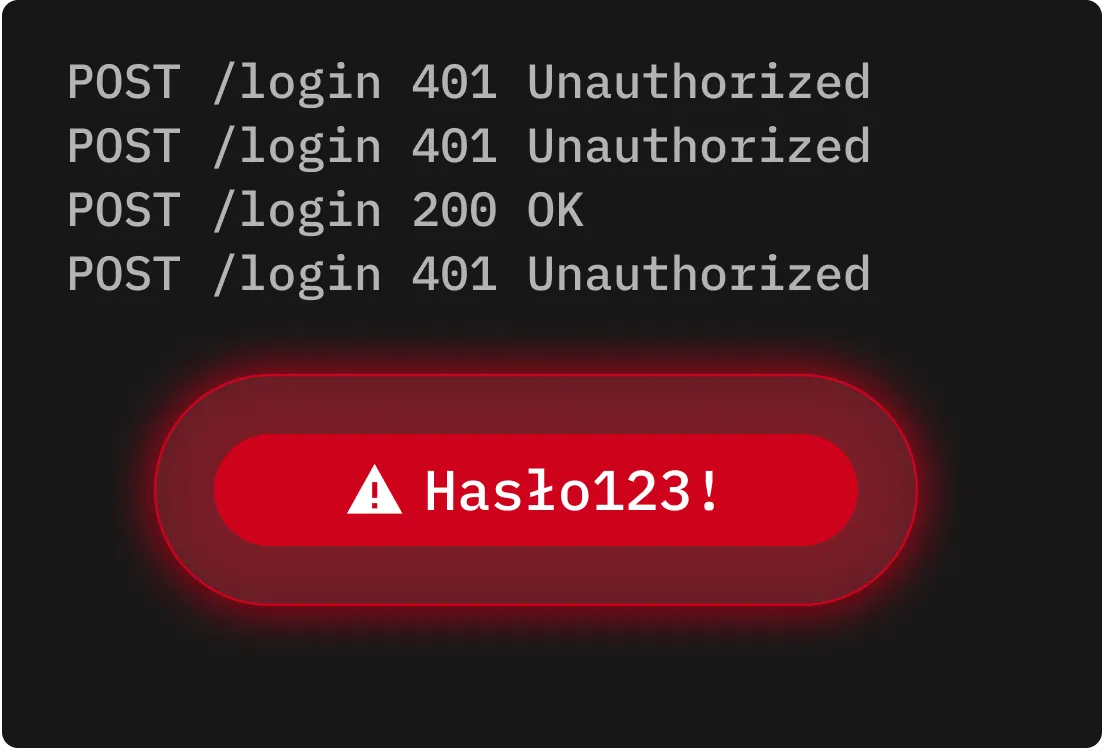

Proste ataki brute force polegają na odgadnięciu każdej możliwej kombinacji hasła, aż do momentu, gdy jedno z nich zadziała. Mogą być czasochłonne, lecz są bardzo skuteczne w przypadku krótkich lub słabych haseł.

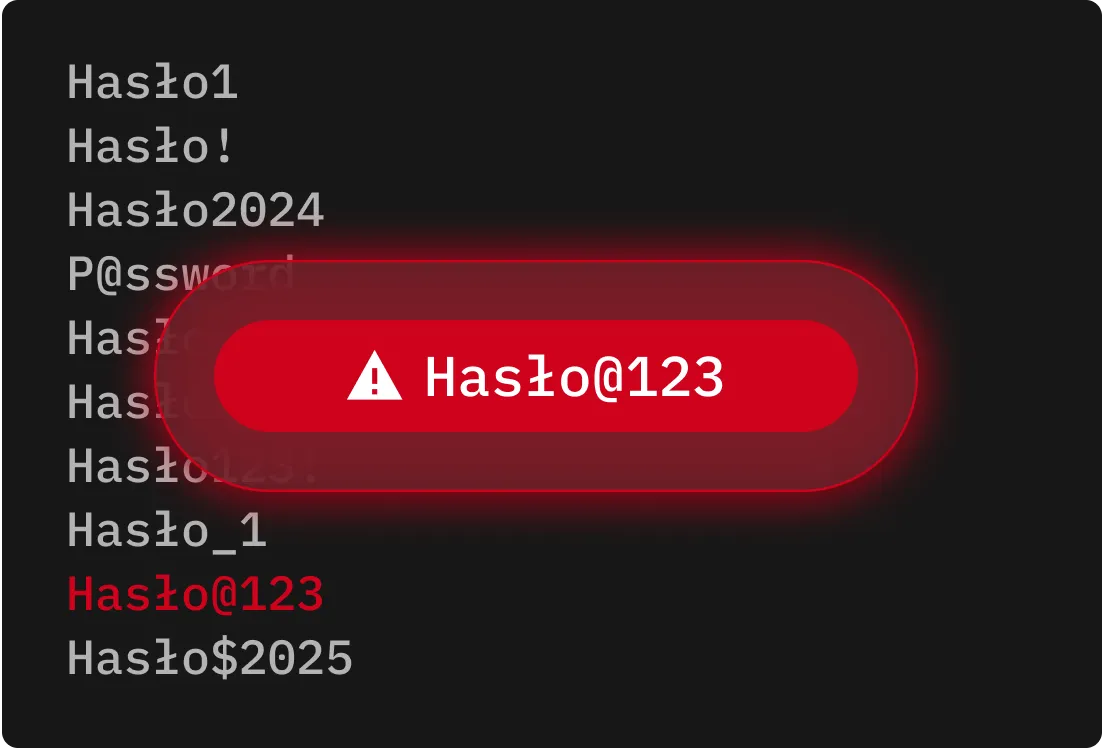

Ataki słownikowe polegają na automatyzacji prób logowania przy użyciu list powszechnie używanych haseł lub fraz. Zamiast testować losowe ciągi znaków, cyberprzestępcy nadają priorytet prawdopodobnym opcjom, skracając czas poświęcony na znalezienie właściwego dopasowania.

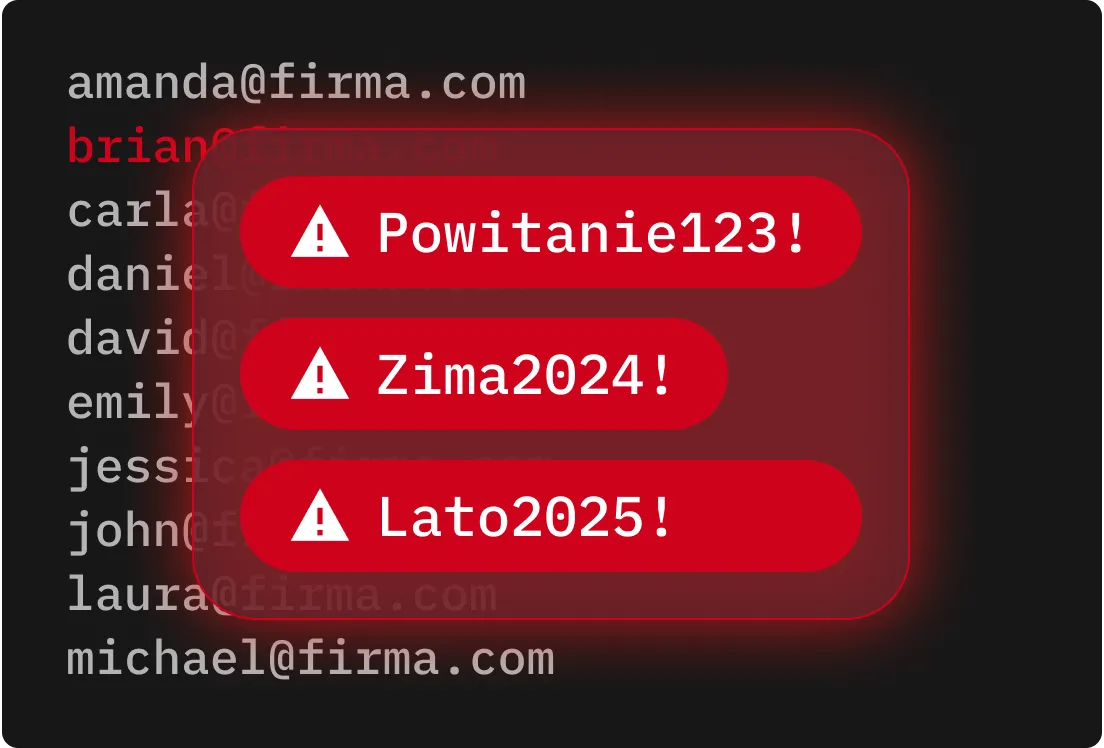

Hybrydowe ataki brute force łączą w sobie zasięg prostego ataku brute force i szybkość ataków słownikowych. Zaczynają od powszechnych lub wykradzionych haseł, a następnie zastępują znaki cyframi lub symbolami, aby naśladować typowe warianty.

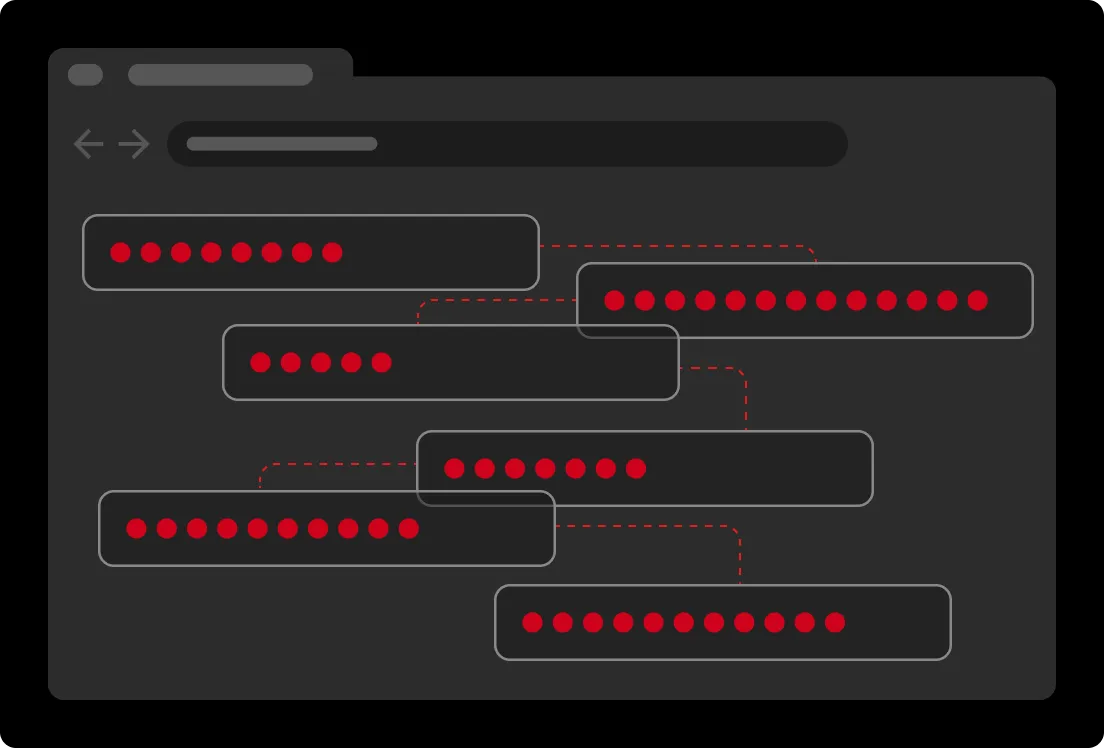

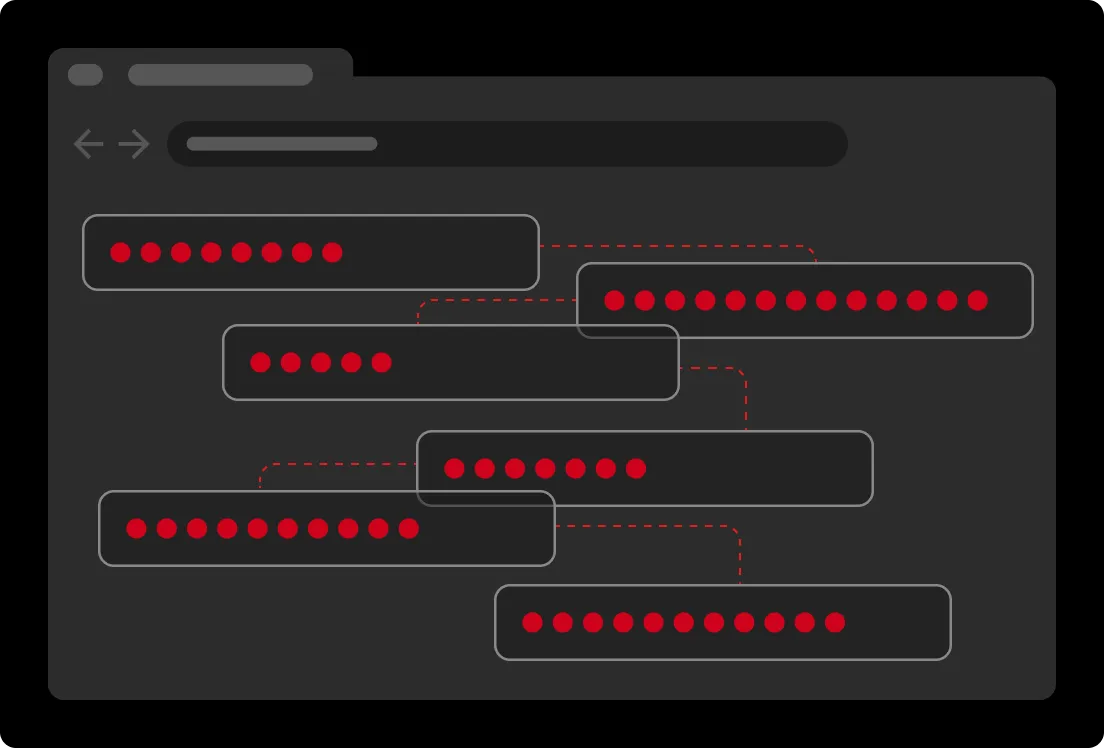

Atak typu credential stuffing wykorzystuje wcześniej skompromitowane dane uwierzytelniające do prób logowania się na wielu platformach. Jeśli użytkownicy ponownie używają haseł, cyberprzestępcy mogą szybko uzyskać dostęp do kolejnych kont i zwiększyć skutki naruszenia.

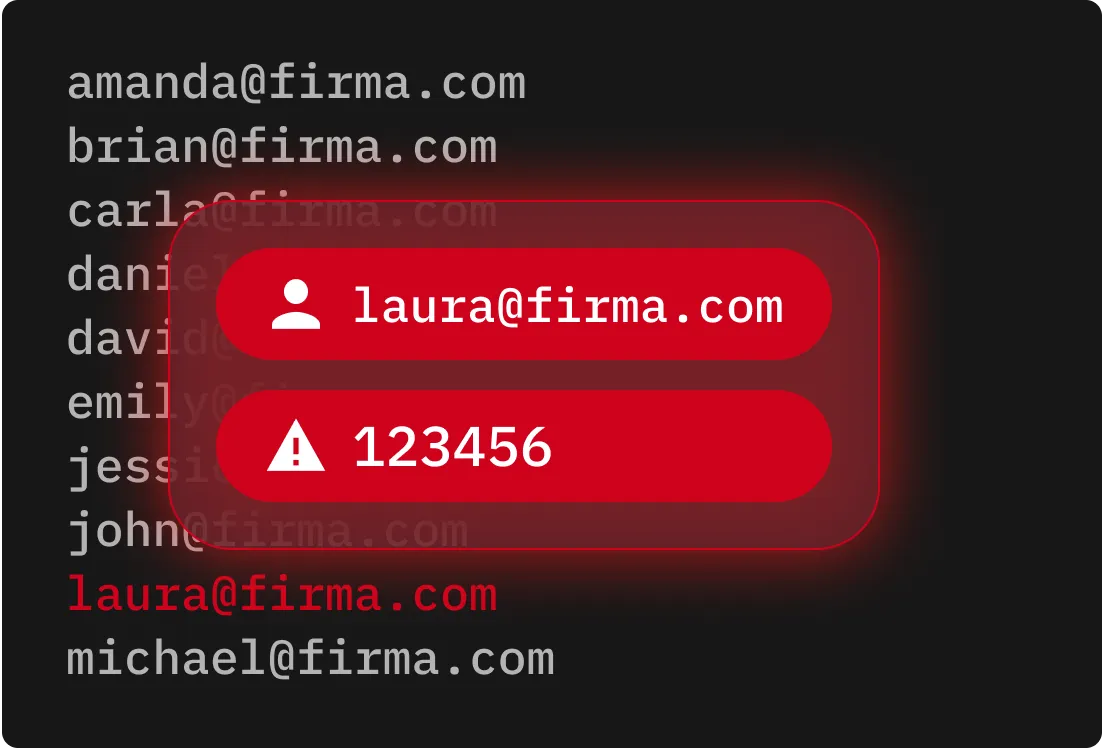

Ataki typu reverse brute force rozpoczynają się od jednego powszechnie używanego hasła, takiego jak „123456”, i polegają na próbie dopasowania go do tysięcy nazw użytkowników. Mechanizm ten wykorzystuje rozpowszechnienie słabych lub popularnych haseł w celu zwiększenia szans na skuteczne uwierzytelnienie.

Atak typu password spraying polega na atakowaniu wielu kont przy użyciu niewielkiej liczby powszechnie stosowanych haseł. Ograniczając liczbę prób logowania na konto, cyberprzestępcy mogą uniknąć wyzwalania zasad blokady i alertów bezpieczeństwa.

Ataki typu brute force rozwijają się na słabych, ponownie używanych hasłach, więc ochrona kont długimi, złożonymi hasłami i frazami jest koniecznością.

MFA dodaje kolejną warstwę ochrony, ponieważ nawet w przypadku naruszenia hasła cyberprzestępca nie może uzyskać dostępu do Państwa konta bez drugiego czynnika.

Rozwiązania zabezpieczające mogą wykrywać anomalie behawioralne i wyzwalać alerty w czasie rzeczywistym, gdy pojawia się podejrzana aktywność logowania, zatrzymując ataki brute force, zanim dojdzie do naruszenia konta.

Osierocone lub zapomniane konta są cenne dla cyberprzestępców, co sprawia, że ważne jest przeprowadzenie audytu wszystkich kont i usunięcie nieaktywnych. Wymuszanie dostępu z najmniejszymi uprawnieniami, aby zmniejszyć ryzyko wykorzystania nadprzywilejowanych kont.

Warto przechowywać hasła oraz dane uwierzytelniające w formatach zaszyfrowanych, zarówno podczas przesyłania, jak i w spoczynku, aby uniemożliwić cyberprzestępcom wykorzystanie ujawnionych danych uwierzytelniających. Nawet jeśli cyberprzestępcy uzyskają dostęp do przechowywanych danych, szyfrowanie sprawi, że staną się one bezużyteczne i chronione.

Wdrożenie blokad konta ogranicza powtarzające się nieudane próby logowania, utrudniając wykonanie ataków brute force i ułatwiając ich wykrycie.

Keeper zapobiega atakom typu brute force poprzez zastępowanie słabych i ponownie używanych haseł silnymi, unikalnymi hasłami dla każdego konta. Dzięki obsłudze MFA i zaawansowanemu monitorowaniu Keeper zapobiega nieautoryzowanemu dostępowi i powiadamia administratorów IT o podejrzanej aktywności w czasie rzeczywistym. Łącząc szyfrowanie zero-knowledge z zasadami egzekwowania, Keeper pomaga zarówno osobom indywidualnym, jak i organizacjom zapobiegać atakom typu brute force, zanim przerodzą się w pełnoskalowe naruszenia danych.

Aby korzystać z czatu na żywo, musisz włączyć obsługę plików cookie.