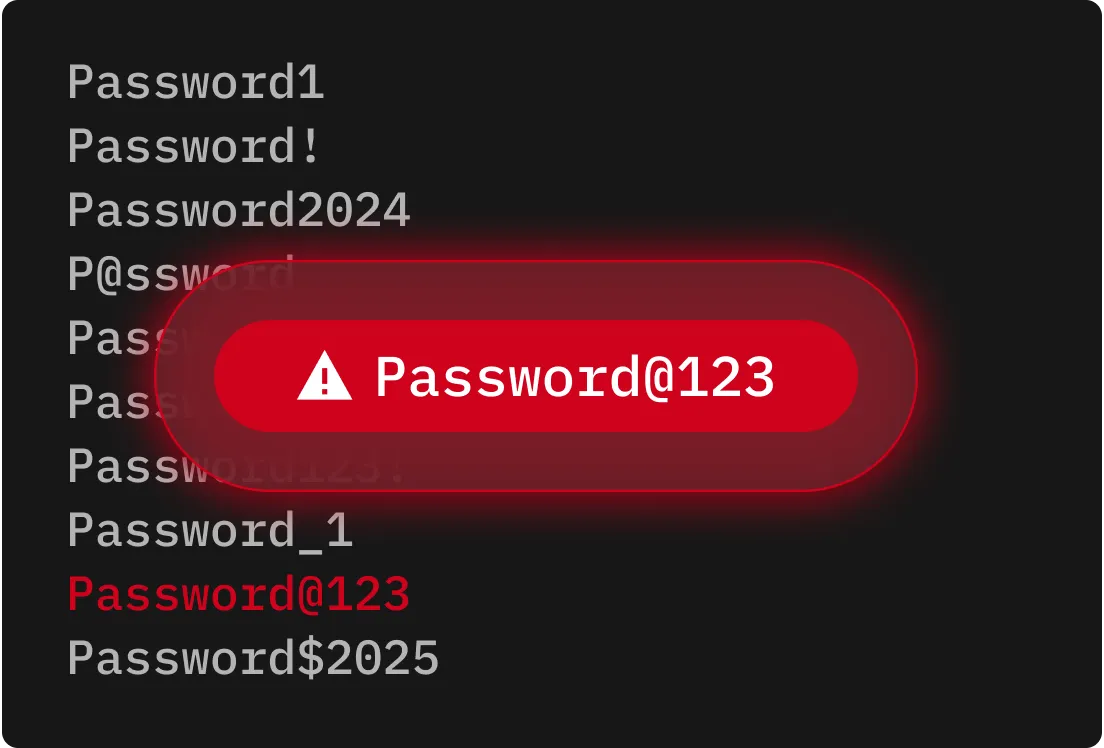

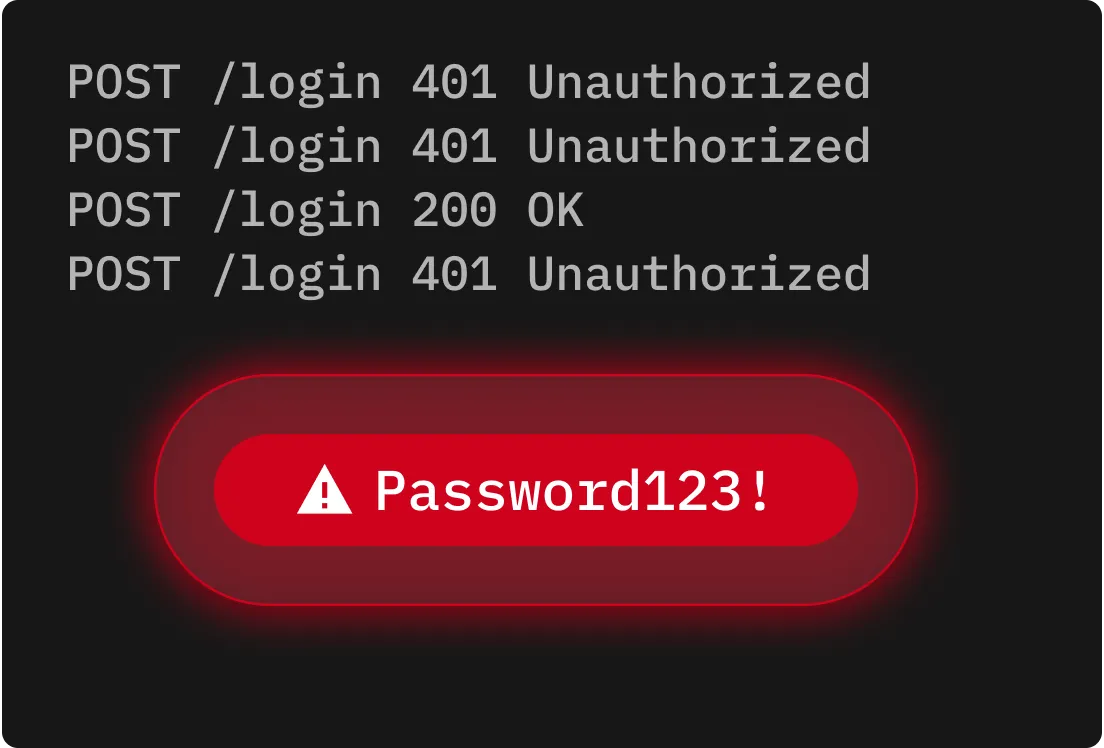

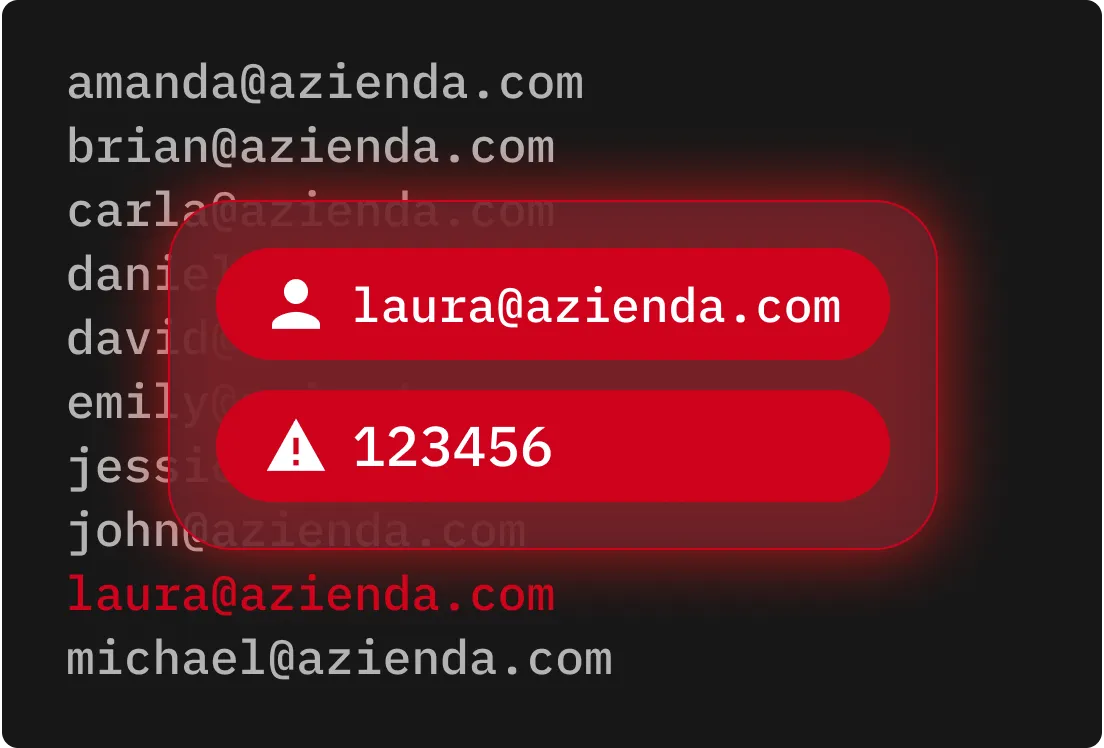

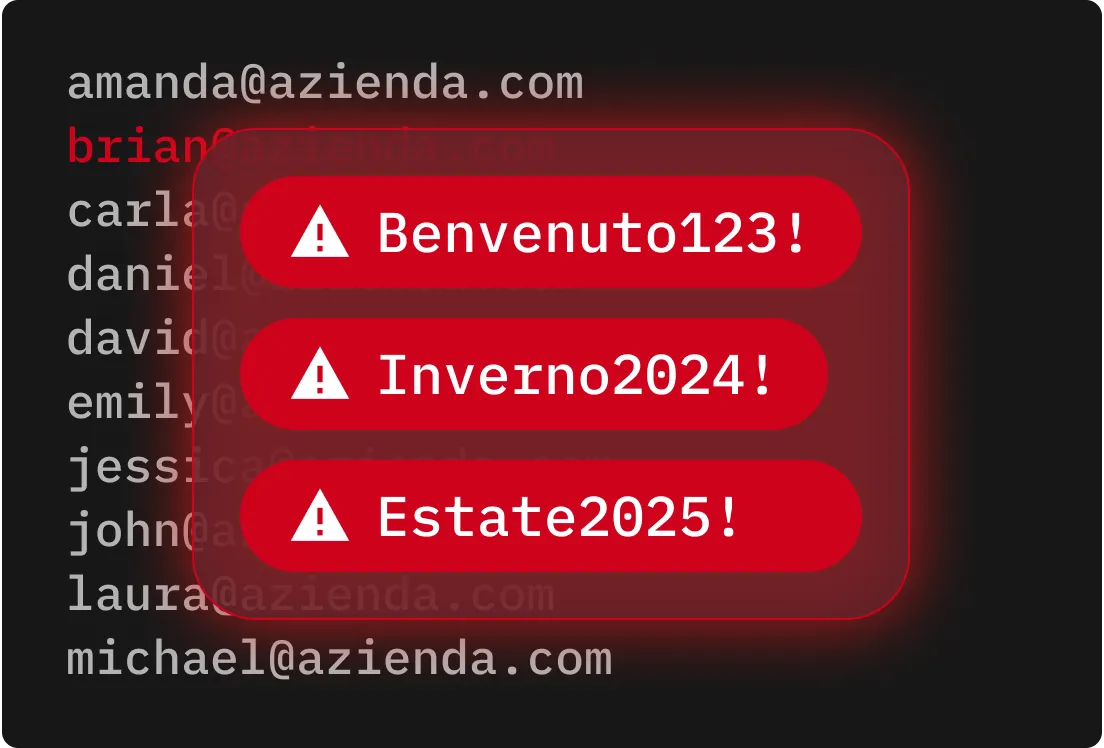

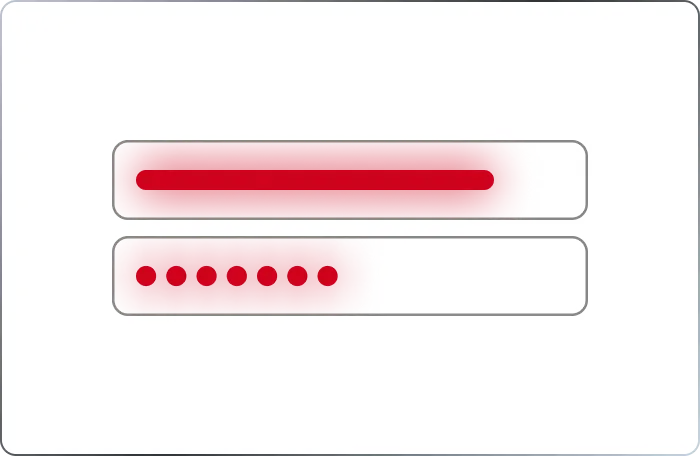

Attacchi di forza bruta semplici

Gli attacchi di forza bruta più semplici si basano sul provare ogni combinazione possibile di password fino a trovarne una che funzioni. Possono richiedere molto tempo, ma sono molto efficaci contro le password brevi o deboli.