Sicurezza informatica zero-trust per gli istituti scolastici e universitari

Keeper protegge le password, le credenziali e le chiavi segrete della vostra organizzazione con la sicurezza zero-trust e zero-knowledge.

La sfida della sicurezza nel sistema didattico

è il costo a documento nelle violazioni dei dati negli istituti di istruzione superiore (40% maggiore della media di settore)1

delle violazioni inizia con password deboli o rubate3

degli incidenti e violazioni di sicurezza informatica negli istituti di istruzione superiore sono stati causati da attacchi di social engineering2

La sicurezza informatica zero-trust è essenziale per la protezione di studenti e personale, dentro e fuori dagli edifici scolastici. Fra i 17 principali settori, quello dell'istruzione è all'ultima posizione nella classifica riguardante il livello di preparazione nella sicurezza digitale.4 Agli istituti di istruzione vengono affidati dati vulnerabili da proteggere, incluse le informazioni personali del personale scolastico e degli studenti di ogni grado, dalle scuole per l'infanzia alle università.

Con l'aumento della didattica a distanza, il numero di attacchi informatici agli istituti scolastici è aumentato a sua volta. Tale esposizione è dovuta a studenti e docenti che si collegano a database e applicazioni usando reti non protette. Fornire soluzioni di sicurezza informatica a ogni studente, insegnante, membro del personale e genitore è essenziale se si vuole proteggere l'istituto dagli attacchi informatici.

Proteggere gli istituti di istruzione dalle minacce informatiche

Sebbene il settore dell'istruzione sia vulnerabile a ogni tipo di minaccia informatica, ne esistono due particolarmente frequenti.

Phishing

Il phishing è un sofisticato attacco di social engineering atto a indurre le vittime a rivelare volontariamente informazioni sensibili.

La sfida posta dal phishing è rappresentata dalla possibile difficoltà nell'individuarlo, poiché i metodi stanno diventando sempre più sofisticati.

Ransomware

Gli attacchi ransomware bloccano l'accesso ai sistemi agli utenti fino a quando non avranno pagato un riscatto. Il pagamento è spesso richiesto in criptovaluta per rimanere nell'anonimato.

La soluzione di Enterprise Password Management (EPM) di Keeper offre agli amministratori IT visibilità completa sulle modalità di utilizzo delle credenziali di accesso dell'istituto da parte di dipendenti, studenti e genitori, consentendo loro di monitorare le abitudini di utilizzo delle password nell'intera rete. Regole quali password complesse, autenticazione a due fattori (2FA) e applicazione di ulteriori protocolli di sicurezza possono essere facilmente implementati attraverso la console di amministrazione.

Gli istituti di istruzione scelgono Keeper per la sua capacità di integrarsi in modo flessibile e scalabile in qualsiasi stack tecnologico e ambiente e per colmare le lacune nella sicurezza delle soluzioni esistenti, come l'SSO.

Keeper aiuta a bloccare minacce informatiche come il phishing, il ransomware e molte altre. Programmate una dimostrazione per scoprire come.

Proteggete il vostro istituto con queste funzionalità ineguagliabili e facile da implementare:

Provisioning automatico con indirizzo e-mail

Eseguite il provisioning delle cassette di sicurezza per migliaia di utenti con abbinamento del dominio agli indirizzi e-mail per consentire una distribuzione su larga scala con il minimo sforzo amministrativo. Sono disponibili anche altri metodi di provisioning avanzati.

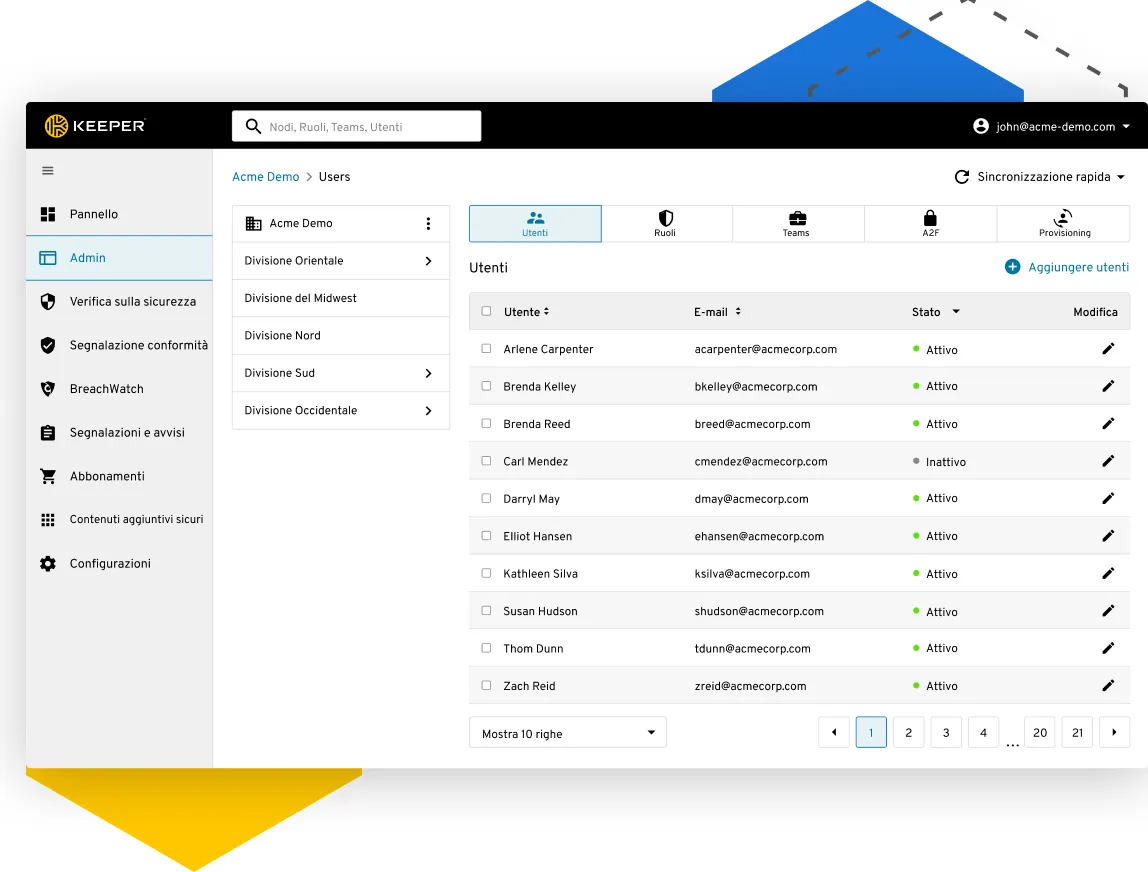

Console di amministrazione

Distribuzione, gestione e monitoraggio di Keeper all'interno dell'intera organizzazione e imposizione di pratiche di sicurezza relativamente a password, 2FA e altre informazioni.

Cartelle condivise, sottocartelle e password

Creazione, condivisione e gestione protetta sia delle voci singole che delle cartelle crittografate tra team o utenti singoli.

Punteggio di verifica sulla sicurezza e segnalazioni

Ottenete visibilità nella sicurezza delle password della vostra organizzazione grazie a solidi strumenti di segnalazione e verifica per applicare controlli interni e mantenere la conformità agli standard.

Architettura zero-knowledge

La nostra framework zero-trust e la nostra architettura di sicurezza zero-knowledge proteggono le vostre informazioni e riducono il rischio di una violazione dei dati.

Accesso in base al ruolo

Le autorizzazioni possono essere personalizzate completamente tramite controlli degli accessi molto dettagliati basati sul ruolo e sulle responsabilità di ciascun utente.

Attestati e certificazioni di terze parti ottenute da Keeper

Pronti per iniziare? Scoprite i nostri due piani di Keeper qui sotto!

Keeper Business

- Cassetta di sicurezza crittografata per ogni utente

- Cartelle e sottocartelle

- Cartelle del team condivise

- Accesso da un numero illimitato di dispositivi

- Motore delle politiche e loro imposizione

- Verifica sulla sicurezza

- Gestione del team

- Autenticazione a due fattori di base (SMS, TOTP, smartwatch e FIDO WebAuthn)

Keeper Enterprise

- Tutto quanto è incluso in Keeper Business, oltre a:

- Autenticazione Single Sign-On (SAML 2.0)

- Gestione automatizzata del team

- Autenticazione a due fattori avanzata (DUO e RSA)

- Sincronizzazione con Active Directory e LDAP

- Provisioning con SCIM e Microsoft Entra ID (Azure AD)

- Provisioning automatico tramite indirizzo e-mail

- Provisioning con linea di comando

- API per sviluppatori per la rotazione delle password e l'integrazione back-end

1IBM/Ponemon Cost of Breach 2017 2Cybercrime Magazine 3Verizon 2018 Data Breach Incident Report 4Cision