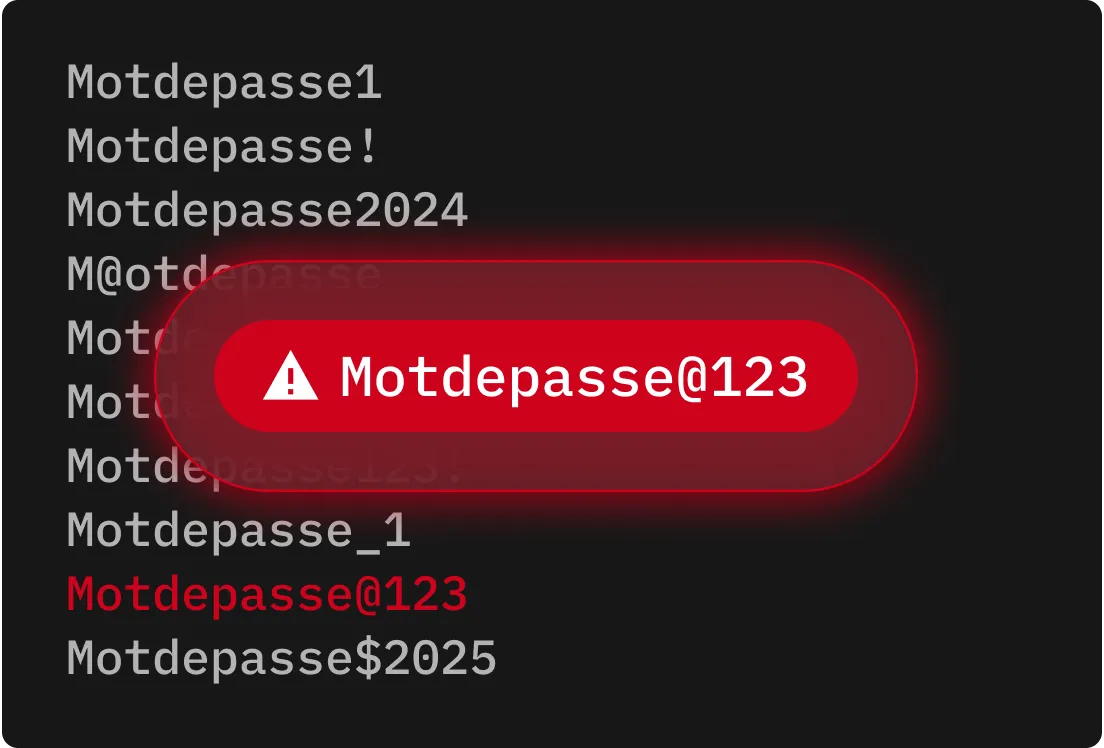

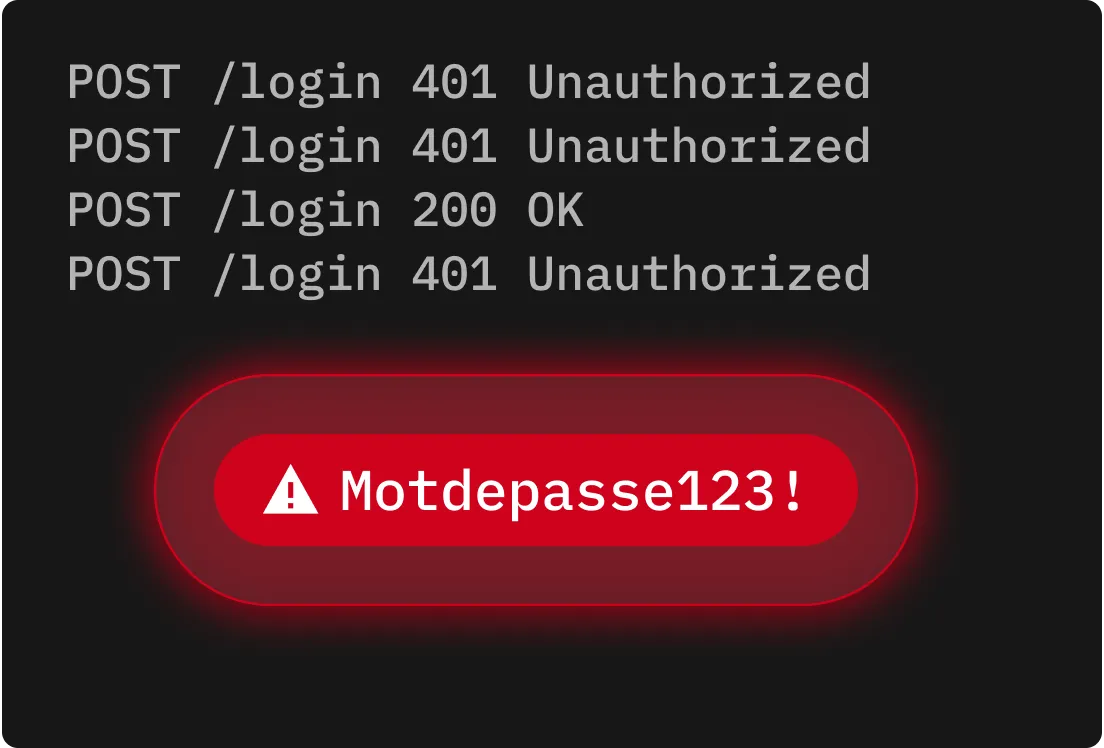

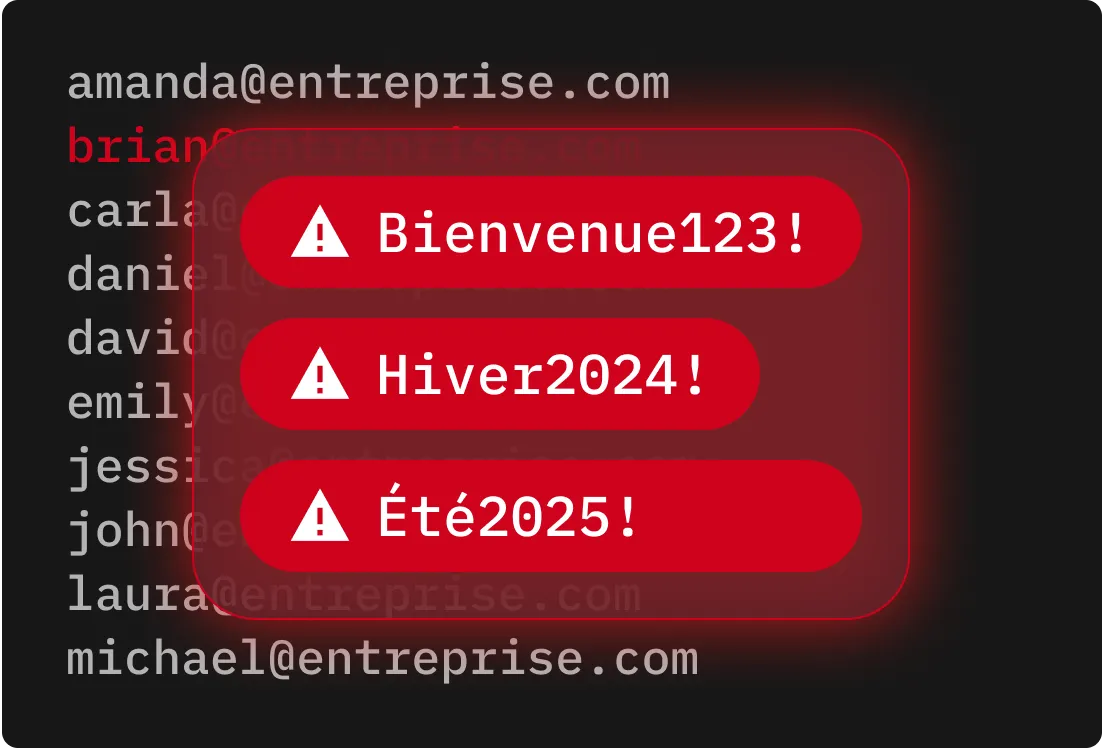

Attaques par force brute simples

Les attaques par force brute simples consistent à deviner toutes les combinaisons possibles de mots de passe jusqu'à ce qu'il y en ait une qui fonctionne. Elles peuvent prendre du temps, mais elles sont très efficaces contre les mots de passe courts ou faibles.