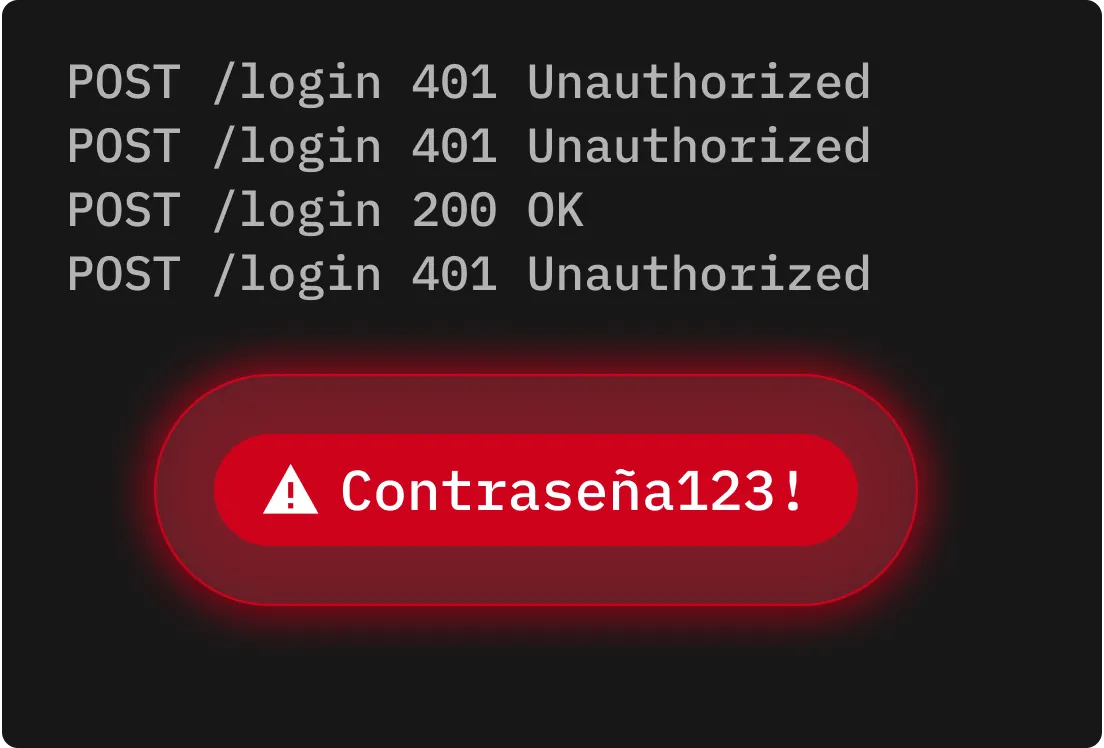

Ataques por fuerza bruta simples

Los ataques de fuerza bruta simples implican adivinar todas las combinaciones de contraseñas posibles hasta que una funcione. Pueden requerir mucho tiempo, pero son muy eficaces contra contraseñas cortas o débiles.

Amenaza cibernética: Ataque por fuerza bruta

Un ataque de fuerza bruta es un ataque cibernético en el que un ciberdelincuente intenta sistemáticamente un gran volumen de combinaciones de nombre de usuario y contraseña hasta encontrar una coincidencia. A diferencia de los ataques que explotan vulnerabilidades de software, los ataques de fuerza bruta apuntan a contraseñas débiles o reutilizadas. Mejorar la seguridad de las contraseñas y los métodos de autenticación se ha vuelto esencial para que cada usuario y organización proteja sus datos y sistemas.

Los ataques de fuerza bruta se basan en herramientas automatizadas para generar y probar millones de combinaciones de nombres de usuario y contraseñas en rápida sucesión hasta encontrar una coincidencia. Los ciberdelincuentes utilizan bases de datos de credenciales robadas, listas de contraseñas de uso común y variaciones algorítmicas para imitar cómo las personas suelen crear contraseñas. Una vez que se encuentra una coincidencia, los ciberdelincuentes obtienen acceso a la cuenta de su víctima, lo que permite el robo de datos, la escalada de privilegios o el fraude. Debido a que estos ataques pueden distribuirse a través de grandes botnets, su actividad puede mezclarse con el tráfico normal.

Los ataques de fuerza bruta simples implican adivinar todas las combinaciones de contraseñas posibles hasta que una funcione. Pueden requerir mucho tiempo, pero son muy eficaces contra contraseñas cortas o débiles.

Los ataques de diccionario automatizan los intentos de inicio de sesión utilizando listas de contraseñas o frases de uso común. En lugar de probar cadenas de caracteres aleatorios, los ciberdelincuentes priorizan las opciones probables, lo que reduce el tiempo empleado en encontrar una coincidencia correcta.

Los ataques de fuerza bruta híbridos combinan la cobertura de la fuerza bruta simple y la velocidad de los ataques de diccionario. Comienzan con contraseñas comunes o filtradas, luego sustituyen los caracteres con números o símbolos para imitar variaciones típicas.

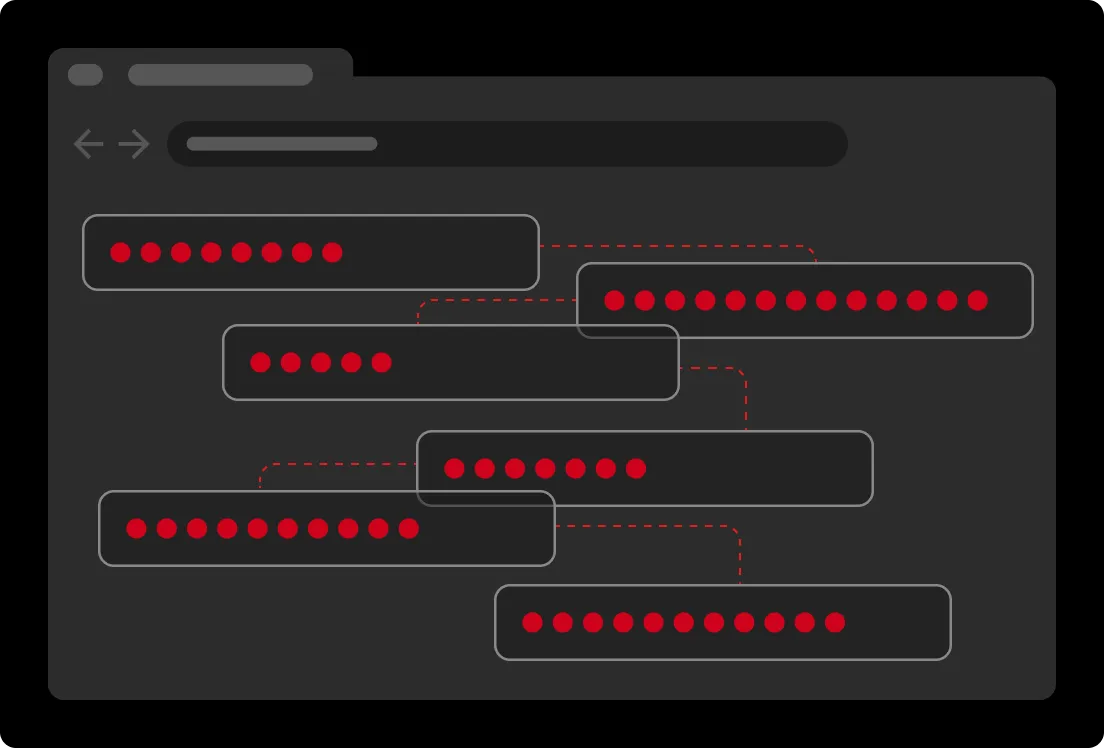

El relleno de credenciales utiliza credenciales previamente comprometidas para intentar iniciar sesión en múltiples plataformas. Si los usuarios reutilizan sus contraseñas, los ciberdelincuentes pueden obtener acceso rápidamente a más cuentas y aumentar el impacto de una violación.

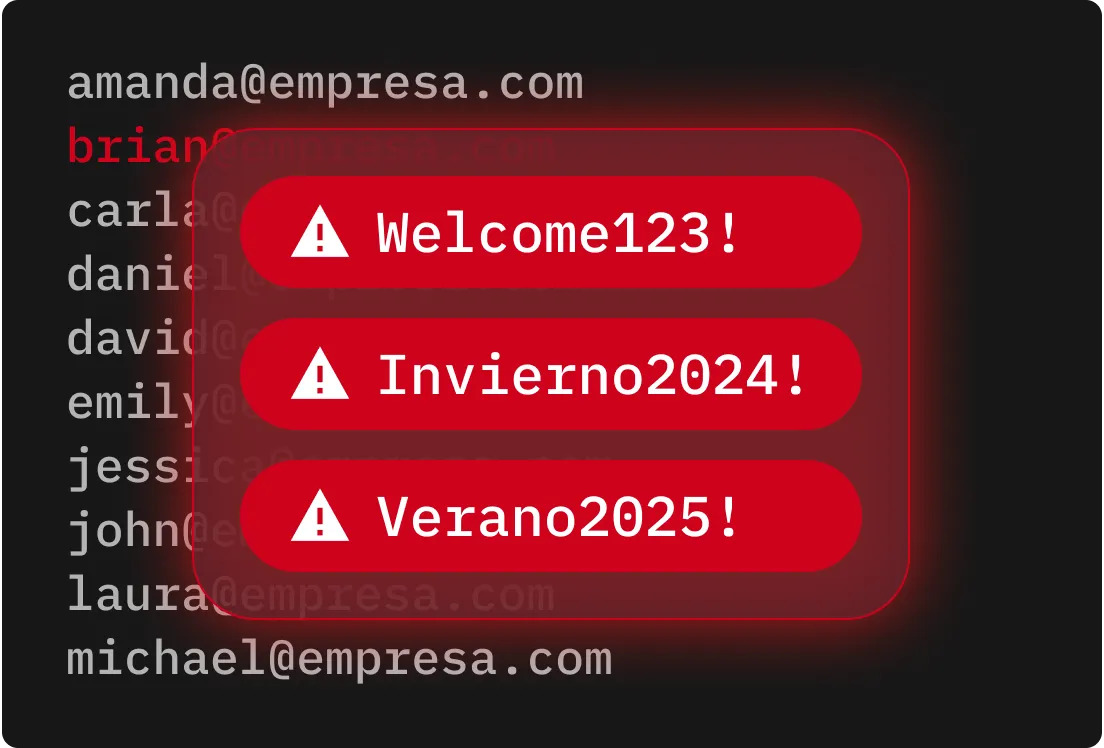

Los ataques de fuerza bruta inversa comienzan con una única contraseña común, como “123456”, e intentan compararla con miles de nombres de usuario. Esto aprovecha la prevalencia de contraseñas débiles o comunes para aumentar las posibilidades de iniciar sesión correctamente.

El ataque de pulverización de contraseñas se dirige a muchas cuentas utilizando un pequeño grupo de contraseñas de uso común. Al limitar la cantidad de intentos de inicio de sesión por cuenta, los ciberdelincuentes pueden evitar la activación de políticas de bloqueo y alertas de seguridad.

Los ataques de fuerza bruta prosperan con contraseñas débiles y reutilizadas, por lo que proteger sus cuentas con contraseñas y frases de contraseña largas y complejas es imprescindible.

MFA agrega otra capa de protección porque incluso si una contraseña está comprometida, un ciberdelincuente no puede acceder a su cuenta sin el segundo factor.

Las soluciones de seguridad pueden detectar anomalías de comportamiento y activar alertas en tiempo real cuando ocurre una actividad de inicio de sesión sospechosa, deteniendo ataques de fuerza bruta antes de que las cuentas se vean comprometidas.

Las cuentas huérfanas u olvidadas son valiosas para los ciberdelincuentes, por lo que es crucial auditar todas las cuentas y eliminar las inactivas. Imponga el acceso de mínimo privilegio para reducir el riesgo de que se exploten cuentas con demasiados privilegios.

Almacene contraseñas y datos de autenticación en formatos cifrados, tanto en tránsito como en reposo, para evitar que los ciberdelincuentes exploten las credenciales expuestas. Incluso si los cibercriminales obtienen acceso a los datos almacenados, el cifrado los hace inutilizables y protegidos.

La implementación de bloqueos de cuentas reduce los intentos fallidos de inicio de sesión repetidos, lo que hace que los ataques de fuerza bruta sean más difíciles de ejecutar y más fáciles de detectar.

Keeper previene ataques de fuerza bruta al reemplazar contraseñas débiles y reutilizadas por contraseñas fuertes y únicas para cada cuenta. Con soporte MFA y monitoreo avanzado, Keeper previene el acceso no autorizado y alerta a los administradores de TI sobre actividad sospechosa en tiempo real. Al combinar el cifrado de conocimiento cero con políticas de cumplimiento, Keeper ayuda tanto a las personas como a las organizaciones a prevenir ataques de fuerza bruta antes de que se conviertan en violaciones de datos a gran escala.

Debe habilitar las cookies para usar el chat en directo.