Integre sin problemas con cualquier entorno de datos

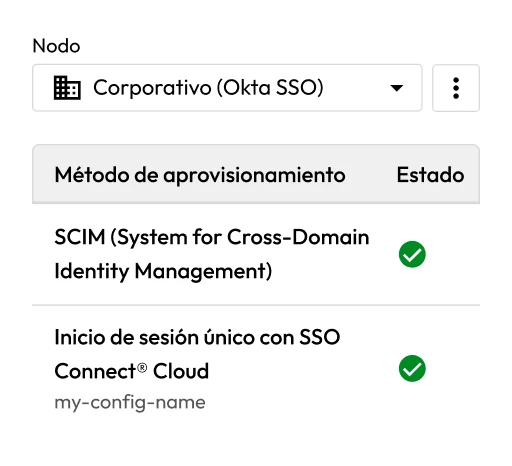

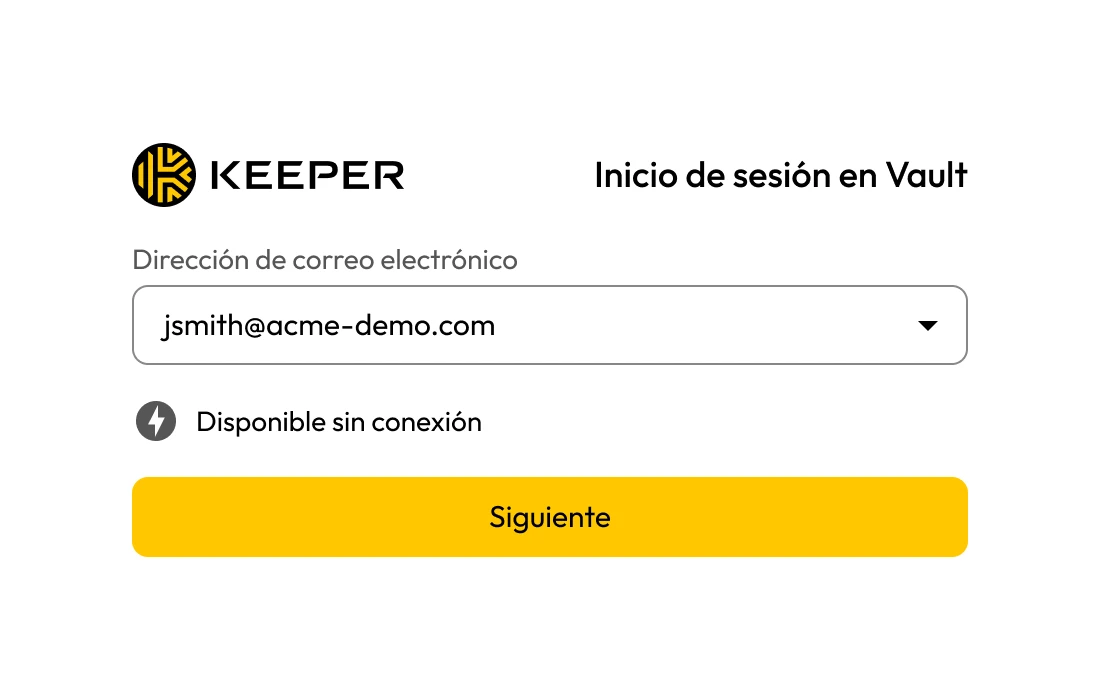

Proteja cualquier entorno, ya sea en la nube o en las instalaciones, en Windows, macOS y Linux con Keeper SSO Connect. Se integra sin problemas con los principales proveedores de identidad, incluidos Microsoft 365, Entra ID (Azure), ADFS, Okta, Ping Identity, JumpCloud, Centrify, OneLogin y F5 BIG-IP APM.