功能:双因素身份验证 (2FA)

通过第二层身份验证保护您的 Keeper 保管库。

Keeper 支持多种多因素身份验证 (MFA) 方式,保护对 Keeper 保管库的访问,并在个人与企业环境中强制实施安全登录。

Keeper 支持多种多因素身份验证 (MFA) 方式,保护对 Keeper 保管库的访问,并在个人与企业环境中强制实施安全登录。

使用兼容 FIDO2 WebAuthn 的硬件安全密钥(如 YubiKey)保护您的帐户。

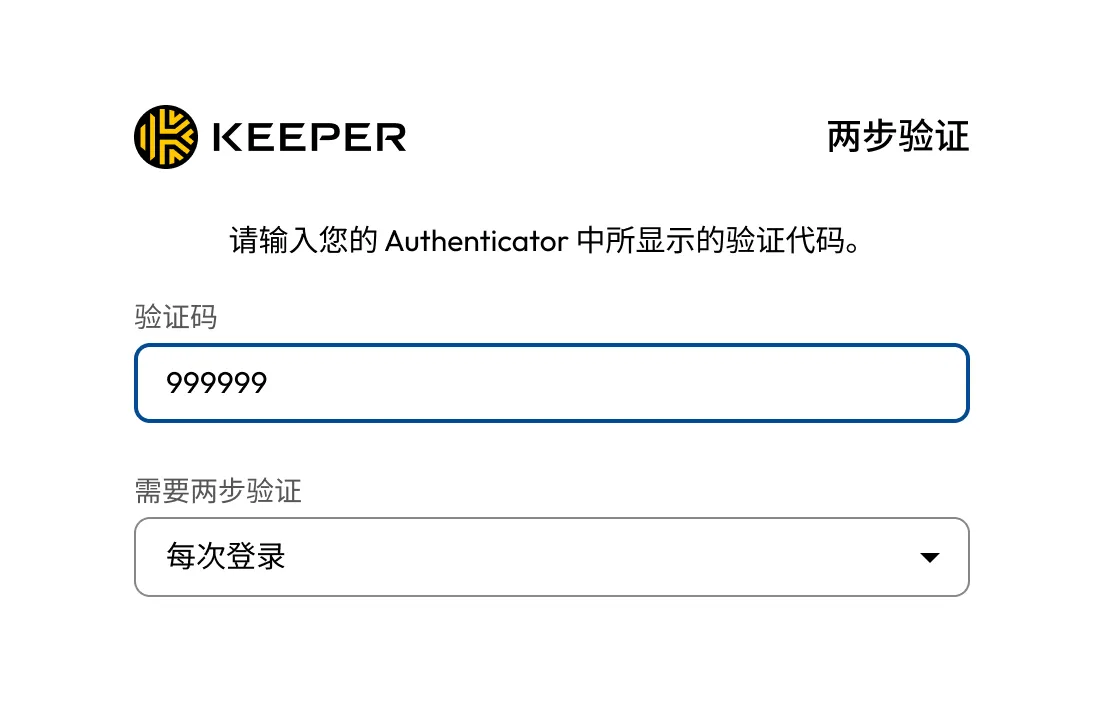

兼容所有基于时间的一次性密码 (TOTP) 生成器应用程序。

通过短信、语音或推送通知向用户手机提供 2FA。

为用户的手机、平板和电脑提供基于硬件与软件的 2FA 令牌。

使用 Apple Watch 或 Android Wear 设备进行身份验证,完成安全登录。

通过短信向用户手机发送一次性安全验证码。

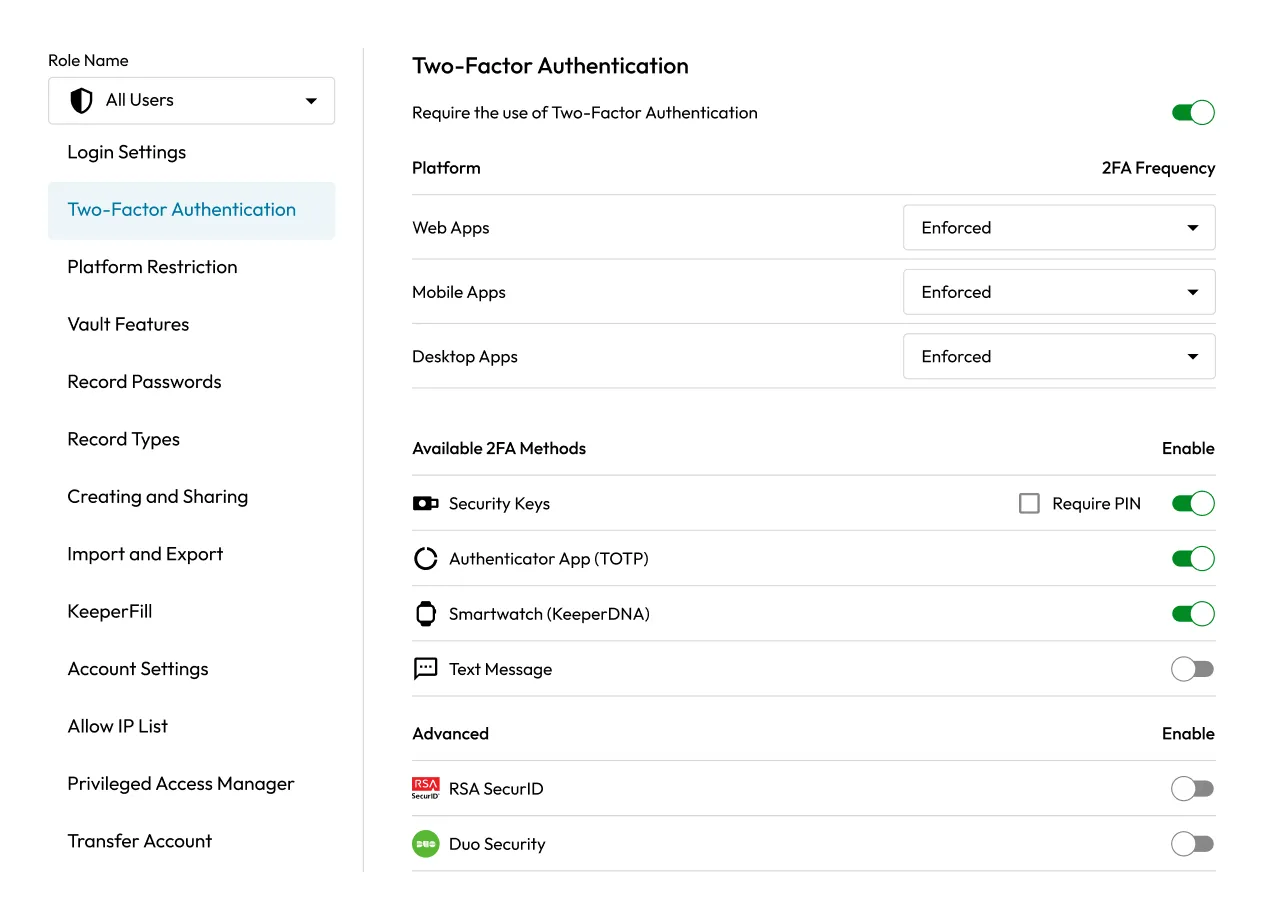

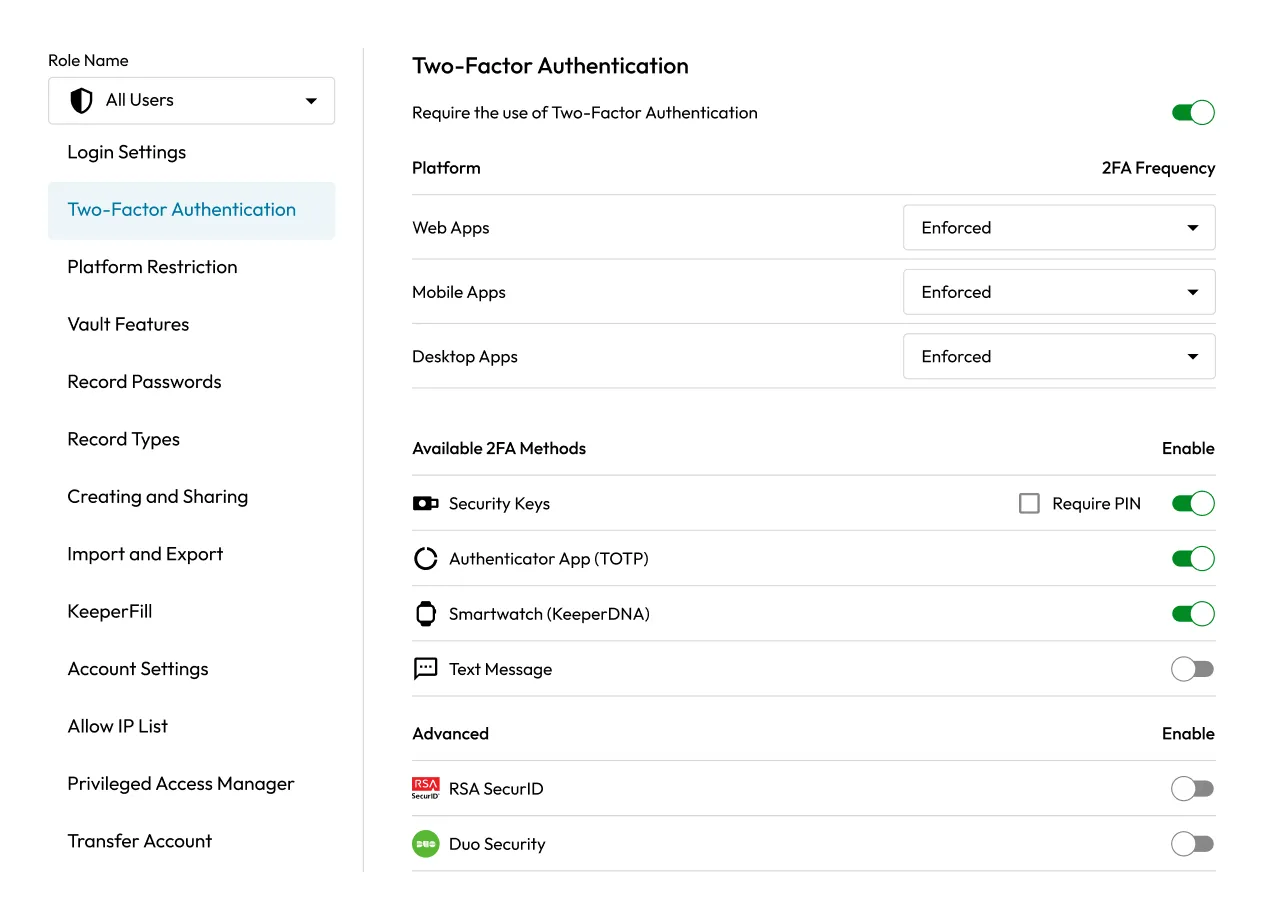

对所有用户或特定角色强制启用 2FA,确保无论在网页端、桌面端、移动端还是浏览器扩展程序中,每次登录均包含二次验证步骤。

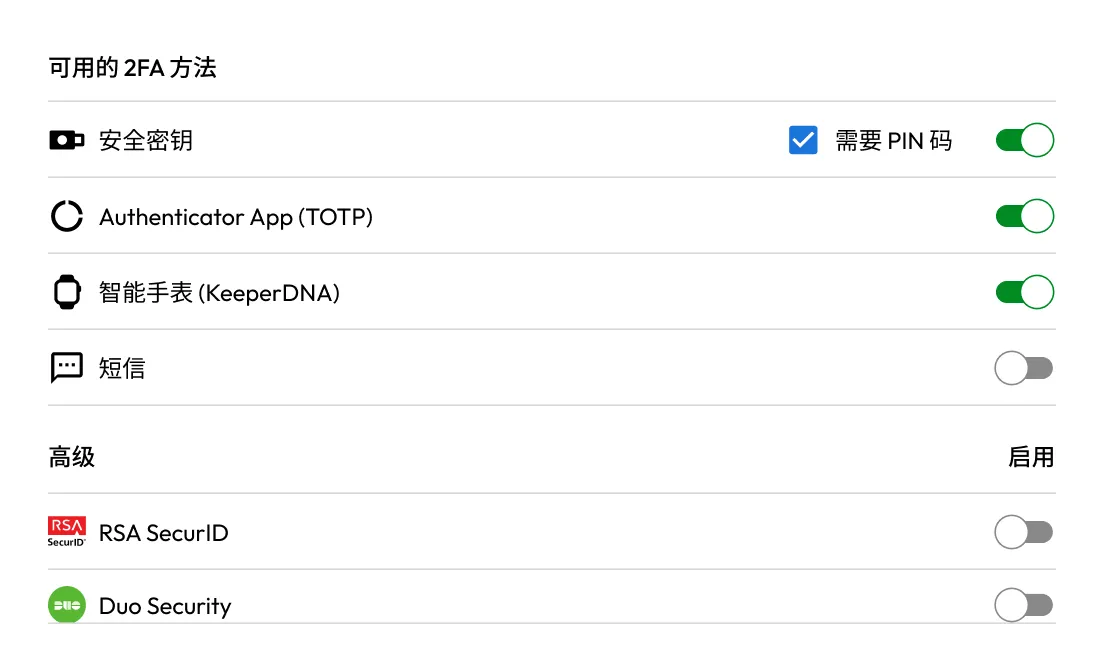

管理员可根据组织策略与风险承受能力,允许或强制使用指定 2FA 方式,例如 TOTP 应用、Duo、RSA SecurID、FIDO2 硬件密钥或短信验证码。

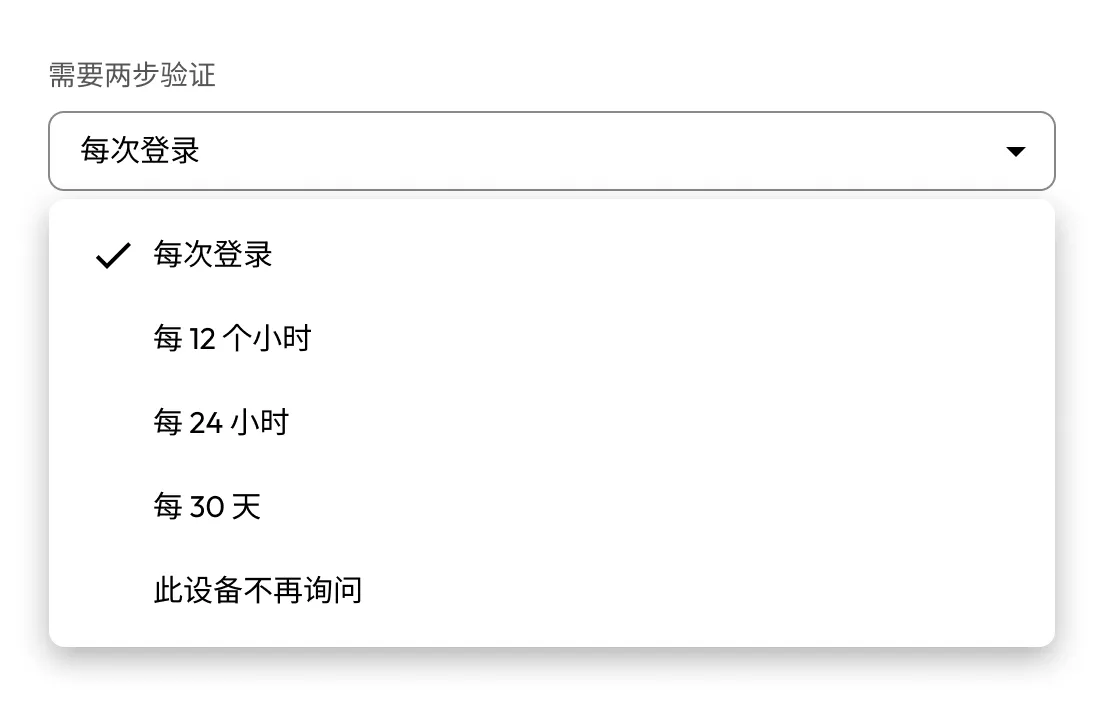

定义用户需完成 2FA 的频率(每次登录、每 12 小时、每 30 天等),并按平台或设备类型应用不同的强制策略。

Keeper 的 2FA 强制策略可与单点登录 (SSO) 提供程序配合使用,实现多层身份验证,且不影响用户工作流程。

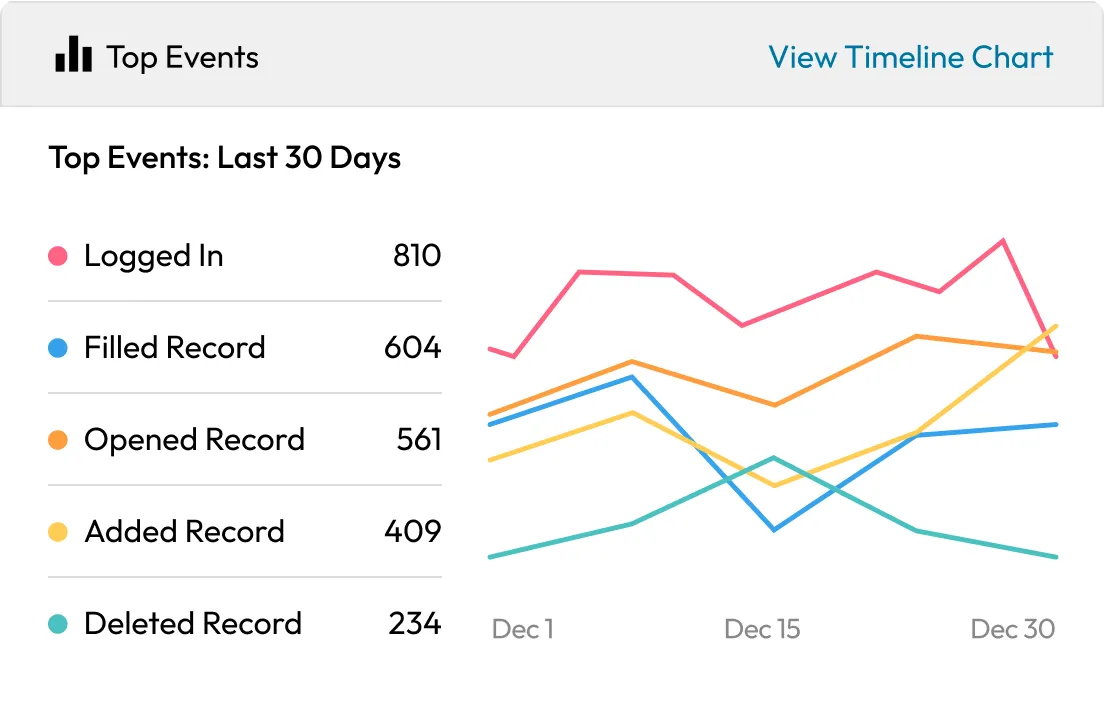

所有与 2FA 相关的登录事件均会被记录,并可通过 Keeper 高级报告与警报模块导出,用于审计与监管报告。

用户可以通过备份码、已授权设备或联系管理员(如果启用恢复强制策略)恢复访问权限。管理员可以从管理控制台为用户重置 2FA。

可以。Keeper 基于角色的强制策略允许管理员按角色或节点要求 2FA,并控制允许使用的身份验证方式。

可以。使用 SSO 时,Keeper 支持通过身份提供程序的条件访问策略实现 2FA;管理员也可在 Keeper 端强制启用 2FA,防范身份提供程序接管攻击。

Keeper 可以强制仅使用 FIDO2 身份验证,但需要在管理控制台中进行配置,并确保用户持有兼容密钥。

您必须启用 Cookie 才能使用在线聊天。