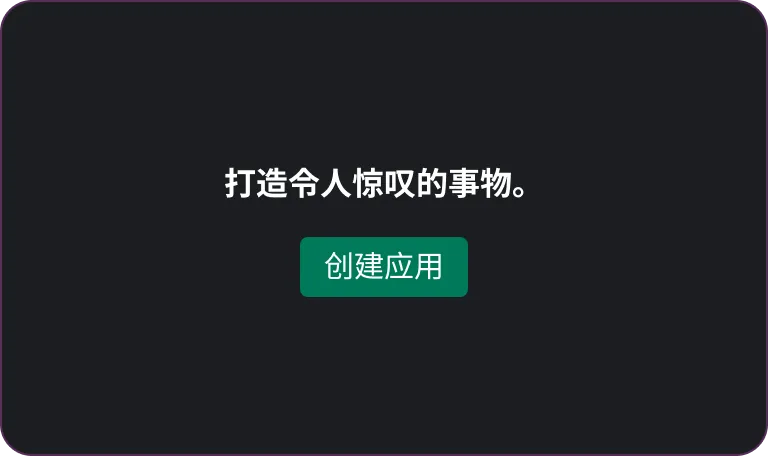

功能:Slack 工作流

将 Keeper 访问请求与批准直接引入 Slack

无需离开 Slack 即可请求和批准访问。完全加密,自托管,并基于 Keeper 的零知识安全模型构建。

Keeper 的 Slack 应用由每个客户自行托管,以维护零知识安全。机密数据保持完全加密;Keeper 永远无法查看您的数据。该应用在客户环境中的 Docker 容器中运行。

此独立审批系统支持记录级别访问,且独立于 KeeperPAM® 的工作流运行。由于它是私人托管的,因此不会出现在 Slack 应用目录中。

使用 Keeper Commander® 配置 Keeper Slack 应用并启动容器。确保 Commander 服务账户能够访问正在托理的记录和文件夹,以及必要的批准权限。

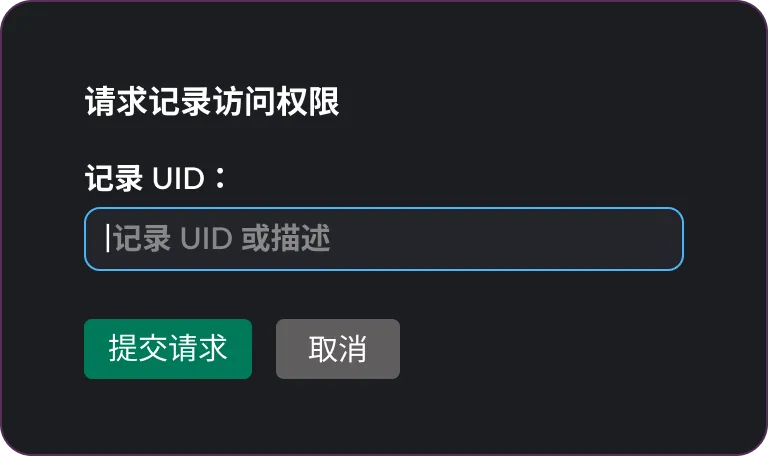

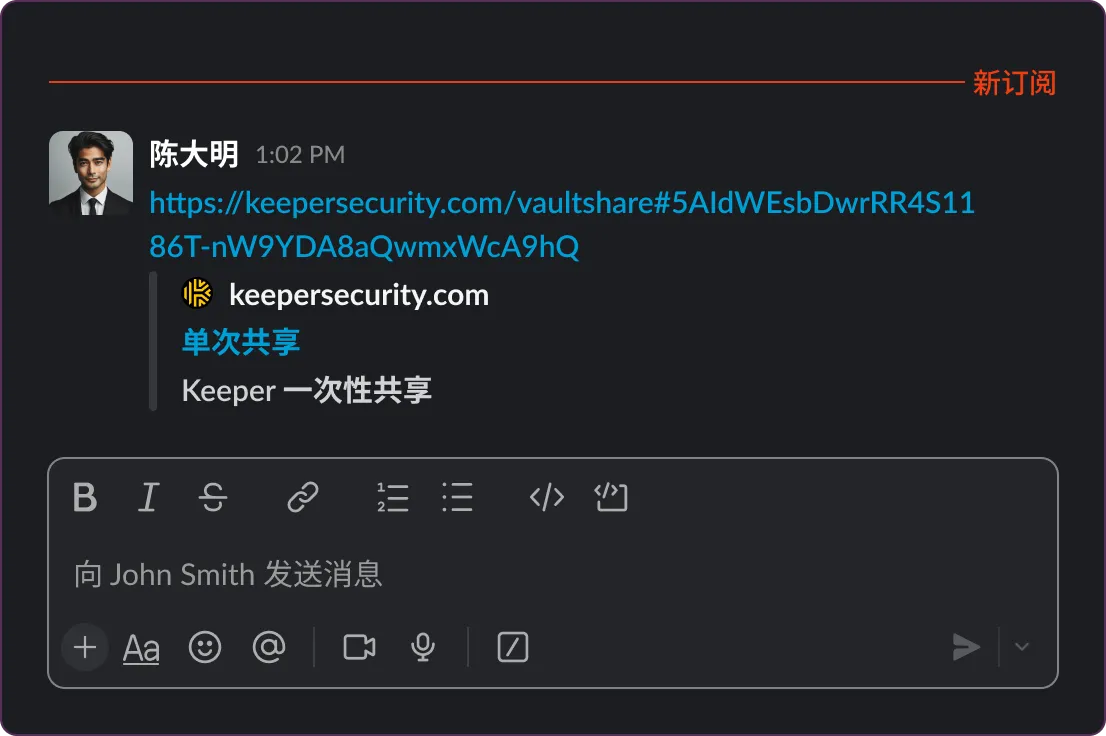

用户在任何频道或 DM 中键入 /keeper,即可请求访问记录、文件夹或一次性共享资源,无需离开 Slack。

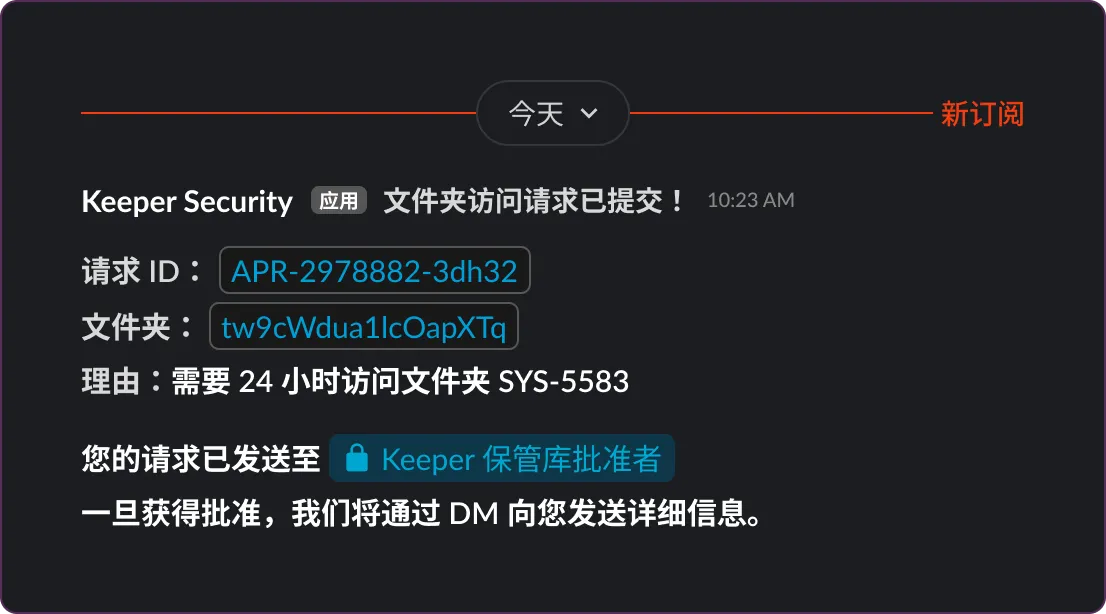

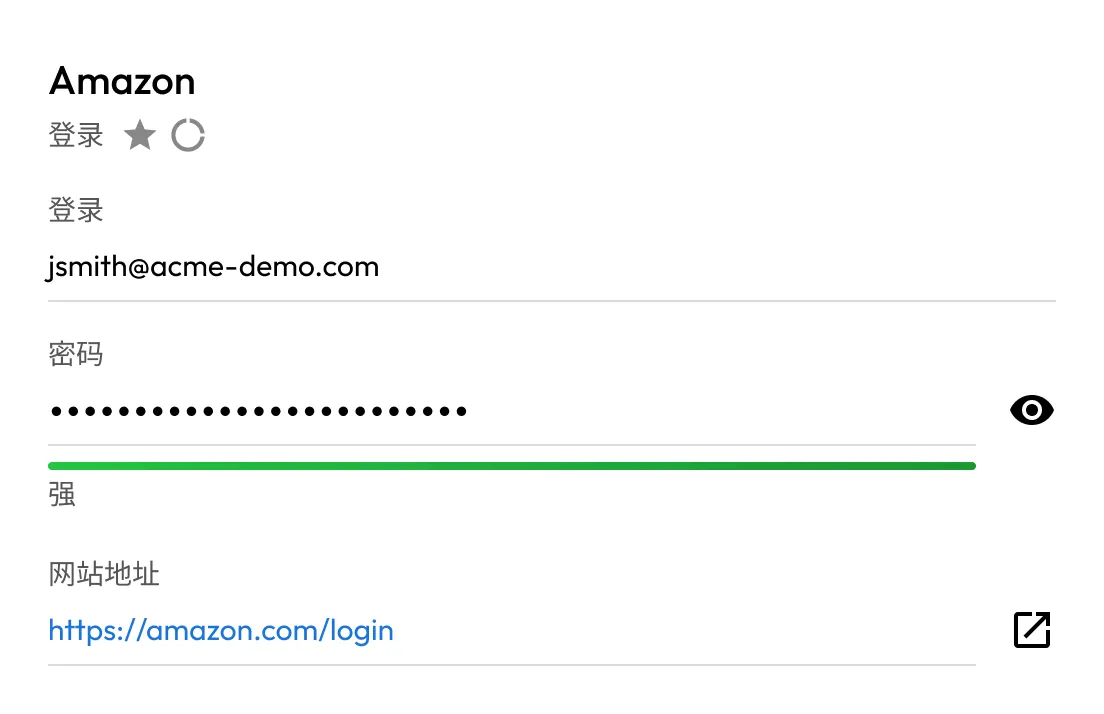

请求会出现在专用的 Slack 频道中。管理员可以在 Slack 中查找记录、设置权限并批准访问。

通过 Slack 实时提醒,随时了解重要的 Keeper 事件,包括访问请求、记录共享和权限更改。

收到访问权限请求时,管理员可以直接在 Slack 中执行操作。几秒内即可审核、批准或拒绝,所有权限均通过 Keeper 管理。

无需离开 Slack 即可开始安全共享工作流。Keeper 可处理加密和访问控制。

直接从 Slack 发起一次性共享请求。管理员可以批准安全的自毁链接,并可选择为双向共享启用编辑权限。

每条 Slack 通知都包含一个指向 Keeper 中相关记录或文件夹的安全深度链接。

访问请求与审批直接在 Slack 中完成。这可以加快响应速度并减少安全漏洞。

用户可以在 Slack 中完成安全操作,减少上下文切换,使安全工作流成为日常习惯的一部分。

通过 Keeper 管理的可审计、受策略约束的访问权限,取代诸如在聊天中共享密码等高风险行为。

将 Keeper 引入 Slack 可提高使用率,强化安全行为,并将 Keeper 的控制功能置于日常工作的核心位置。

是的,Slack 集成需要 Keeper Secrets Manager 或 KeeperPAM 许可证。这些许可证支持 Slack 内的访问请求、批准和机密管理所需的安全后端服务。

请求会被路由到指定的 Keeper 批准渠道,管理员或指定的批准者可以直接采取行动。

是的,请求者可以指定时间期限,批准者可以直接在 Slack 中设置基于时间的访问限制。

是的,除了 KeeperPAM 资源外,该集成还适用于标准的 Keeper Vault 记录和共享文件夹。

用户可以请求访问记录、共享文件夹和一次性共享。管理员还可以直接在 Slack 中批准 SSO Cloud 设备和端点特权管理器权限提升请求。

您必须启用 Cookie 才能使用在线聊天。