触发基于事件的警报

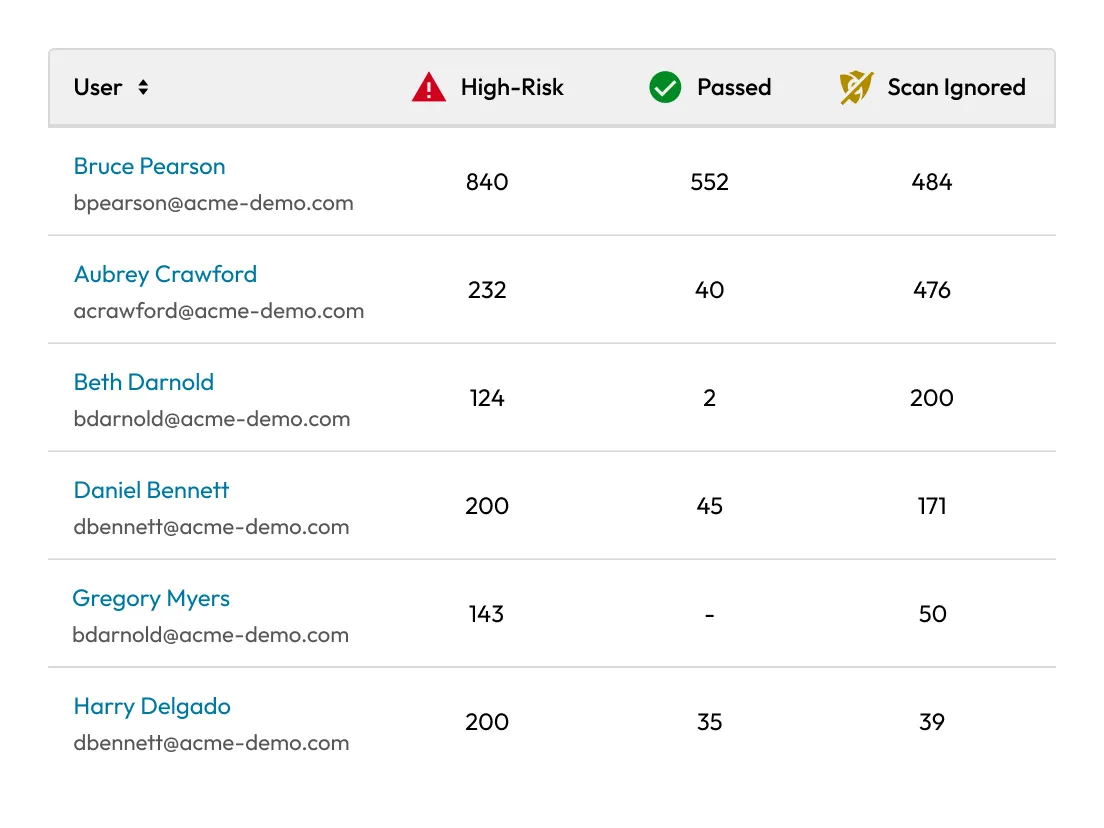

系统可针对 300 余种事件类型推送实时警报,包括人员与 NHI 使用记录、管理策略变更、记录共享、BreachWatch 暗网监测、权限提升申请、PAM 会话、凭据访问等场景。交互式事件时间轴展示最新操作记录,助力您的团队提升响应效率。

系统可针对 300 余种事件类型推送实时警报,包括人员与 NHI 使用记录、管理策略变更、记录共享、BreachWatch 暗网监测、权限提升申请、PAM 会话、凭据访问等场景。交互式事件时间轴展示最新操作记录,助力您的团队提升响应效率。

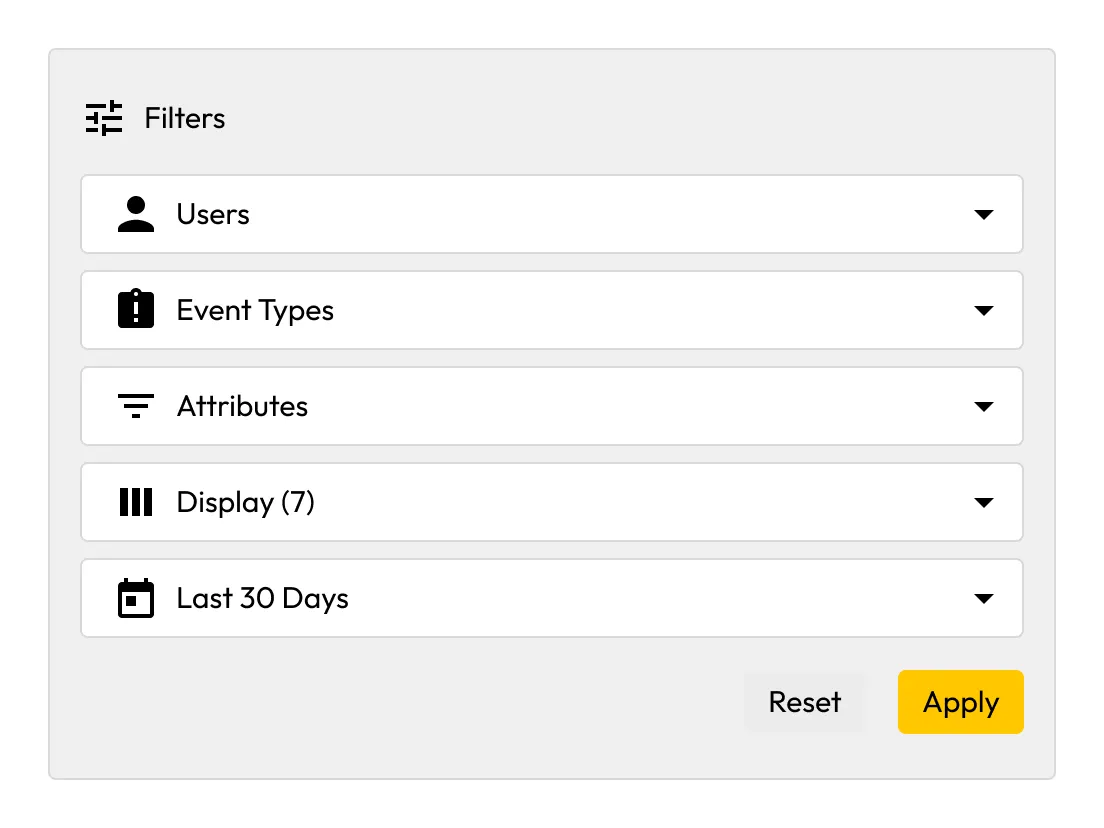

通过灵活筛选、自定义列项与动态排序,设计符合需求的定制化报告。产品提供无上限的事件历史记录与报告存储服务,支持您长期无限制查看相关数据。

您可以使用 Keeper Commander,通过命令行或自动化脚本完成事件报告的生成、排期与导出。该方式为安全团队与 DevOps 团队提供了一种高效可复用的方案,便于将 Keeper 数据集成至现有工作流程与工具链中。

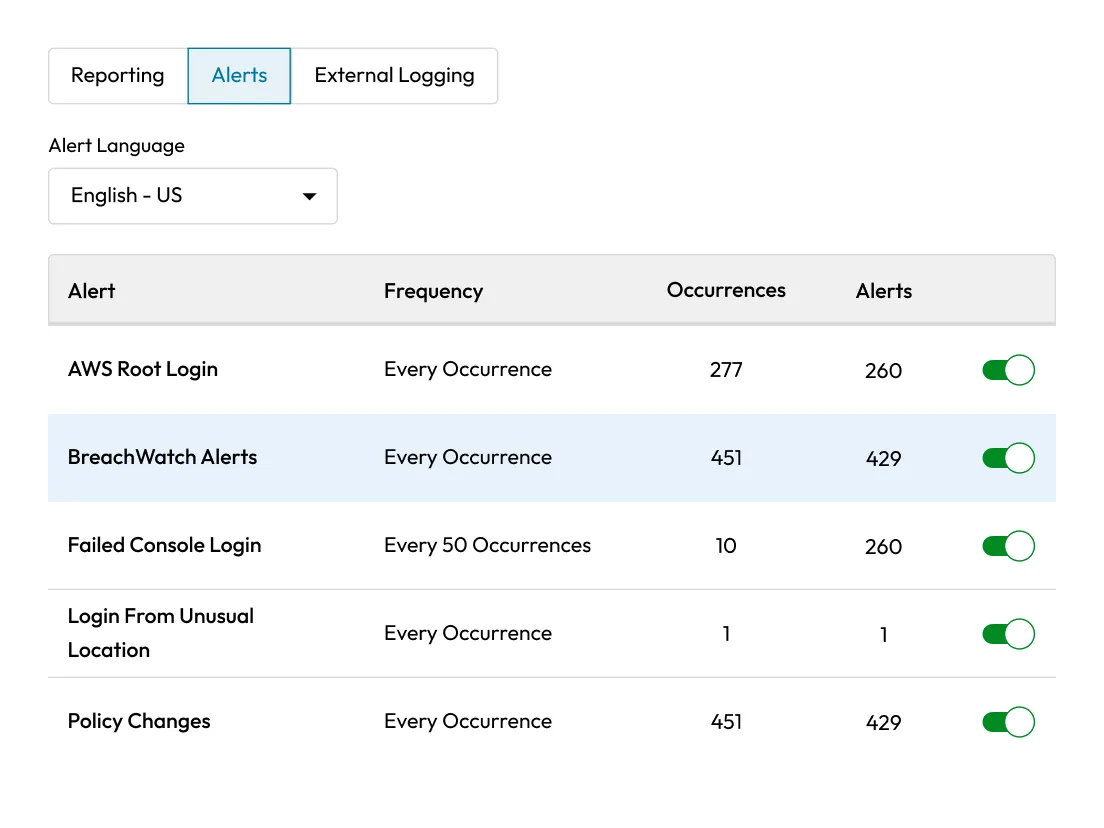

系统可通过电子邮件、短信或 Webhook 方式,将警报推送至您的 ITSM 平台,确保对应团队能够即时接收通知。自定义触发条件与推送频率,减少无效告警,让团队聚焦高风险事件。

借助按需生成的审计跟踪记录与策略执行日志,简化合规证据收集流程。ARAM 兼容 SOC 2、ISO 27001、HIPAA、CMMC、NIST 800-53 等各类合规框架。

若用户密码在暗网发生泄露,系统将及时向您发送警报。用户在 Keeper Vault 中更新密码后,系统会自动跟踪风险处置进度。

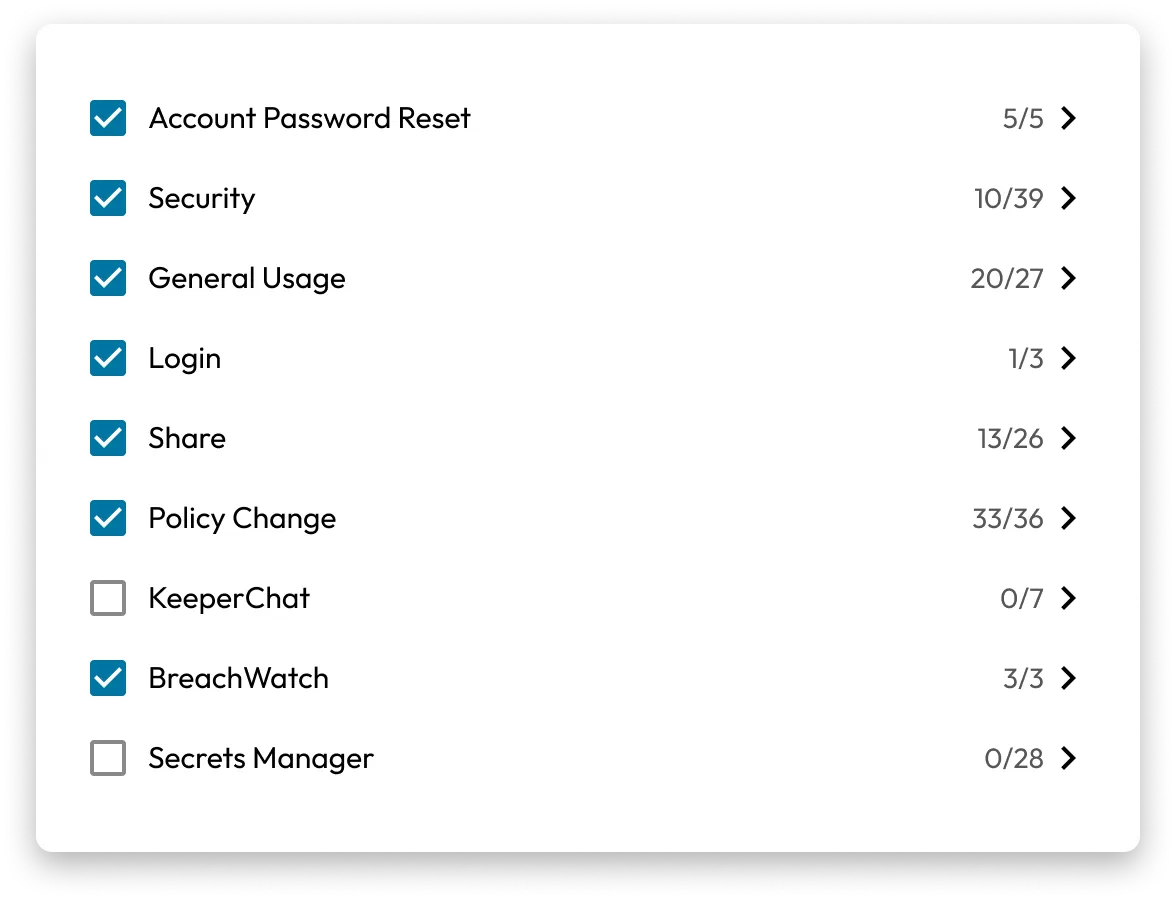

Keeper 支持 300 余种事件类型,划分为 16 个以上类别,涵盖人员与 NHI 机密使用、终端权限提升、保管库访问、角色变更、记录共享、2FA 变更等场景。

Keeper 支持与安全信息和事件管理 (SIEM) 系统直接集成,兼容 Splunk、Datadog、Crowdstrike、Sumo Logic、Microsoft Sentinel 等主流平台。事件数据也可通过 syslog 或 Webhook 进行传输。

是的,您可以依据事件类型、用户、节点或角色配置警报,并通过邮件、Slack、Microsoft Teams 或自定义 Webhook 发送。

是的,您可以生成并导出 CSV 或 JSON 格式的报告,供审计人员核查或内部审查使用。

当日志队列达到容量上限时,Keeper 会暂停外部日志转发,并向管理员发送通知。您可以手动恢复日志传输,也可配置自动重试机制。

您必须启用 Cookie 才能使用在线聊天。