Функция: двухфакторная аутентификация (2FA)

Защитите свое хранилище Keeper с помощью второго уровня аутентификации

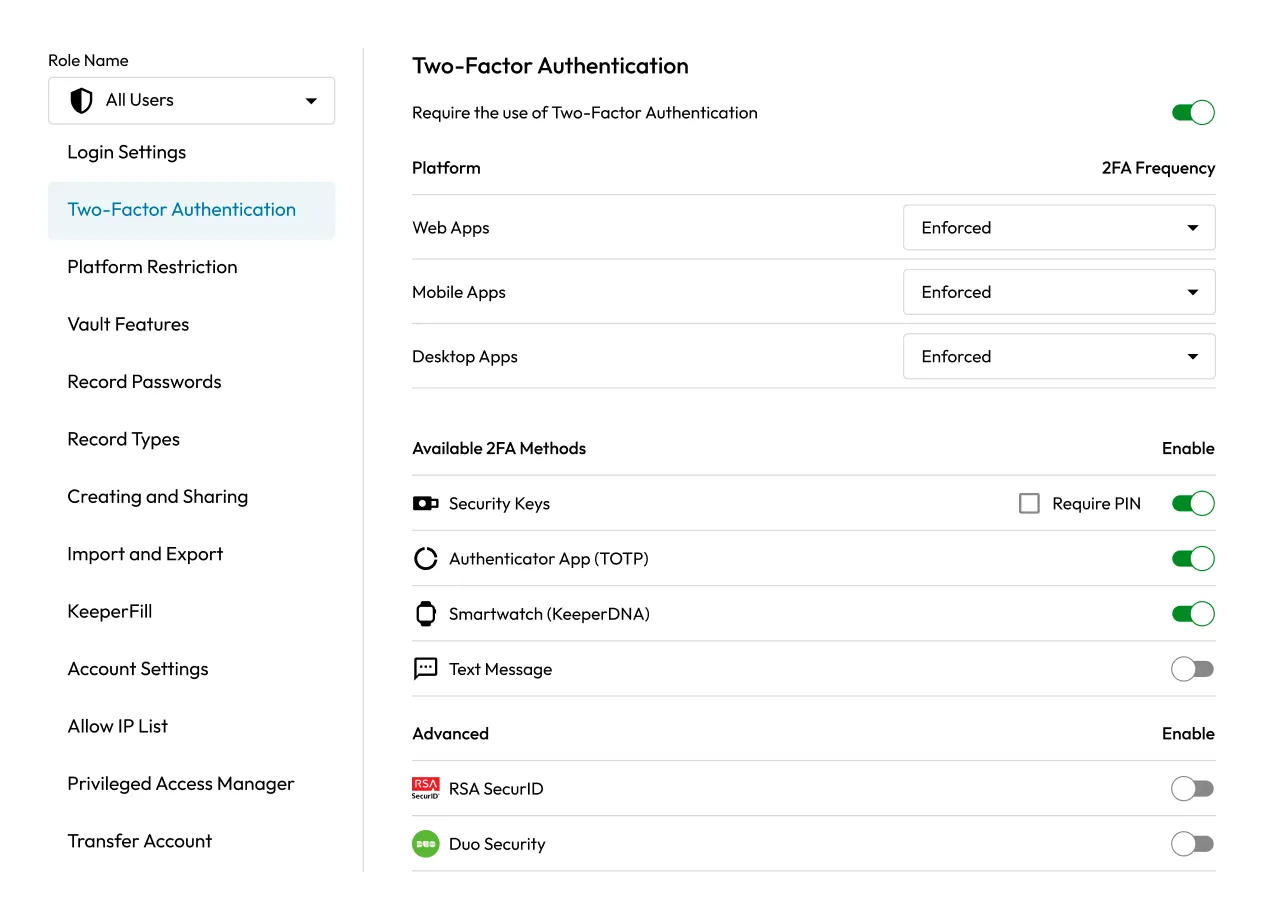

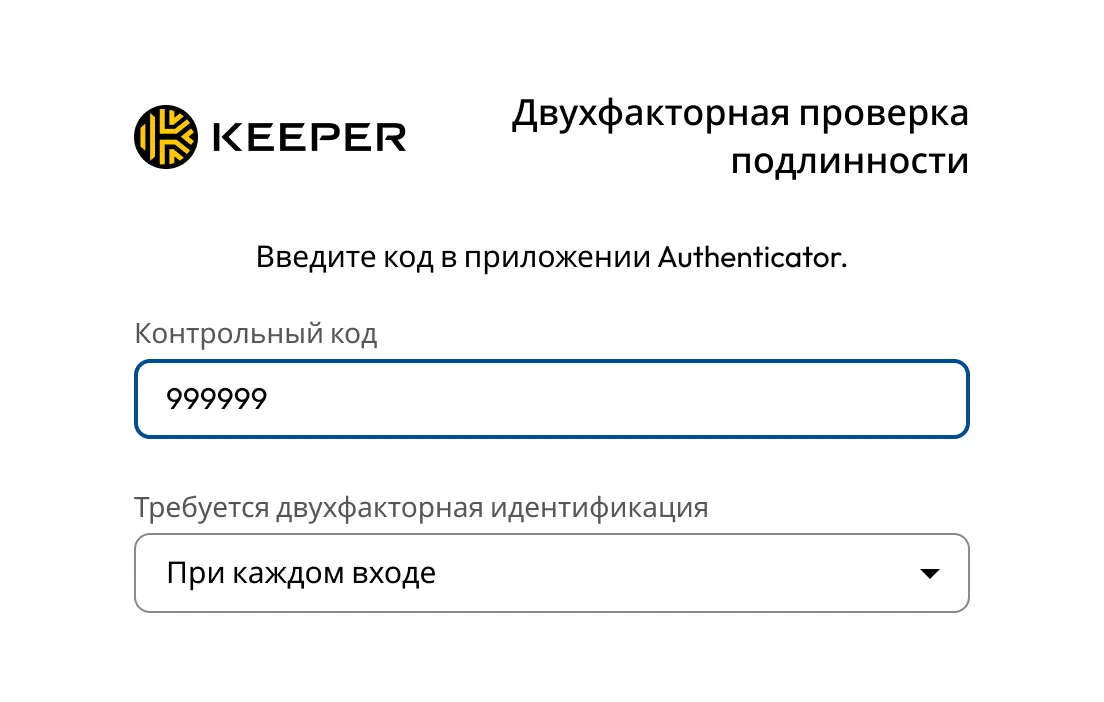

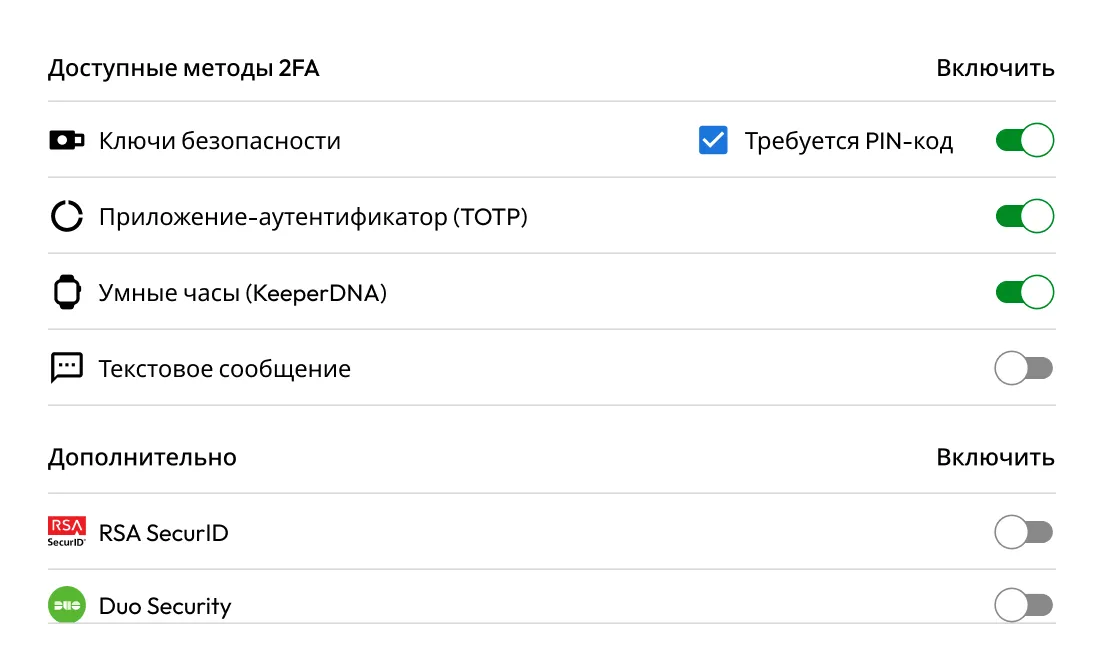

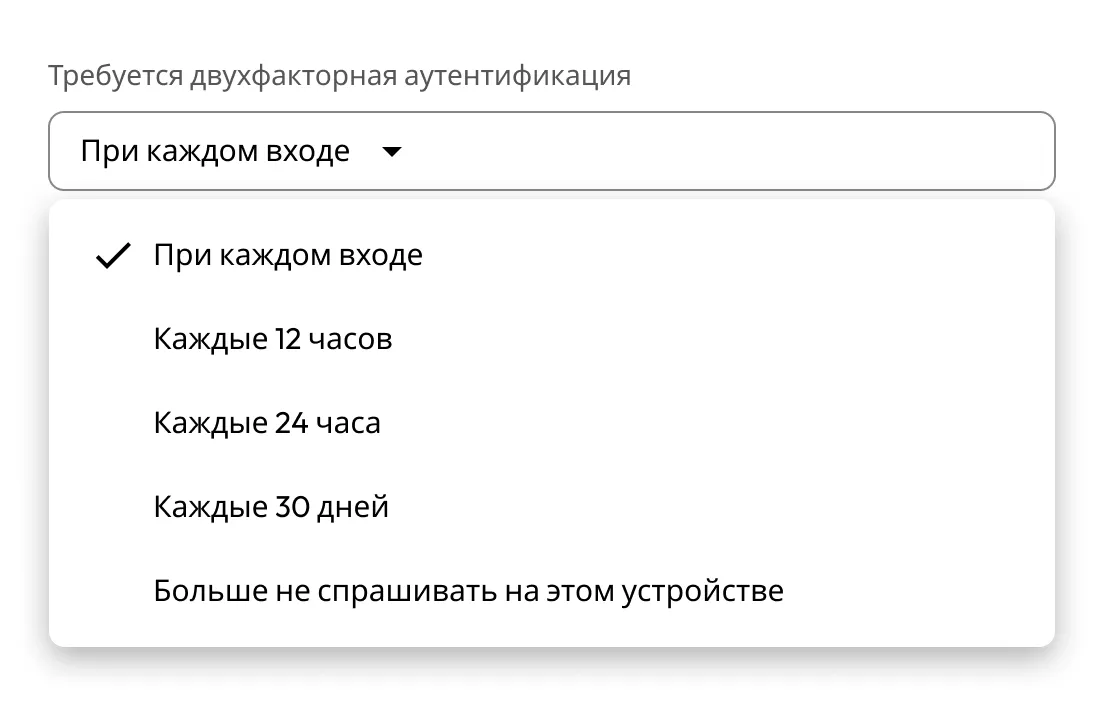

Keeper поддерживает ряд методов многофакторной аутентификации (MFA) для защиты доступа к вашему хранилищу Keeper и обеспечения безопасного входа в личных и корпоративных средах.