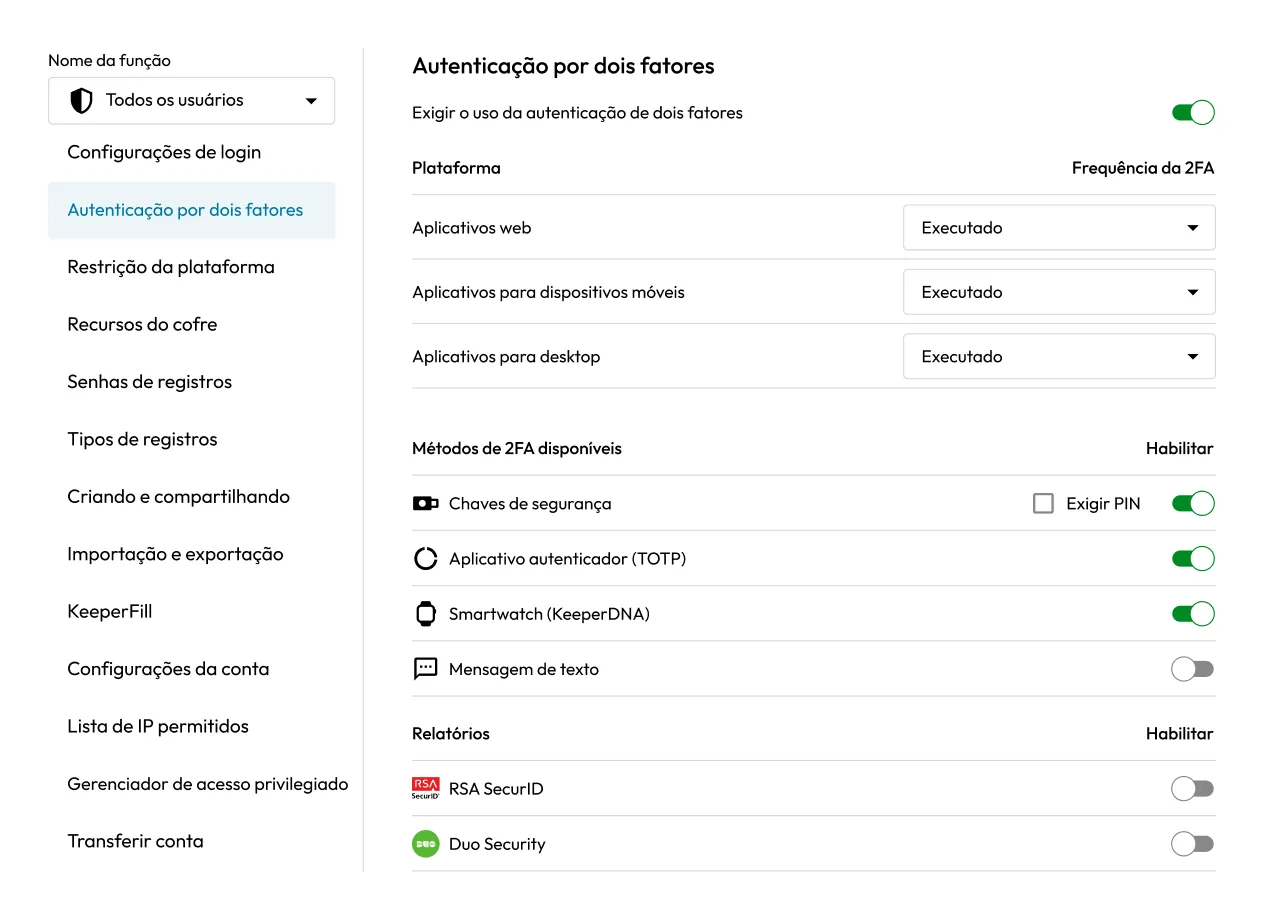

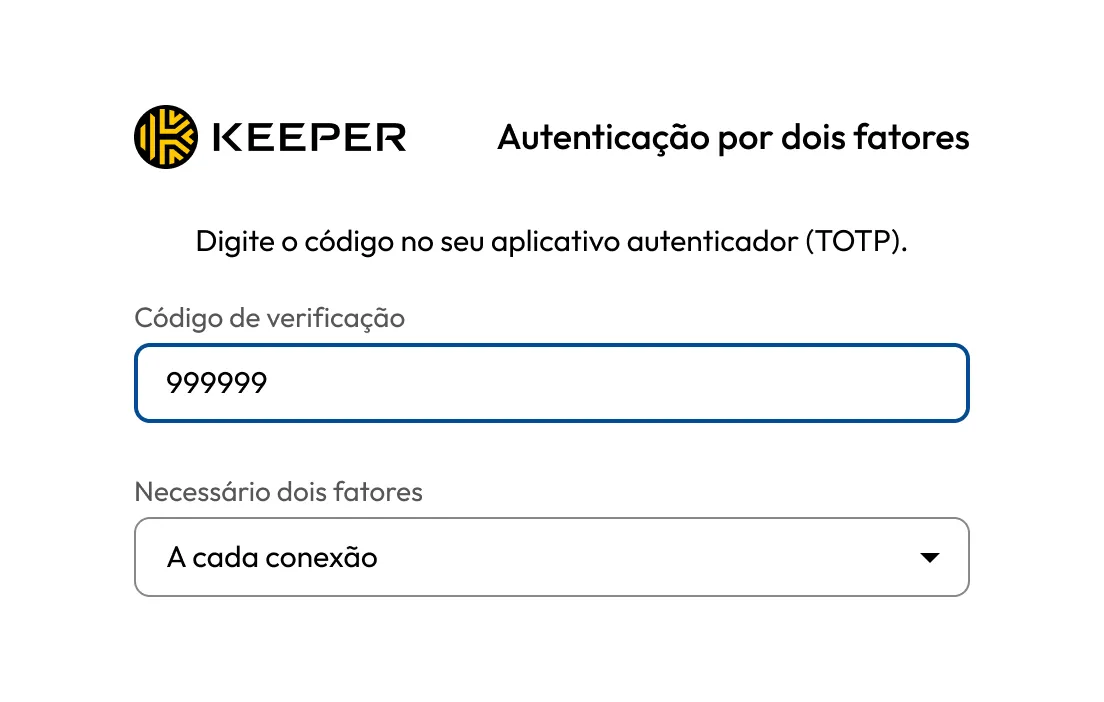

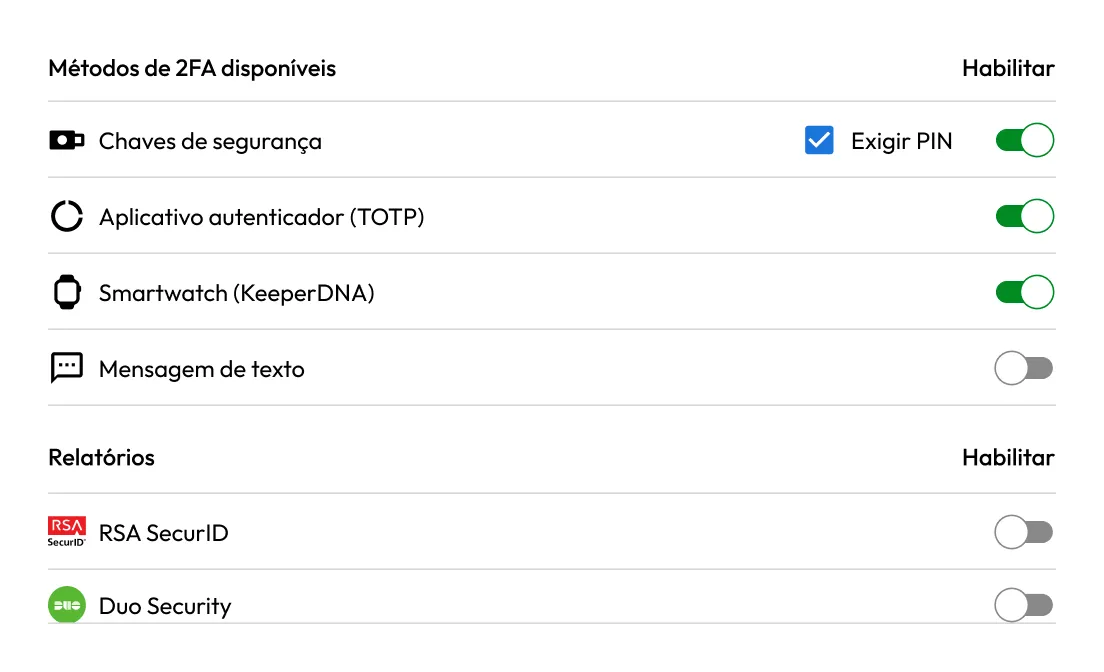

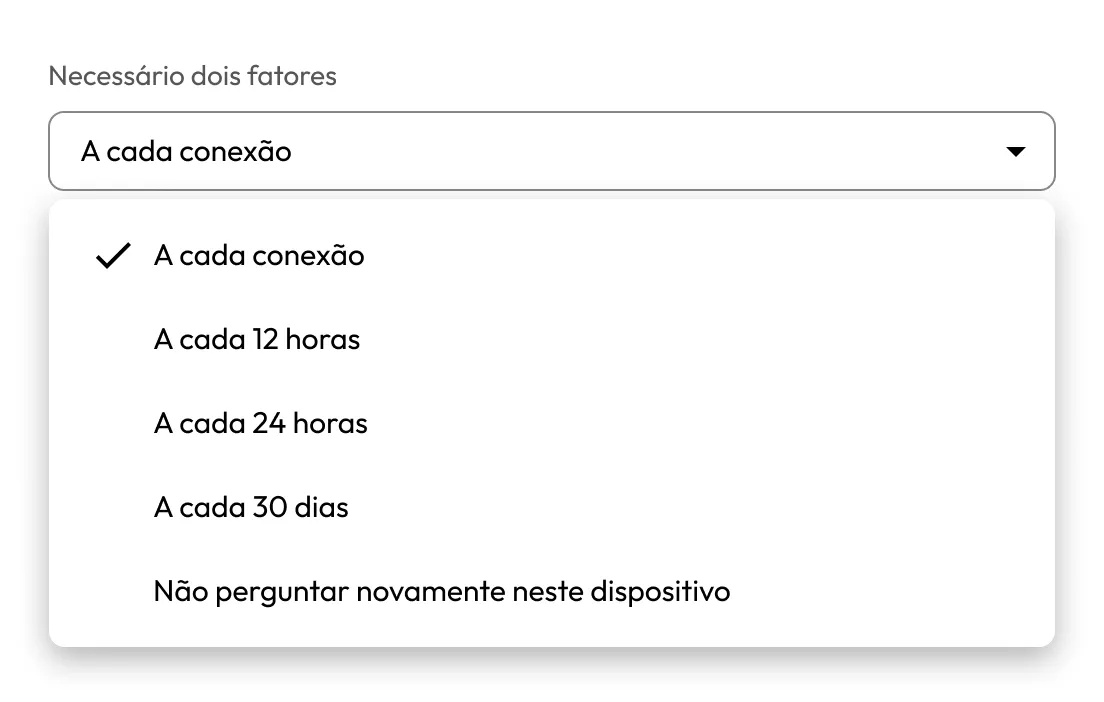

Recurso: autenticação de dois fatores (2FA)

Proteja o seu Cofre do Keeper com uma segunda camada de autenticação.

O Keeper oferece suporte a uma variedade de métodos de autenticação multifator (MFA) para proteger o acesso ao seu Cofre do Keeper e garantir logins seguros em ambientes pessoais e corporativos.