Furto di credenziali privilegiate

I criminali informatici spesso prendono di mira le credenziali interne degli amministratori e DevOps attraverso phishing o malware. Questi account privilegiati forniscono accesso diretto ai sistemi critici e, una volta compromessi, consentono ai criminali informatici di muoversi liberamente all'interno dell'ambiente, spesso senza essere immediatamente rilevati.

Minacce interne

I dipendenti, gli appaltatori e i partner con accesso privilegiato possono rappresentare seri rischi per la sicurezza. Che si tratti di negligenza o di uso improprio intenzionale, questi ruoli possono compromettere i sistemi, esporre dati sensibili e interrompere le operazioni, specialmente in ambienti dove l'accesso privilegiato non è strettamente controllato o monitorato.

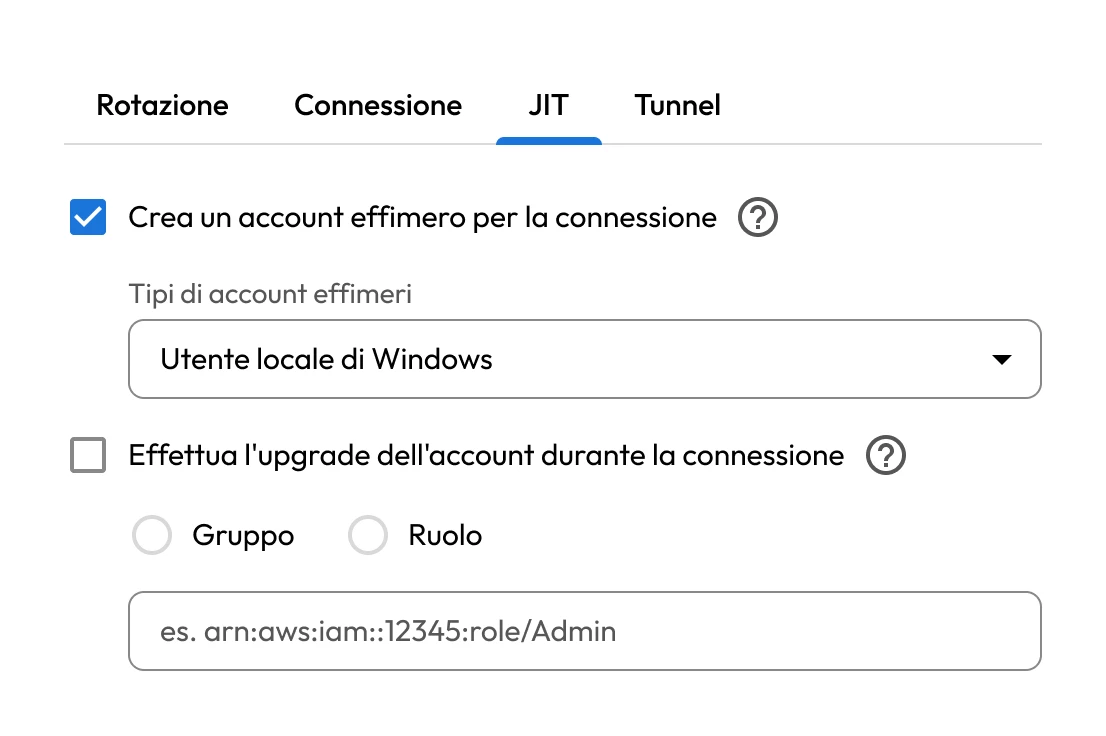

Mancanza di controlli con privilegi minimi

Gli account con privilegi eccessivi e i ruoli configurati in modo errato sono problemi comuni negli ambienti SaaS. Ai dipendenti viene spesso concesso un accesso più ampio del necessario, aumentando il potenziale impatto se un account viene utilizzato in modo improprio. Senza un'applicazione rigorosa dei principi del privilegio minimo, si possono ottenere accessi non necessari a sistemi sensibili.

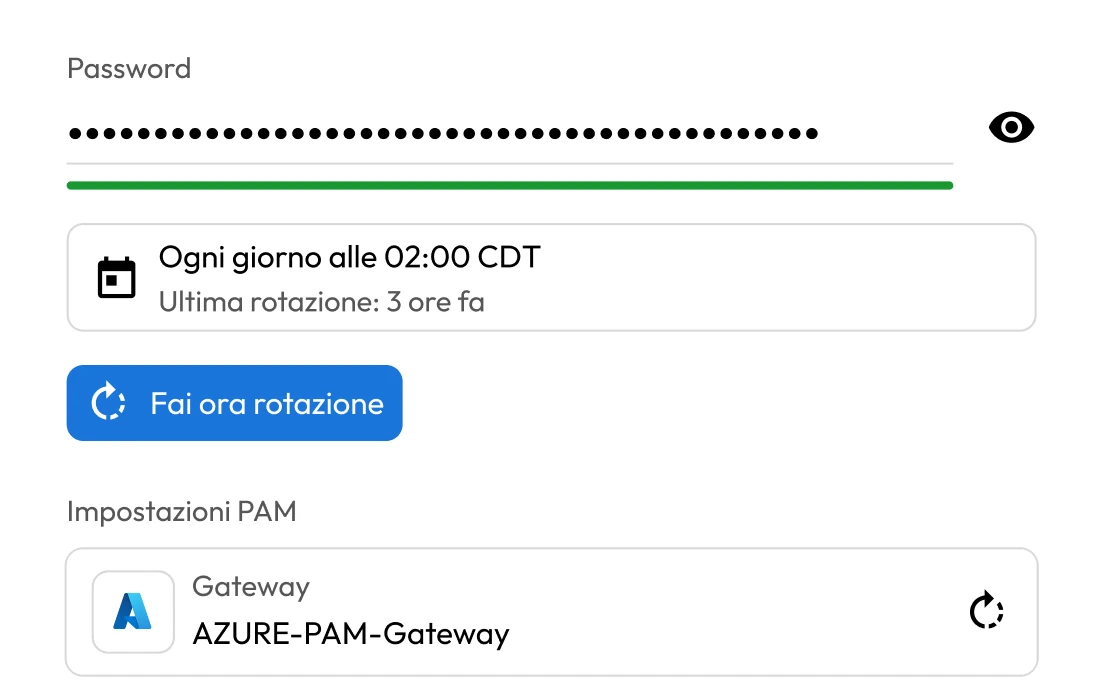

Scarsa gestione dei segreti

Molte organizzazioni SaaS faticano a gestire le credenziali in modo sicuro nei loro ambienti DevOps. I segreti sono spesso incorporati in script, file di configurazione o repository di codice come GitHub, dove possono essere esposti durante lo sviluppo o la distribuzione. Queste pratiche creano rischi inutili e lasciano i sistemi critici vulnerabili a usi impropri o compromissioni.

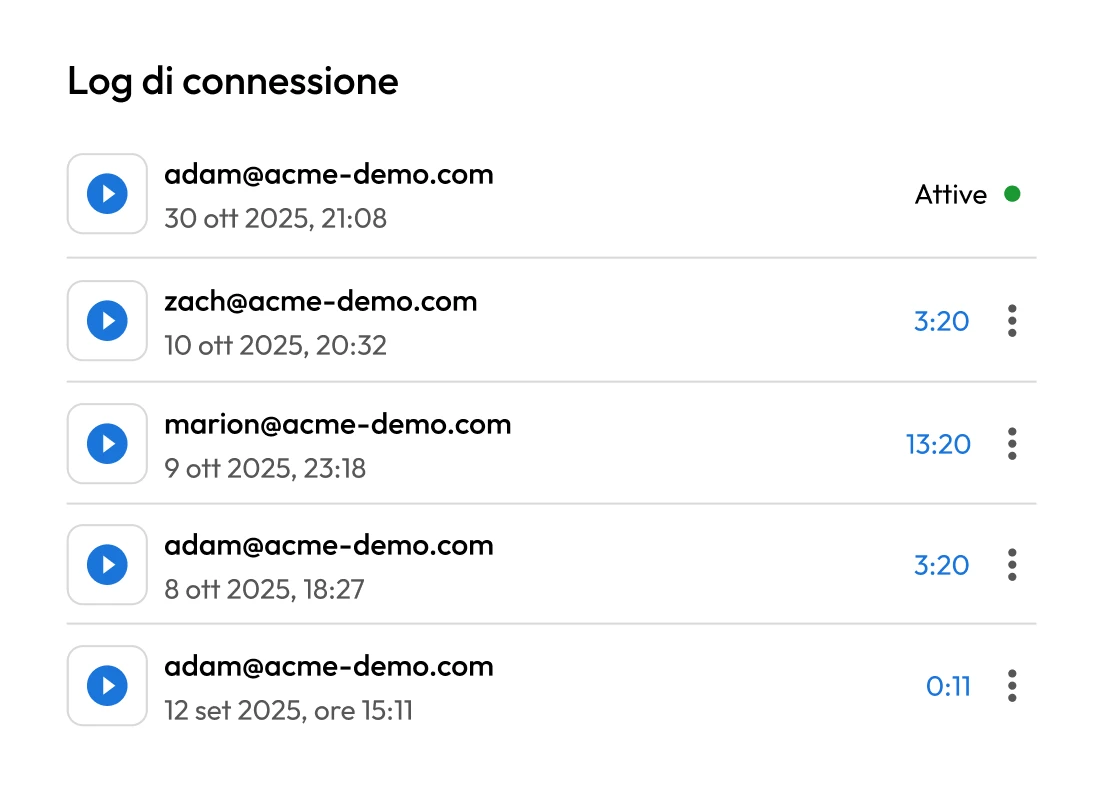

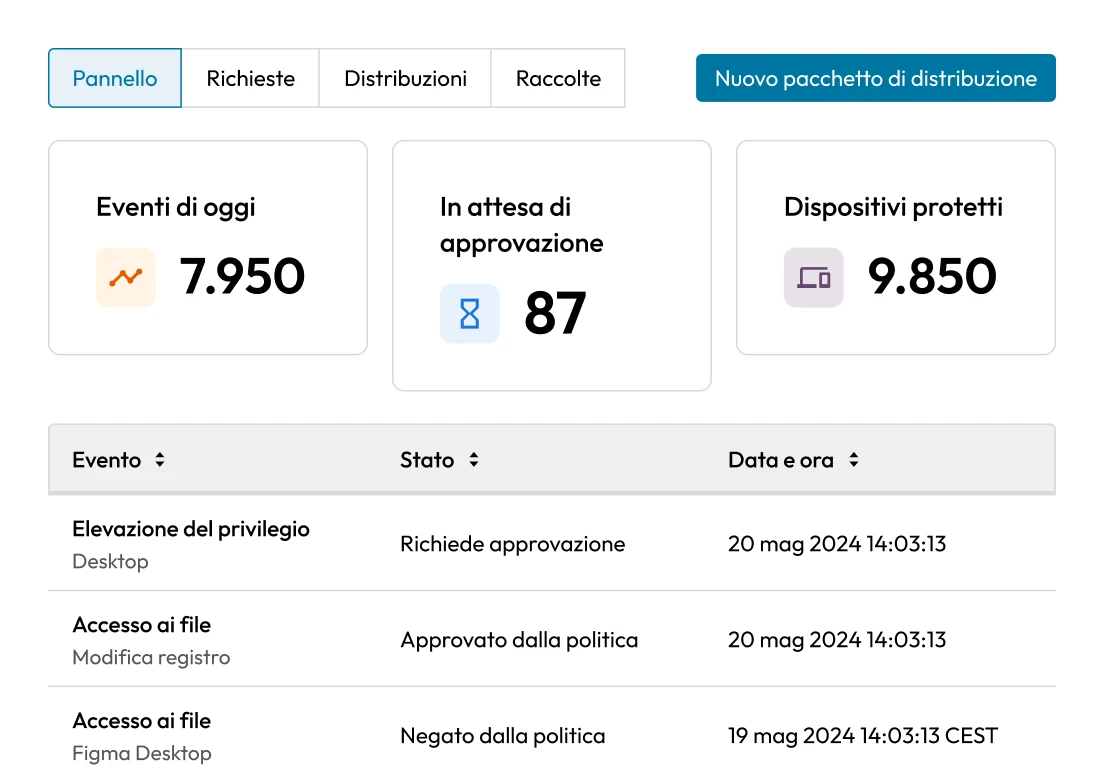

Monitoraggio insufficiente delle attività privilegiate

Senza una supervisione in tempo reale, l'abuso degli account privilegiati può rapidamente sfuggire al controllo e rimanere inosservato fino a quando non si verificano danni seri. Un auditing inadeguato, la mancanza di analisi del comportamento o l'assenza di avvisi legati ad attività privilegiate possono rendere difficile rilevare anomalie o azioni non autorizzate. Queste lacune nella visibilità lasciano spazio ai cybercriminali o agli addetti interni per sfruttare un accesso elevato.

Rischi di accesso di terze parti

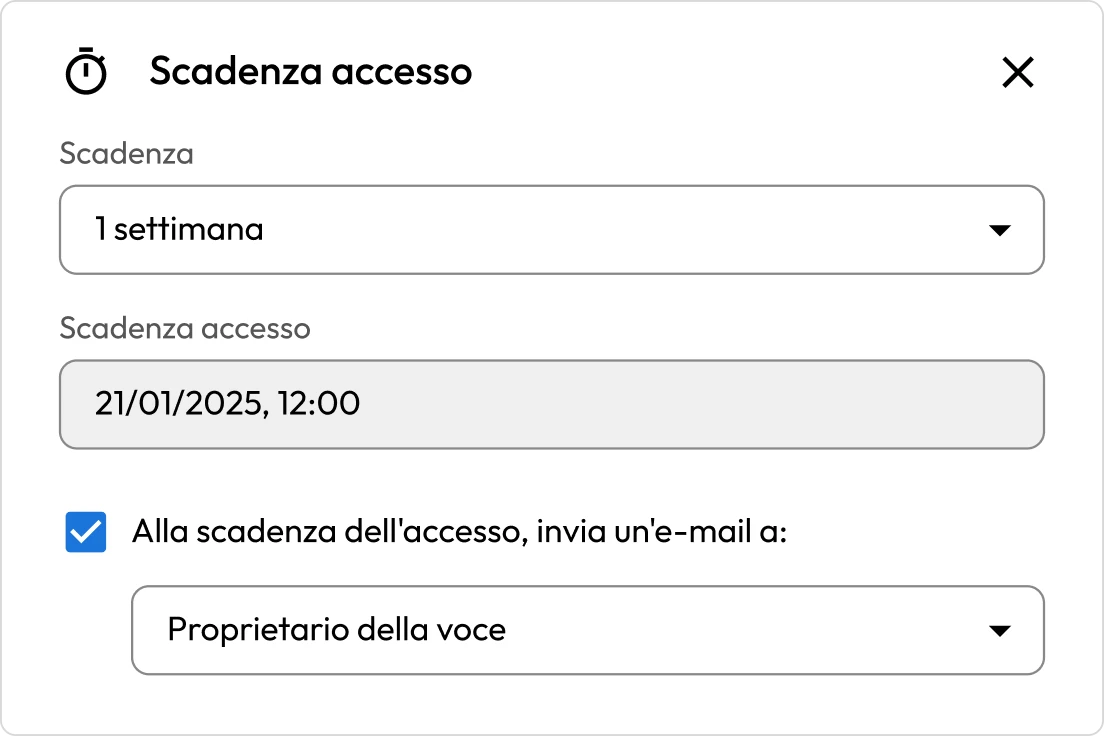

Le aziende SaaS si affidano spesso a sviluppatori, consulenti e partner di integrazione esterni che richiedono un accesso temporaneo o limitato ai sistemi interni. Senza controlli granulari sugli accessi e monitoraggio delle sessioni, l'accesso di terze parti crea una grave lacuna di sicurezza. Questi utenti esterni possono mantenere più accesso del necessario o per un periodo più lungo del previsto, aumentando il rischio di uso improprio o compromissione.