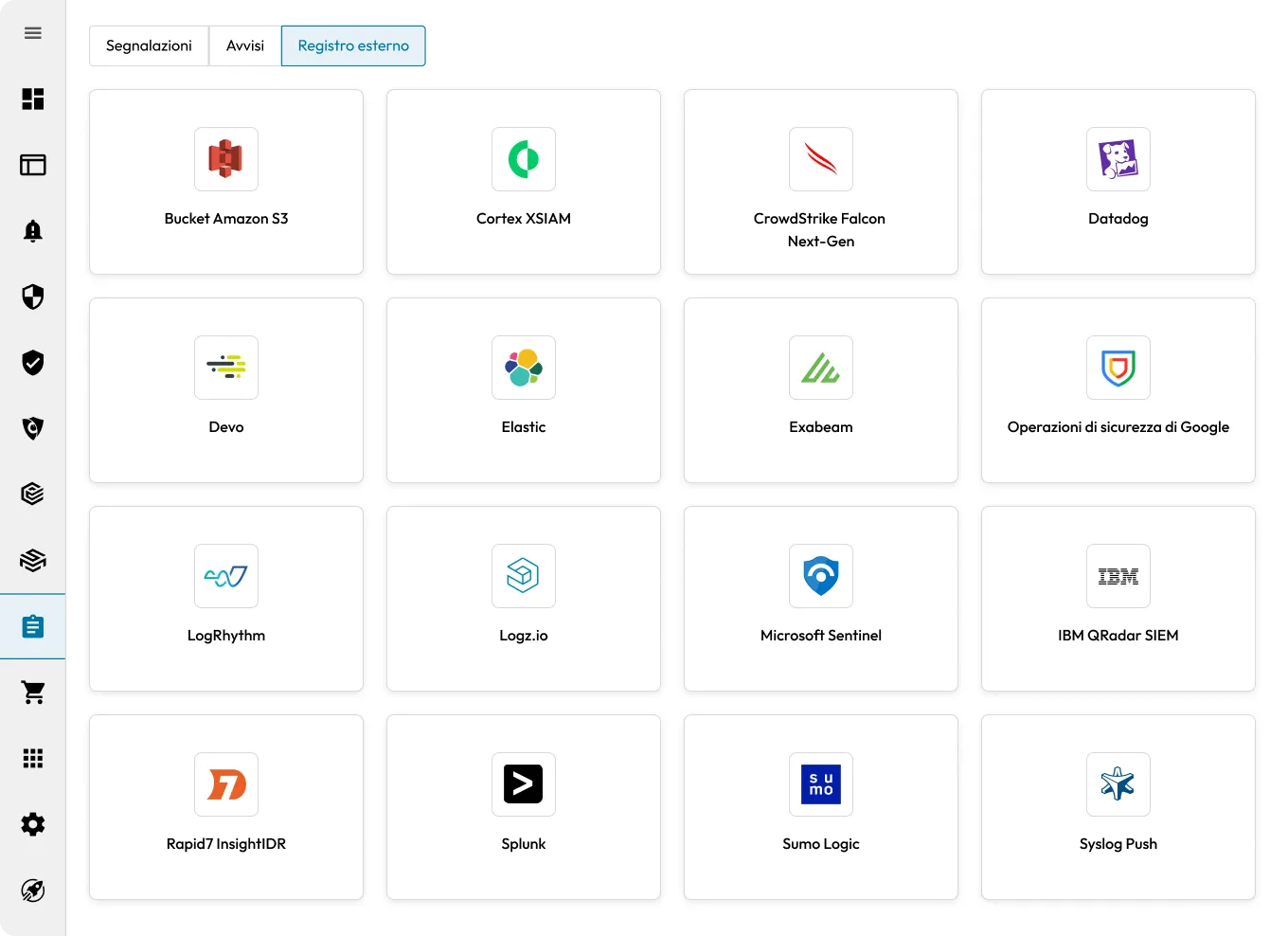

Funzionalità: Integrazione SIEM

Integrazione perfetta con il SIEM per la visibilità e la risposta alle minacce in tempo reale

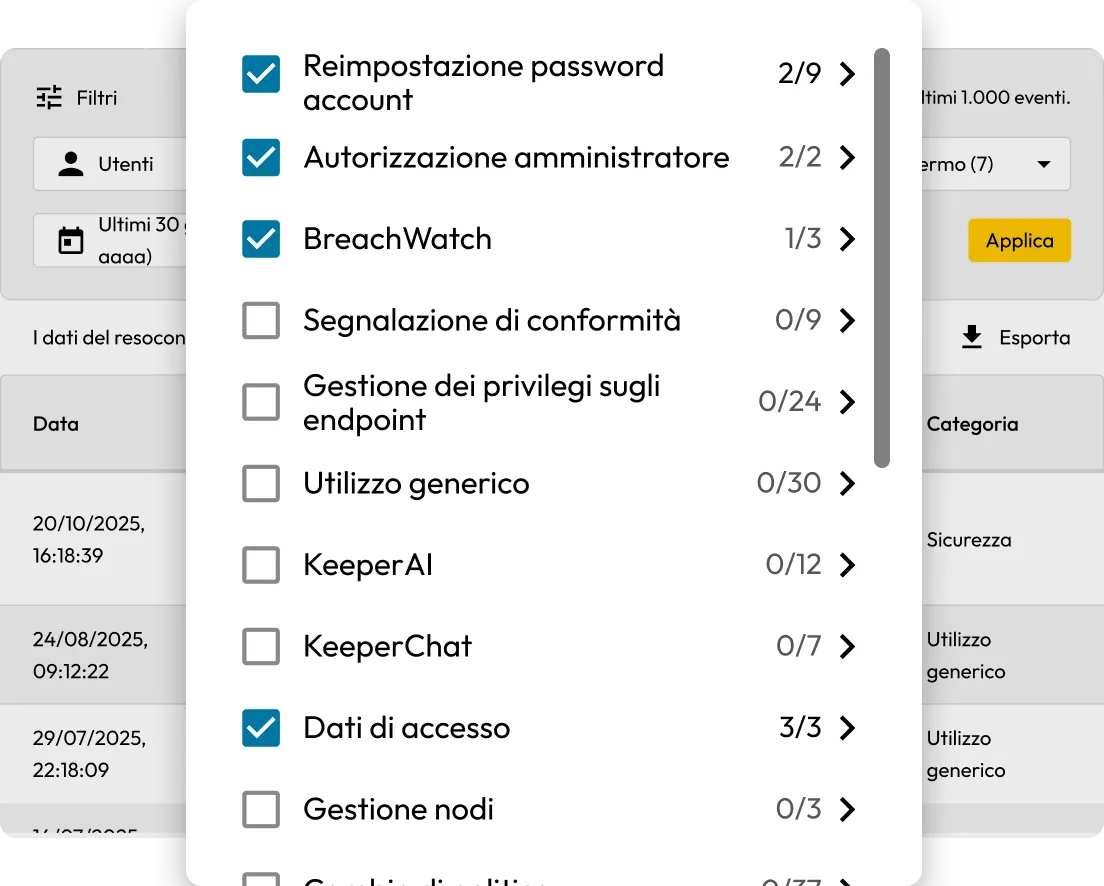

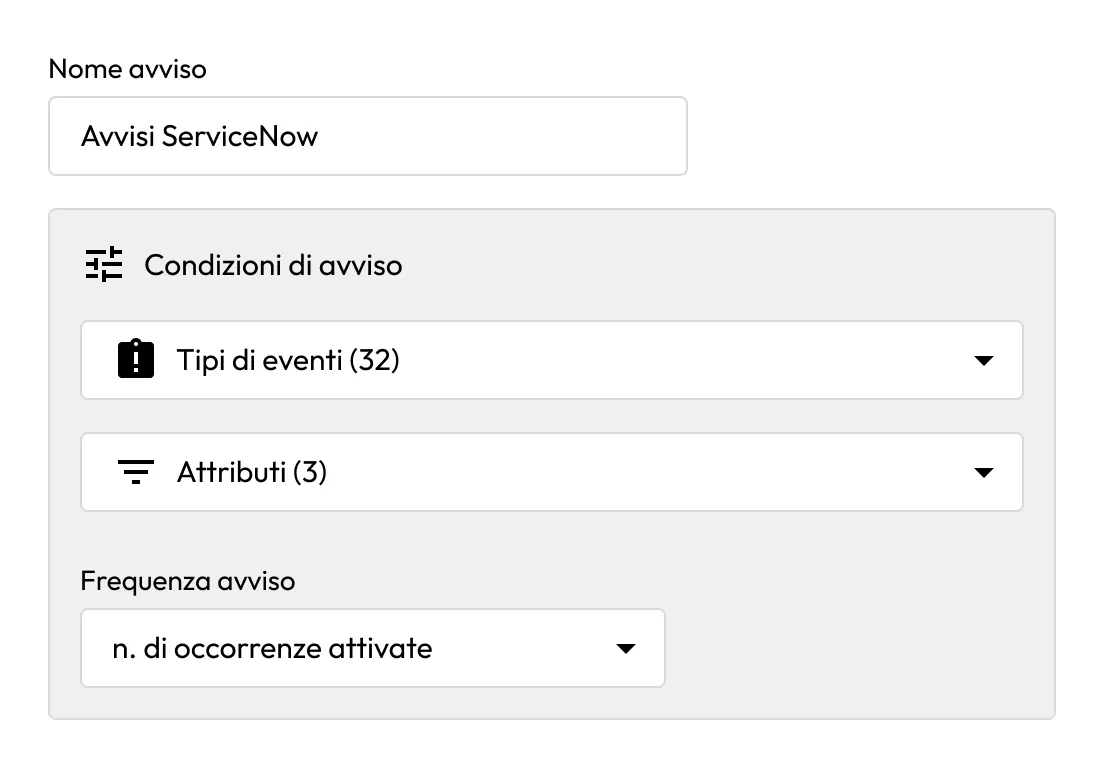

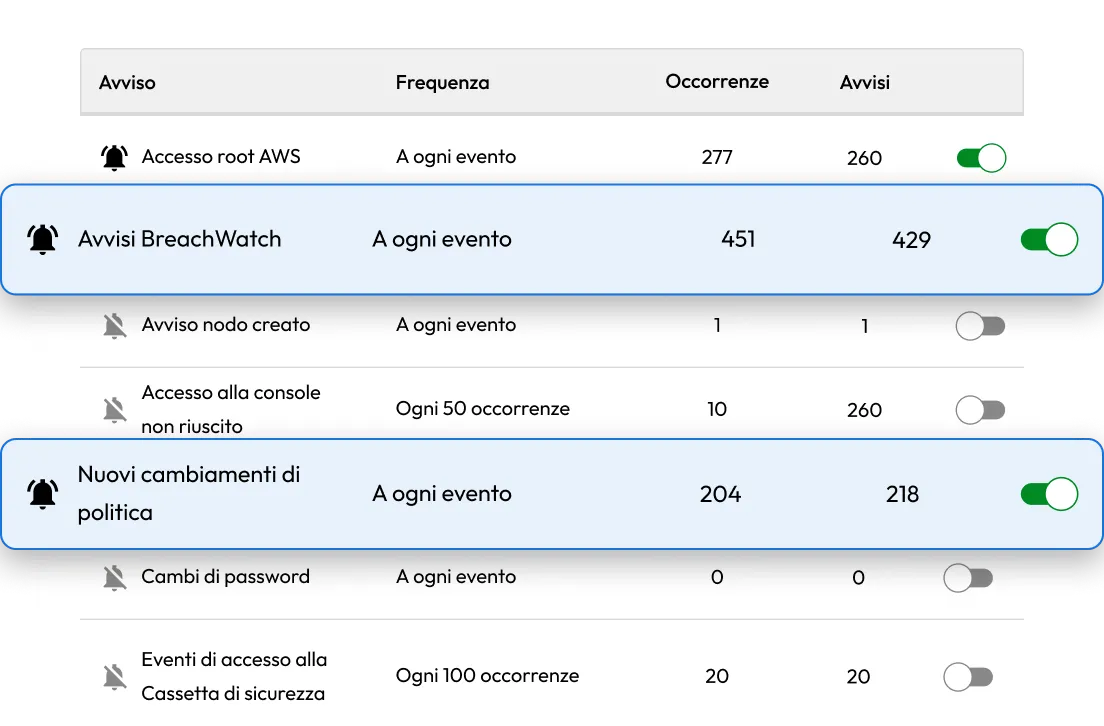

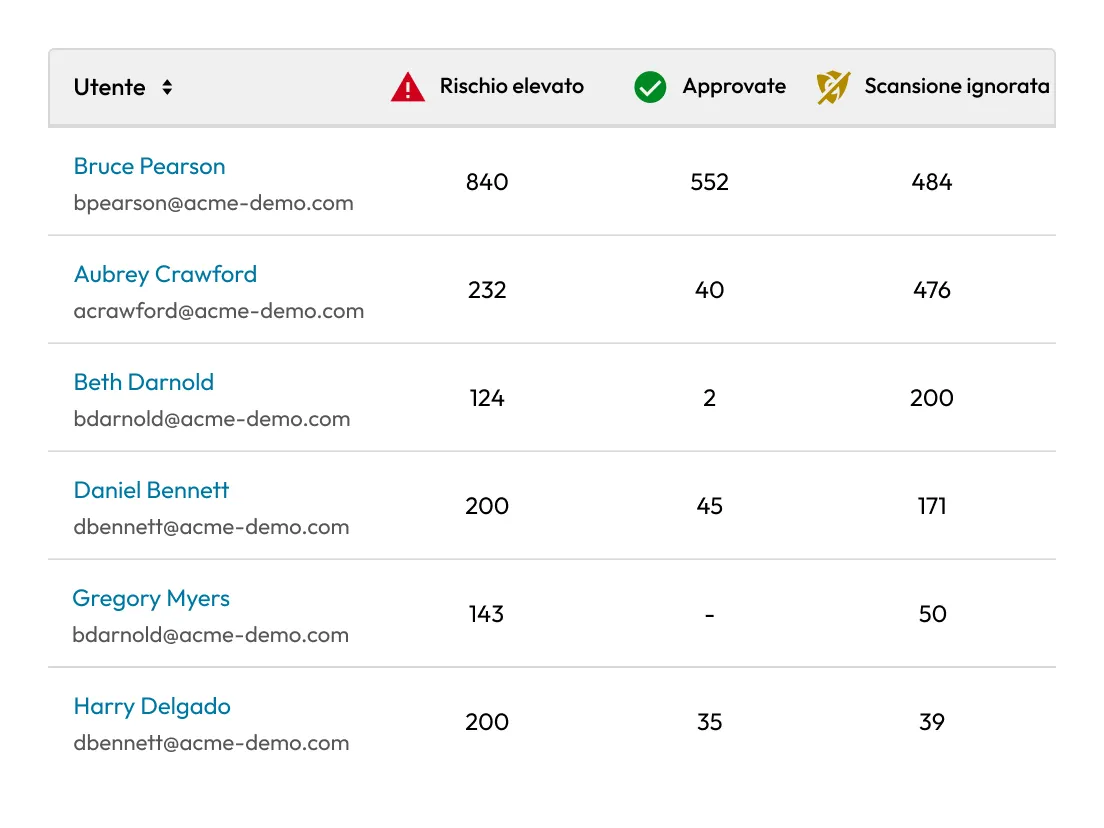

L'integrazione SIEM di Keeper, basata sull'Advanced Reporting & Alerts Module (ARAM), offre visibilità completa, avvisi in tempo reale e report pronti per l'audit.