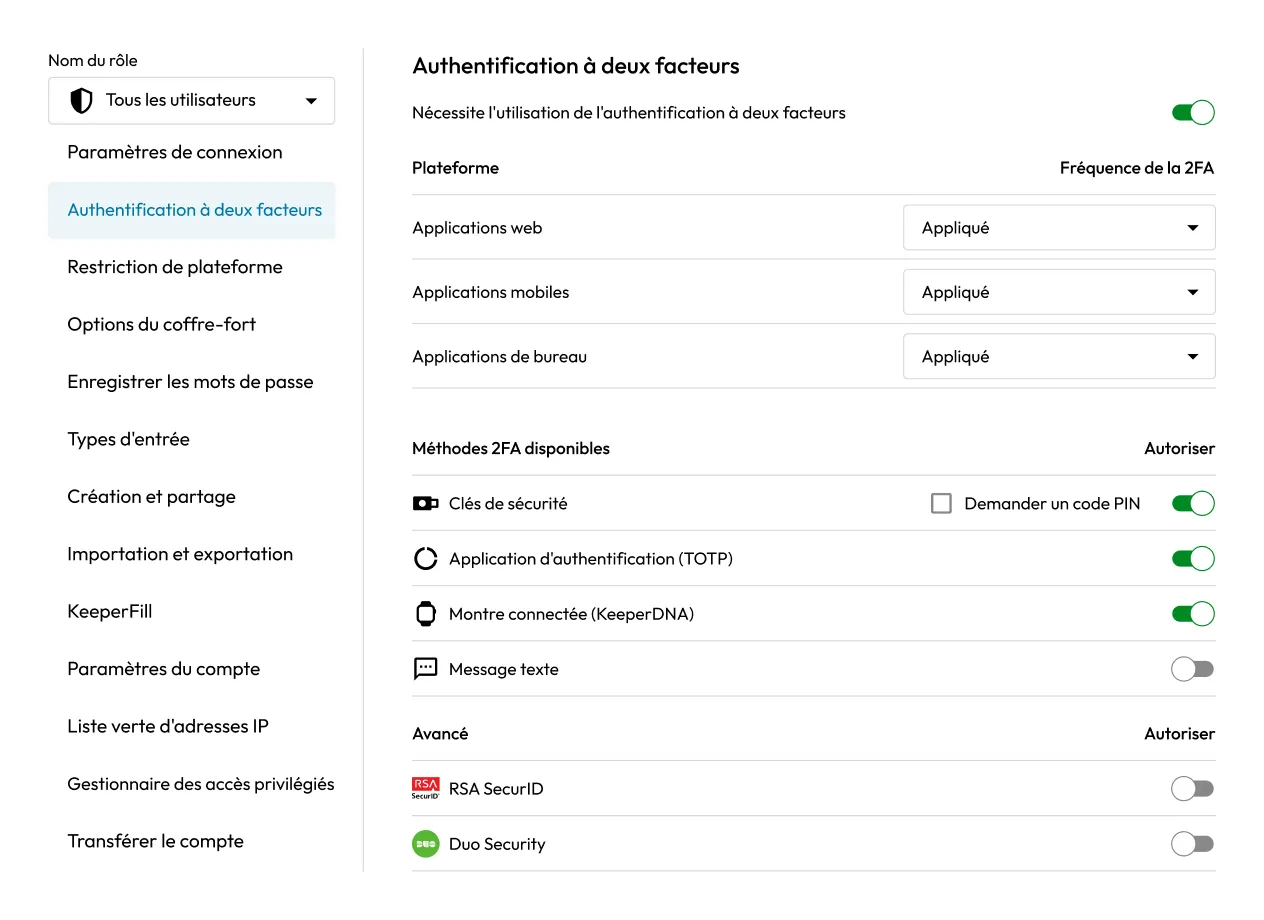

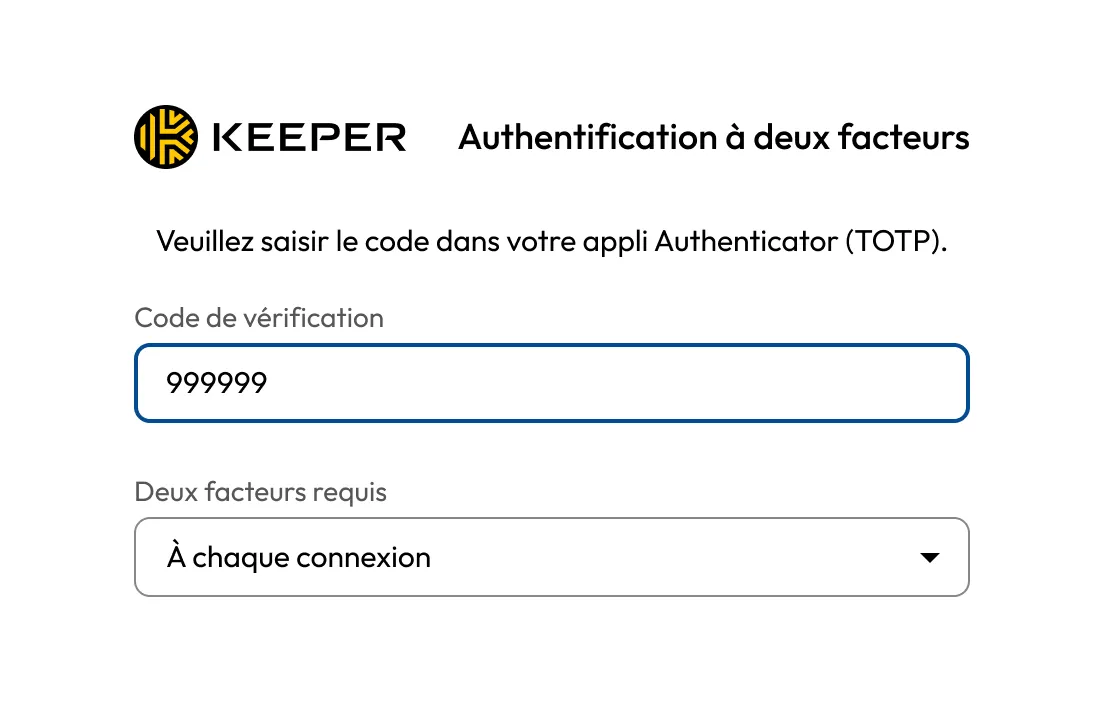

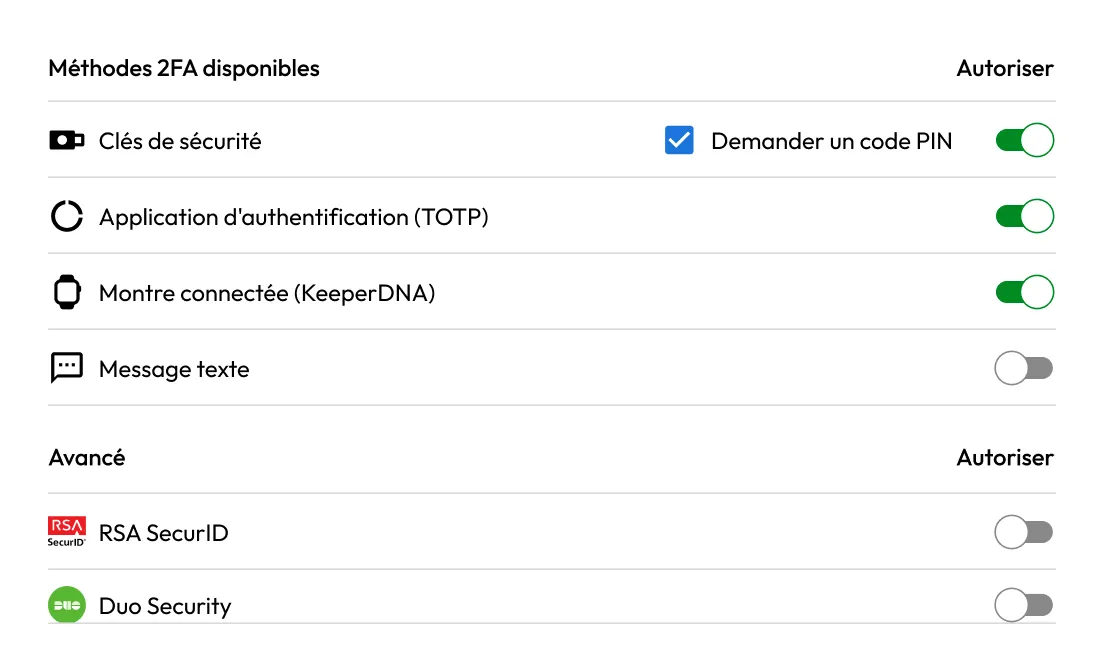

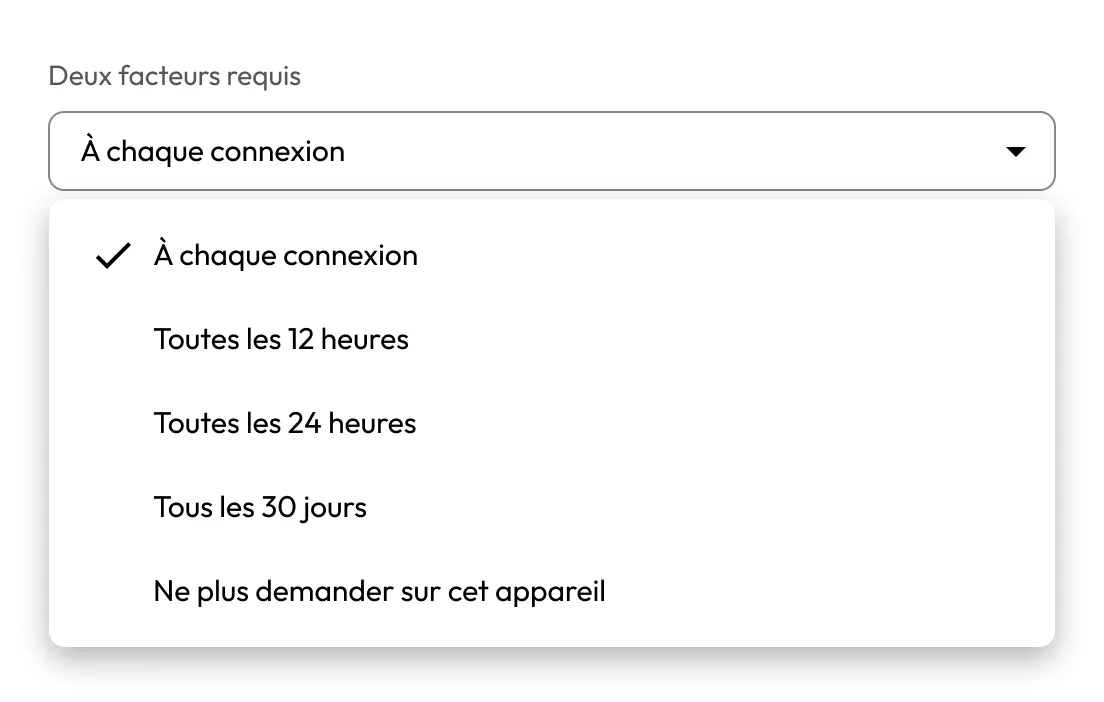

Fonctionnalité : authentification à deux facteurs (2FA)

Sécurisez votre coffre-fort Keeper avec une deuxième couche d'authentification

Keeper prend en charge une gamme de méthodes d'authentification multifacteur (MFA) pour protéger l'accès à votre coffre-fort Keeper et renforcer la sécurité des connexions dans les environnements personnels et d'entreprise.