Caractéristique: Intégration SIEM

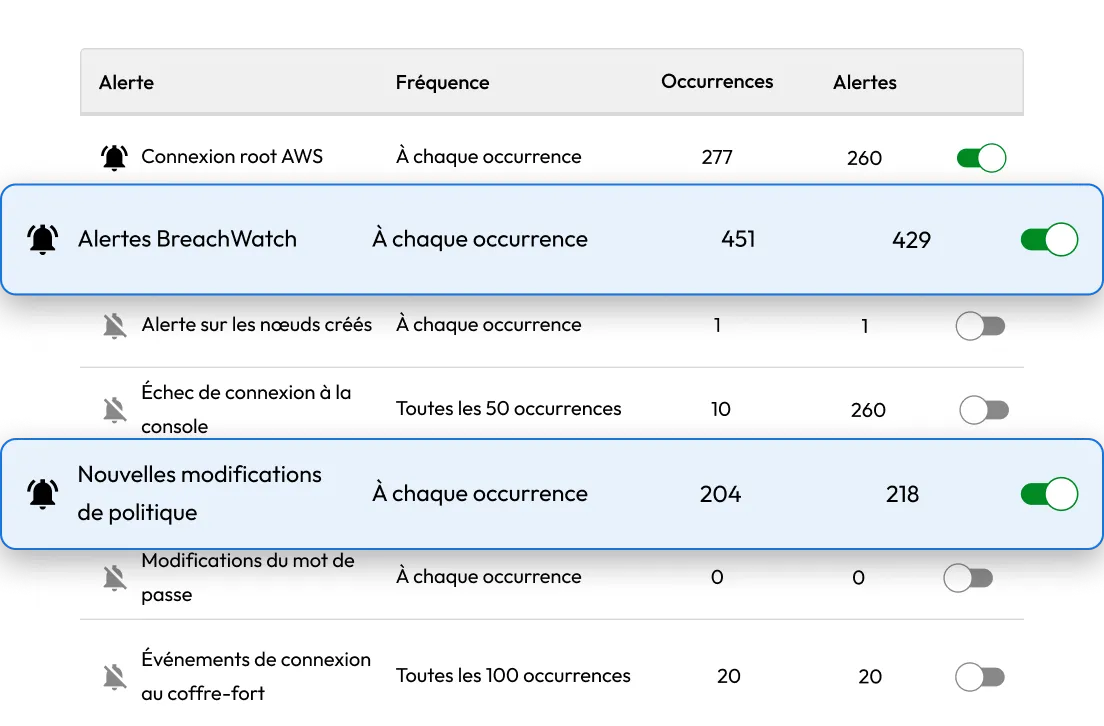

Intégration transparente de SIEM pour une visibilité en temps réel et une réponse aux menaces

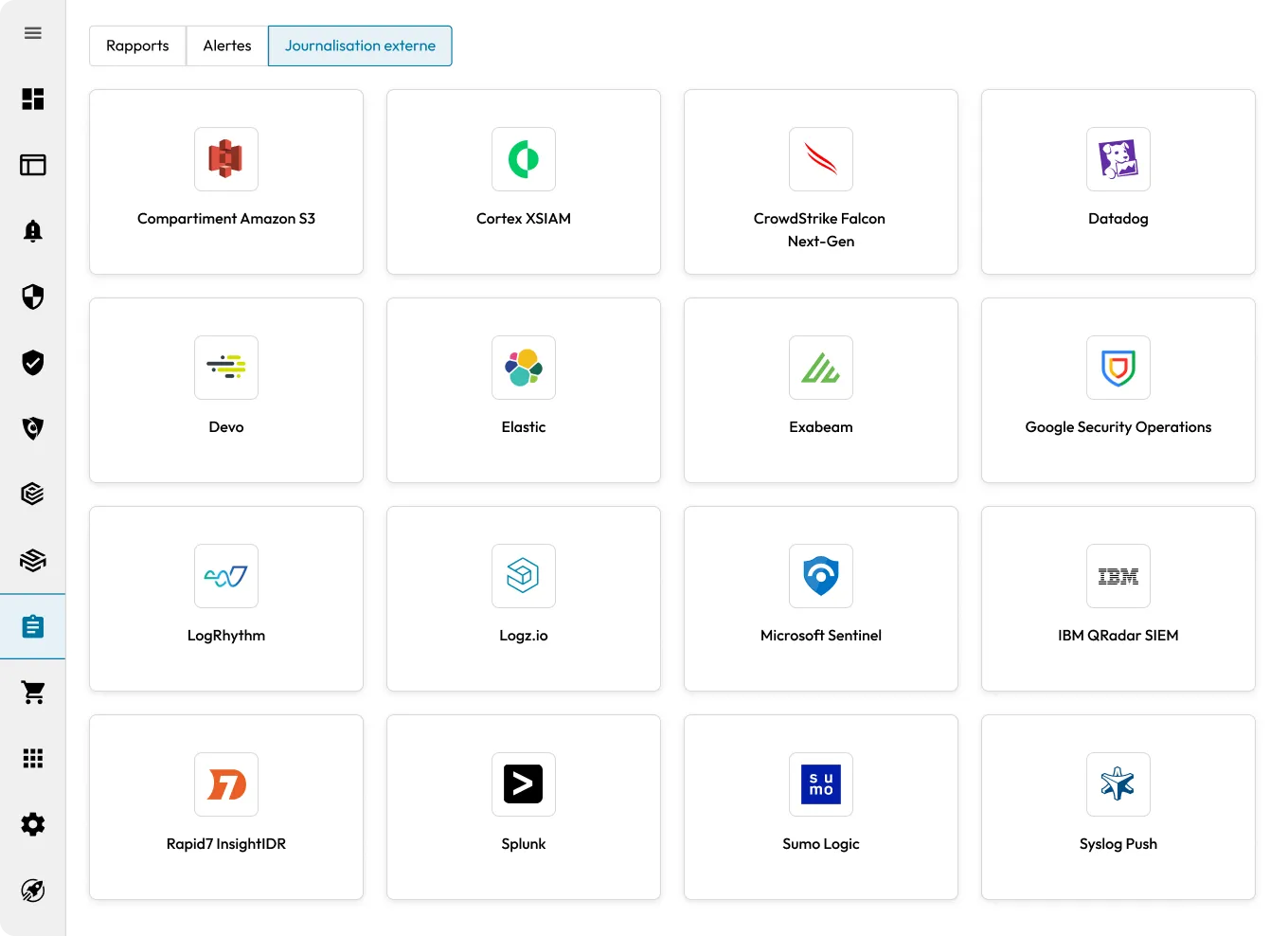

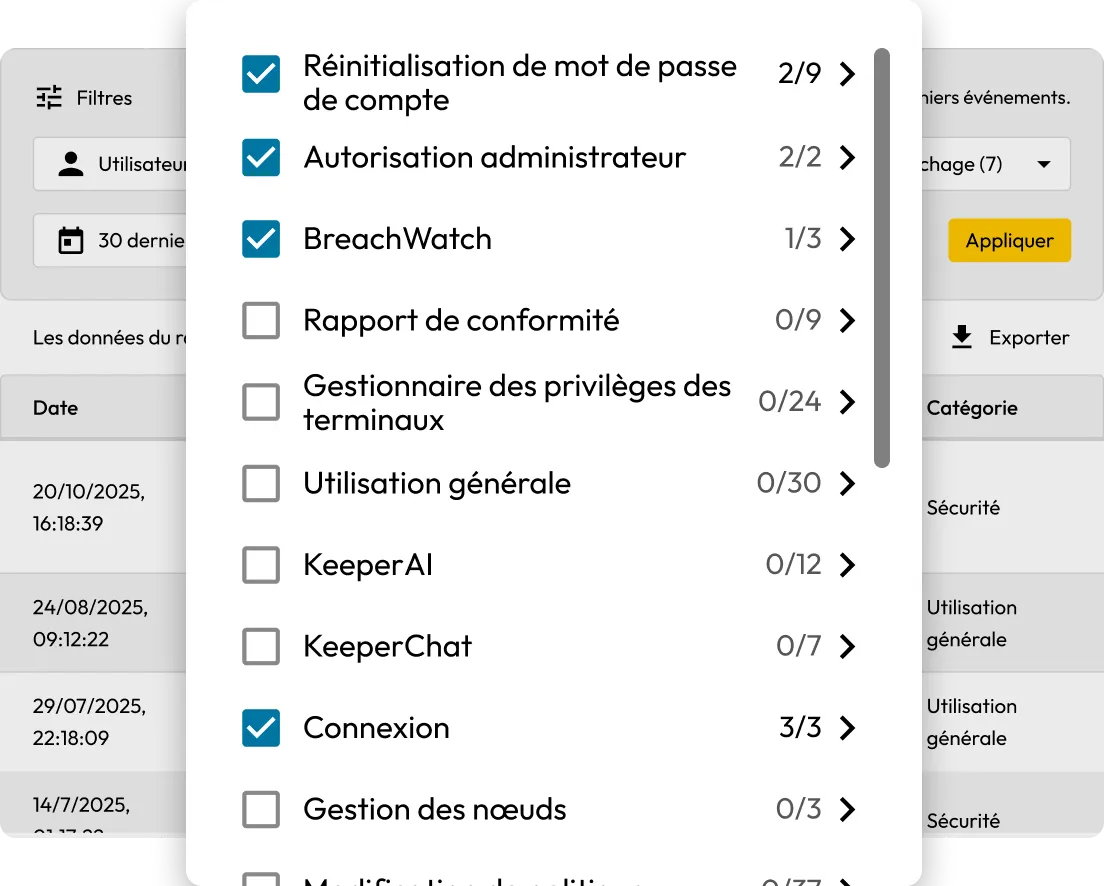

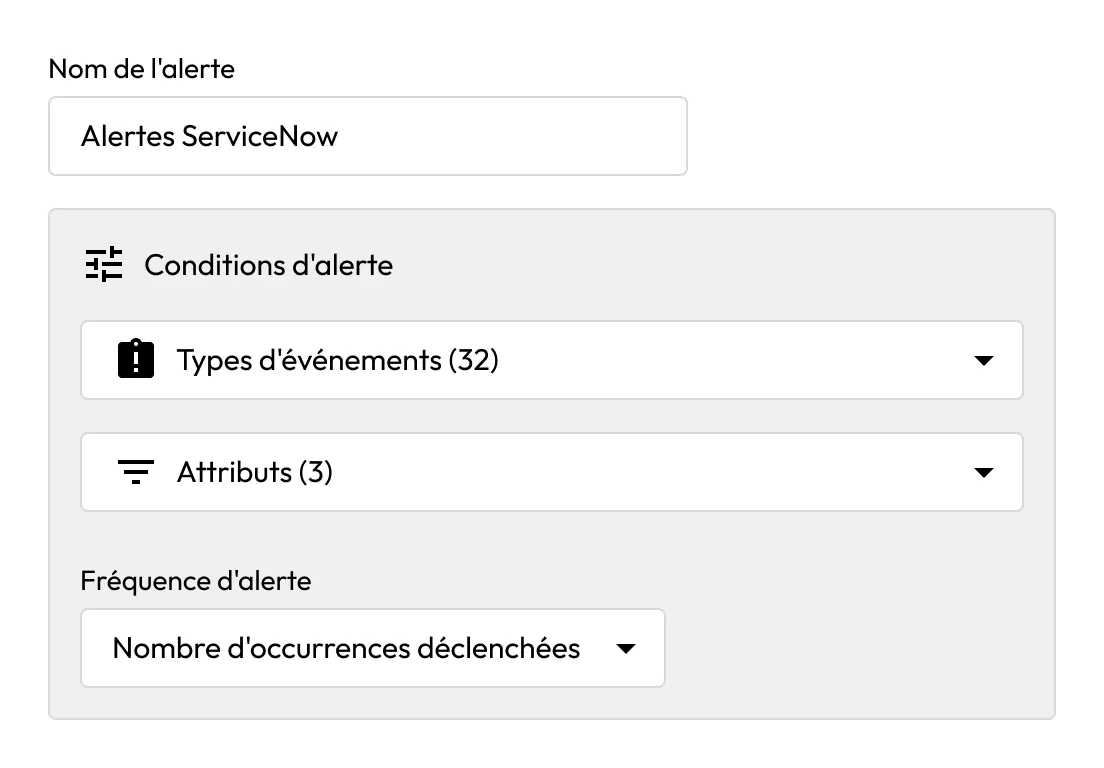

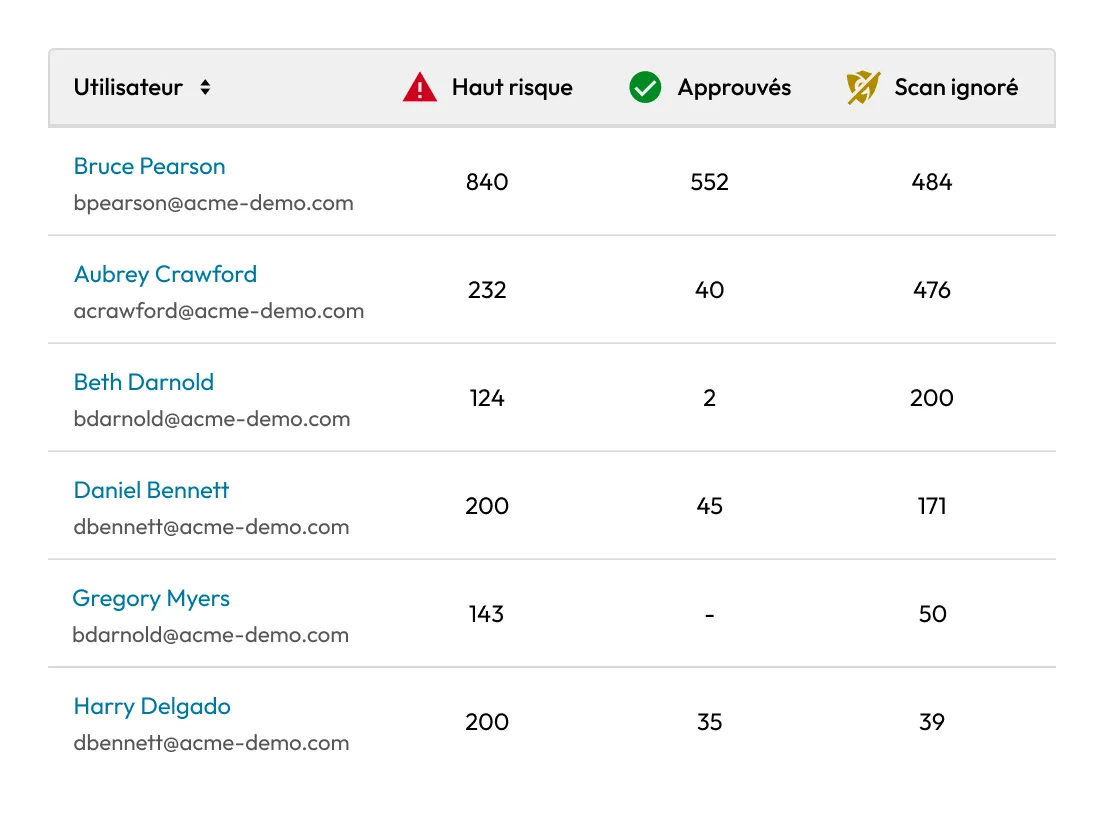

L'intégration SIEM de Keeper, alimentée par le Module de rapports et d'alertes avancés (ARAM), offre une visibilité complète, des alertes en temps réel et des rapports prêts à être vérifiés.