Keeper est conçu pour les ingénieurs

Maîtrisez votre environnement Keeper grâce à des outils de développement spécifiques, des SDK et des intégrations nativea.

Maîtrisez votre environnement Keeper grâce à des outils de développement spécifiques, des SDK et des intégrations nativea.

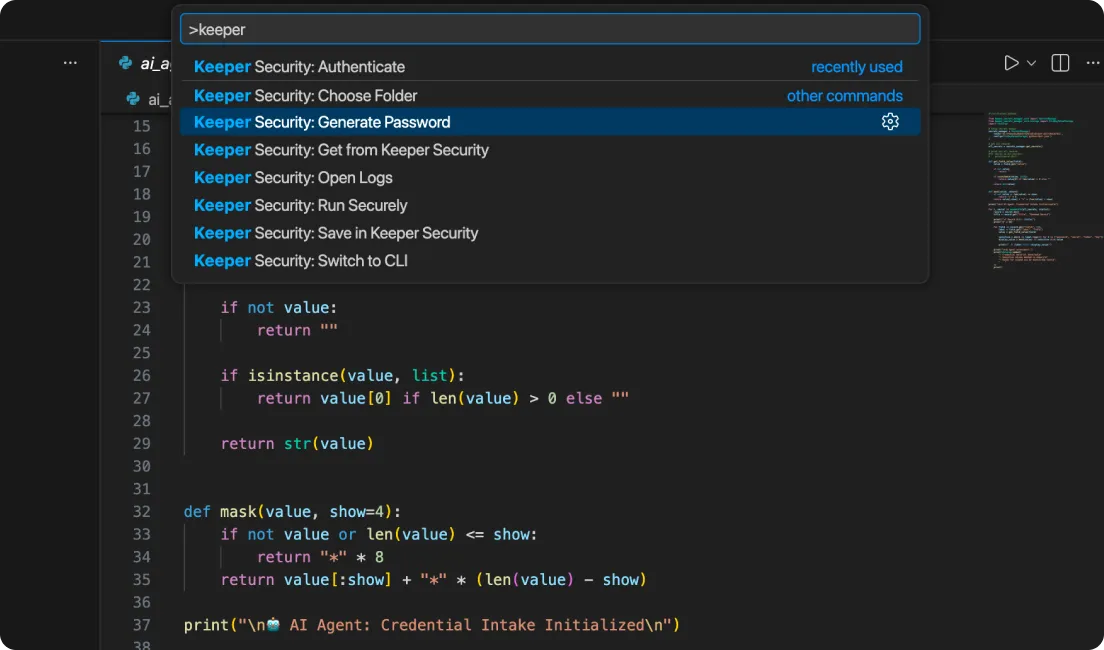

Keeper Secrets Manager for VS Code brings secure vault access directly into the development workflow, allowing developers to save, retrieve and generate secrets without leaving their editor. With support for both Keeper Commander CLI and Secrets Manager, plus secure command execution and built-in secret detection, teams can eliminate hard-coded credentials while maintaining zero-knowledge security.

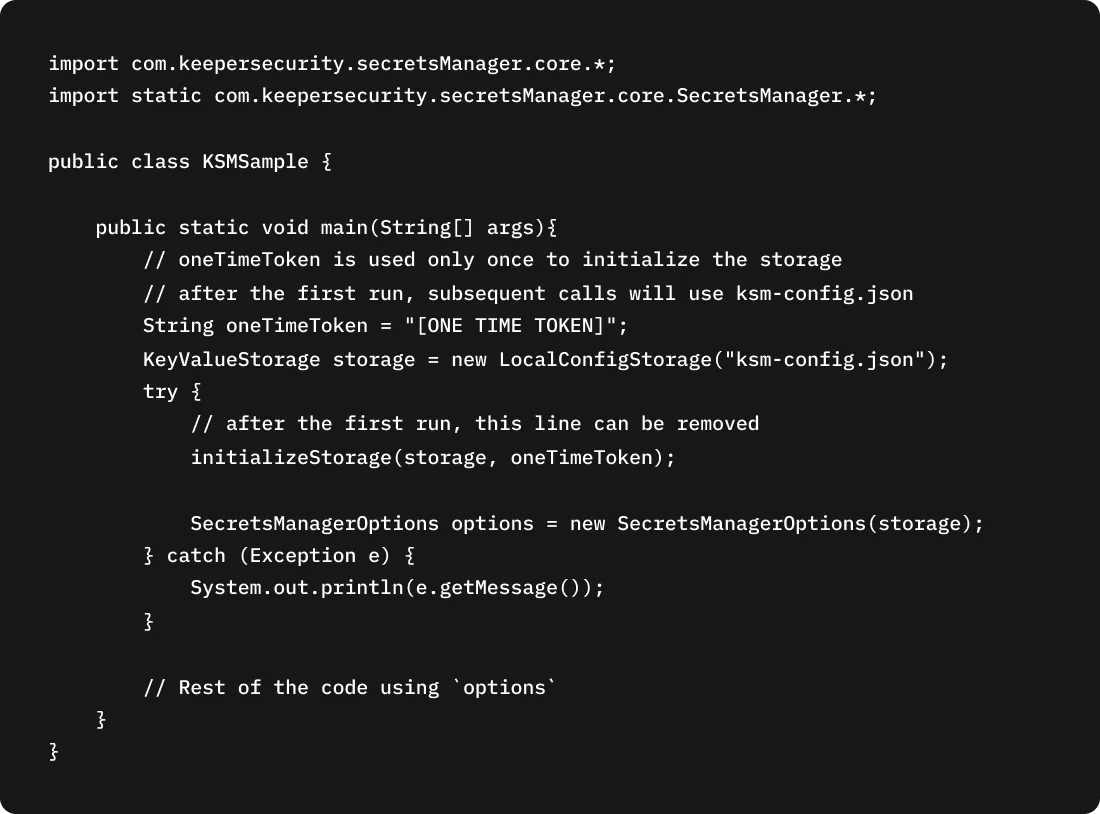

Accélérez le développement avec les SDKs de Keeper Secrets Manager, conçus pour une récupération rapide, légère et sécurisée des secrets à travers les piles d'applications modernes. Intégrez les secrets dans vos applications avec un minimum de code tout en maintenant le chiffrement zero knowledge et de hautes performances.

[SDK prise en charge : Java/Kotlin, JavaScript, Python, .NET, Go, Ruby, Rust].

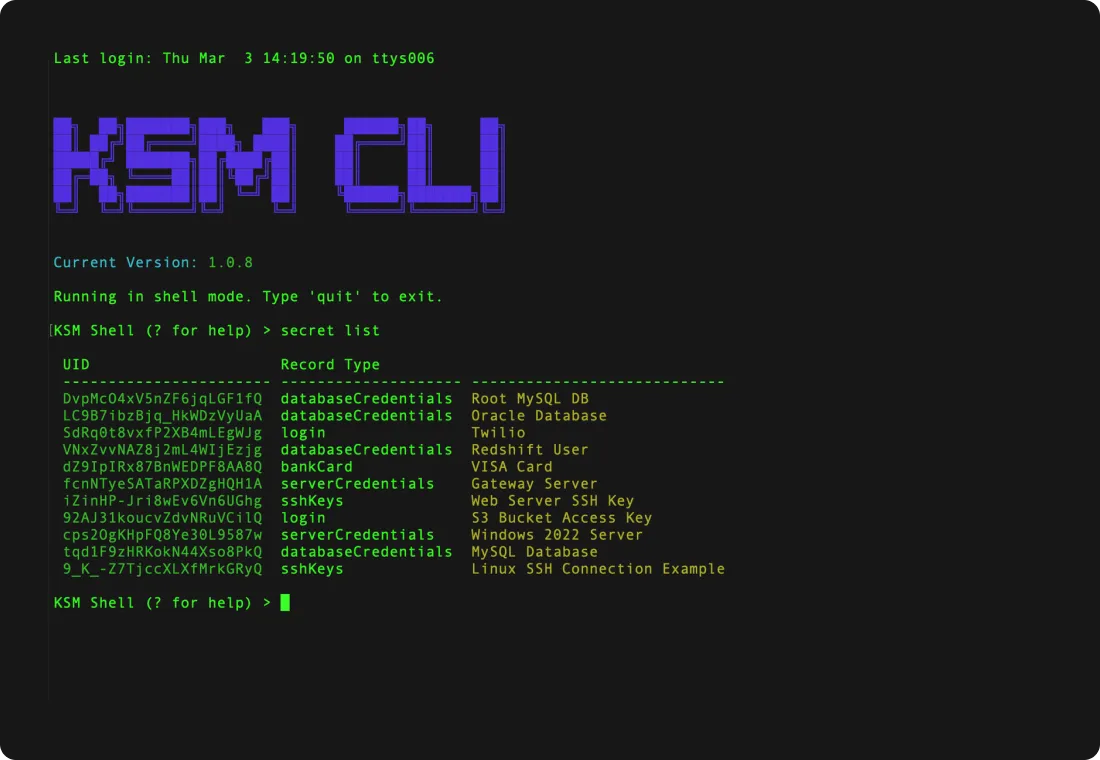

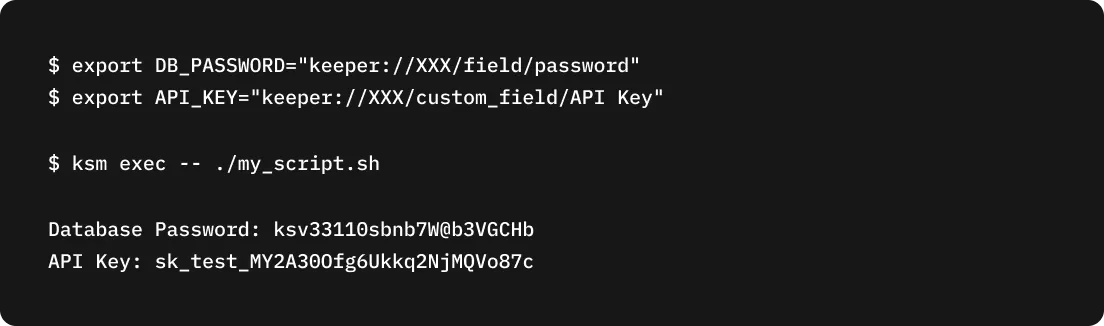

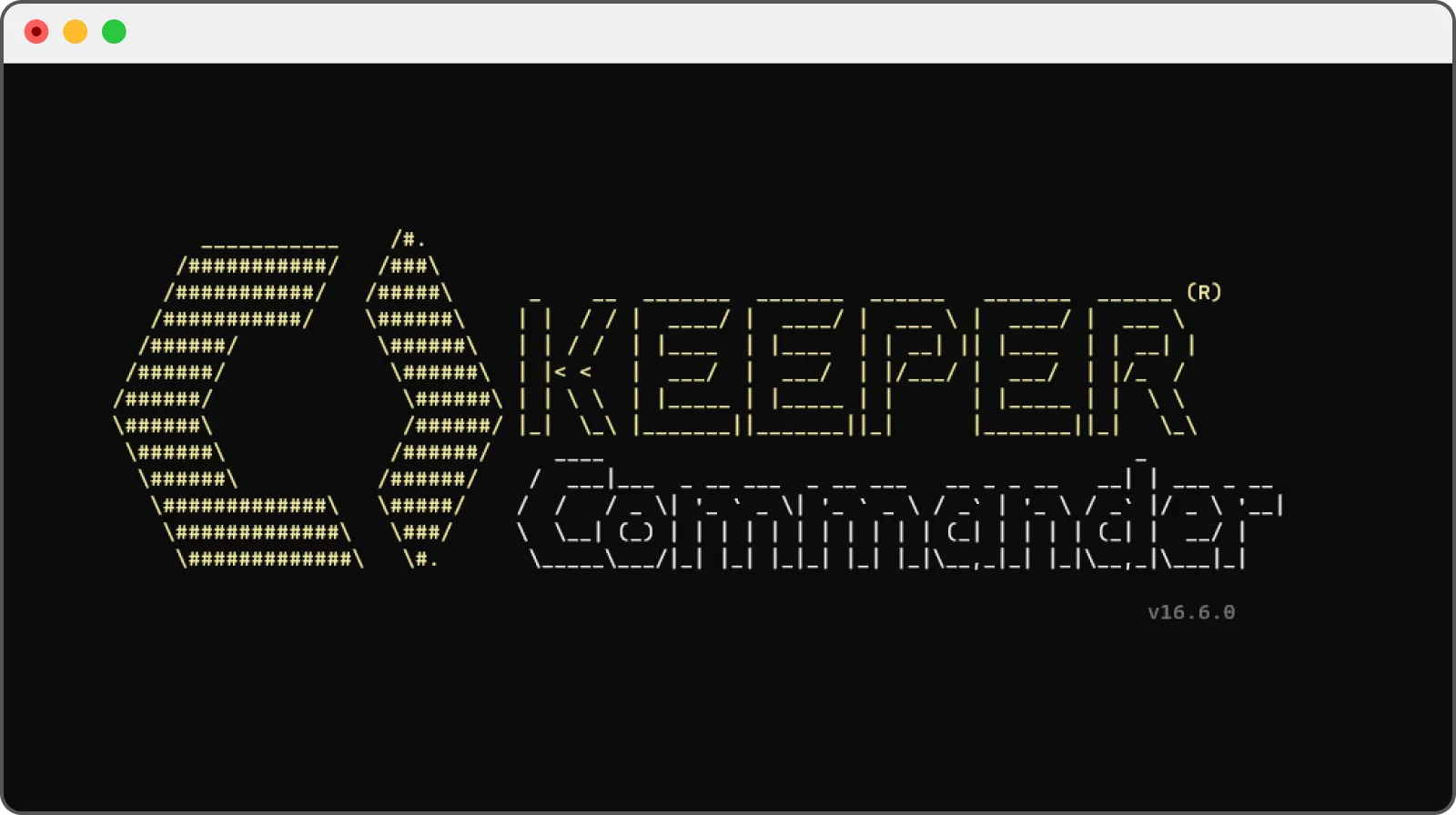

La CLI de Keeper Secrets Manager permet un accès sécurisé aux secrets basé sur des machines, directement depuis des terminaux, des scripts et des pipelines d’automatisation. Les capacités comprennent la récupération de secrets, l'injection de variables d'environnement, l'initialisation de la configuration et la prise en charge de l'exécution shell.

The Keeper Commander SDKs for .NET and Python provide programmatic access to the Keeper Vault, Enterprise Admin Console and Secrets Manager. They enable secure credential management, enterprise policy control and automation at scale, allowing organizations to embed Keeper’s zero-trust security into custom applications and DevOps workflows.

Keeper Secrets Manager s'intègre nativement aux plateformes CI/CD, aux environnements de conteneurs et aux outils d'orchestration les plus répandus, notamment, ce qui Kubernetes permet d'injecter des secrets en toute sécurité au moment de l'exécution, sans identifiants codés en dur ni perturbation du flux de travail.

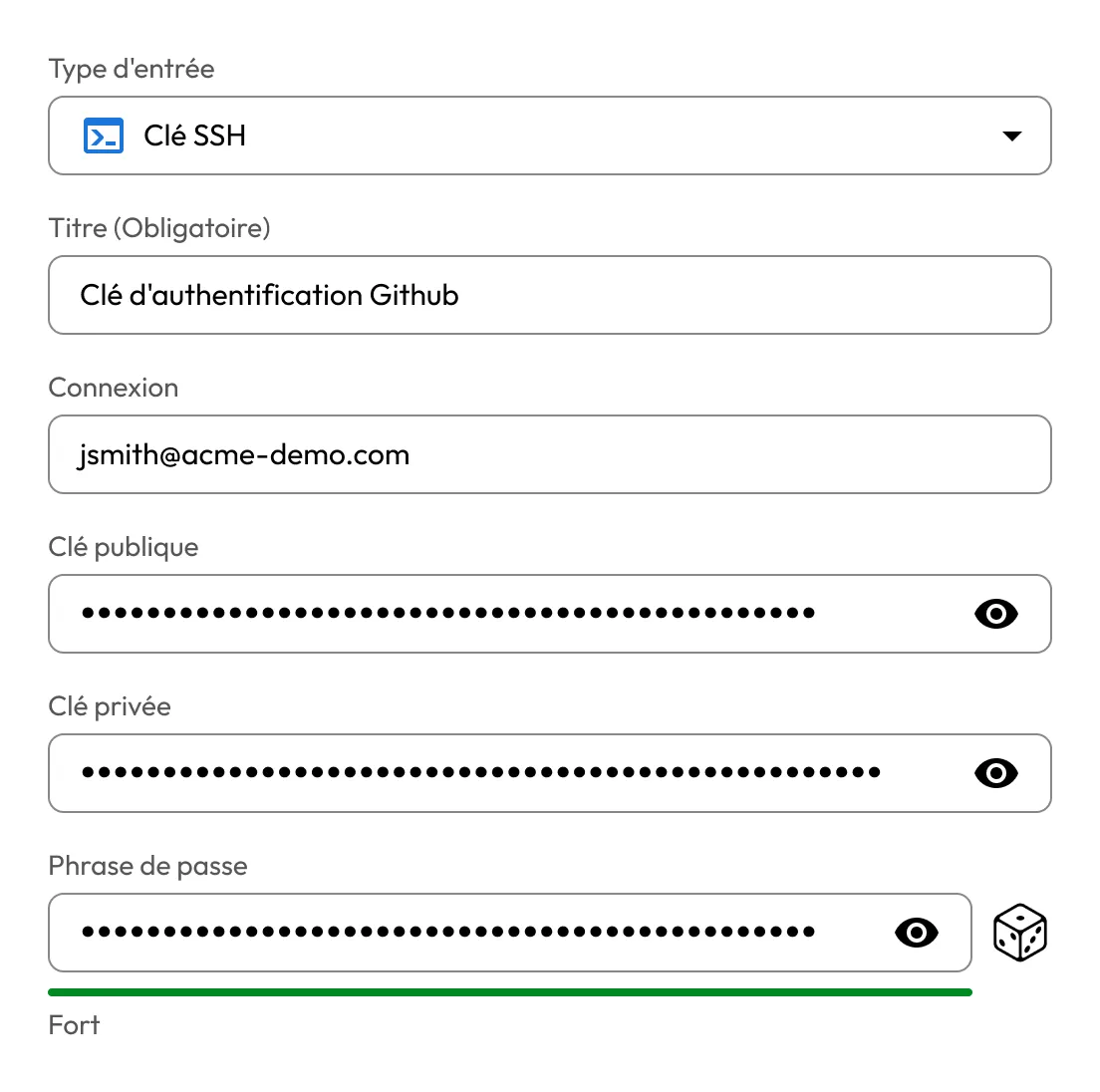

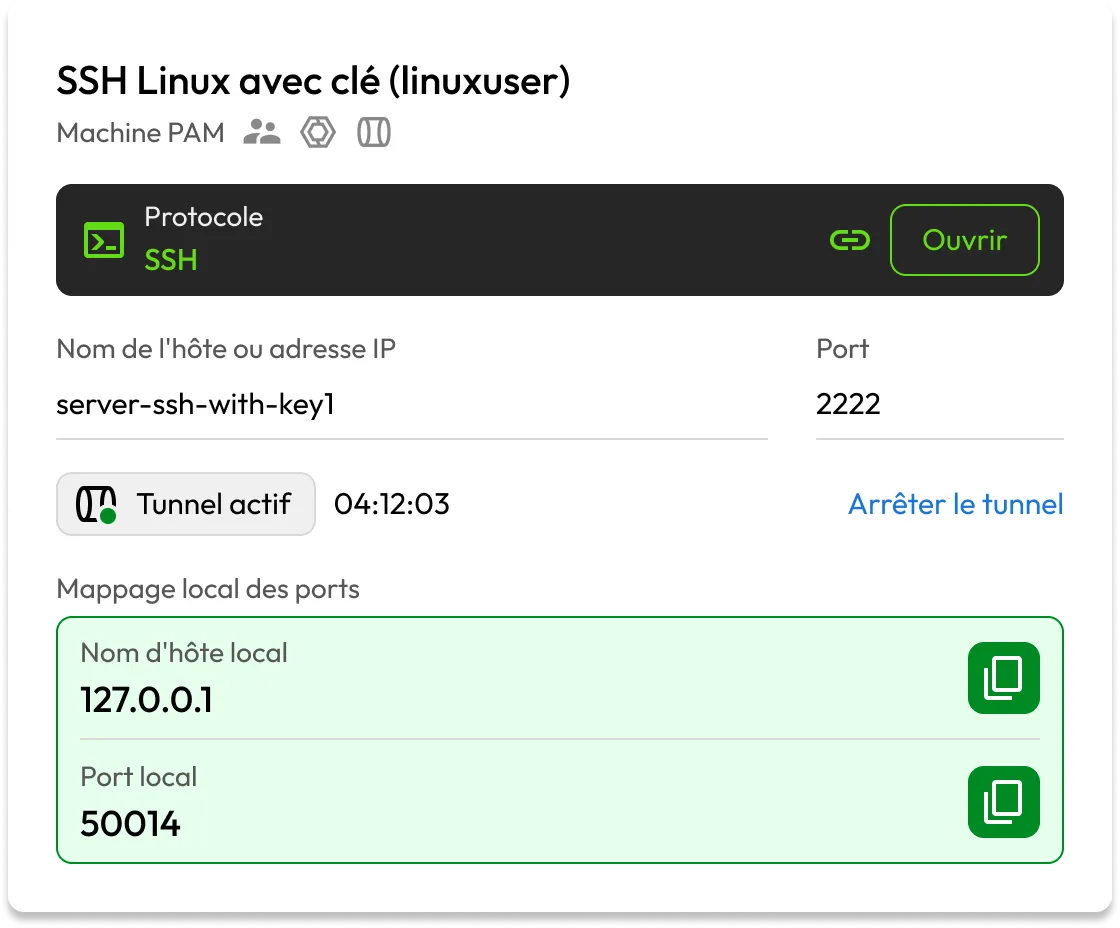

La gestion des clés SSH de Keeper centralise le stockage, les contrôles d'accès et la gestion de cycle de vie des clés SSH. Il comprend un système de rotation automatisée, un contrôle d'accès basé sur les rôles (RBAC), un journal d'audit et un accès sécurisé basé sur un navigateur. Aucune clé privée n'est exposée. Aucun VPN n'est nécessaire.

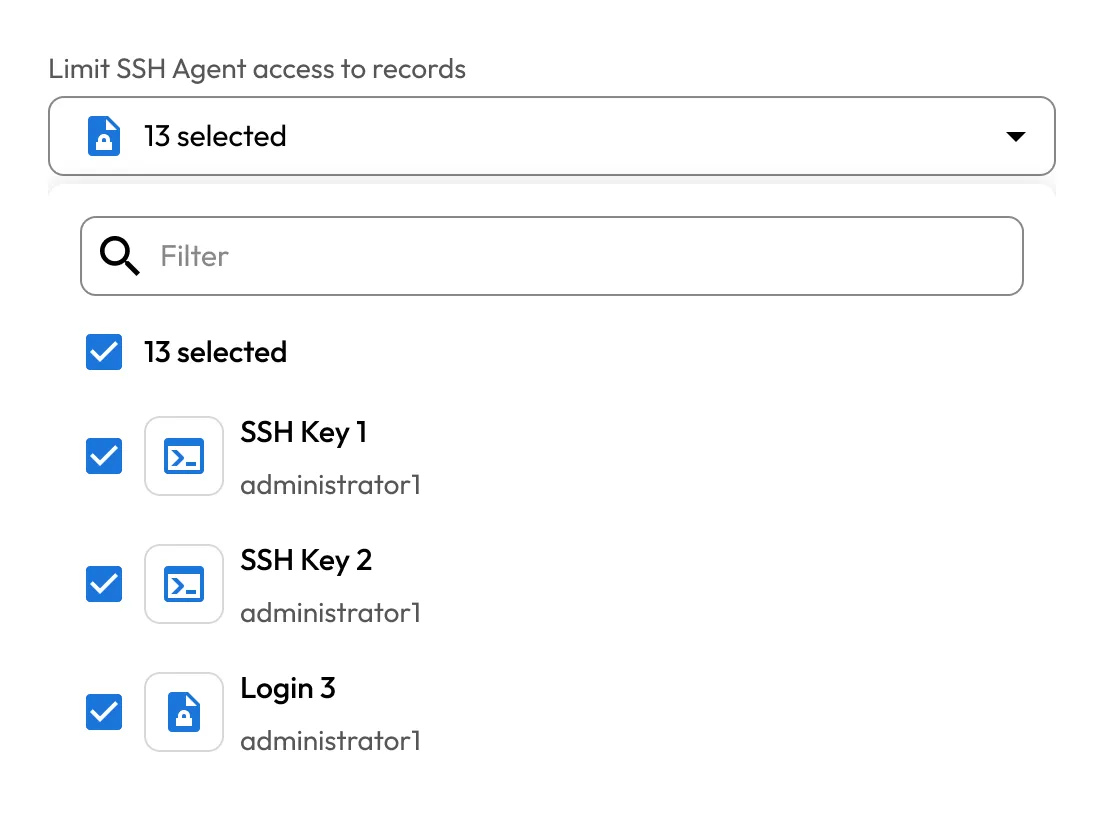

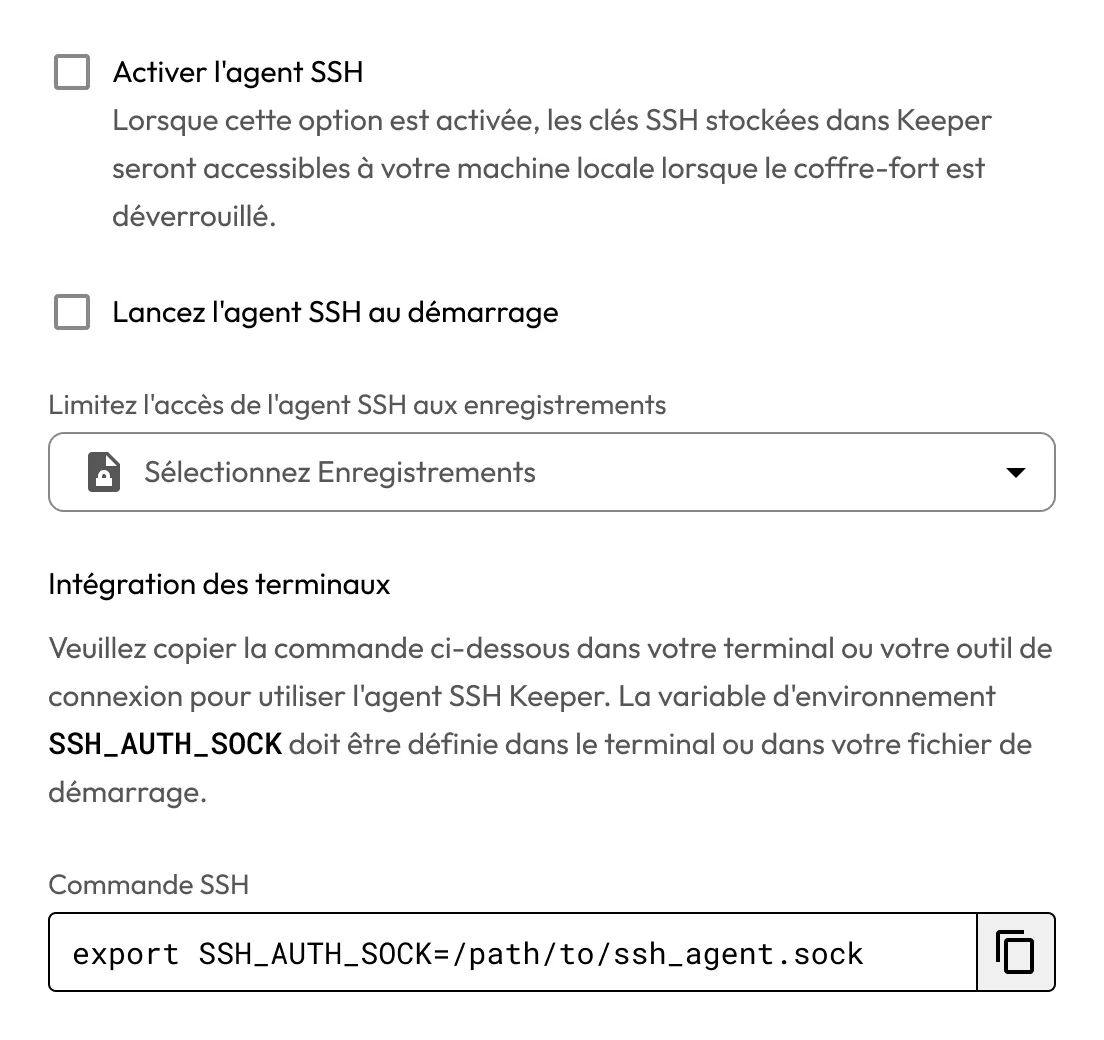

L' agent SSH de Keeper charge dynamiquement les clés SSH du coffre-fort chiffré dans des sessions à mémoire seule, éliminant ainsi le stockage de clés locales persistantes tout en permettant un accès transparent à partir d'un terminal.

La commande exec de Keeper Secrets Manager injecte des secrets dans les variables d'environnement au moment de l'exécution, ce qui permet à n'importe quel script, binaire ou appel système de mettre en œuvre des secrets de manière sécurisée sans modifier le code de l'application.

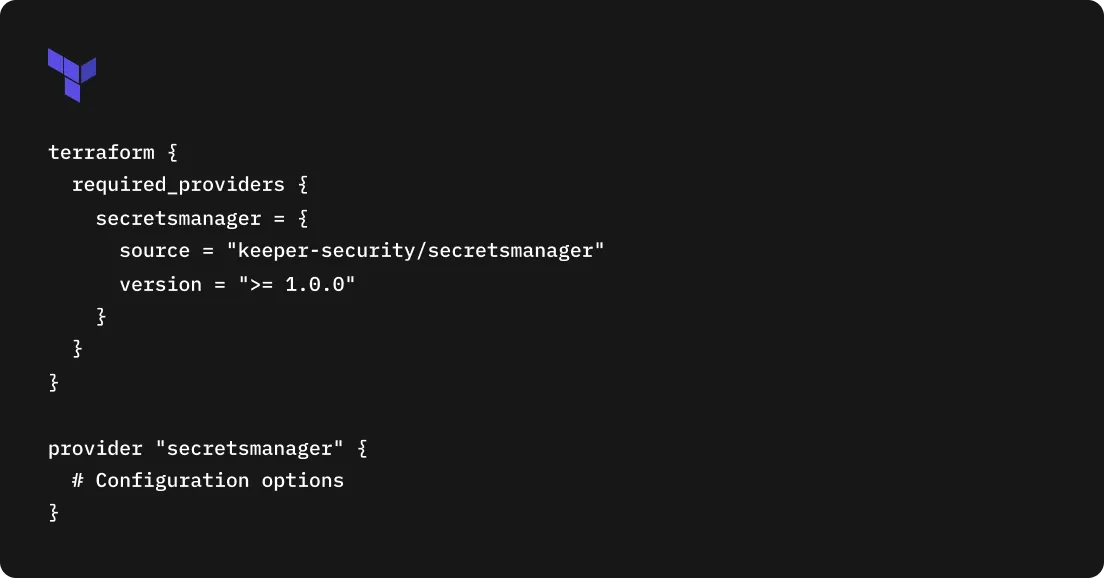

Le fournisseur Terraform de Keeper Secrets Manager permet aux configurations Terraform de référencer en toute sécurité les secrets stockés dans le coffre-fort Keeper, évitant ainsi les secrets en clair dans les fichiers d'état ou le contrôle des sources.

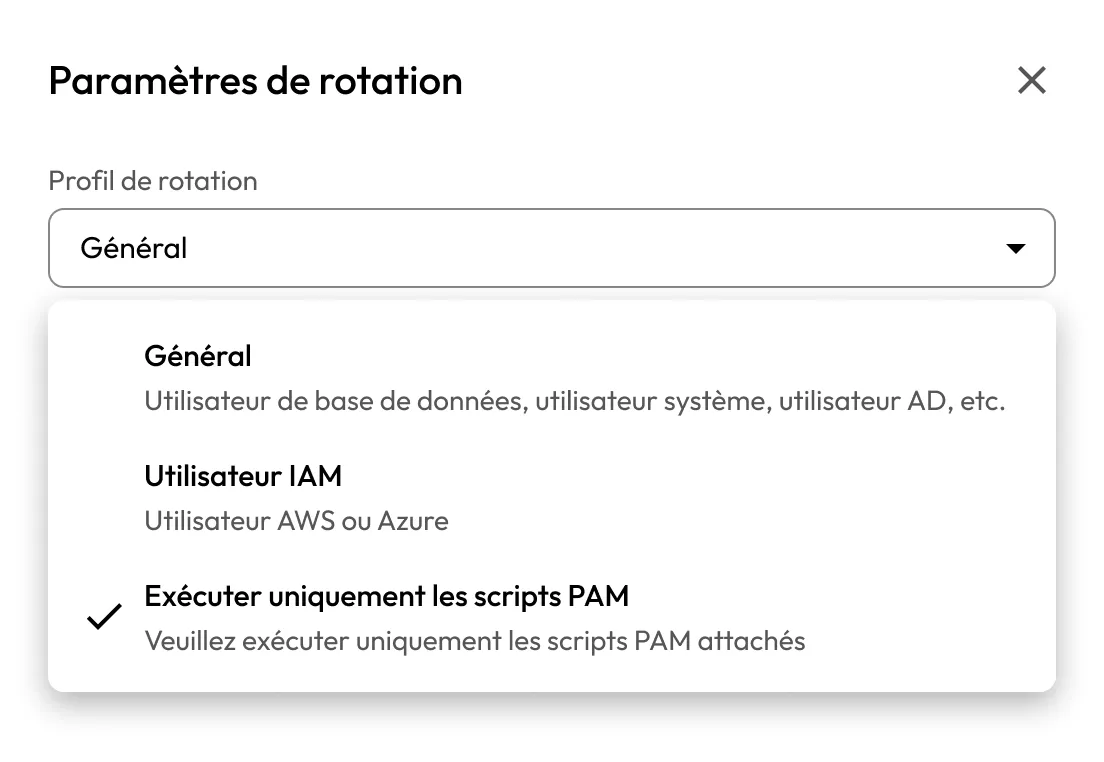

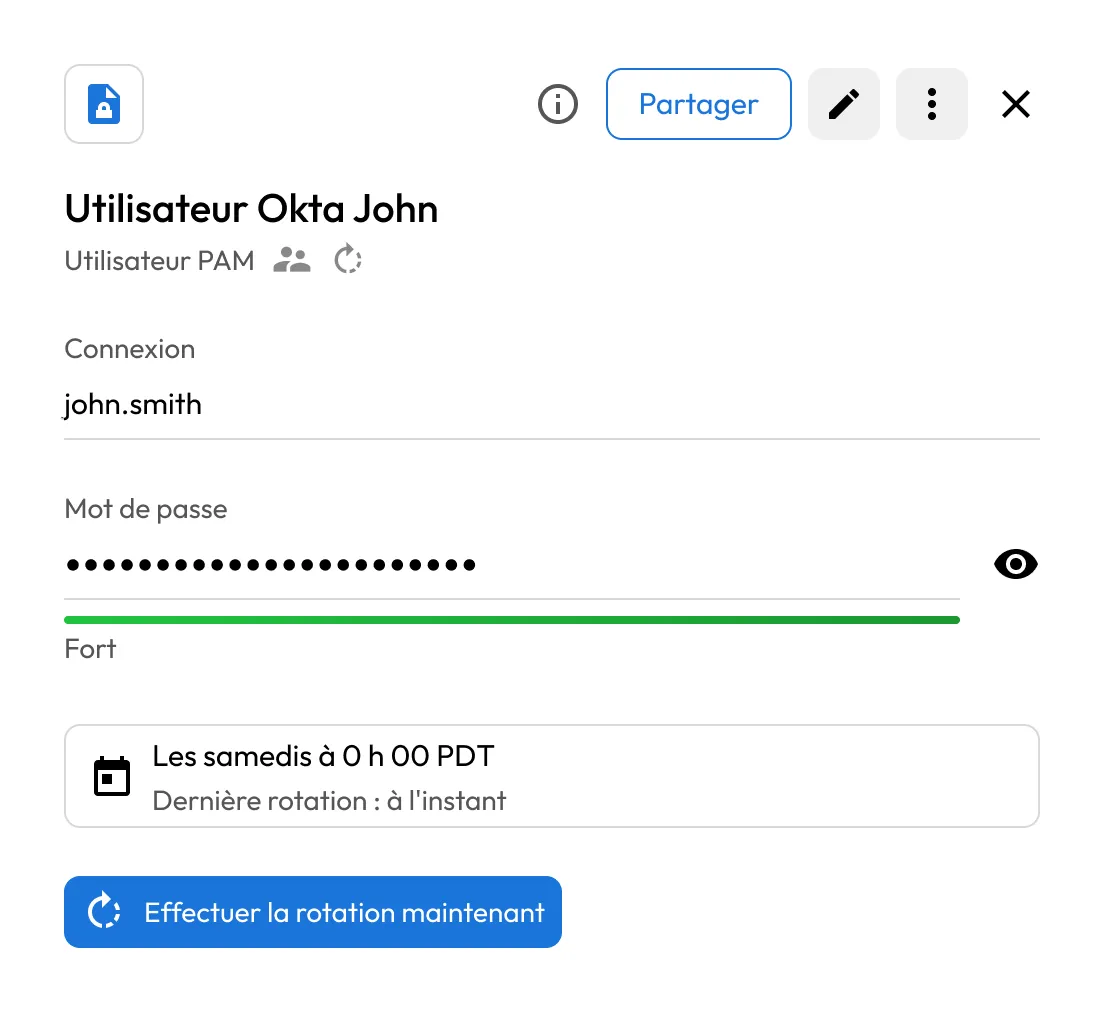

Keeper prend en charge la rotation automatisée des identifiants grâce à des flux de travail de rotation configurables et à des scripts PAM extensibles. Les organisations peuvent utiliser des scripts intégrés, développer une logique personnalisée ou tirer parti d'une intégration soutenue par la communauté.

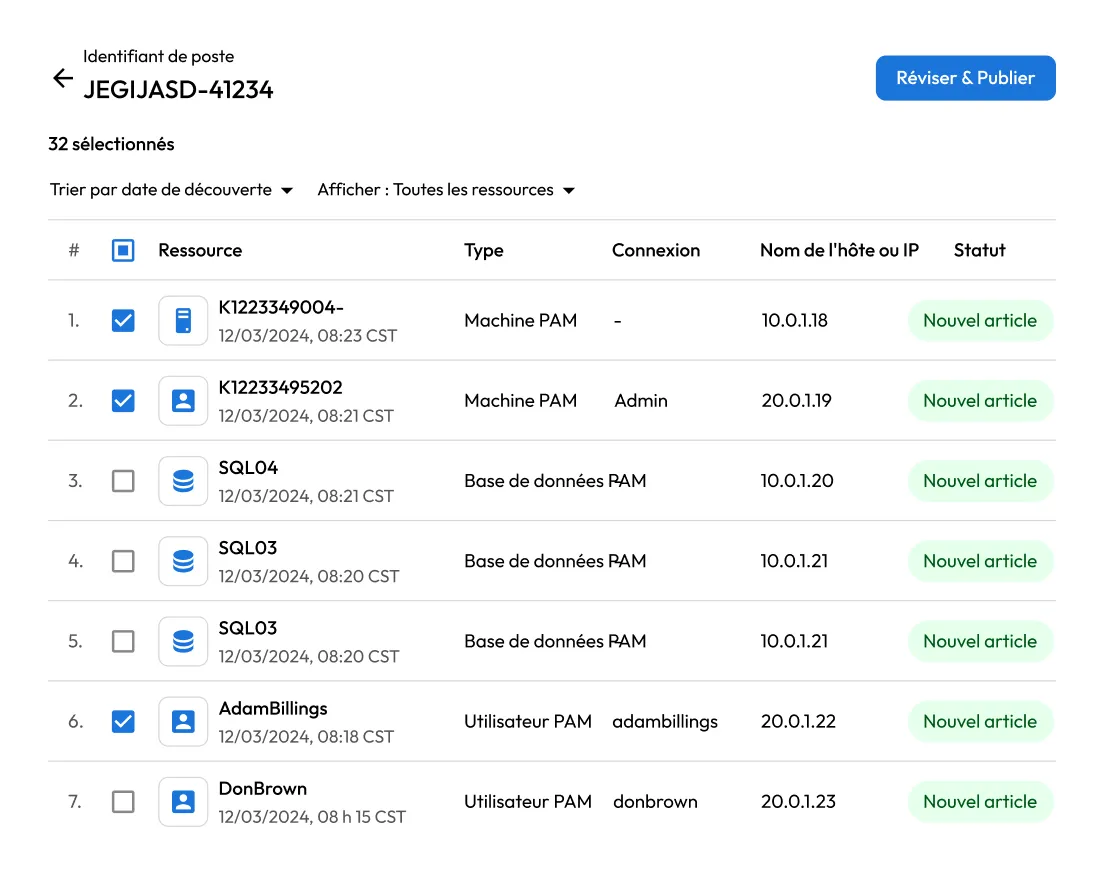

Keeper Discovery identifie les comptes privilégiés, les comptes de service et les dépendances d'identifiant à travers l'infrastructure, aidant les équipes de sécurité et DevOps à éliminer les angles morts et à réduire les risques.

Keeper permet le stockage et l'utilisation sécurisés des clés de signature GPG et SSH pour supporter les commits Git vérifiés, protégeant ainsi les dépôts contre l'usurpation d'identité et les changements de code non autorisés.

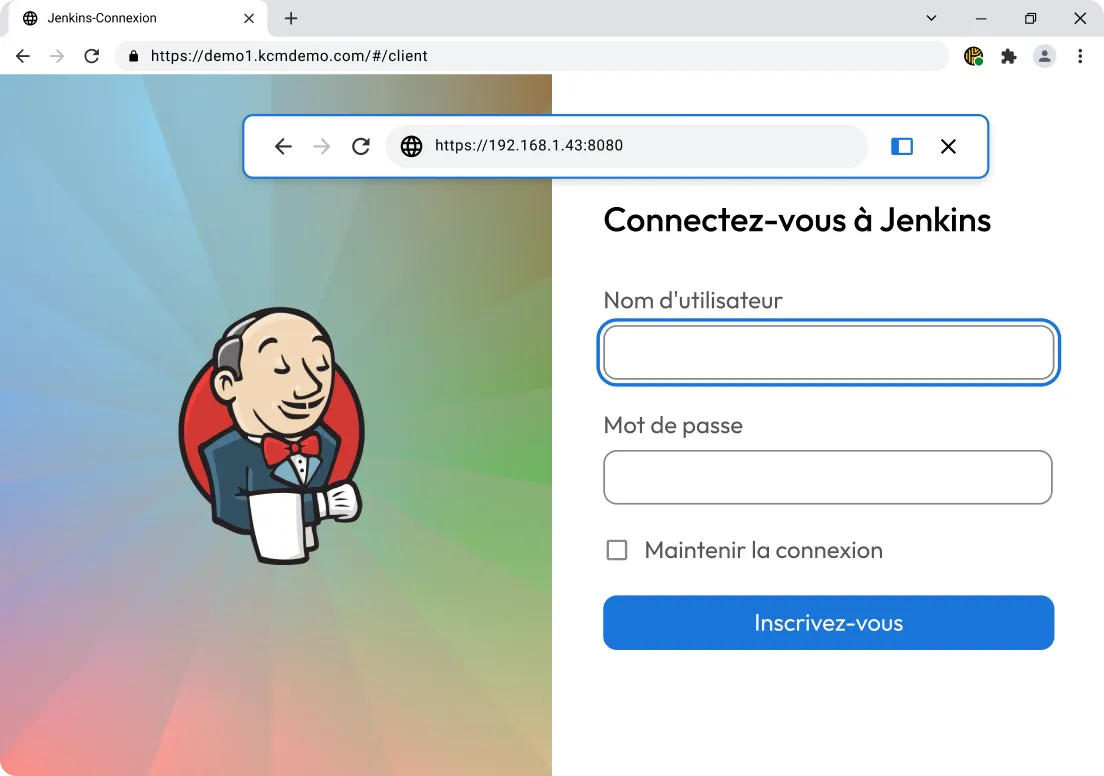

Keeper Connections fournit un accès sécurisé, sans identifiants, aux serveurs, aux bases de données et aux applications web directement à partir du coffre-fort Keeper. Les identifiants sont injectés au moment de l'exécution et ne sont jamais exposés aux utilisateurs finaux.

Étendez Keeper avec des plugins qui permettent une rotation automatisée des identifiants pour les applications SaaS et les services tiers. Intégrez les flux de travail de rotation dans des systèmes propriétaires, des outils internes et des plateformes non prises en charge afin de maintenir une hygiène d'identifiant continue sans intervention manuelle.

L'isolation du navigateur à distance de Keeper exécute des sessions web dans un environnement distant afin de protéger les utilisateurs contre les menaces basées sur le web. Les identifiants peuvent être injectés en toute sécurité sans être transmis ou stockés sur les terminaux.

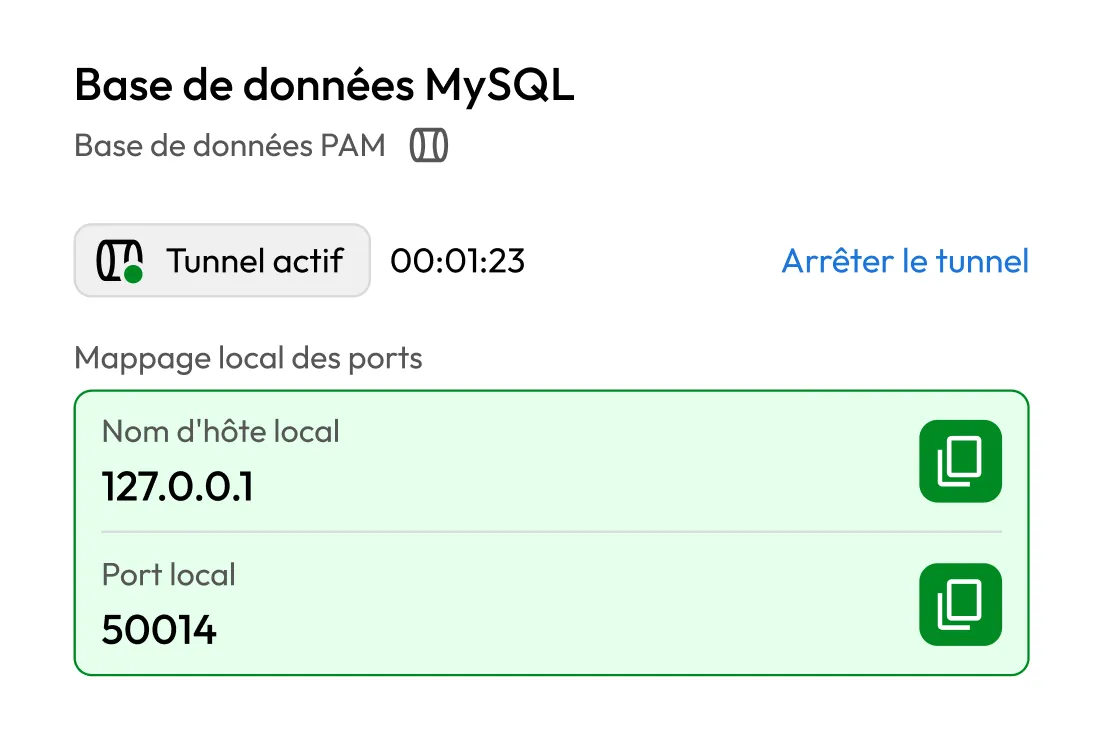

Les tunnels de Keeper permet un accès sécurisé aux services internes et à la base de données par le biais d'un tunnel chiffré tout en continuant à utiliser les outils clients natifs et sans exposer publiquement les ressources du réseau.

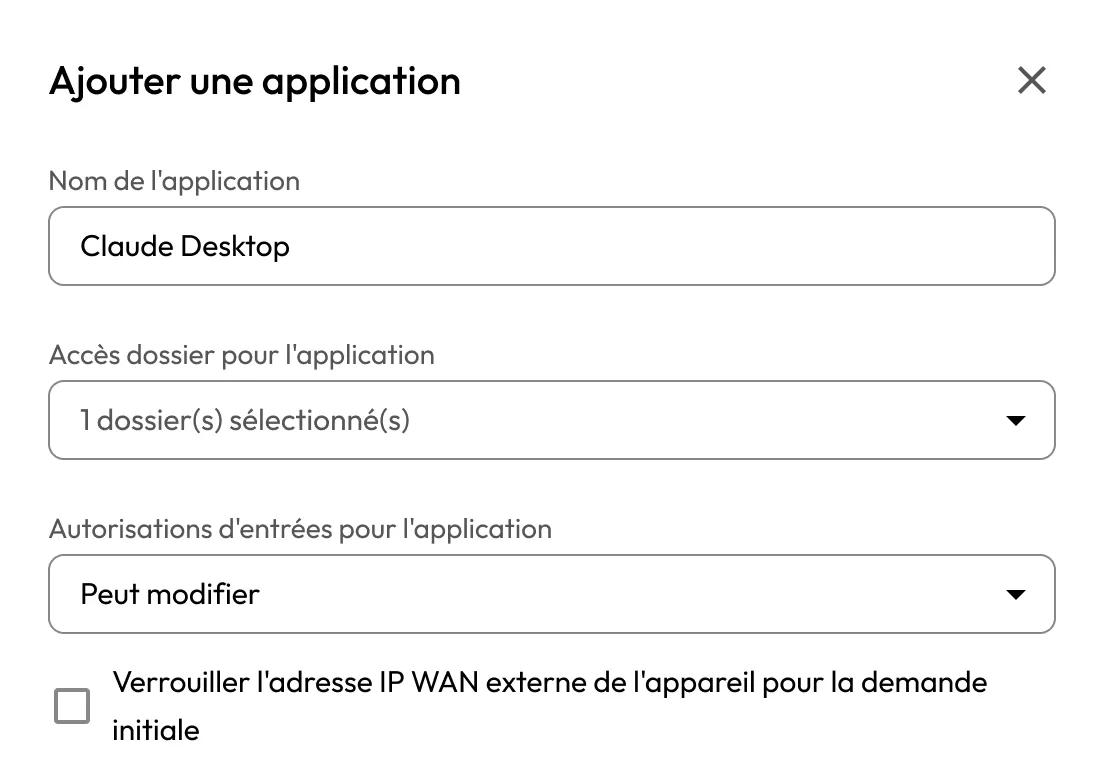

Keeper Secrets Manager prend en charge l'accès sécurisé aux secrets pour les agents d'IA par l'intermédiaire du « Model Context Protocol » (MCP), ce qui permet d'automatiser les flux de travail tout en maintenant la sécurité zero trust et zero knowledge.

Keeper Commander est une interface de ligne de commande complète avec un supershell interactif qui permet des flux de travail sécurisés, scriptables et reproductibles à travers les opérations administratives et de coffre-fort, y compris la gestion des utilisateurs, les rapports, la rotation des identifiants, les connexions et les tunnels.

Déployez Keeper Commander en tant que service API REST auto-hébergé pour intégrer le coffre-fort Keeper et les capacités administratives avec des systèmes tiers tout en préservant le chiffrement zero knowledge.

L'API administrateur de Keeper permet d'accéder aux journaux d'événements, aux données de conformité, aux métriques de reporting et aux informations administratives via une interface API REST flexible.

Les MSP peuvent utiliser l'API de gestion des comptes pour gérer les locataires, les abonnements, les essais et les mesures d'utilisation dans les environnements des clients.

Les partenaires MSP peuvent approvisionner gratuitement les offres famille Keeper pour les utilisateurs finaux éligibles par le biais d'un terminal API dédié.

Les établissements d'enseignement peuvent approvisionner les comptes d'étudiants Keeper à l'échelle en utilisant l'API d'approvisionnement des étudiants.

Keeper prend en charge le SCIM 2.0 pour l'approvisionnement et le déprovisionnement des utilisateurs, la gestion des groupes, l'accès aux dossiers partagés et l'application des politiques.

Killercoda est une plateforme d’apprentissage interactive qui offre des expériences pratiques et concrètes pour de nombreux outils de développement Keeper.

Les SDK et outils pour la plateforme Keeper Security : Commander CLI, Secrets Manager et intégrations tierces.

Les solutions de gestion des connexions de Keeper sont des fonctionnalités commerciales optimisées par Apache Guacamole et fournies par ses créateurs originaux.

Partagez vos connaissances, découvrez les bonnes pratiques et restez informé grâce à des mises à jour et à des informations exclusives fournies directement par l’équipe Keeper.

Keeper Secrets Manager délivre des secrets au moment de l'exécution en utilisant les SDK, la CLI ou l'exécution shell. Les secrets sont récupérés juste à temps dans le coffre-fort chiffré et injectés dans des applications ou des processus sans être codés en dur dans le code source, les fichiers de configuration ou les images.

Non, les secrets ne sont jamais écrits sur le disque par défaut. Ils sont récupérés en toute sécurité au moment de l'exécution et ne sont conservés en mémoire que pour la durée du processus, ce qui permet de prendre en charge les modèles de sécurité zero trust et zero knowledge.

Les SDK sont conçus pour les applications qui nécessitent un accès programmatique aux secrets dans le code. La CLI est idéale pour les scripts, l'automatisation, les pipelines CI/CD et les flux de travail opérationnels où des secrets sont nécessaires sans modifier le code de l'application.

Oui, Keeper s'intègre nativement avec les plateformes CI/CD les plus courantes et supporte également l'utilisation des pipelines via la CLI et l'exécution shell. Les secrets peuvent être injectés en toute sécurité au moment de l'exécution, sans être exposés dans les fichiers de configuration du pipeline ou dans les journaux.

Keeper Secrets Manager prend en charge Java/Kotlin, JavaScript, Python, .NET, Go, Ruby et Rust. D'autres méthodes d'accès sont disponibles par l'intermédiaire de la CLI et des intégrations shell.

Les clés SSH sont stockées chiffrées dans le coffre-fort Keeper et chargées dynamiquement dans des sessions en mémoire seule à l'aide de l'agent SSH Keeper. Les clés privées ne sont jamais écrites sur le disque ou exposées aux utilisateurs finaux.

Keeper prend en charge l'accès sécurisé aux secrets pour les agents d'intelligence artificielle en utilisant le « Model Context Protocol » (MCP), ce qui permet aux agents de récupérer des secrets de manière dynamique tout en appliquant les contrôles de sécurité zero trust et zero knowledge.

Vous devez autoriser les cookies pour utiliser le Chat en direct.