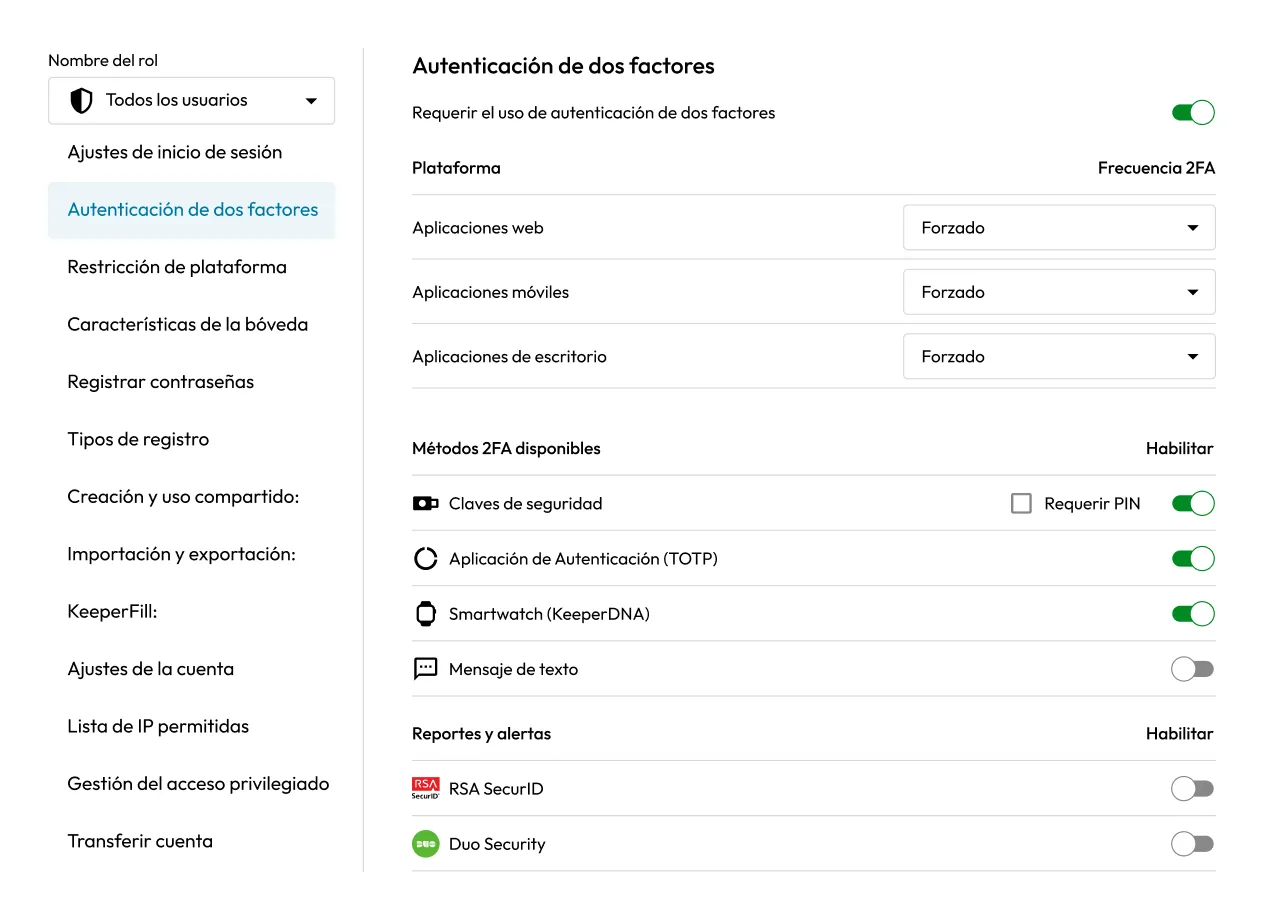

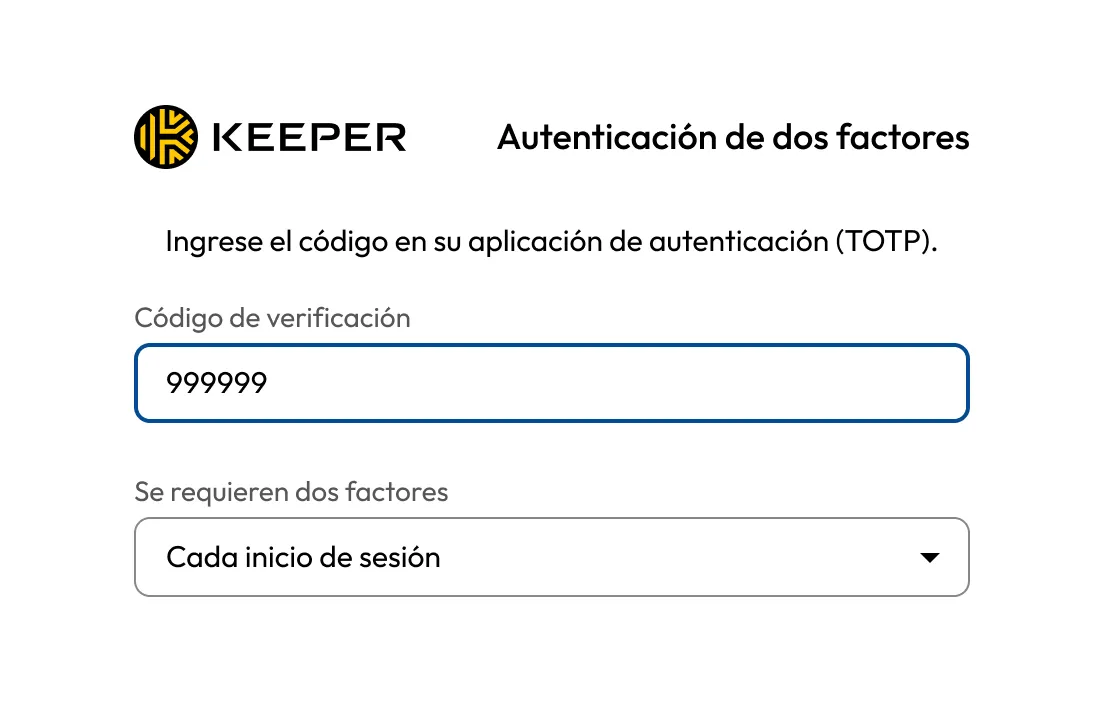

Característica: Autenticación de dos factores (2FA)

Proteja su bóveda de Keeper con una segunda capa de autenticación

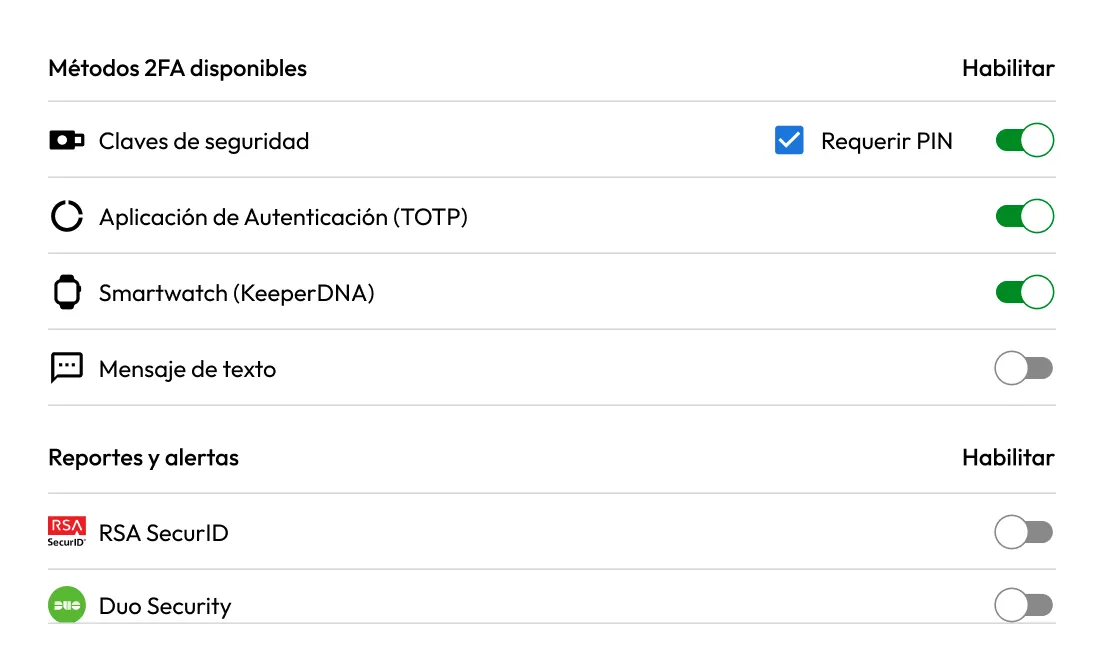

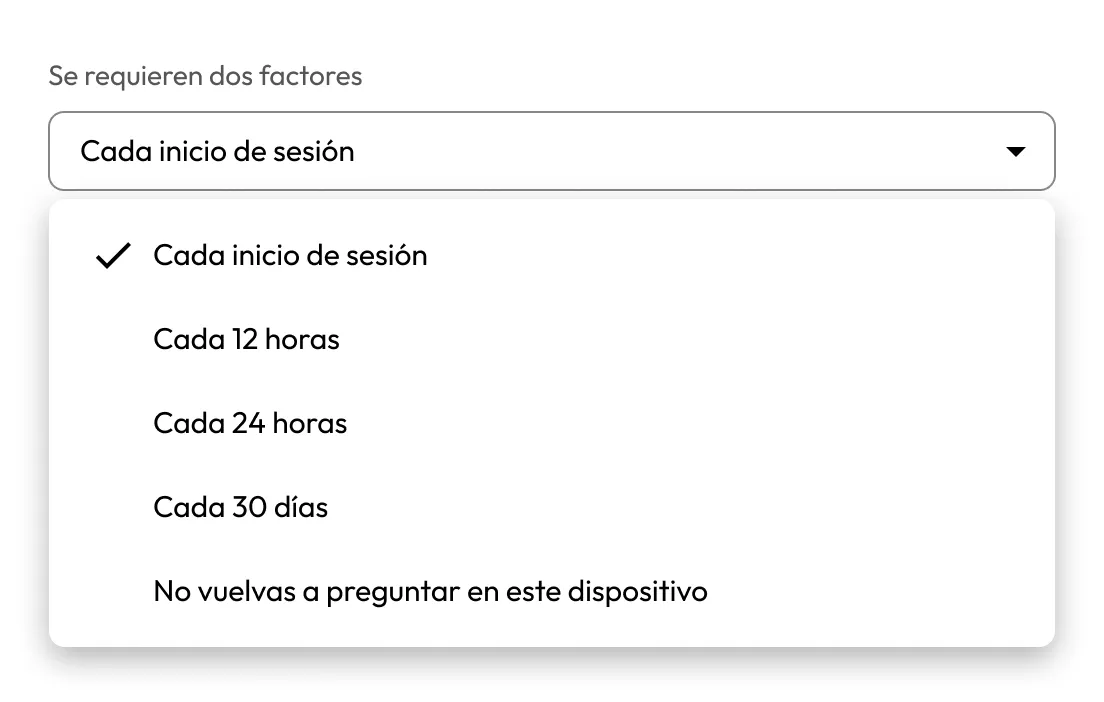

Keeper admite una variedad de métodos de autenticación multifactor (MFA) para proteger el acceso a su bóveda de Keeper y aplicar inicios de sesión seguros en entornos personales y empresariales.