Keeper está diseñado pensando en los ingenieros

Obtenga control sobre su entorno Keeper con herramientas de desarrollo diseñadas específicamente, SDK e integraciones nativas.

Obtenga control sobre su entorno Keeper con herramientas de desarrollo diseñadas específicamente, SDK e integraciones nativas.

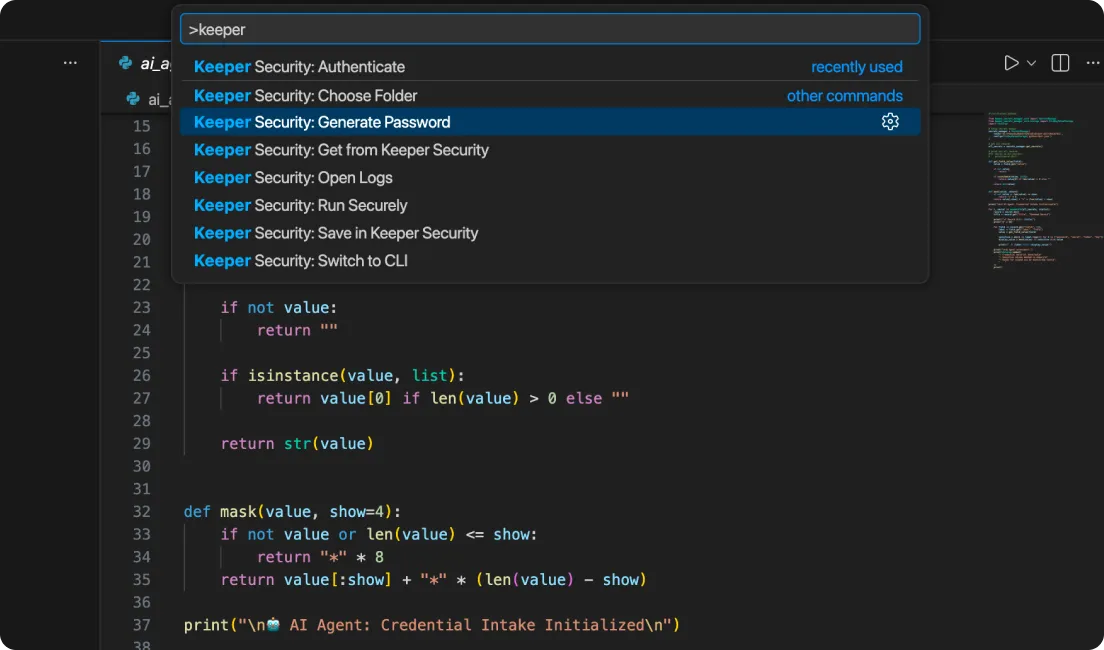

Keeper Secrets Manager for VS Code brings secure vault access directly into the development workflow, allowing developers to save, retrieve and generate secrets without leaving their editor. With support for both Keeper Commander CLI and Secrets Manager, plus secure command execution and built-in secret detection, teams can eliminate hard-coded credentials while maintaining zero-knowledge security.

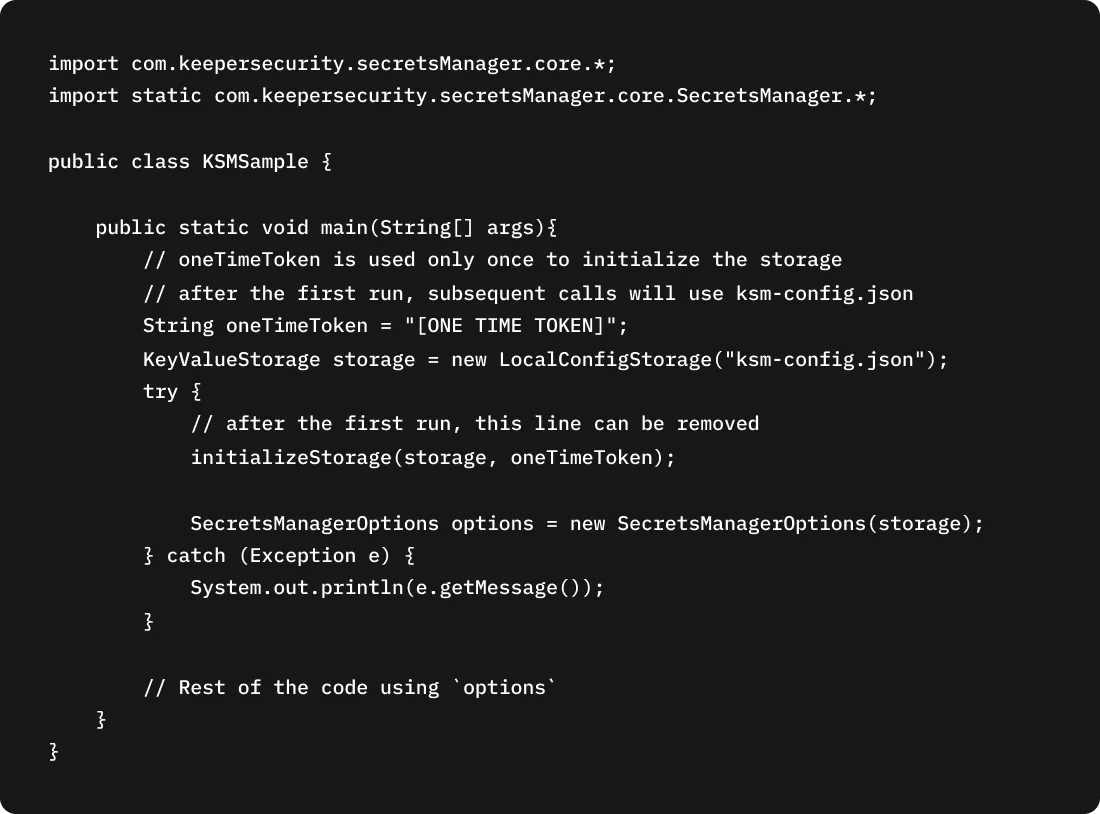

Acelere el desarrollo con los SDK de Keeper Secrets Manager, diseñados para una recuperación de secretos rápida, liviana y segura en pilas de aplicaciones modernas. Integre secretos en sus aplicaciones con un código mínimo mientras mantiene el cifrado de conocimiento cero y un alto rendimiento.

[SDK compatibles: Java/Kotlin, JavaScript, Python, .NET, Go, Ruby, Rust]

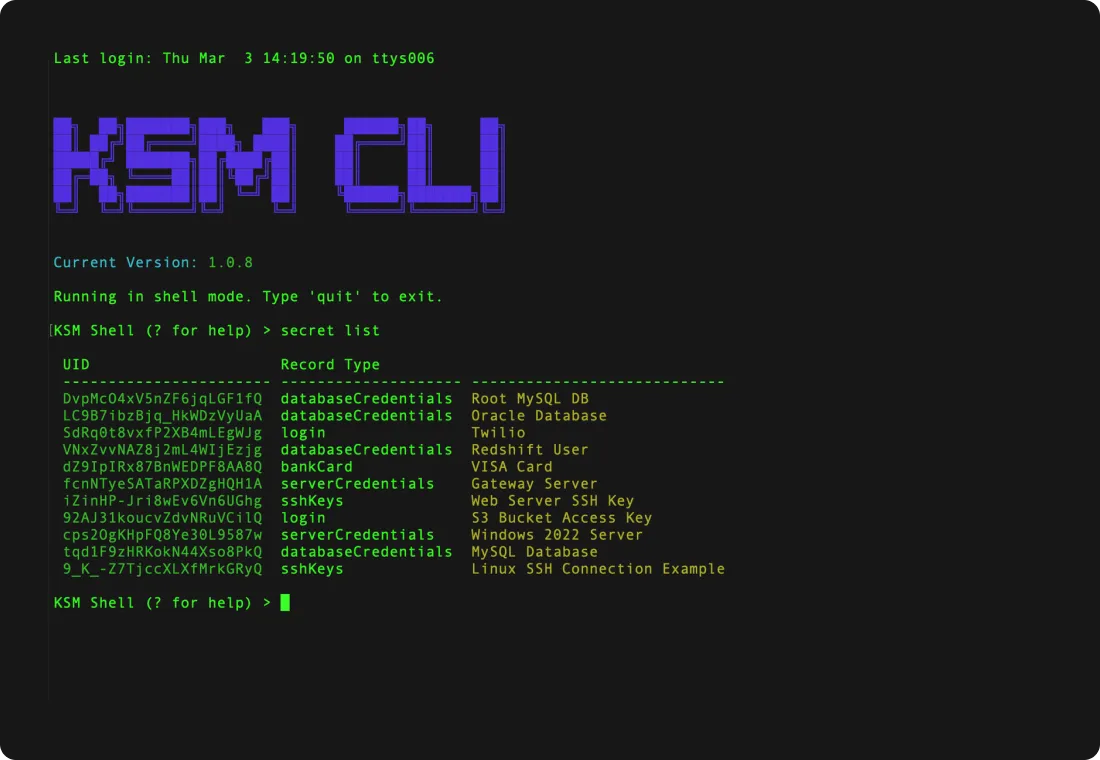

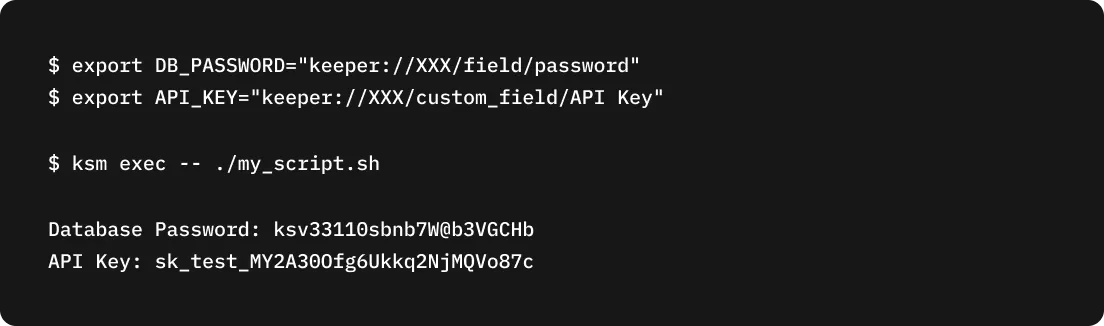

La CLI de Keeper Secrets Manager permite un acceso seguro, basado en máquina, a los secretos directamente desde terminales, scripts y canales de automatización. Las capacidades incluyen recuperación de secretos, inyección de variables de entorno, inicialización de configuración y soporte de ejecución de shell.

The Keeper Commander SDKs for .NET and Python provide programmatic access to the Keeper Vault, Enterprise Admin Console and Secrets Manager. They enable secure credential management, enterprise policy control and automation at scale, allowing organizations to embed Keeper’s zero-trust security into custom applications and DevOps workflows.

Keeper Secrets Manager se integra de forma nativa con plataformas CI/CD populares, entornos de contenedores y herramientas de orquestación, incluido Kubernetes, lo que permite inyectar secretos de forma segura en tiempo de ejecución sin credenciales codificadas ni interrupciones del flujo de trabajo.

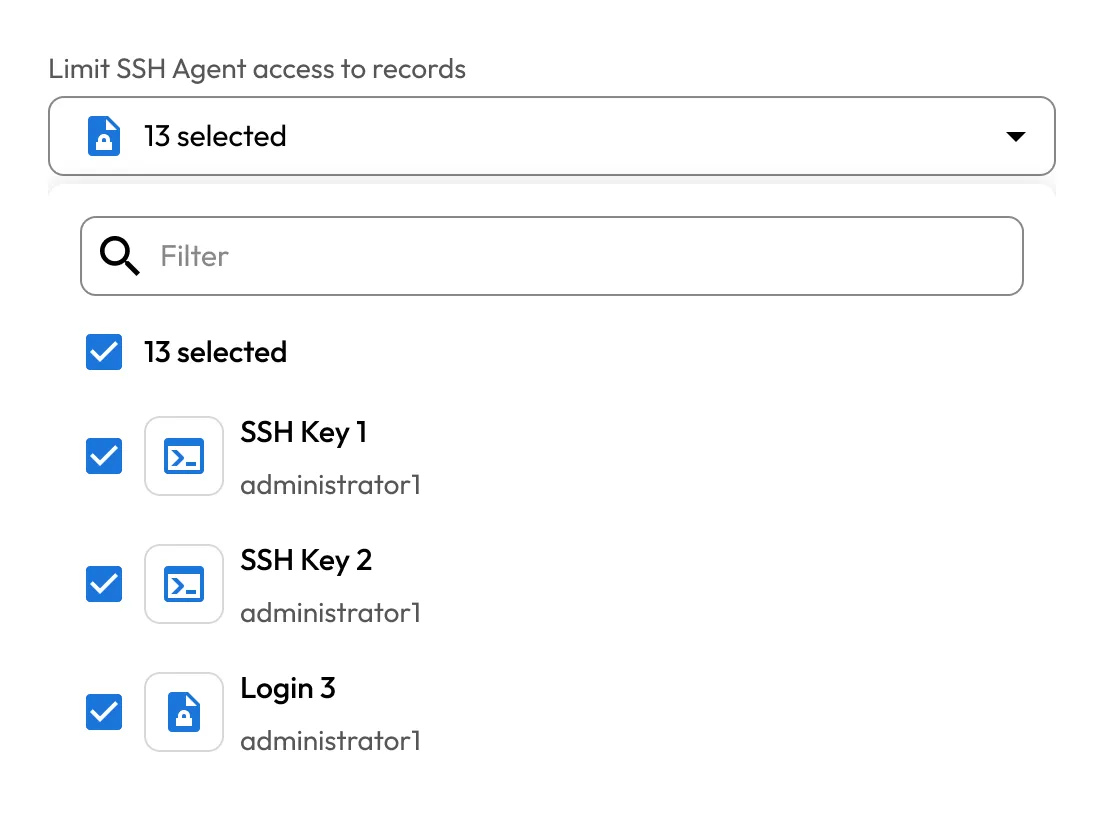

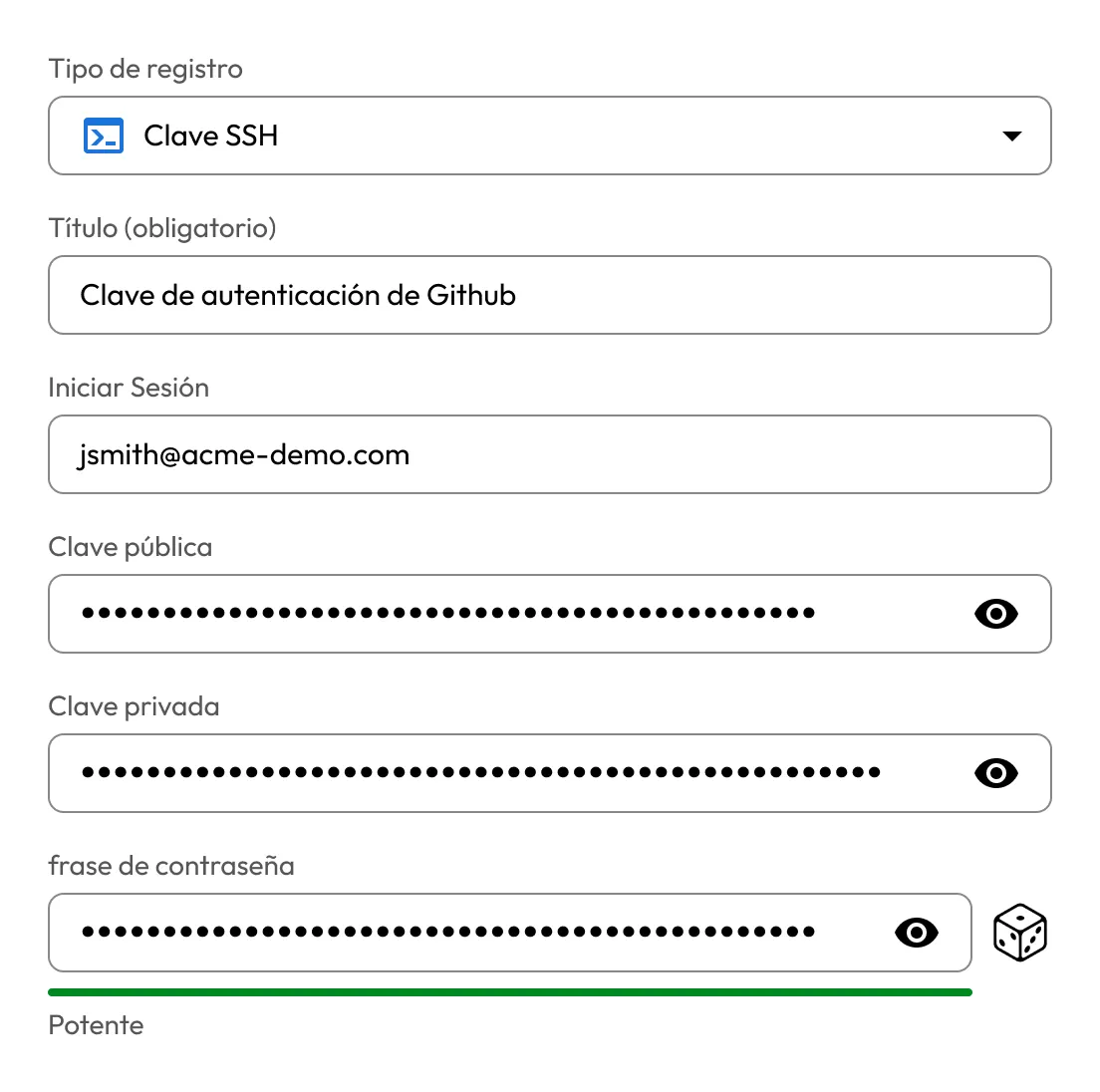

La gestión de claves SSH de Keeper centraliza el almacenamiento de claves SSH, el control de acceso y la gestión del ciclo de vida. Incluye rotación automatizada, controles de acceso basados en roles (RBAC), registro de auditoría y acceso seguro basado en navegador. No hay claves privadas expuestas. No se requiere VPN.

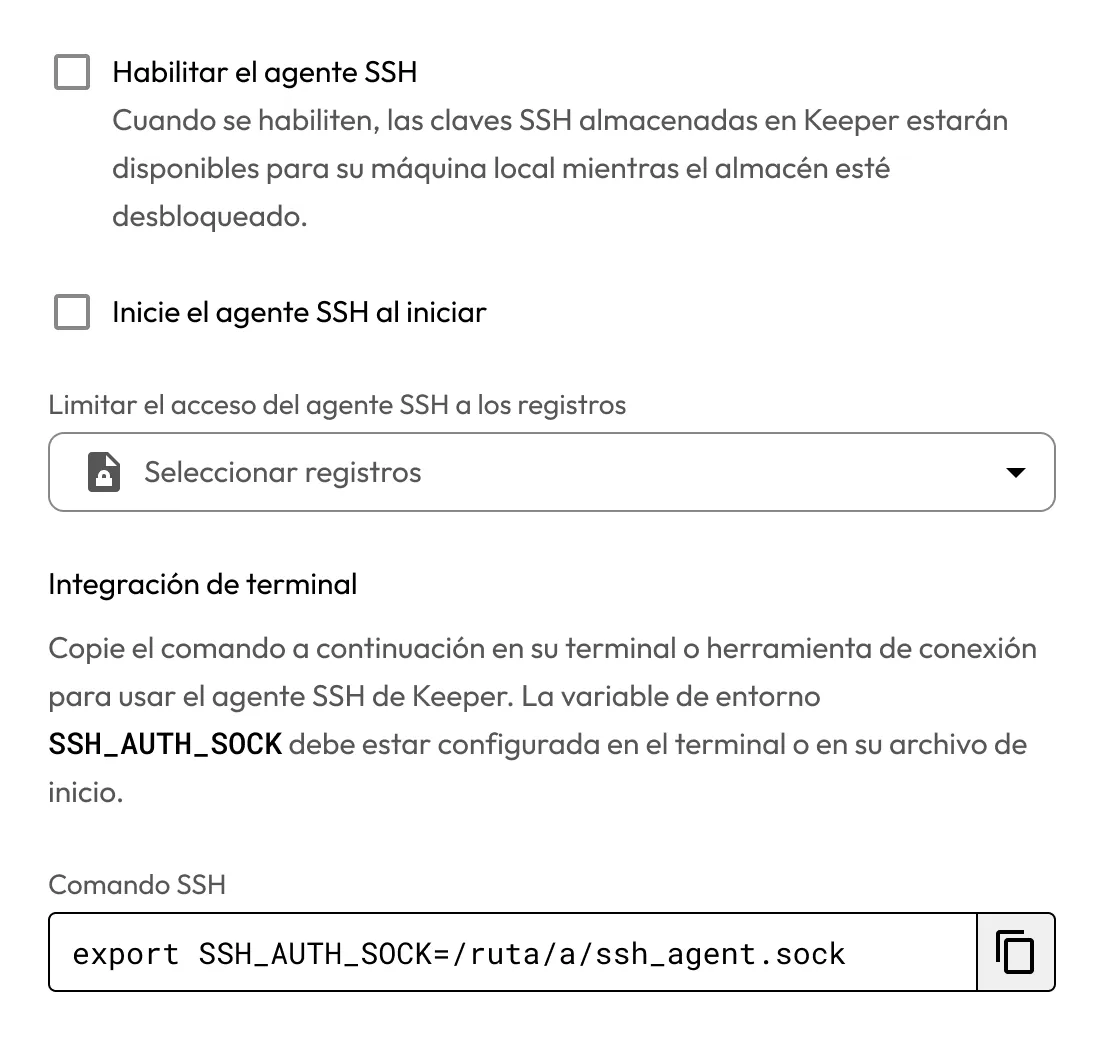

El agente SSH de Keeper carga dinámicamente claves SSH desde la bóveda cifrada en sesiones de solo memoria, lo que elimina el almacenamiento local persistente de claves y permite un acceso sin inconvenientes basado en terminal.

El comando ejecutivo de Keeper Secrets Manager inyecta secretos en variables de entorno en tiempo de ejecución, permitiendo que cualquier script, binario o llamada al sistema implemente secretos de forma segura sin cambios en el código de la aplicación.

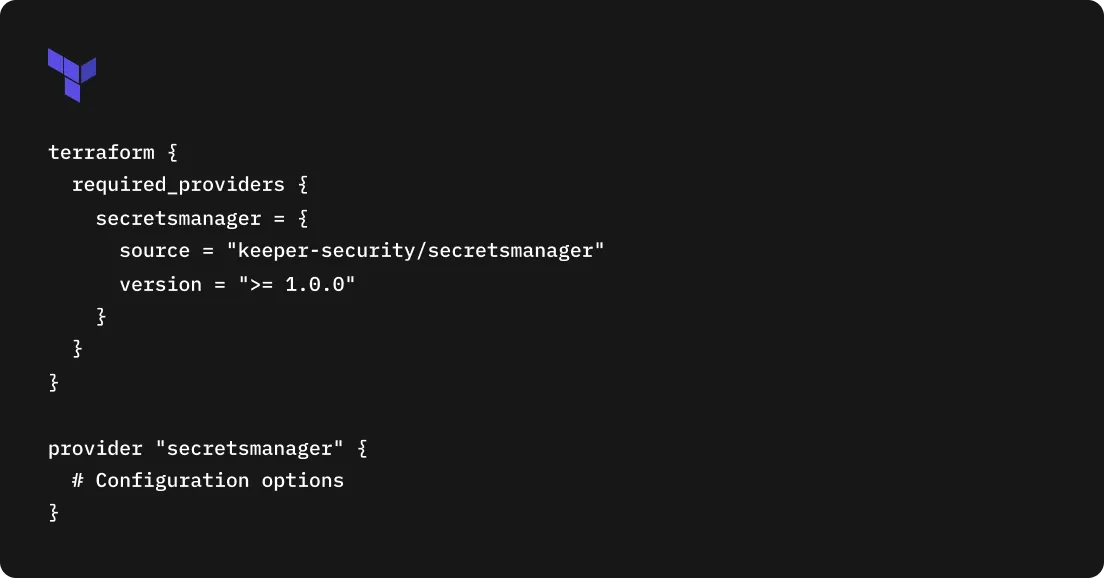

El Proveedor de terraform del Keeper Secrets Manager permite que las configuraciones de Terraform hagan referencia de forma segura a los secretos almacenados en la Bóveda de Keeper, lo que evita los secretos de texto sin formato en los archivos de estado o el control de código fuente.

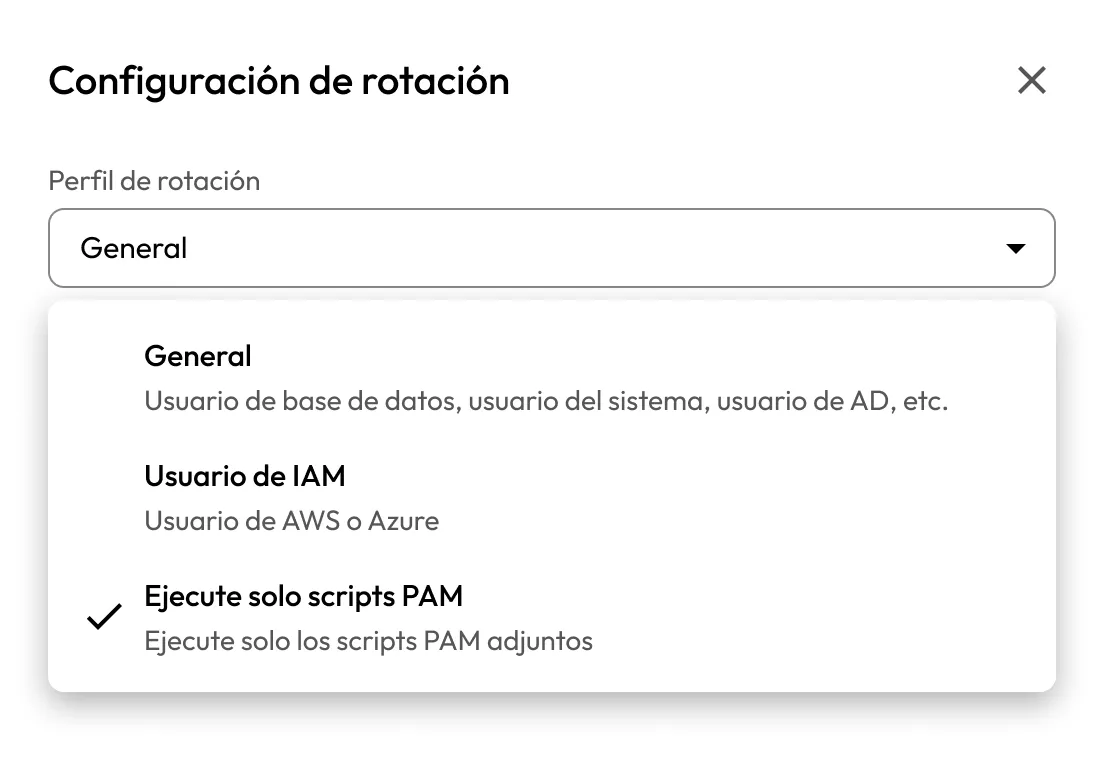

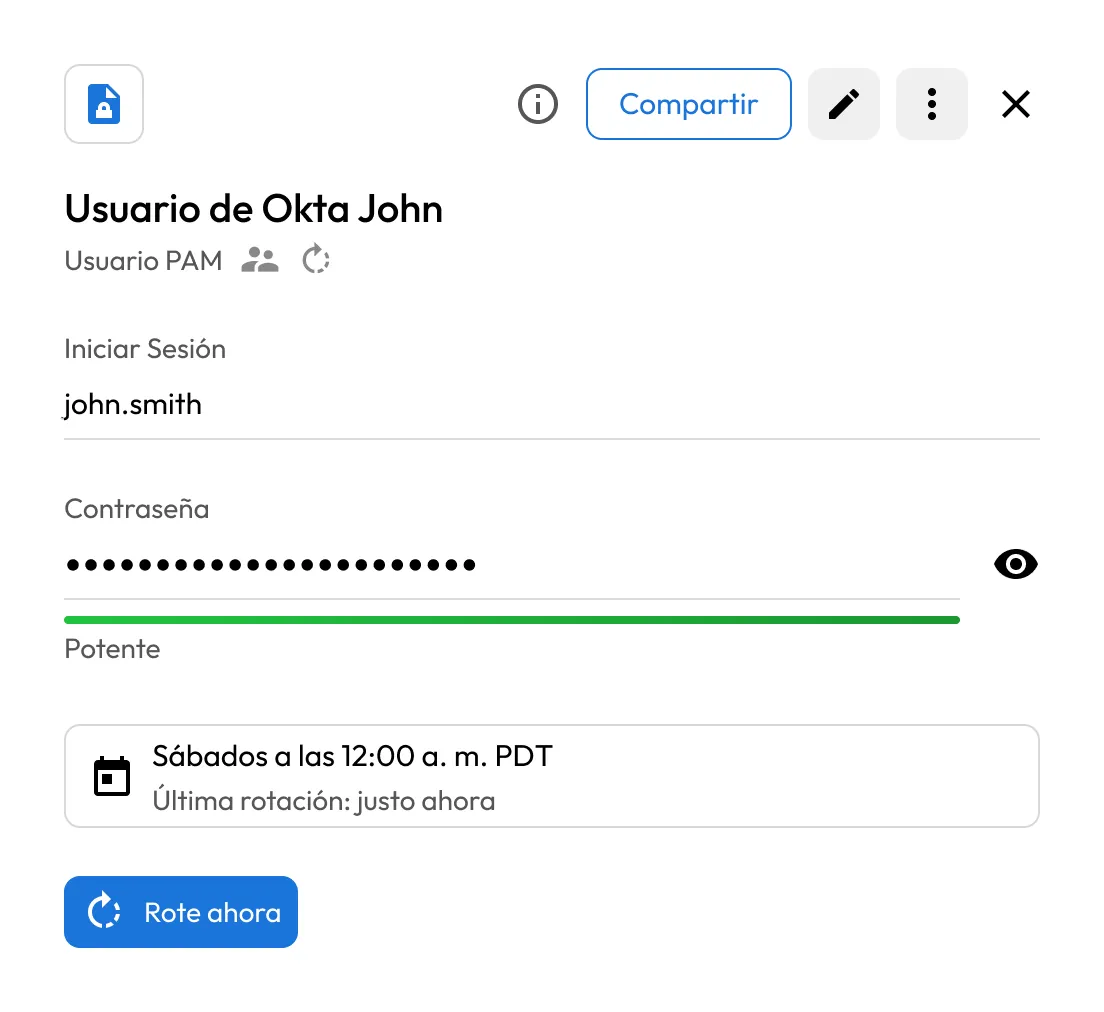

Keeper admite la rotación automatizada de credenciales a través de flujos de trabajo de rotación configurables y scripts PAM extensibles. Las organizaciones pueden utilizar scripts integrados, desarrollar lógica personalizada o aprovechar integraciones respaldadas por la comunidad.

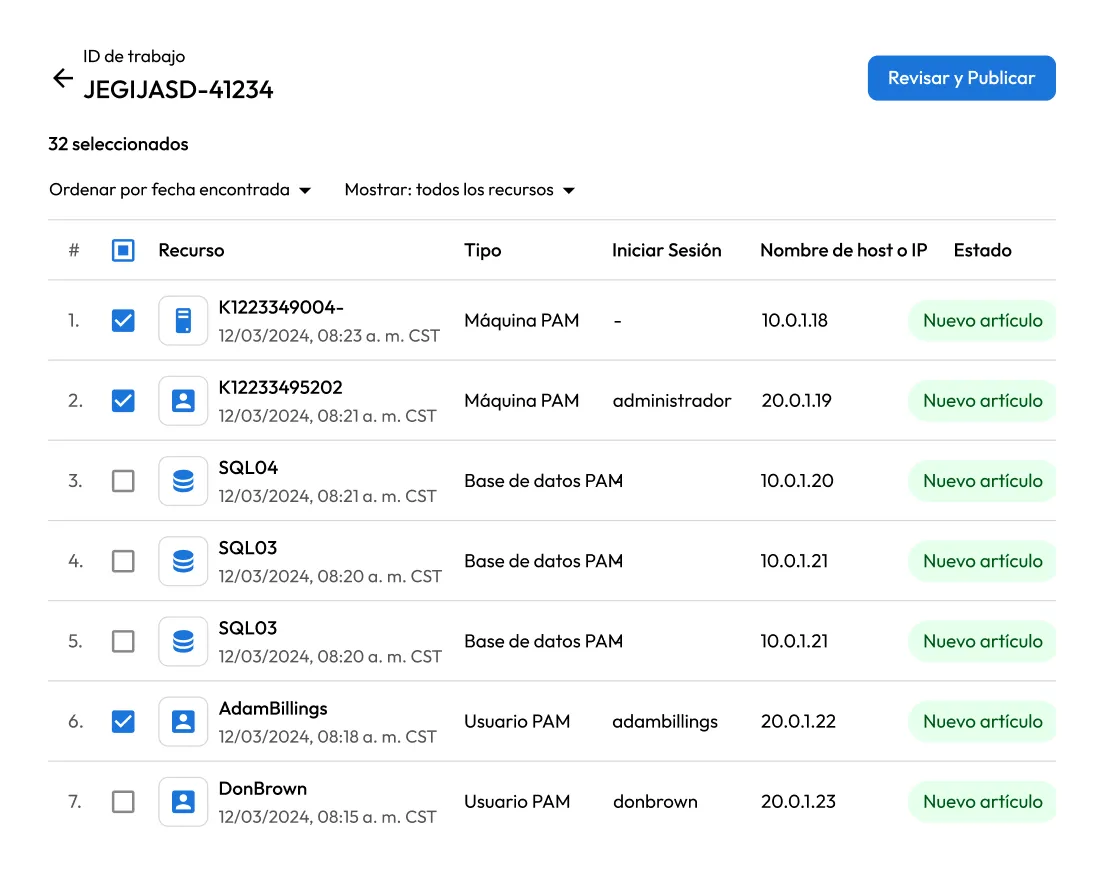

Keeper Discovery identifica cuentas privilegiadas, cuentas de servicio y dependencias de credenciales en toda la infraestructura, lo que ayuda a los equipos de seguridad y DevOps a eliminar puntos ciegos y reducir el riesgo.

Keeper permite el almacenamiento seguro y el uso de claves de firma GPG y SSH para admitir confirmaciones de Git verificadas, protegiendo los repositorios de suplantación de identidad y cambios de código no autorizados.

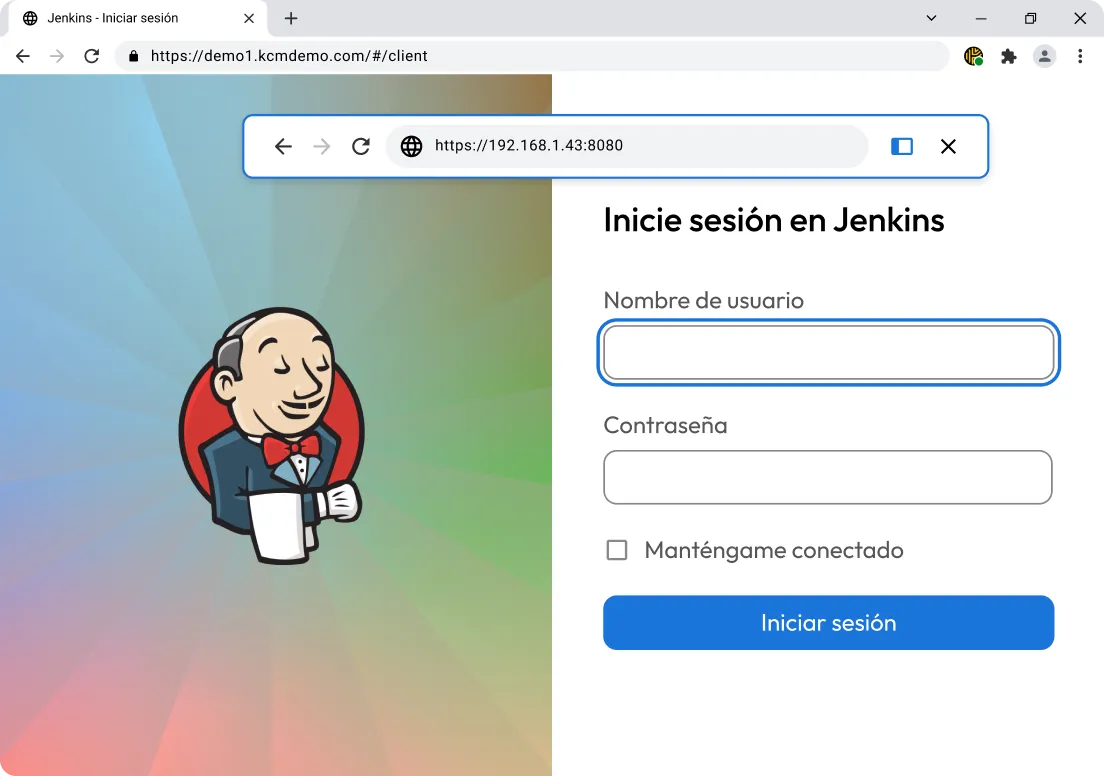

Las conexiones de Keeper proporciona acceso seguro y sin credenciales a servidores, bases de datos y aplicaciones web directamente desde la bóveda de Keeper. Las credenciales se inyectan en tiempo de ejecución y nunca se exponen a los usuarios finales.

Amplíe Keeper con complementos que permiten la rotación automatizada de credenciales para aplicaciones SaaS y servicios de terceros. Integre flujos de trabajo de rotación en sistemas propietarios, herramientas internas y plataformas no compatibles para mantener la higiene continua de las credenciales sin intervención manual.

Keeper Aislamiento remoto del navegador ejecuta sesiones web en un entorno remoto para proteger a los usuarios de amenazas basadas en la web. Las credenciales se pueden inyectar de forma segura sin necesidad de transmitirlas ni almacenarlas en dispositivos terminales.

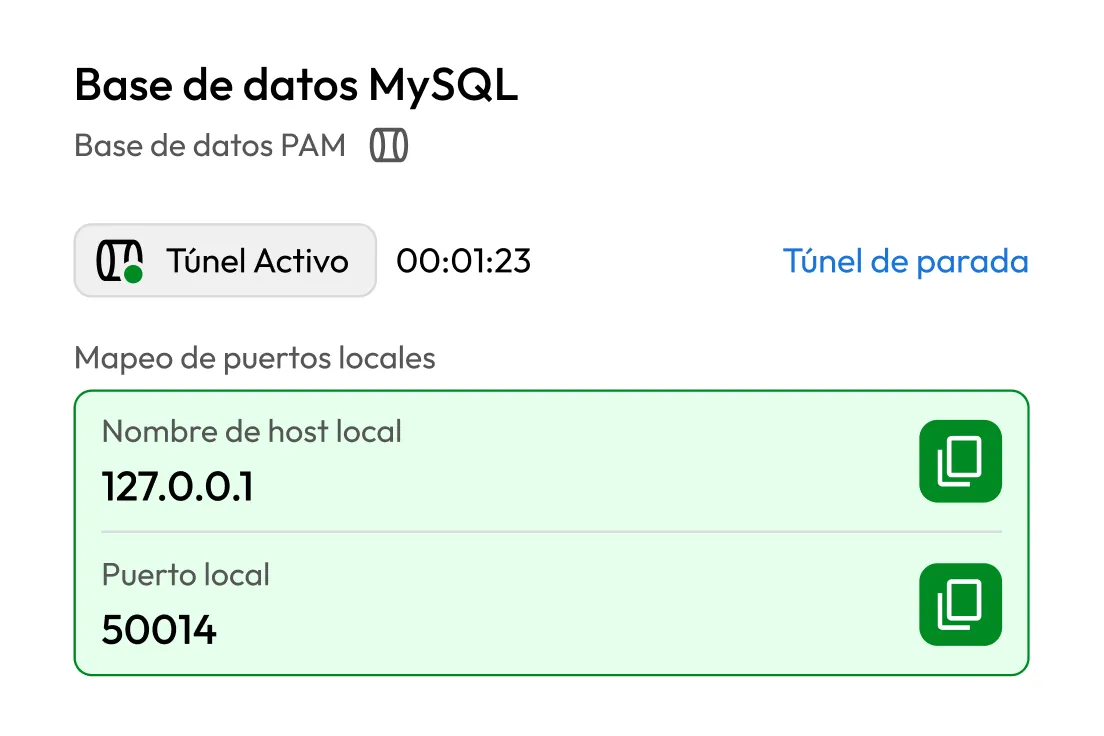

Keeper Tunneling permite el acceso seguro a servicios internos y bases de datos a través de túneles cifrados mientras se continúan utilizando herramientas de cliente nativas y sin exponer los recursos de la red públicamente.

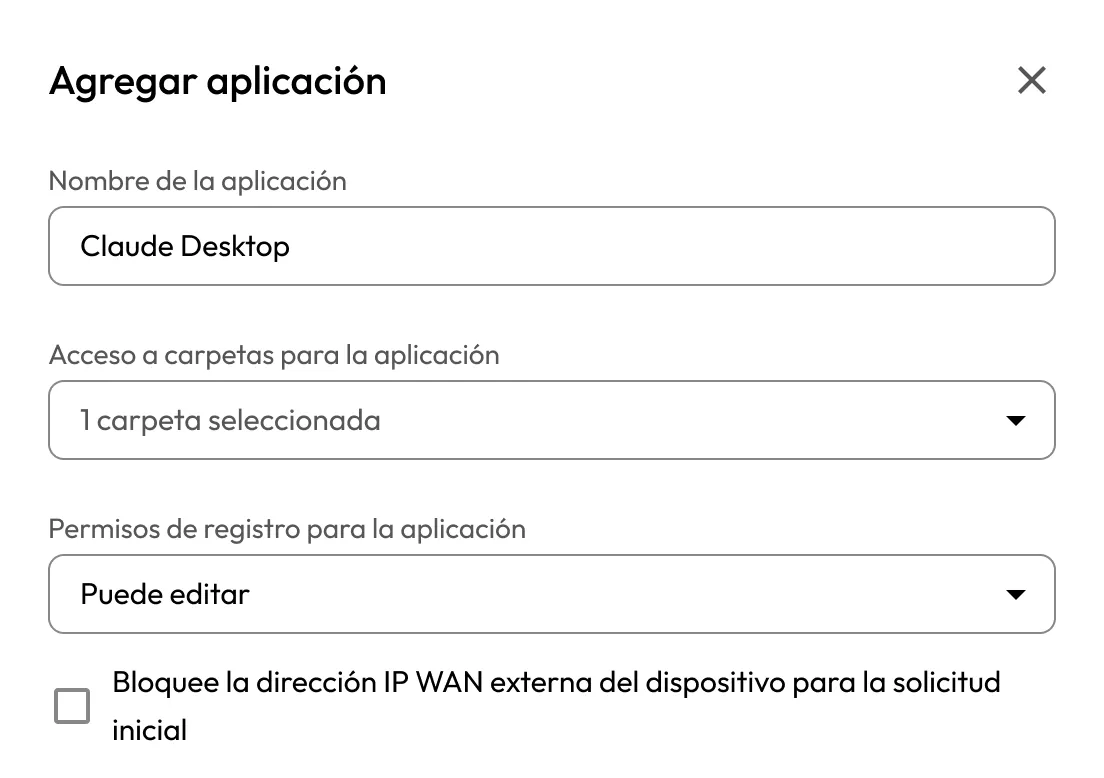

Keeper Secrets Manager admite el acceso seguro a secretos para agentes de IA a través del Protocolo de contexto de modelo (MCP), lo que permite flujos de trabajo automatizados y, al mismo tiempo, mantiene la seguridad de confianza cero y conocimiento cero.

Keeper Commander es una interfaz de línea de comandos completa con un supershell interactivo que permite flujos de trabajo seguros, programables y repetibles en operaciones administrativas y de bóveda, incluida la administración de usuarios, informes, rotación de credenciales, conexiones y tunelización.

Implemente Keeper Commander como un servicio de REST API autohospedado para integrar la bóveda de Keeper y las capacidades administrativas con sistemas de terceros mientras se preserva el cifrado de conocimiento cero.

La API de administración de Keeper proporciona acceso a registros de eventos, datos de cumplimiento, métricas de informes e información administrativa a través de una interfaz de REST API flexible.

Los MSP pueden usar la API de administración de cuentas para administrar inquilinos, suscripciones, pruebas y métricas de uso en todos los entornos de los clientes.

Los socios MSP pueden proporcionar Keeper Family Plan gratuitos para usuarios finales elegibles a través de un punto final de API dedicado.

Las instituciones educativas pueden aprovisionar cuentas de estudiantes de Keeper a escala utilizando la API de aprovisionamiento de estudiantes.

Keeper admite SCIM 2.0 para el aprovisionamiento y desaprovisionamiento automatizado de usuarios, la administración de grupos, el acceso a carpetas compartidas y la aplicación de políticas.

Killercoda es una plataforma de aprendizaje interactiva que ofrece experiencias de aprendizaje prácticas para muchas herramientas de desarrollo de Keeper.

SDK y herramientas para la plataforma Keeper Security: Commander CLI, Secrets Manager e integraciones de terceros.

Las soluciones de gestión de conexiones de Keeper son capacidades con soporte comercial proporcionadas por Apache Guacamole, por sus creadores originales.

Comparta su conocimiento, descubra las mejores prácticas y manténgase informado con actualizaciones y conocimientos exclusivos directamente del equipo de Keeper.

Keeper Secrets Manager entrega secretos en tiempo de ejecución mediante SDK, la CLI o la ejecución del shell. Los secretos se recuperan justo a tiempo desde la bóveda cifrada y se inyectan en aplicaciones o procesos sin estar codificados en el código fuente, archivos de configuración o imágenes.

No, los secretos nunca se escriben en el disco de forma predeterminada. Se recuperan de forma segura en tiempo de ejecución y se guardan en la memoria solo mientras dura el proceso, lo que admite modelos de seguridad de conocimiento cero y confianza cero.

Los SDK están diseñados para aplicaciones que necesitan acceso programático a secretos dentro del código. La CLI es ideal para scripts, automatización, pipelines de CI/CD y flujos de trabajo operativos donde se necesitan secretos sin modificar el código de la aplicación.

Sí, Keeper se integra de forma nativa con las plataformas CI/CD más populares y también admite el uso de canalizaciones a través de la CLI y la ejecución del shell. Los secretos se pueden inyectar de forma segura en tiempo de ejecución sin exponerlos en archivos de configuración o registros de la canalización.

Keeper Secrets Manager es compatible con Java/Kotlin, JavaScript, Python, .NET, Go, Ruby y Rust. Hay métodos de acceso adicionales disponibles a través de la CLI y las integraciones de shell.

Las claves SSH se almacenan cifradas en la boveda de Keeper y se cargan dinámicamente en sesiones de solo memoria mediante el agente SSH de Keeper. Las claves privadas nunca se escriben en el disco ni se exponen a los usuarios finales.

Keeper admite el acceso seguro a secretos para agentes de IA mediante el Protocolo de contexto de modelo (MCP), lo que permite a los agentes recuperar secretos de forma dinámica al tiempo que aplica controles de seguridad de conocimiento cero y confianza cero.

Debe habilitar las cookies para usar el chat en directo.