Diebstahl privilegierter Zugangsdaten

Cyberkriminelle haben es oft durch Phishing oder Malware auf interne Admin- und DevOps-Anmeldeinformationen abgesehen. Diese privilegierten Konten bieten direkten Zugriff auf kritische Systeme und können es Cyberkriminellen ermöglichen, sich nach einer Kompromittierung frei in der Umgebung zu bewegen, oft ohne sofortige Entdeckung.

Insider-Bedrohungen

Mitarbeiter, Auftragnehmer und Partner mit privilegiertem Zugriff können ernsthafte Sicherheitsrisiken darstellen. Ob durch Unachtsamkeit oder vorsätzlichen Missbrauch, diese Insider können Systeme kompromittieren, sensible Daten offenlegen und den Betrieb stören, insbesondere in Umgebungen, in denen der privilegierte Zugriff nicht streng kontrolliert oder überwacht wird.

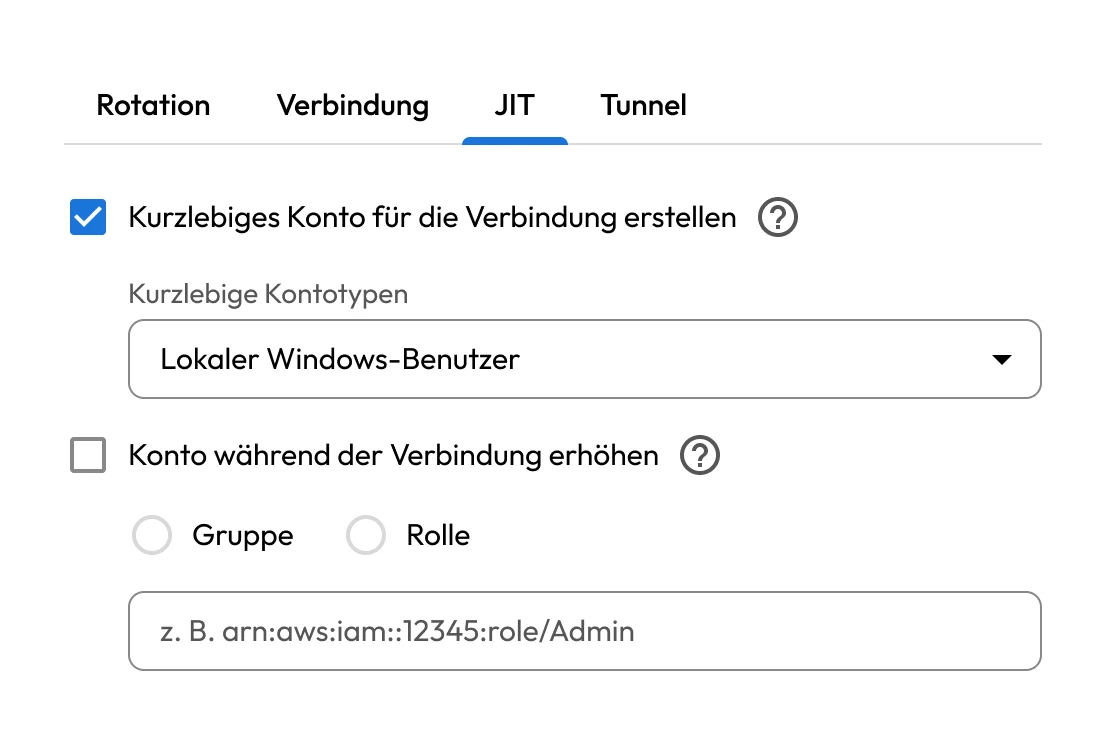

Fehlende Kontrollen nach den geringsten Rechten

Überprivilegierte Konten und falsch konfigurierte Rollen sind häufige Probleme in SaaS-Umgebungen. Mitarbeitern wird oft ein breiterer Zugriff als nötig gewährt, was die potenziellen Auswirkungen erhöht, wenn ein Konto missbraucht wird. Ohne strikte Durchsetzung der Least-Privilege-Prinzipien können Benutzer unnötigen Zugriff auf sensible Systeme erhalten.

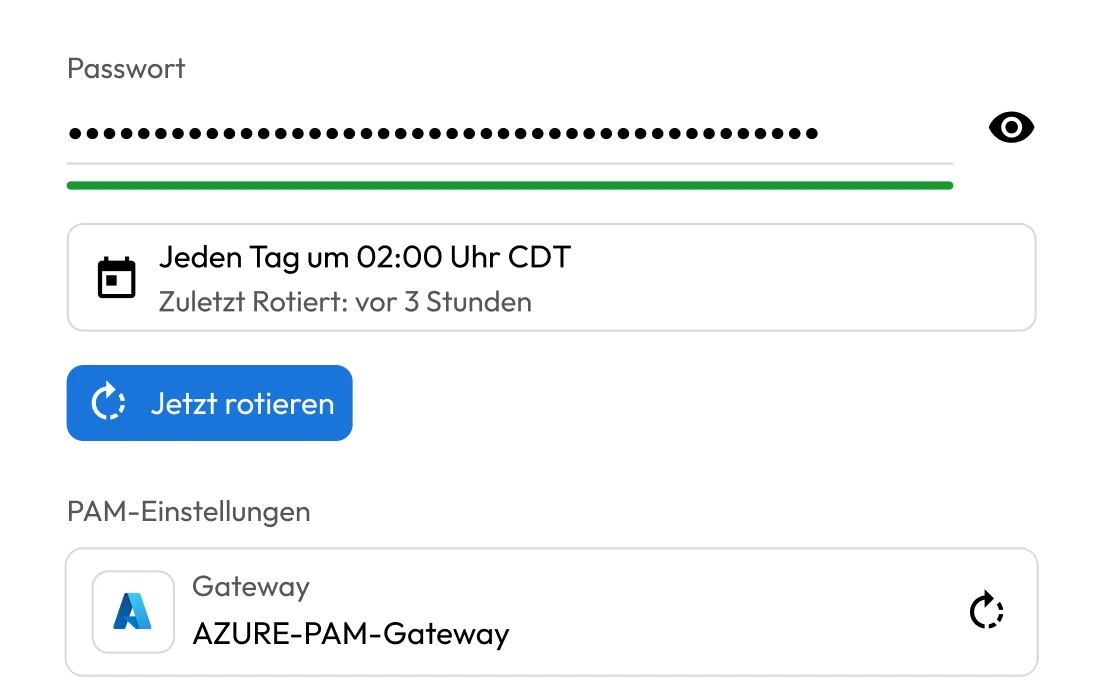

Schwache Geheimnisverwaltung

Viele SaaS-Unternehmen haben Schwierigkeiten, Anmeldeinformationen in ihren DevOps-Umgebungen sicher zu verwalten. Geheimnisse werden häufig in Skripte, Konfigurationsdateien oder Code-Repositories wie GitHub eingebettet, wo sie während der Entwicklung oder Bereitstellung offengelegt werden können. Diese Praktiken schaffen unnötige Risiken und machen kritische Systeme anfällig für Missbrauch oder Kompromittierung.

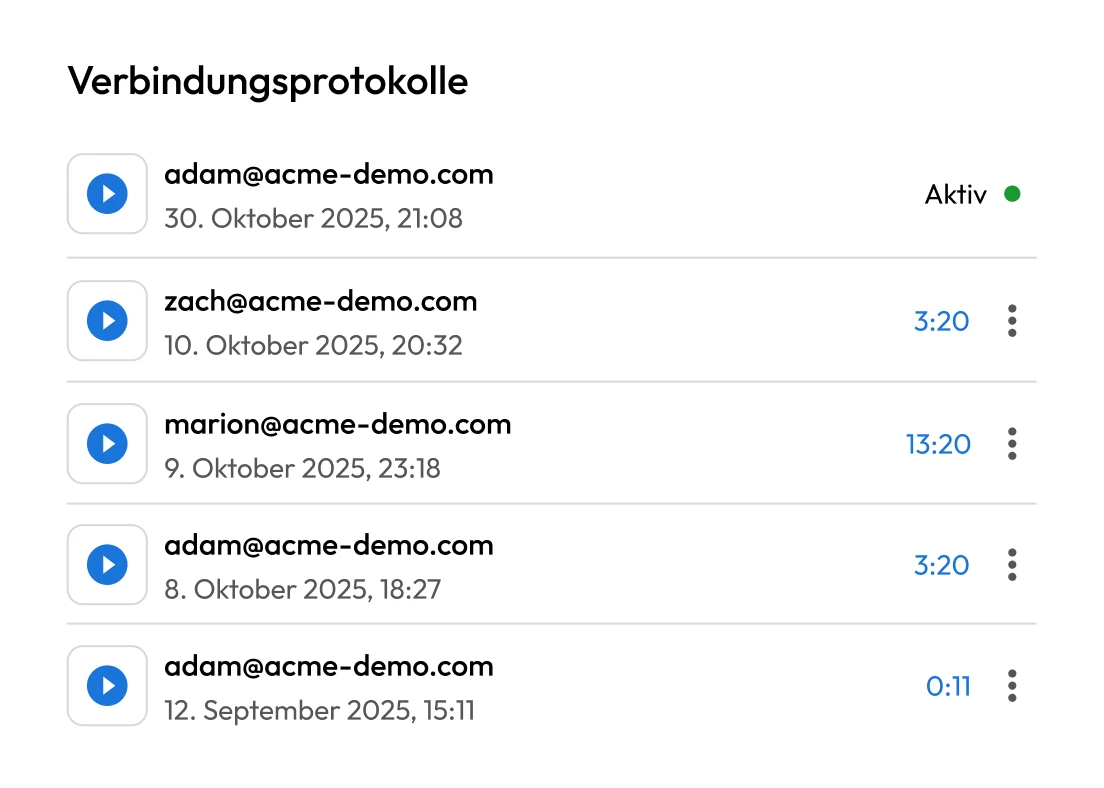

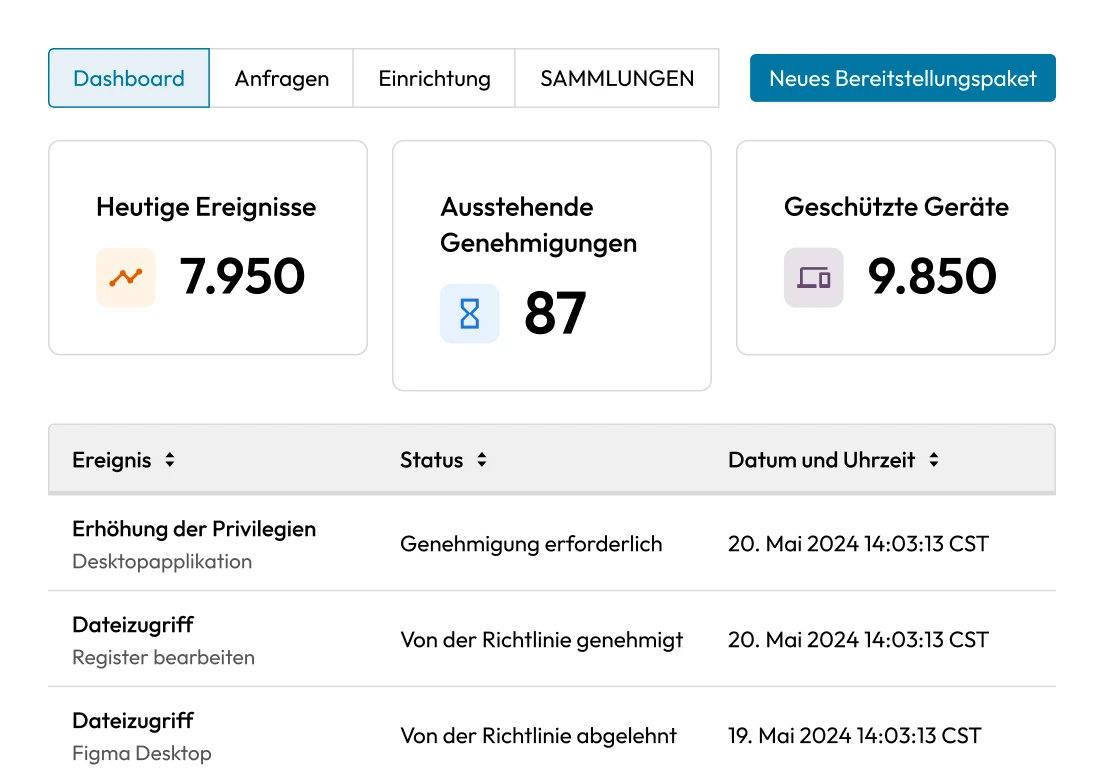

Unzureichende Überwachung privilegierter Aktivitäten

Ohne Echtzeit-Aufsicht kann der Missbrauch privilegierter Konten schnell eskalieren und unbemerkt bleiben, bis ernsthafter Schaden entsteht. Unzureichende Überwachung, fehlende Verhaltensanalysen oder fehlende Warnungen im Zusammenhang mit privilegierten Aktivitäten können die Erkennung von Anomalien oder nicht autorisierten Aktionen erschweren. Diese Transparenzlücken lassen Raum für Cyberkriminelle oder Insider, um den erweiterten Zugriff auszunutzen.

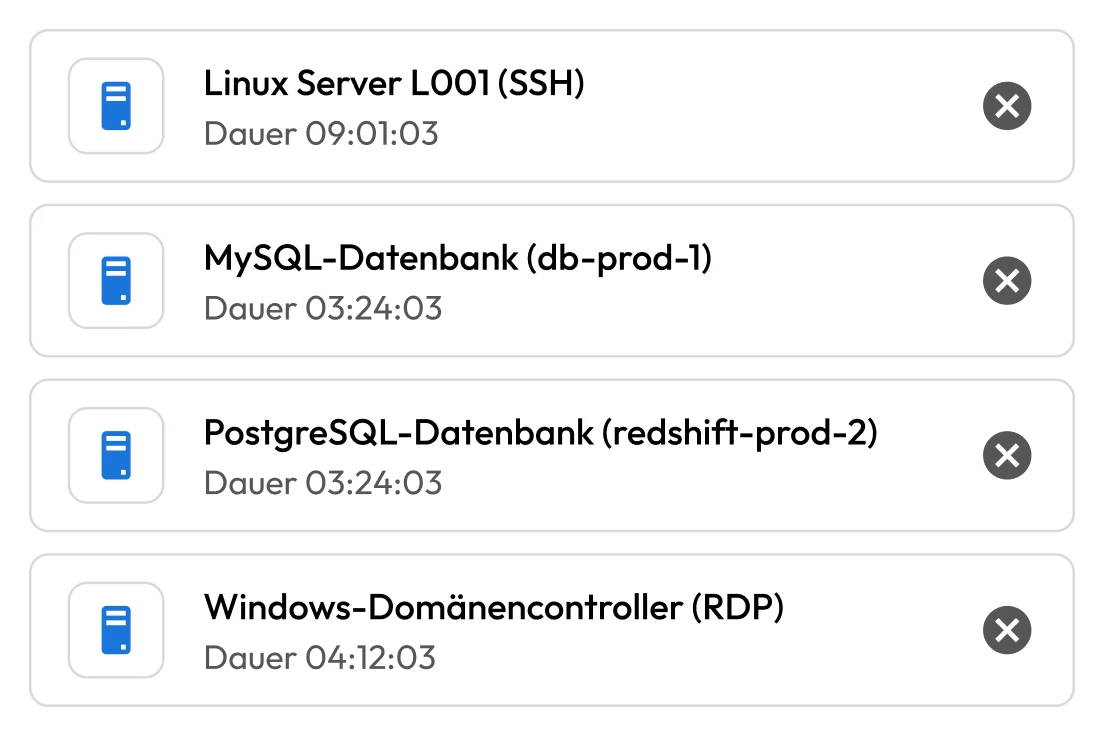

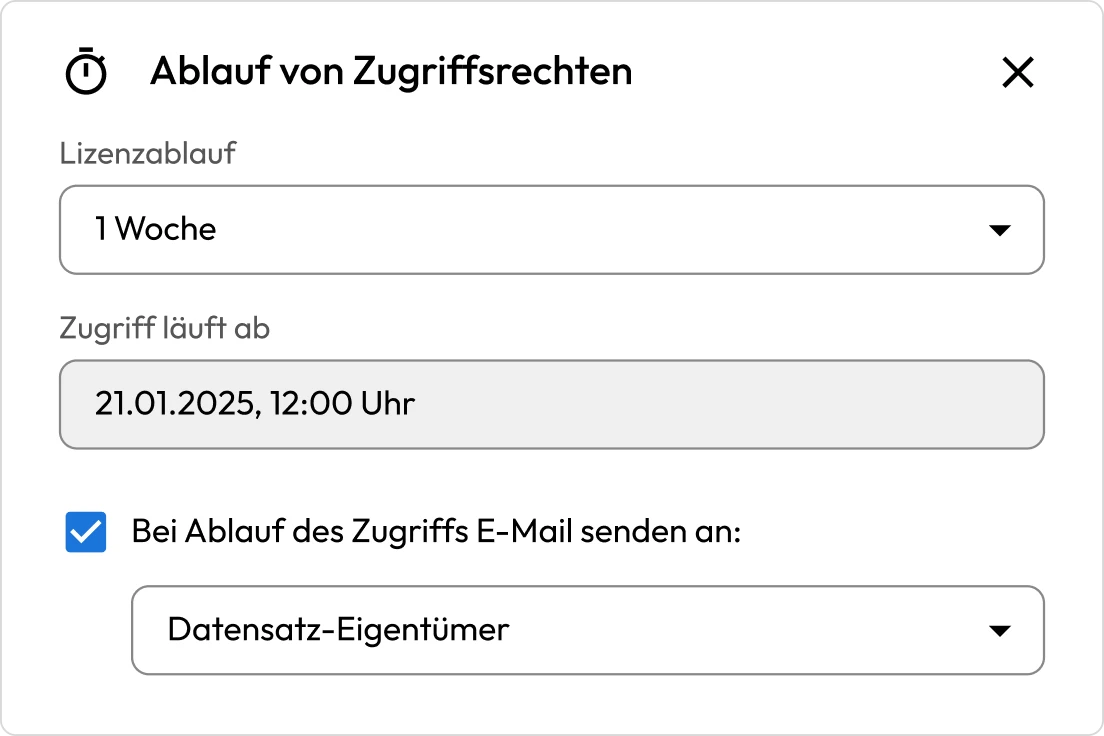

Risiken für den Zugriff von Drittanbietern

SaaS-Unternehmen verlassen sich häufig auf externe Entwickler, Berater und Integrationspartner, die temporären oder eingeschränkten Zugriff auf interne Systeme benötigen. Ohne granulare Zugriffskontrollen und Sitzungsüberwachung schafft der Zugriff von Drittanbietern eine große Sicherheitslücke. Diese externen Benutzer können mehr Zugriff als nötig oder länger als beabsichtigt behalten, was das Risiko von Missbrauch oder Kompromittierung erhöht.