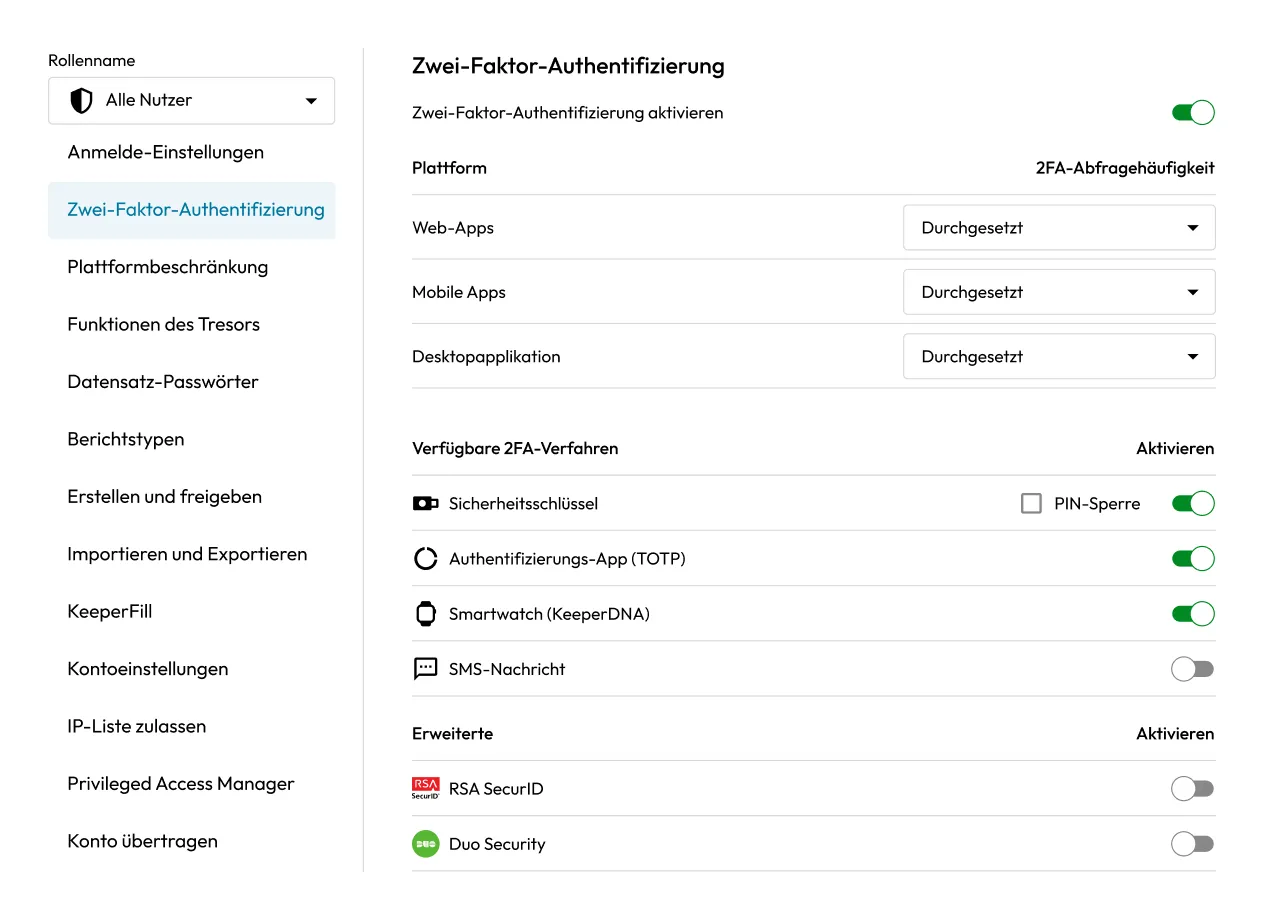

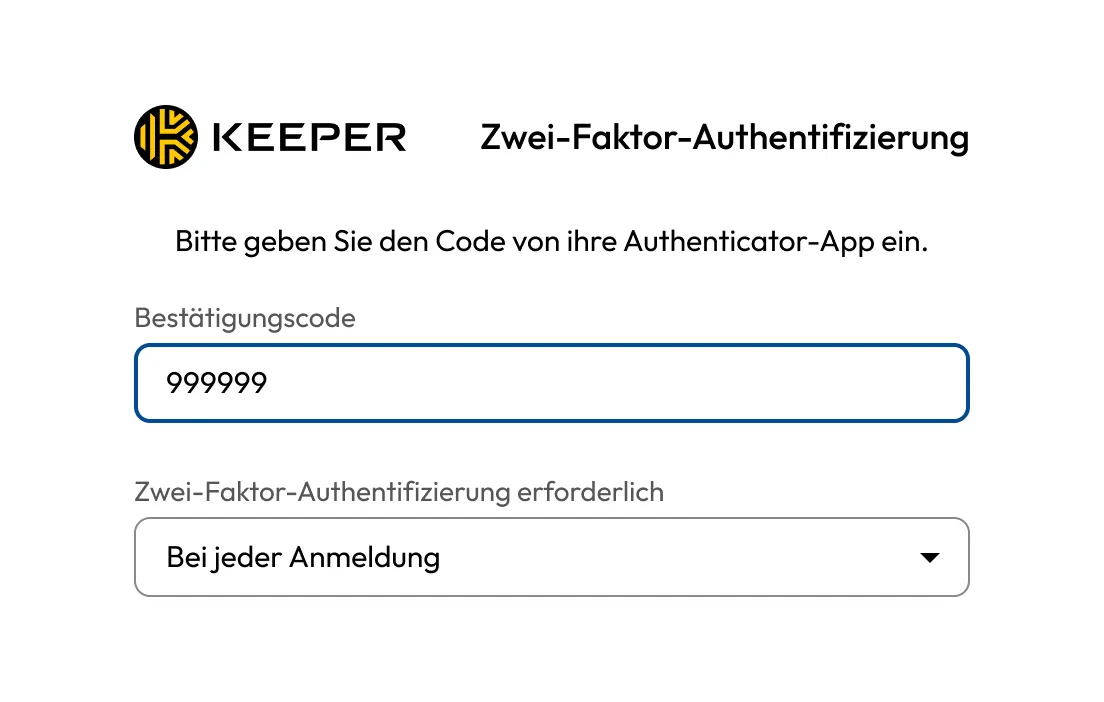

Funktion: Zwei-Faktor-Authentifizierung (2FA)

Sichern Sie Ihren Keeper-Tresor mit einer zweiten Authentifizierungsebene.

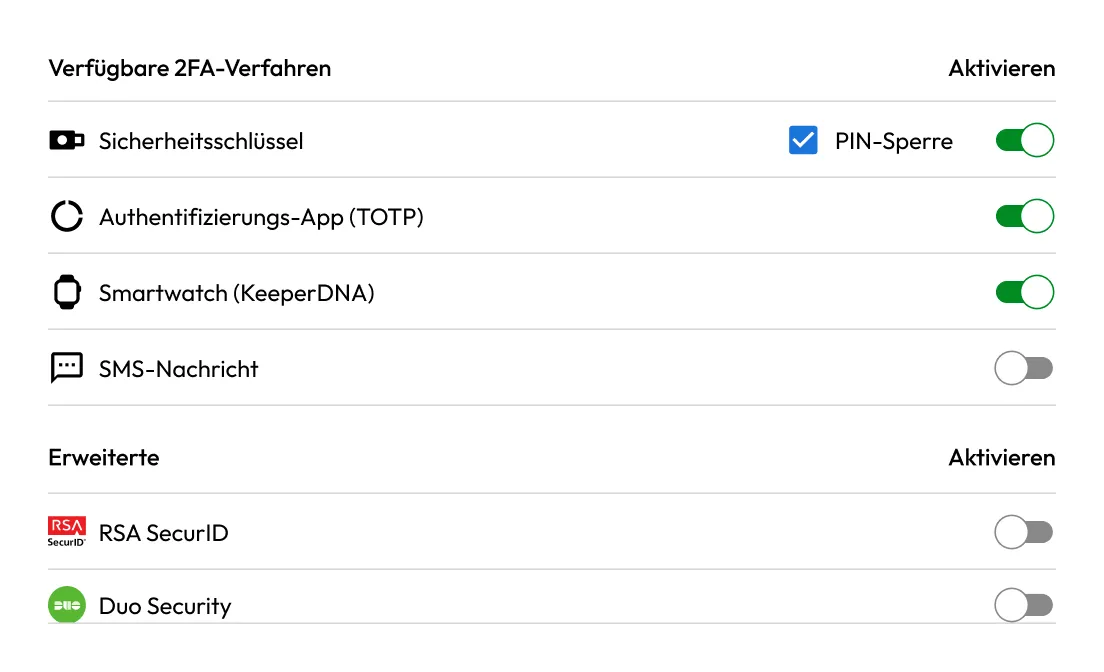

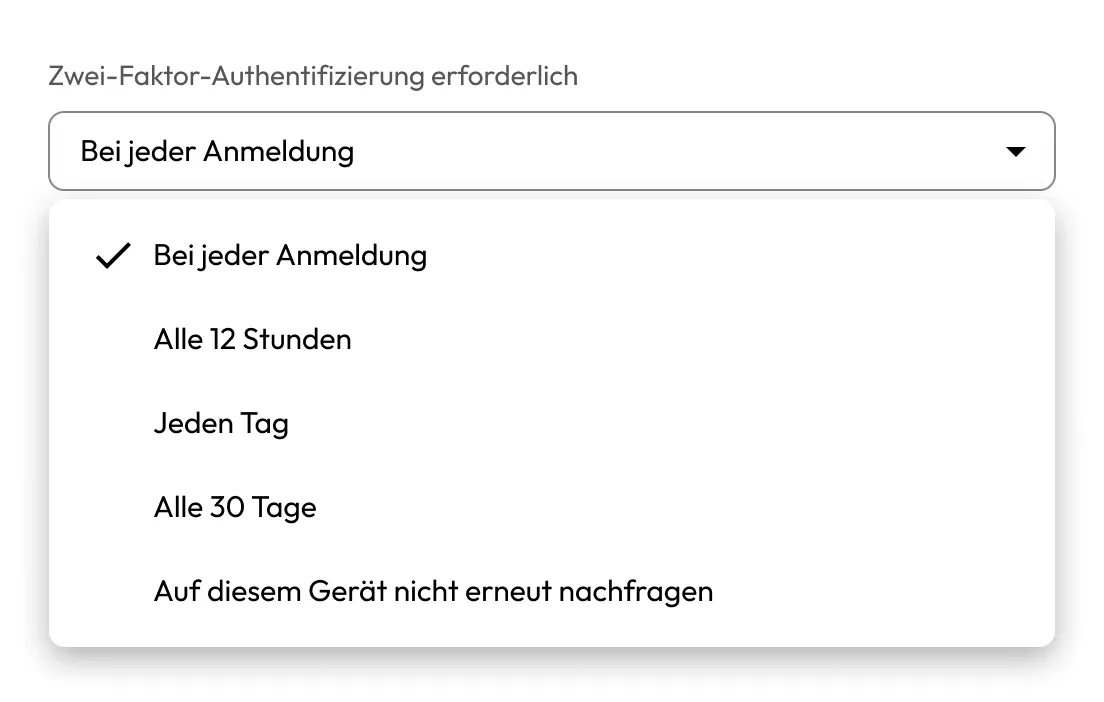

Keeper unterstützt eine Reihe von Multi-Faktor-Authentifizierungsmethoden (MFA), um den Zugriff auf Ihren Keeper-Tresor zu schützen und sichere Anmeldungen in persönlichen und Unternehmensumgebungen durchzusetzen.