Funktion: SIEM-Integration

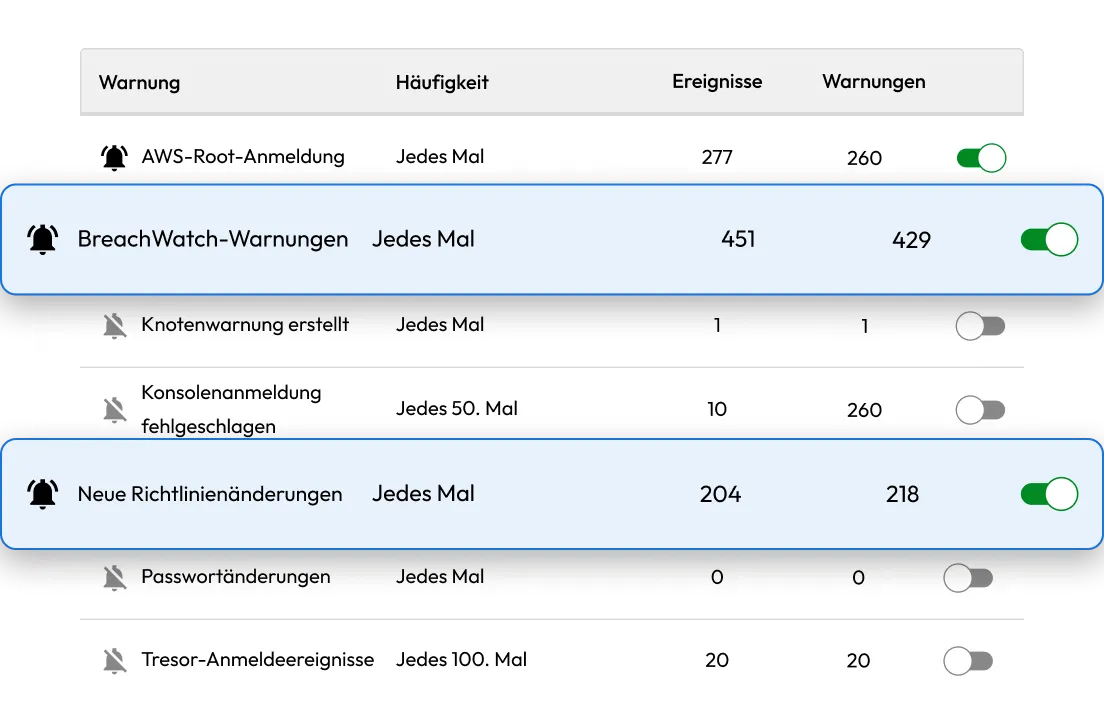

Nahtlose SIEM-Integration für Echtzeit-Transparenz und Bedrohungsreaktion

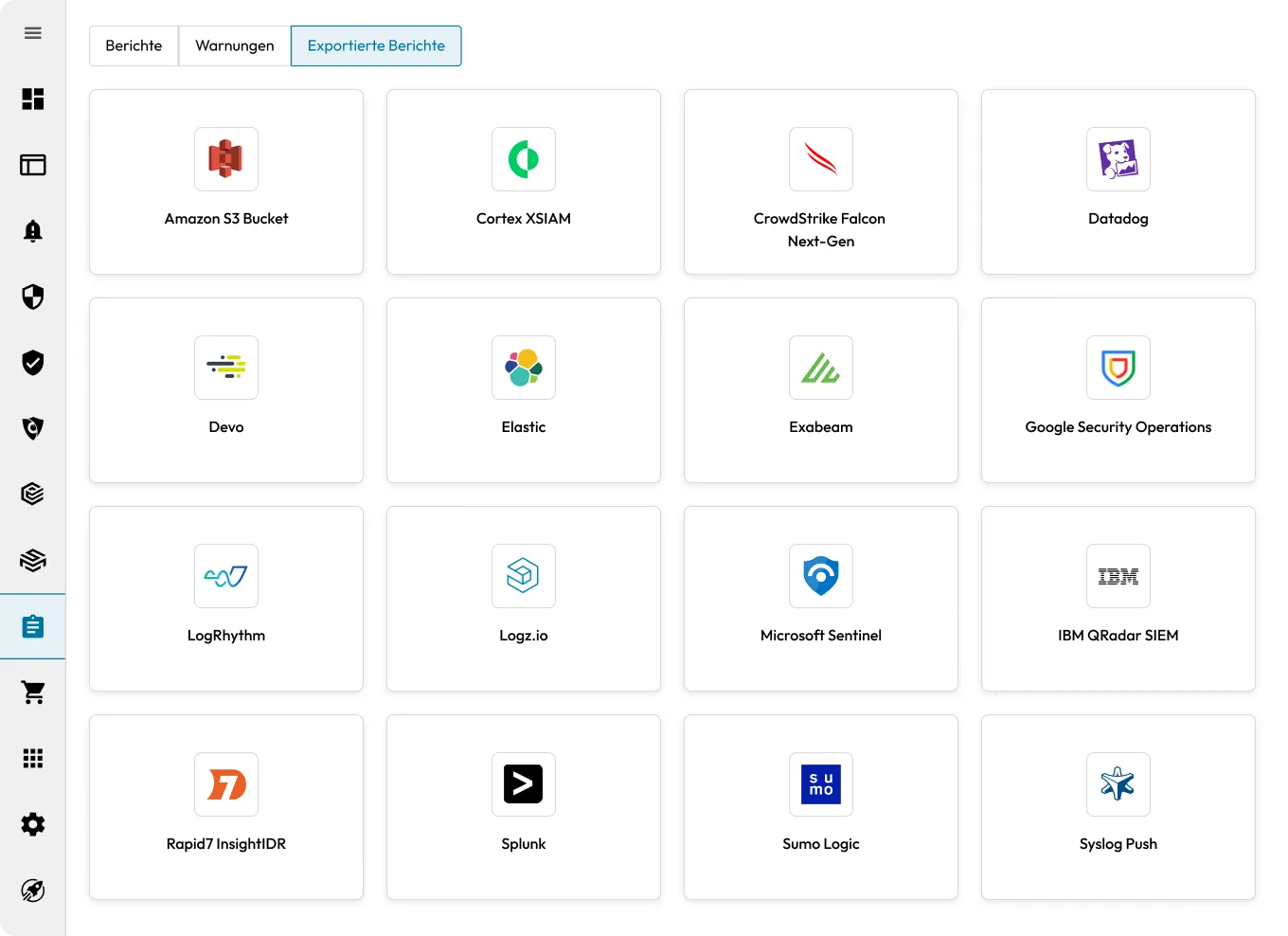

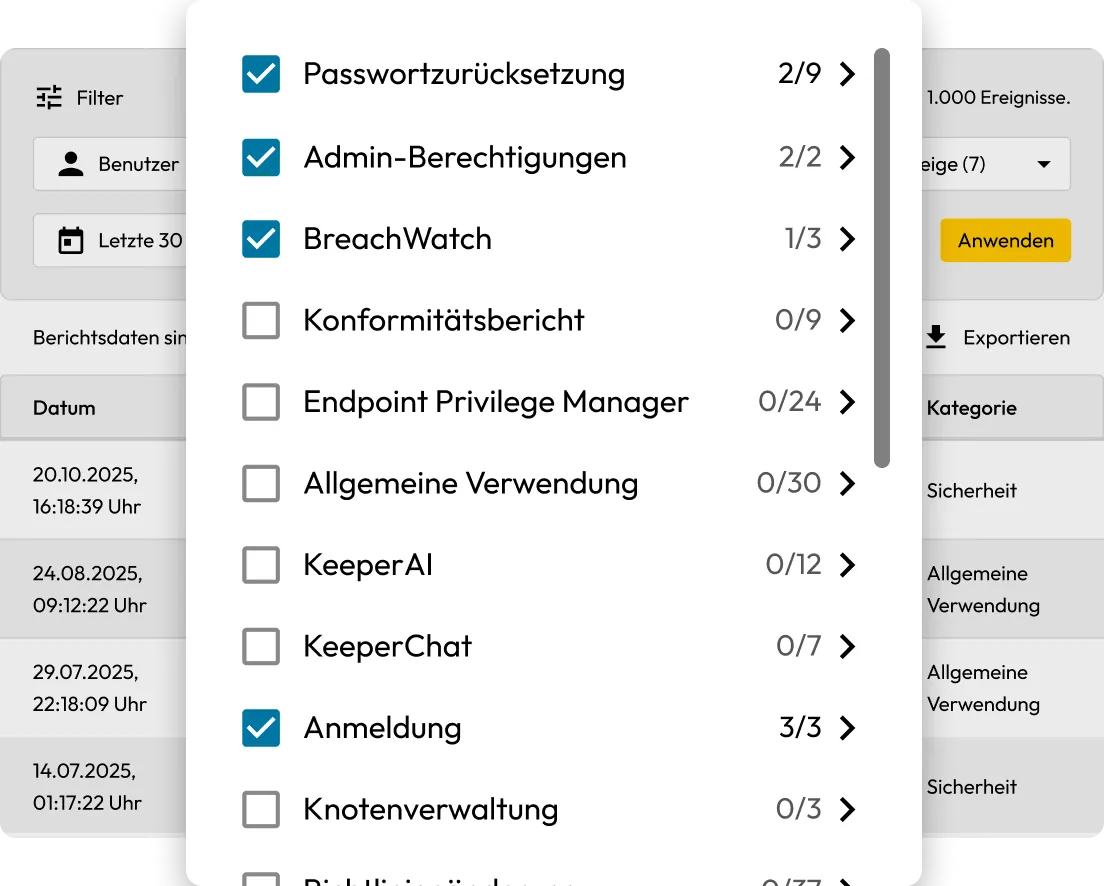

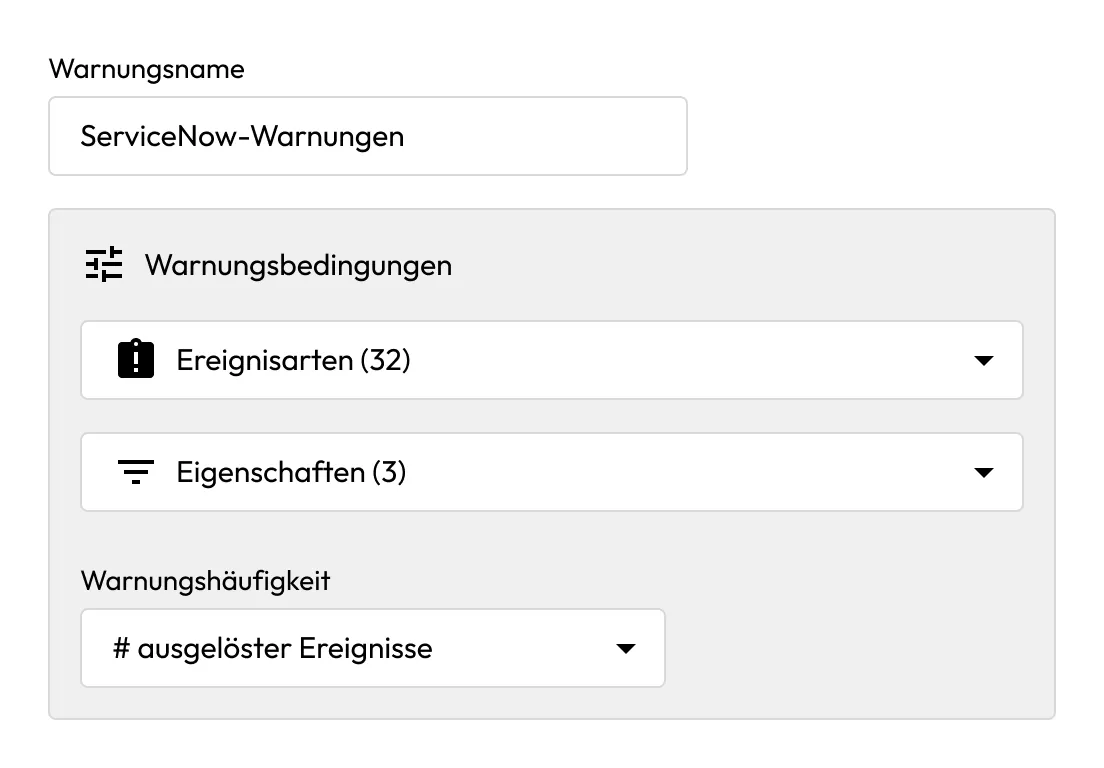

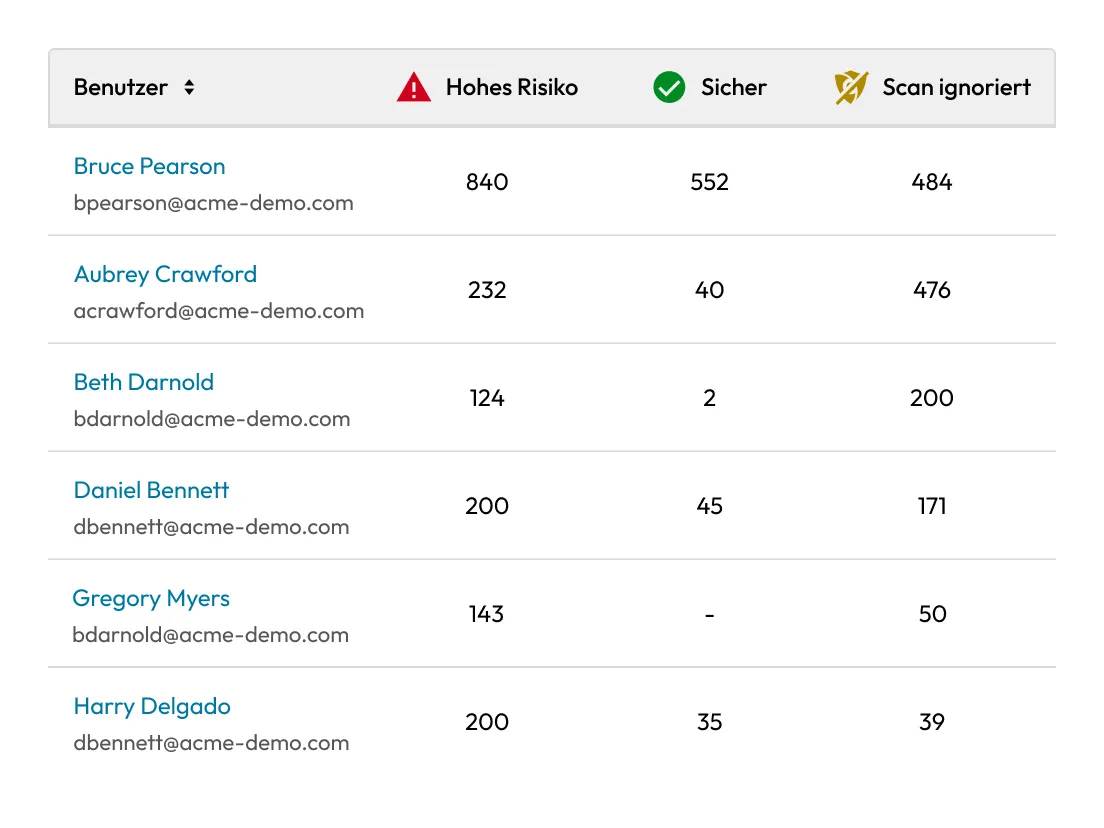

Die SIEM-Integration von Keeper, die auf dem Advanced Reporting & Alerts Module (ARAM) basiert, bietet vollständige Transparenz, Echtzeit-Benachrichtigungen und revisionssichere Berichte.