Keeper wurde speziell für Ingenieure entwickelt

Erhalten Sie die Kontrolle über Ihre Keeper Umgebung mit speziell entwickelten Entwicklertools, SDKs und nativer Integration.

Erhalten Sie die Kontrolle über Ihre Keeper Umgebung mit speziell entwickelten Entwicklertools, SDKs und nativer Integration.

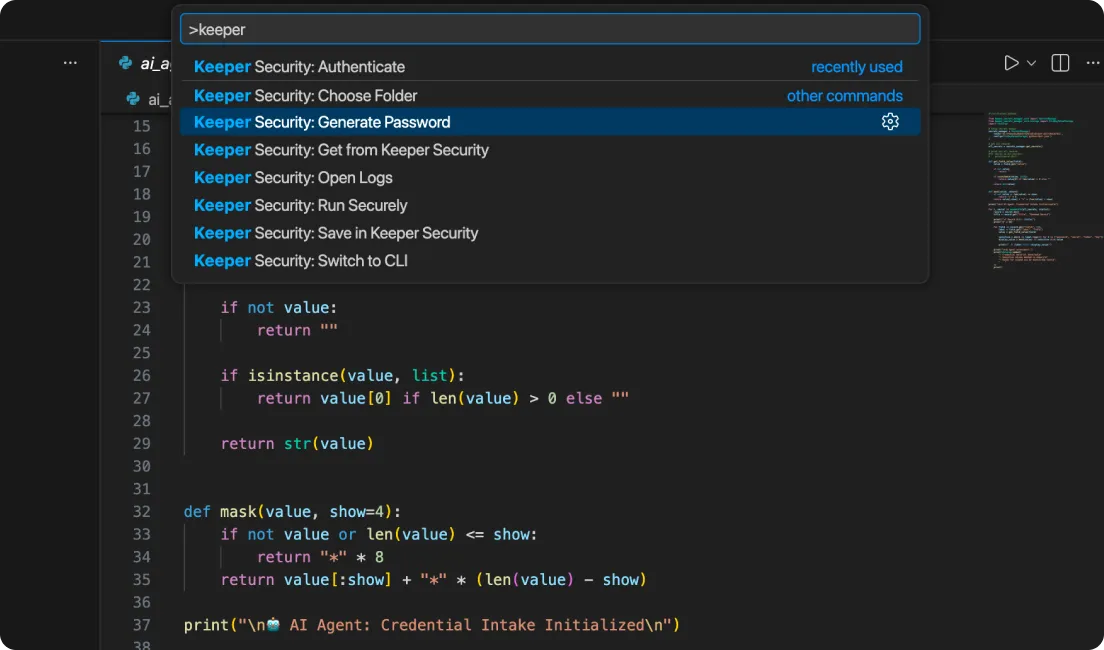

Keeper Secrets Manager for VS Code brings secure vault access directly into the development workflow, allowing developers to save, retrieve and generate secrets without leaving their editor. With support for both Keeper Commander CLI and Secrets Manager, plus secure command execution and built-in secret detection, teams can eliminate hard-coded credentials while maintaining zero-knowledge security.

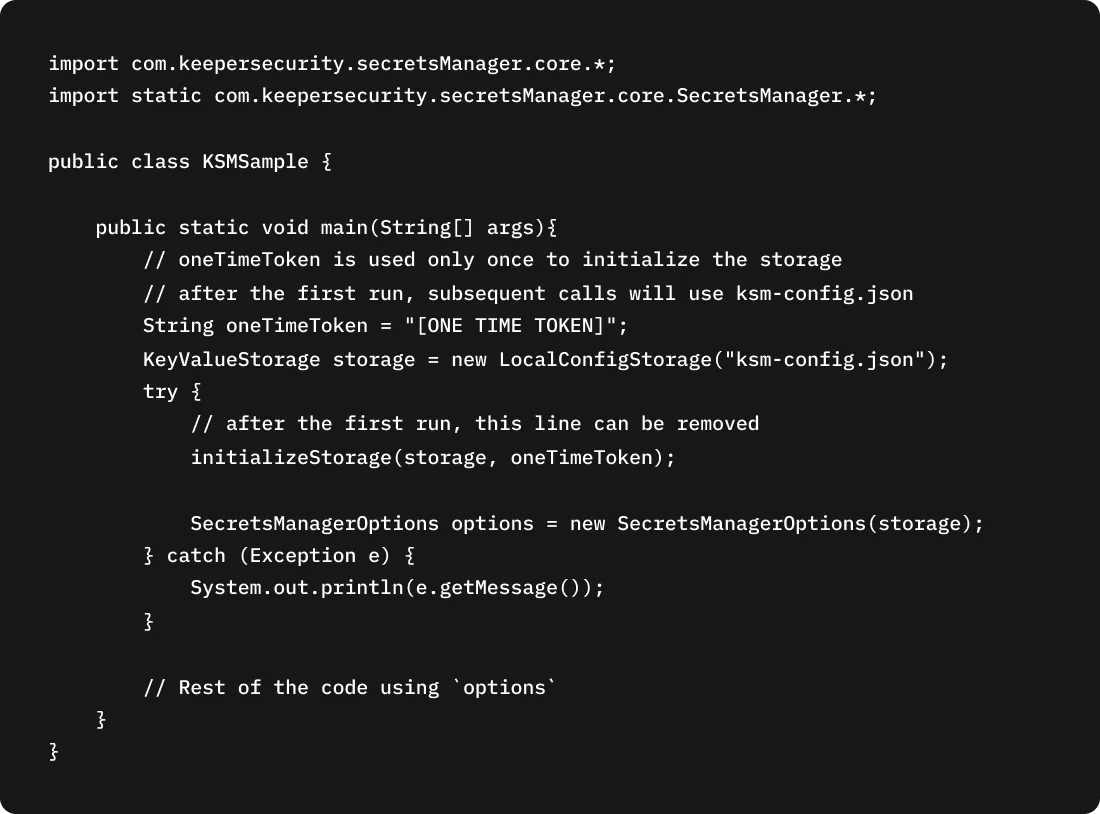

Beschleunigen Sie die Entwicklung mit Keeper Secrets Manager SDKs, die für den schnellen, ressourcenschonenden und sicheren Abruf von Geheimnissen in modernen Anwendungsumgebungen entwickelt wurden. Integrieren Sie Geheimnisse mit minimalem Code in Ihre Anwendungen und erhalten Sie gleichzeitig Zero-Knowledge-Verschlüsselung und hohe Leistung.

[Unterstützte SDKs: Java/Kotlin, JavaScript, Python, .NET, Go, Ruby, Rust]

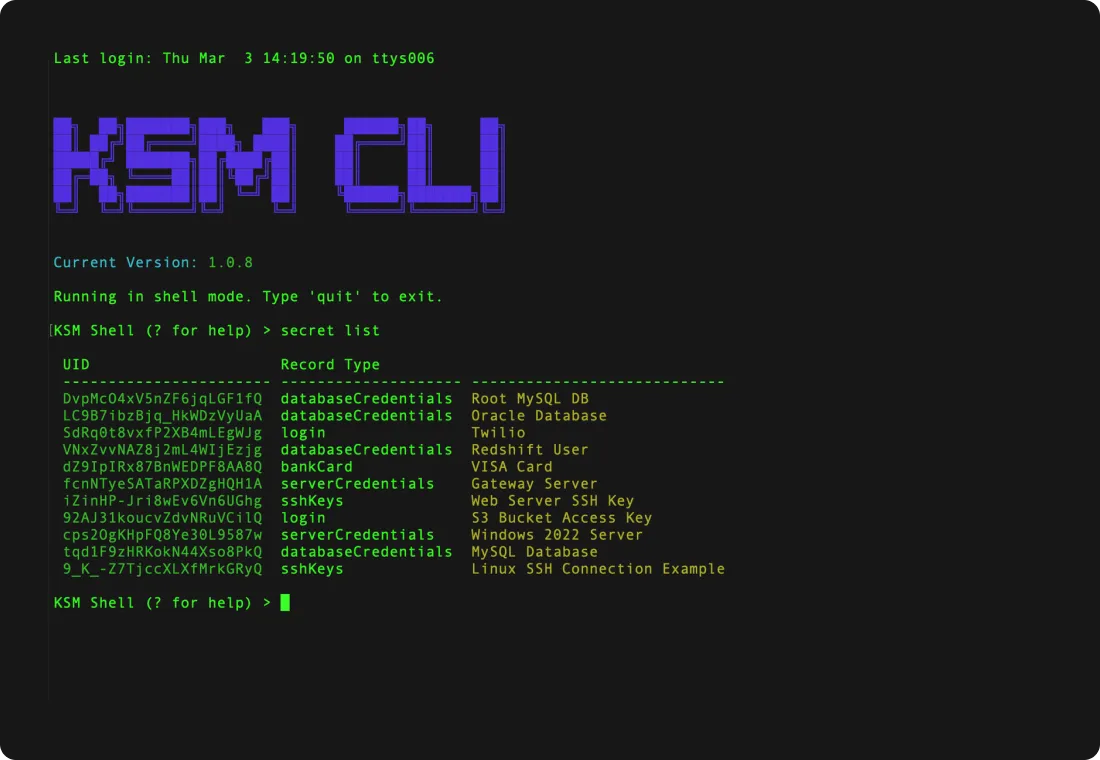

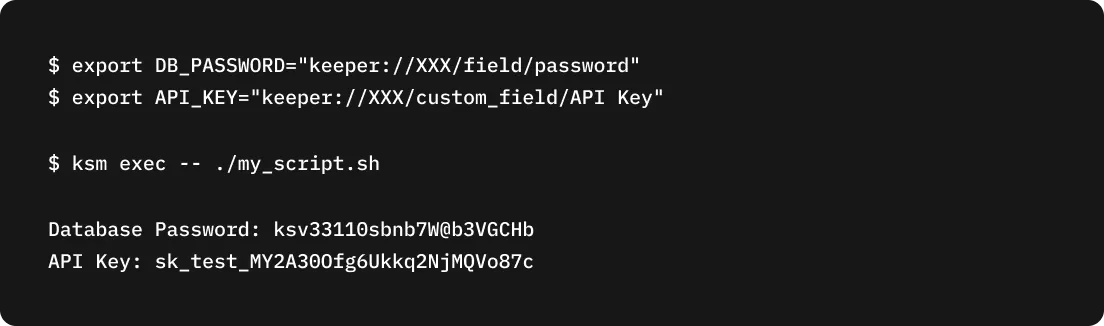

Die Keeper Secrets Manager CLI ermöglicht den sicheren, maschinenbasierten Zugriff auf Geheimnisse direkt von Terminals, Skripten und Automatisierungspipelines aus. Zu den Funktionen gehören das Abrufen von Geheimnissen, das Einfügen von Umgebungsvariablen, die Initialisierung der Konfiguration und die Unterstützung der Shell-Ausführung.

The Keeper Commander SDKs for .NET and Python provide programmatic access to the Keeper Vault, Enterprise Admin Console and Secrets Manager. They enable secure credential management, enterprise policy control and automation at scale, allowing organizations to embed Keeper’s zero-trust security into custom applications and DevOps workflows.

Keeper Secrets Manager integriert sich nativ in gängige CI/CD Plattformen, Containerumgebungen und Orchestrierungstools, einschließlich Kubernetes, und ermöglicht so das sichere Einfügen von Geheimnissen zur Laufzeit ohne fest codierte Zugangsdaten oder Workflow-Unterbrechungen.

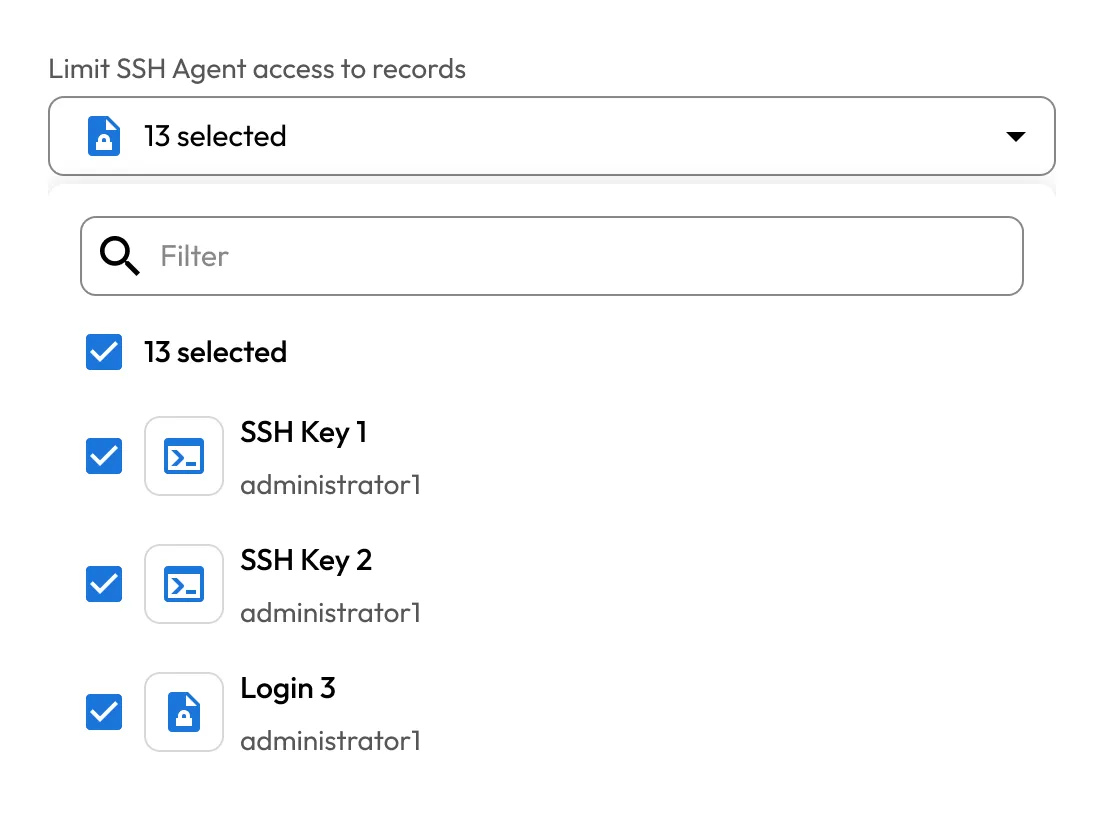

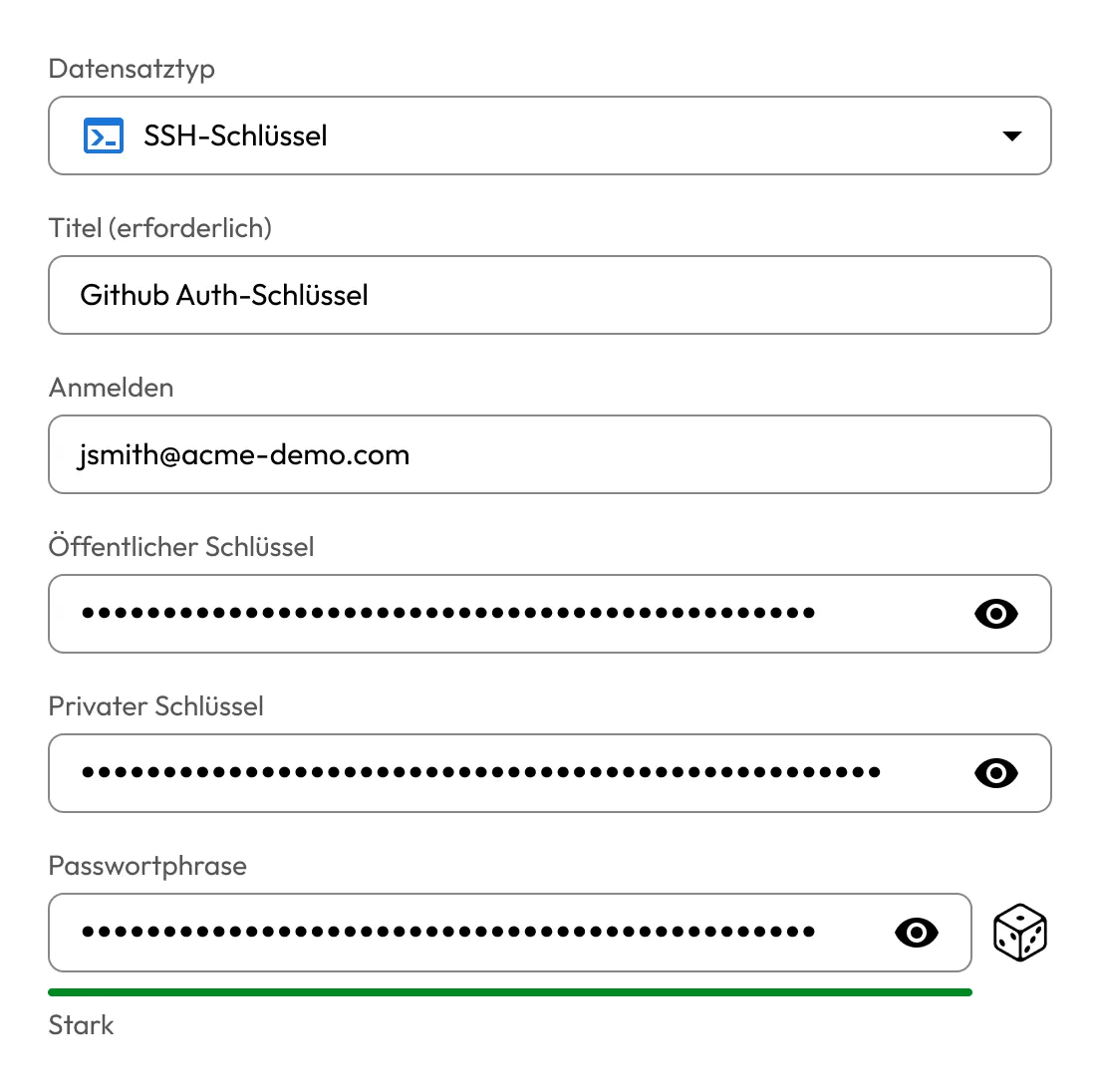

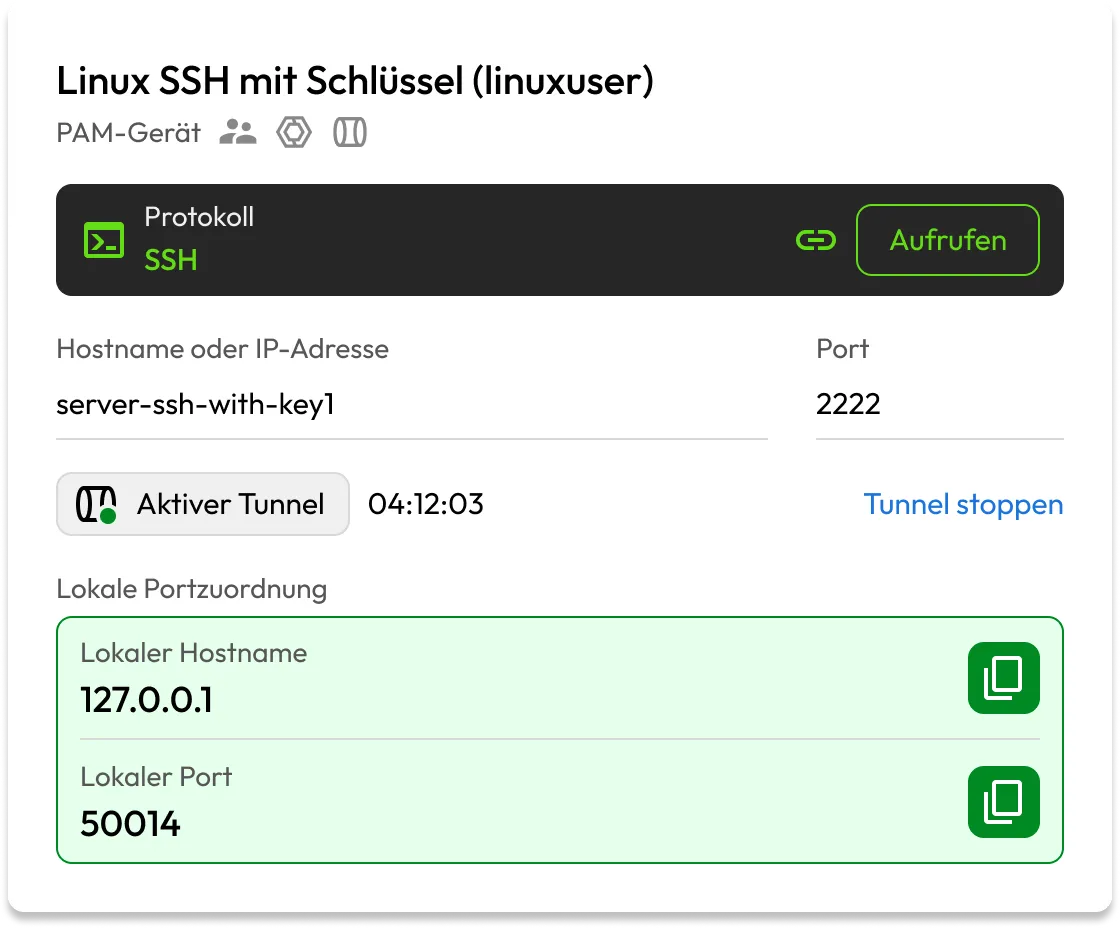

Die SSH-Schlüsselverwaltung von Keeper zentralisiert die Speicherung, Zugriffskontrolle und das Lebenszyklusmanagement von SSH-Schlüsseln. Es umfasst automatisierte Rotation, rollenbasierte Zugriffskontrollen (RBAC), Audit-Protokollierung und sicheren browserbasierten Zugriff. Es werden keine privaten Schlüssel offengelegt. Kein VPN erforderlich.

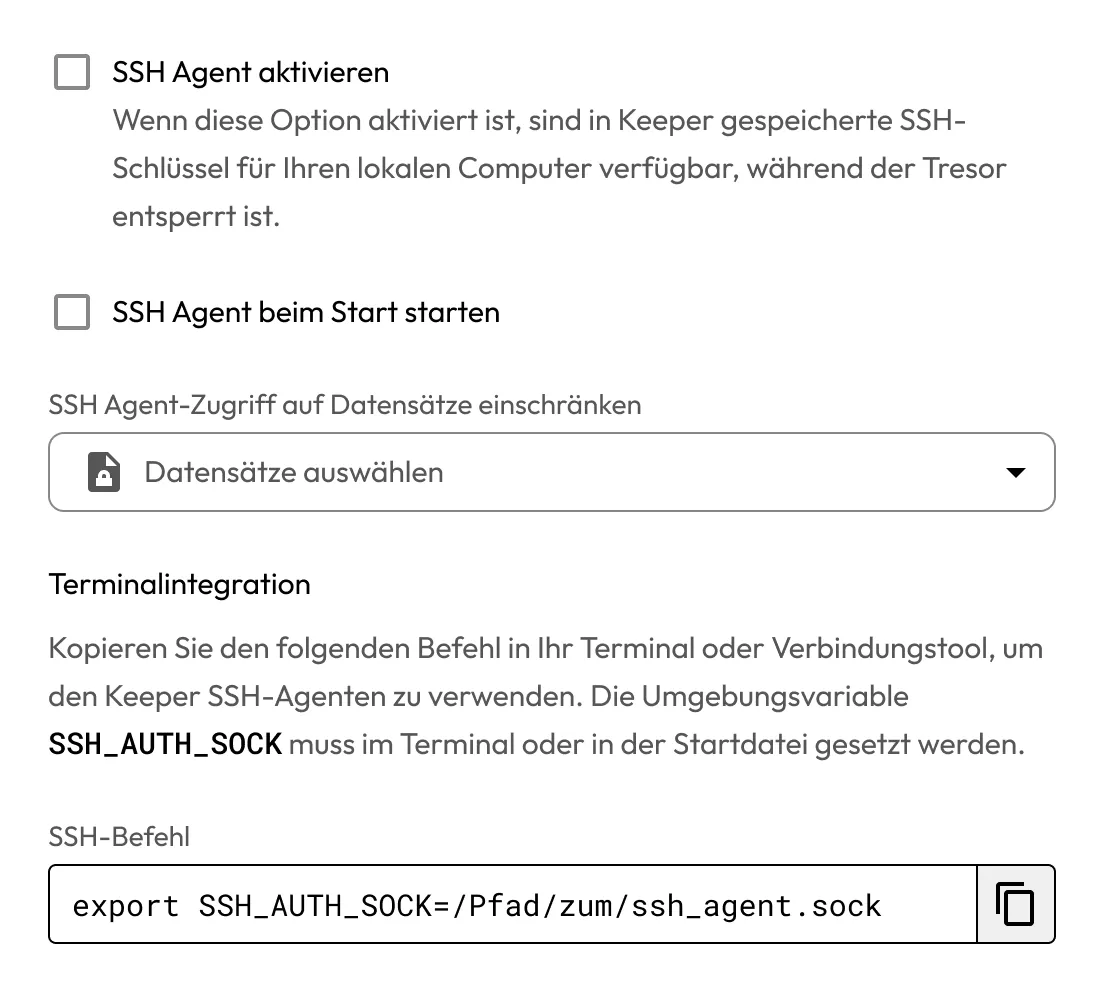

Der SSH-Agent von Keeper lädt SSH-Schlüssel dynamisch aus dem verschlüsselten Tresor in speicherbasierte Sitzungen, wodurch die persistente lokale Schlüsselspeicherung entfällt und gleichzeitig ein nahtloser terminalbasierter Zugriff ermöglicht wird.

Der exec-Befehl des Keeper Secrets Managers fügt Geheimnisse zur Laufzeit in Umgebungsvariablen ein und ermöglicht so die sichere Implementierung von Geheimnissen durch beliebige Skripte, Binärdateien oder Systemaufrufe ohne Änderungen am Anwendungscode.

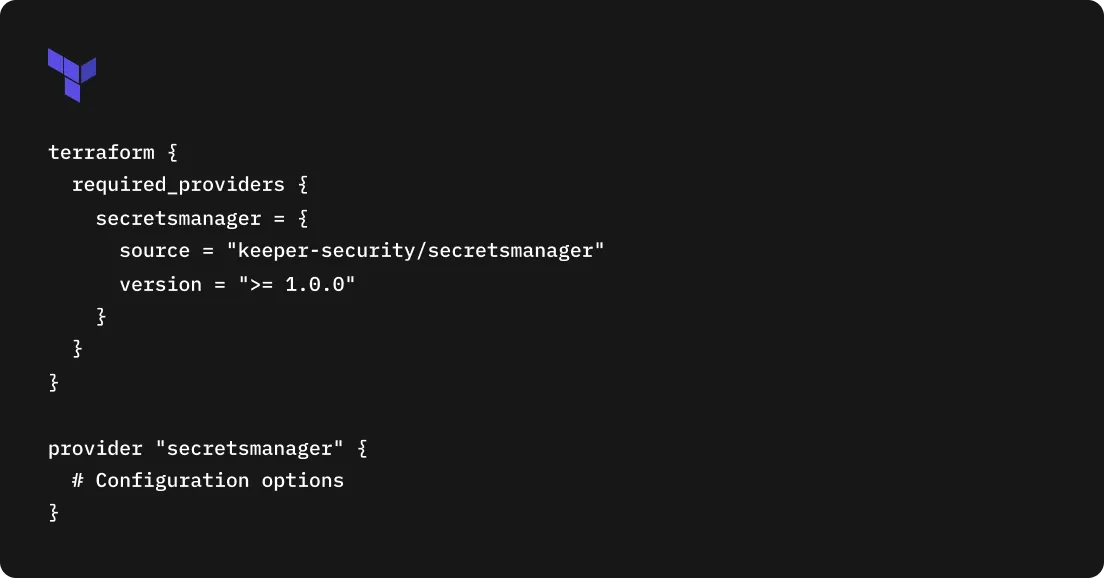

Der Keeper Secrets Manager Terraform Provider ermöglicht es Terraform-Konfigurationen, sicher auf im Keeper-Tresor gespeicherte Geheimnisse zu verweisen und verhindert so, dass Geheimnisse im Klartext in Statusdateien oder der Quellcodeverwaltung landen.

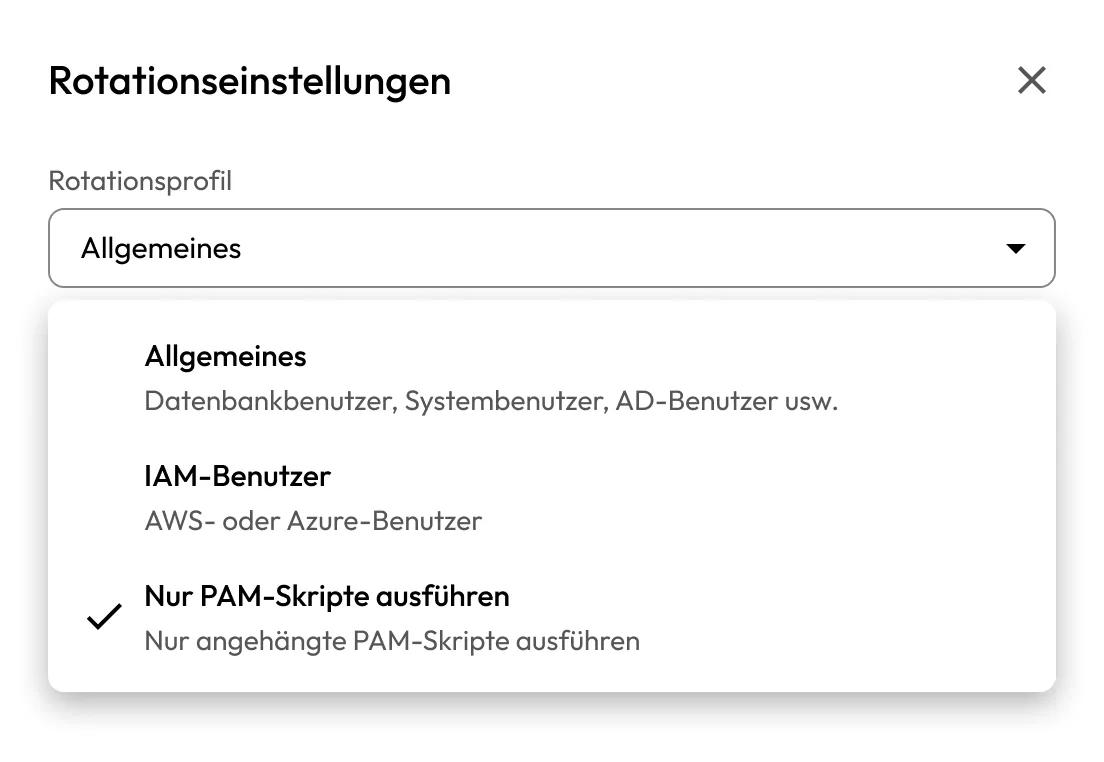

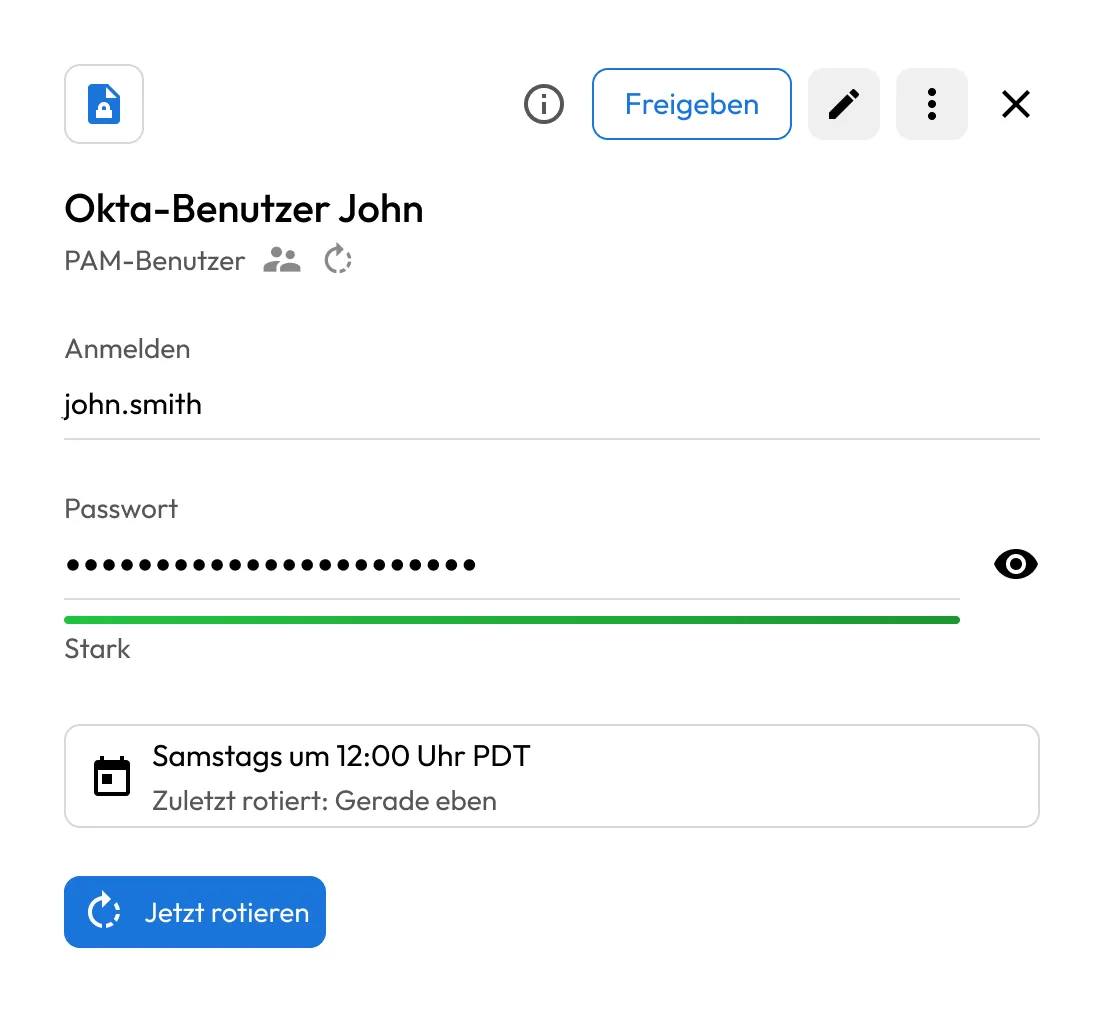

Keeper unterstützt die automatisierte Zugangsdatenrotation durch konfigurierbare Rotations-Workflows und erweiterbare PAM-Skripte. Organisationen können integrierte Skripte verwenden, eigene Logik entwickeln oder auf Community-unterstützte Integration zurückgreifen.

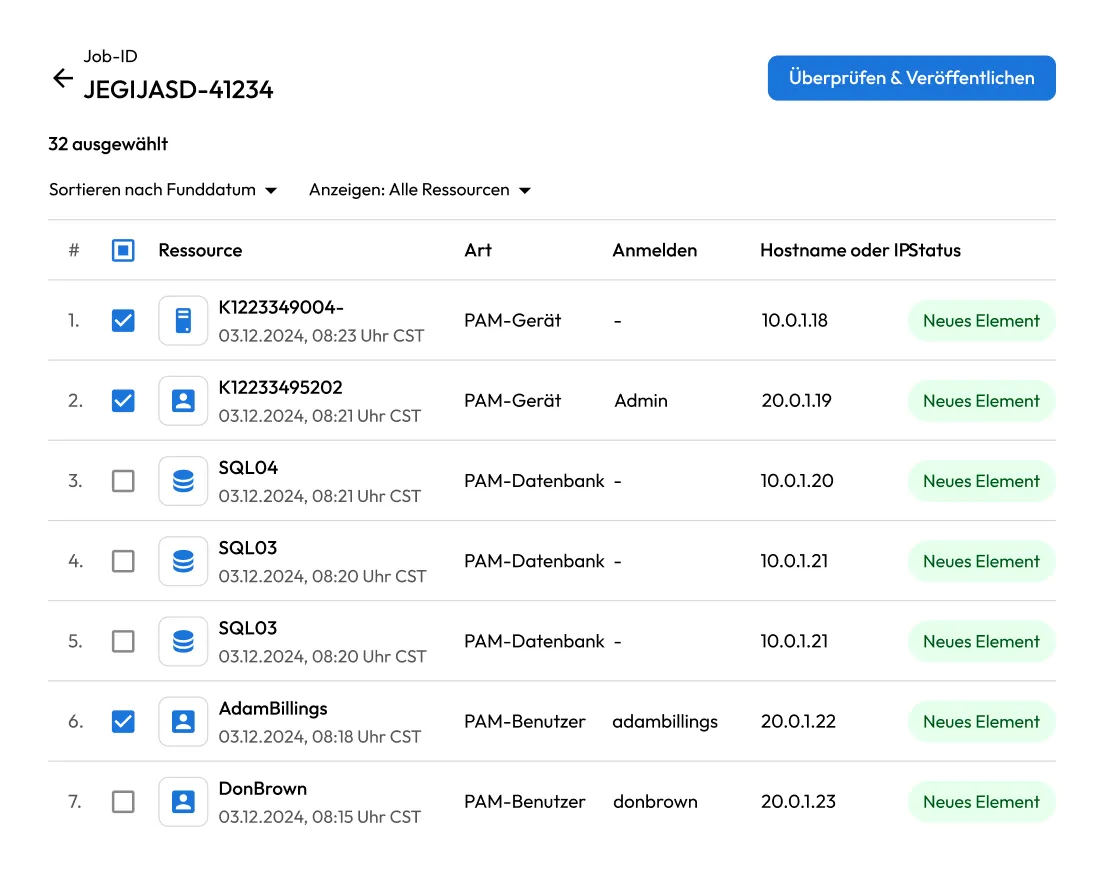

Keeper Discovery identifiziert Abhängigkeiten zwischen privilegierten Konten, Dienstkonten und Zugangsdaten in der gesamten Infrastruktur und hilft so den Sicherheits- und DevOps-Teams, blinde Flecken zu beseitigen und Risiken zu reduzieren.

Keeper ermöglicht die sichere Speicherung und Verwendung von GPG- und SSH-Signaturschlüsseln zur Unterstützung verifizierter Git-Commits und schützt Repositories vor Identitätsdiebstahl und unautorisierten Codeänderungen.

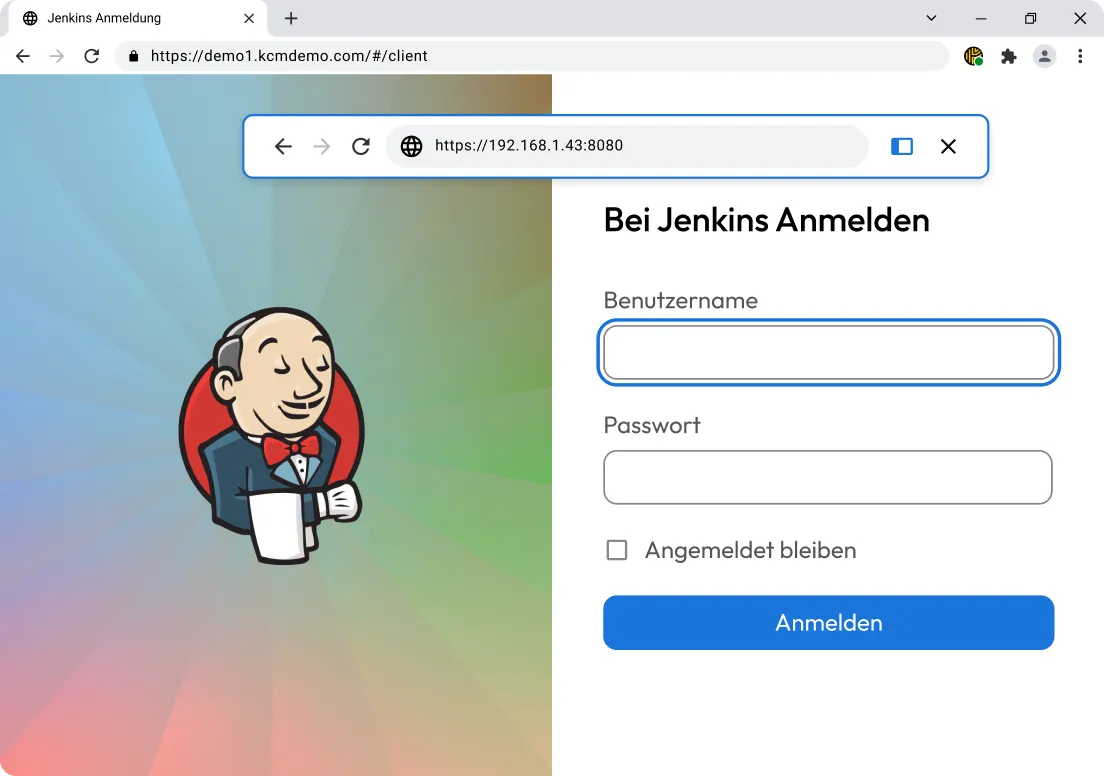

Keeper Connections bietet sicheren, anmeldedatenfreien Zugriff auf Server, Datenbanken und Webanwendungen direkt vom Keeper-Tresor aus. Zugangsdaten werden zur Laufzeit eingefügt und niemals dem Endbenutzer zugänglich gemacht.

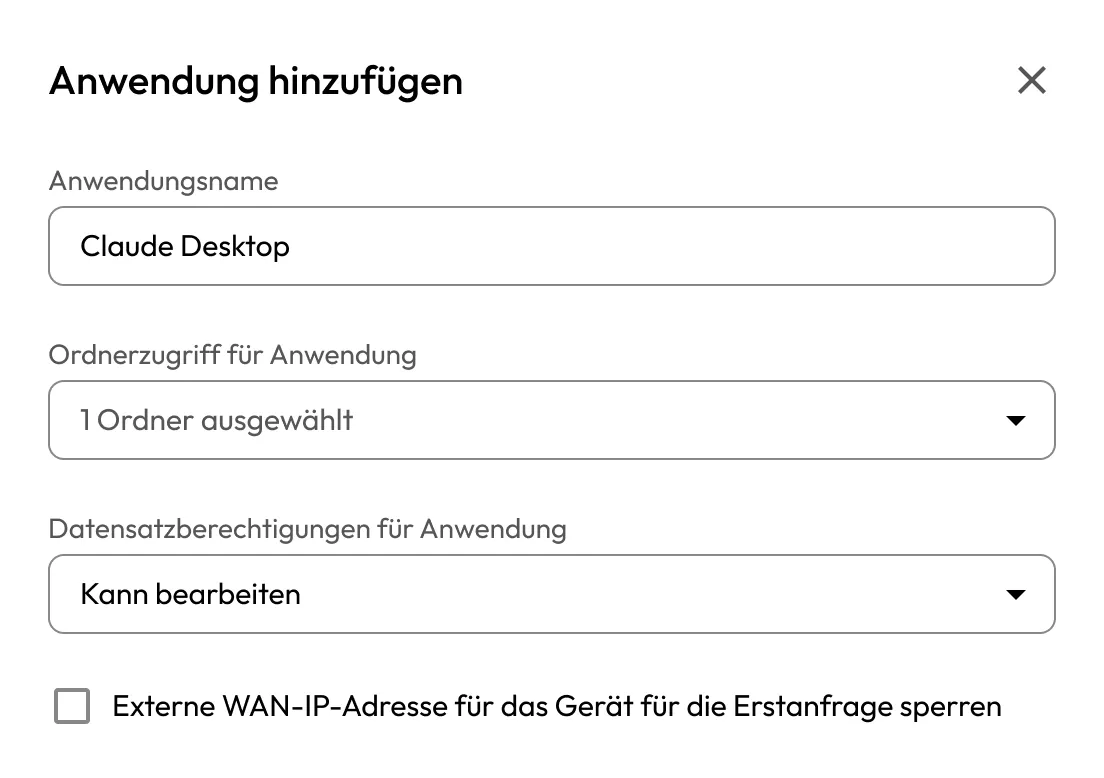

Erweitern Sie Keeper mit Plugins, die eine automatisierte Zugangsdatenrotation für SaaS-Anwendungen und Dienste von Drittanbietern ermöglichen. Integrieren Sie Rotations-Workflows in proprietäre Systeme, interne Tools und nicht unterstützte Plattformen, um eine kontinuierliche Anmeldedatenhygiene ohne manuelle Eingriffe zu gewährleisten.

Keeper Remote Browser Isolation führt Websitzungen in einer Remote-Umgebung aus, um Benutzer vor webbasierten Bedrohungen zu schützen. Zugangsdaten können sicher eingespeist werden, ohne an Endpunktgeräte übertragen oder dort gespeichert zu werden.

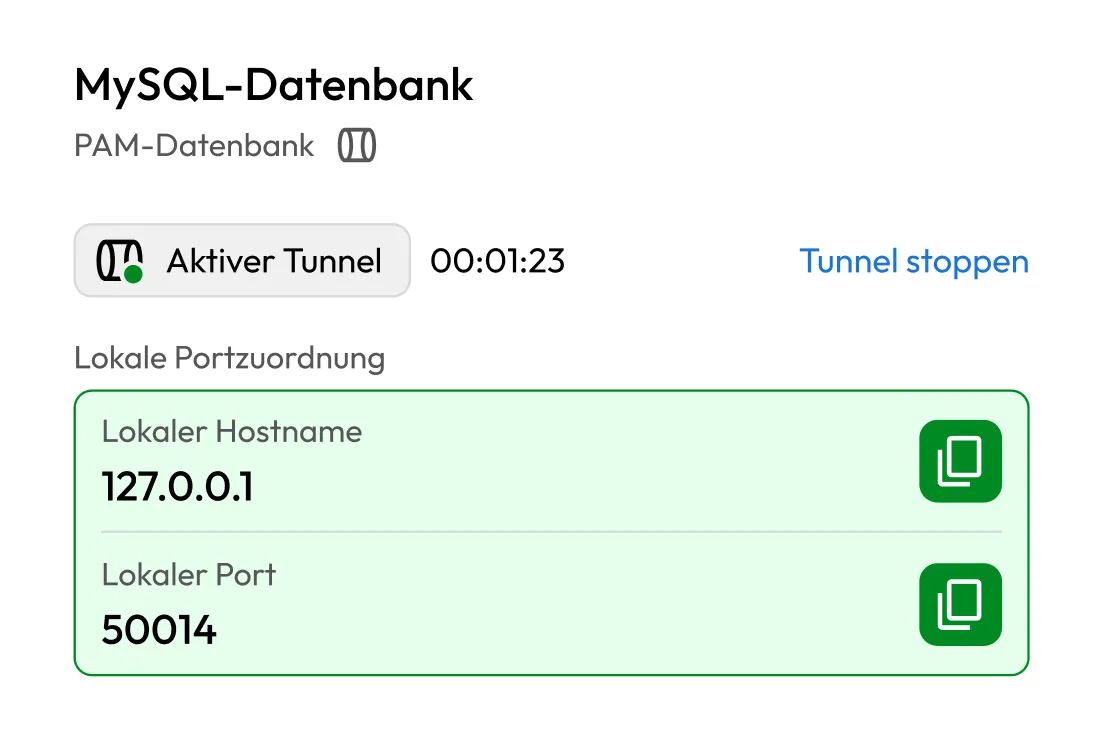

Keeper Tunneling ermöglicht den sicheren Zugriff auf interne Dienste und Datenbanken über verschlüsselte Tunnel, während gleichzeitig native Client-Tools verwendet werden und Netzwerkressourcen nicht öffentlich zugänglich gemacht werden.

Keeper Secrets Manager unterstützt den sicheren Zugriff auf geheime Informationen für KI-Agenten über das Model Context Protocol (MCP) und ermöglicht so automatisierte Arbeitsabläufe bei gleichzeitiger Aufrechterhaltung der Zero-Trust- und Zero-Knowledge-Sicherheit.

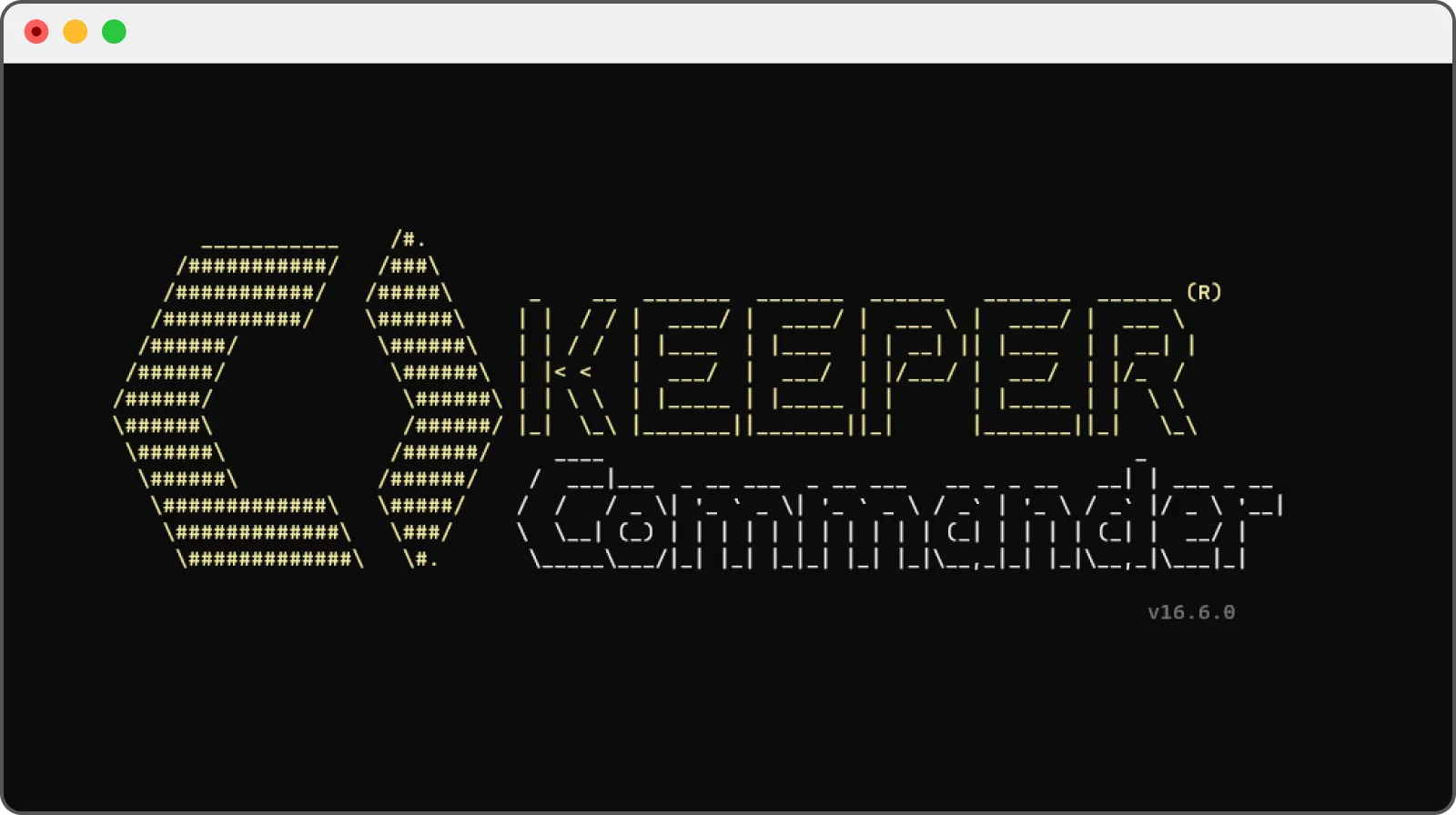

Keeper Commander ist eine voll ausgestattete Befehlszeilenschnittstelle mit einer interaktiven Supershell, die sichere, skriptfähige und wiederholbare Arbeitsabläufe für Tresor und administrative Operationen ermöglicht, einschließlich Benutzerverwaltung, Berichterstellung, Zugangsdatenrotation, Verbindungen und Tunneling.

Setzen Sie Keeper Commander als selbstgehosteten REST API-Dienst ein, um die Keeper-Tresor- und Verwaltungsfunktionen in Drittsysteme zu integrieren und gleichzeitig die Zero-Knowledge-Verschlüsselung zu erhalten.

Die Keeper Admin-API bietet Zugriff auf Ereignisprotokolle, Compliance-Daten, Berichtsmetriken und administrative Einblicke über eine flexible REST API-Schnittstelle.

MSPs können die Kontoverwaltungs-API nutzen, um Mandanten, Abonnements, Testversionen und Nutzungsmetriken in den verschiedenen Kundenumgebungen zu verwalten.

MSP-Partner können berechtigten Endbenutzern über einen speziellen API-Endpunkt einen kostenlosen Keeper Familienplan bereitstellen.

Bildungseinrichtungen können mithilfe der Student Provisioning API Keeper-Studentenkonten in großem Umfang bereitstellen.

Keeper unterstützt SCIM 2.0 für automatisierte Benutzerbereitstellung, Deprovisionierung, Gruppenverwaltung, Zugriff auf geteilte Ordner und Richtliniendurchsetzung.

Killercoda ist eine interaktive Lernplattform, die praxisorientierte Lernerfahrungen für viele Keeper-Entwicklungstools bietet.

SDKs und Tools für die Keeper Security-Plattform: Commander CLI, Secrets Manager und Drittanbieter-Integrationen.

Bei den Lösungen zur Verbindungsverwaltung von Keeper handelt es sich um kommerziell unterstützte Funktionen, die von Apache Guacamole unterstützt werden, das von seinen ursprünglichen Entwicklern kreiert wurde.

Teilen Sie Ihr Wissen, entdecken Sie Best Practices und bleiben Sie mit exklusiven Updates und Einblicken direkt vom Keeper-Team auf dem Laufenden.

Der Keeper Secrets Manager liefert Geheimnisse zur Laufzeit mithilfe von SDKs, der CLI oder der Shell-Ausführung. Geheimnisse werden rechtzeitig (Just-in-Time) aus dem verschlüsselten Tresor abgerufen und in Anwendungen oder Prozesse eingefügt, ohne im Quellcode, in Konfigurationsdateien oder in Bildern fest codiert zu werden.

Nein, Geheimnisse werden standardmäßig niemals auf die Festplatte geschrieben. Sie werden zur Laufzeit sicher abgerufen und nur für die Dauer des Prozesses im Speicher gehalten, wodurch Zero-Trust- und Zero-Knowledge-Sicherheitsmodelle unterstützt werden.

SDKs sind für Anwendungen konzipiert, die programmatischen Zugriff auf Geheimnisse innerhalb des Codes benötigen. Die CLI eignet sich ideal für Skripte, Automatisierung, CI/CD-Pipelines und operative Workflows, bei denen Geheimnisse benötigt werden, ohne den Anwendungscode zu verändern.

Ja, Keeper integriert sich nativ in gängige CI/CD-Plattformen und unterstützt auch die Pipeline-Nutzung über die CLI und die Shell-Ausführung. Geheimnisse können zur Laufzeit sicher eingefügt werden, ohne dass sie in Pipeline-Konfigurationsdateien oder Protokollen offengelegt werden.

Keeper Secrets Manager unterstützt Java/Kotlin, JavaScript, Python, .NET, Go, Ruby und Rust. Zusätzliche Zugriffsmethoden stehen über die CLI und die Shell-Integration zur Verfügung.

SSH-Schlüssel werden verschlüsselt im Keeper-Tresor gespeichert und mithilfe des Keeper SSH-Agenten dynamisch in speicherbasierte Sitzungen geladen. Private Schlüssel werden niemals auf die Festplatte geschrieben oder dem Endbenutzer zugänglich gemacht.

Keeper unterstützt den sicheren Zugriff auf Geheimnisse für KI-Agenten mithilfe des Model Context Protocol (MCP). Dadurch können Agenten Geheimnisse dynamisch abrufen, während gleichzeitig Zero-Trust- und Zero-Knowledge-Sicherheitskontrollen durchgesetzt werden.

Sie müssen Cookies aktivieren, um den Live-Chat zu nutzen.