ローテーションする認証情報を選択

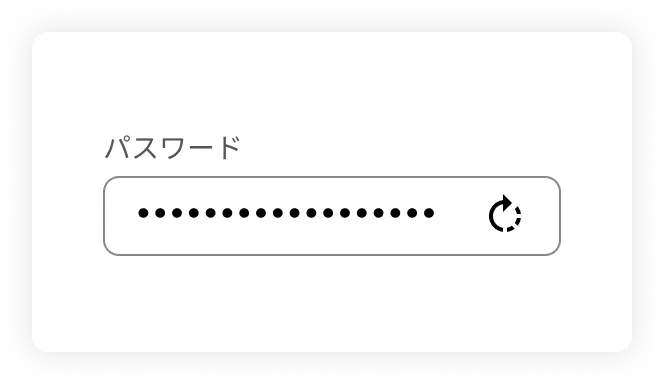

KeeperボルトにPAMユーザーのレコードを作成します。このレコードに、自動ローテーションの対象となる認証情報が保存されます。

パスワードの自動ローテーション

手動でのパスワード更新をなくし、ポリシーに基づくリアルタイムの自動ローテーションでゼロトラストを徹底。

ハイブリッド環境やマルチクラウド環境全体で、ユーザーアカウント、サービスアカウント、マシン、インフラのパスワードローテーションを自動化。

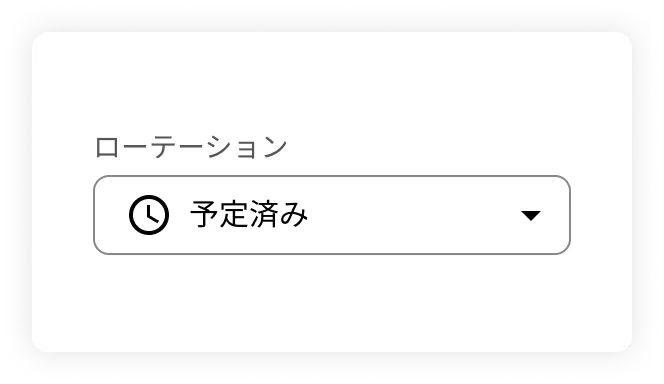

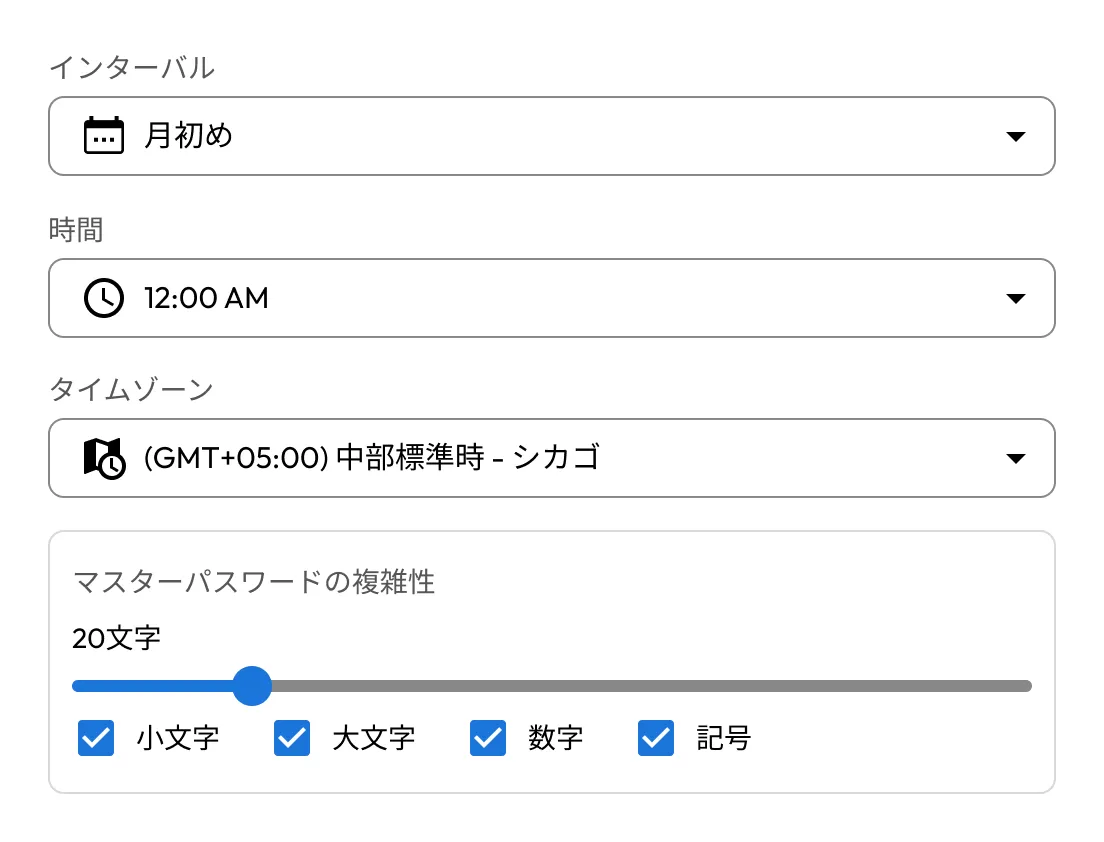

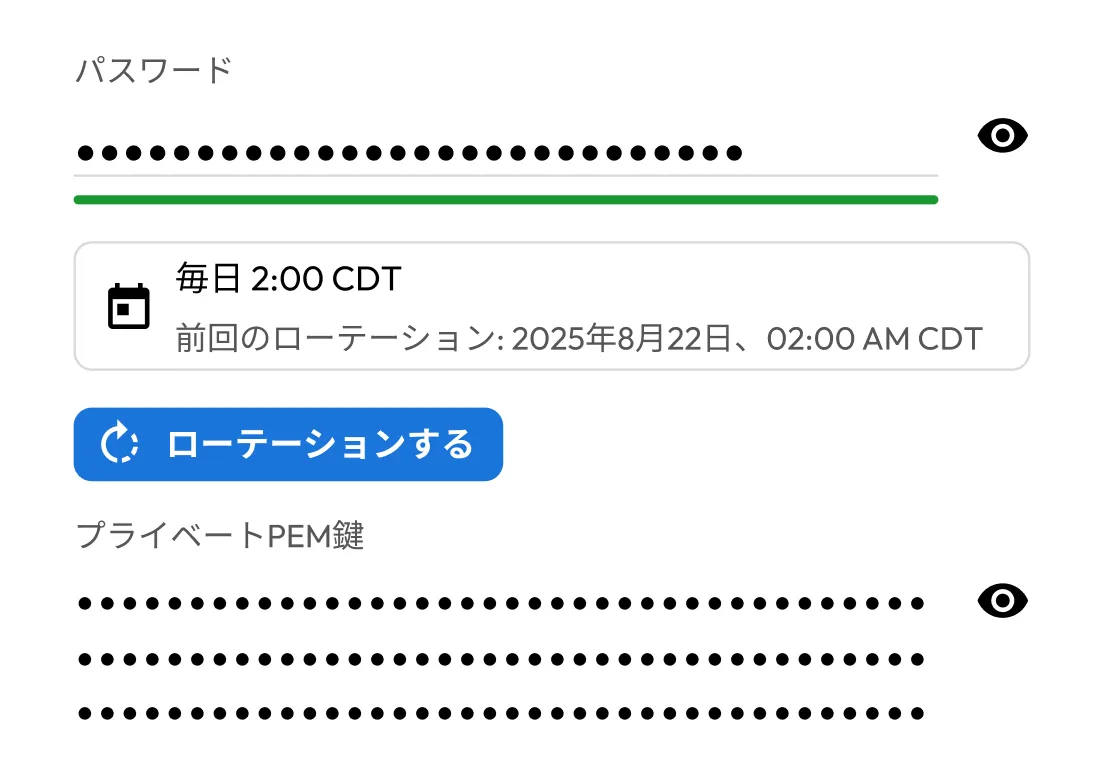

固定間隔、cron式、オンデマンド、アクセス権剥奪などのポリシーイベントに基づいてローテーションを実行可能。

ローテーションされた認証情報を使用するWindowsサービスやスケジュールタスクなどのシステムを自動で更新。手動で再設定する必要はありません。

ローテーション完了後に、カスタムスクリプトや事前設定したアクションを自動で実行。下流システムとの連携やクリーンアップ処理にも対応。

アクセスが失効した時点で即座に認証情報をローテーションし、常時特権を排除してジャストインタイム (JIT) アクセスを徹底。

すべてのローテーションイベントが記録され、Keeperの高度なレポートとアラートモジュール (ARAM) を通じてSIEMに送信することで、完全な可視化を実現。

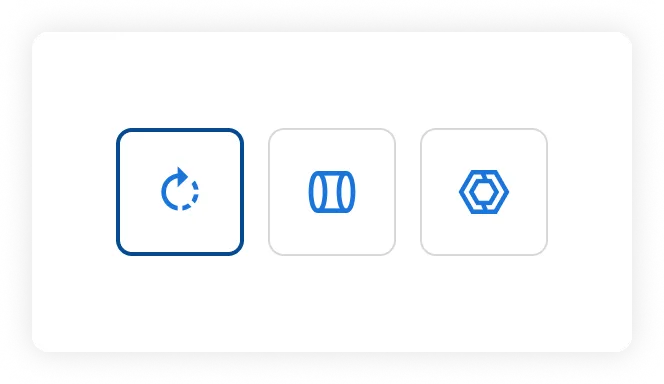

PAMユーザーをPAMリソースに紐づけ、ローテーションの実行頻度を時間間隔やcron式で設定します。

設定したスケジュールに従って、Keeperゲートウェイで管理者用の認証情報を使用して認証を行い、ネイティブプロトコルやクラウドAPIを介してパスワードをローテーションします。

静的な認証情報は大きなリスクです。KeeperPAMは、スケジュールに基づくパスワードローテーションや、アクセス終了後の即時ローテーションでこの脅威を解消します。

すべてのローテーションイベントが記録され、監査可能。KeeperPAMは、NIST、CMMC、ISO 27001、HIPAA、SOC 2などの要件にも対応しています。

サービスアカウントやマシン、アプリケーションの手動パスワード更新は、手間がかかりミスも発生しがちです。KeeperPAMによってこのプロセスを自動化し、チームがより戦略的な業務に集中できるようにします。

認証情報がActive Directory、データベース、Linuxサーバー、SaaSアプリ、クラウドIAMのどこにあっても、KeeperPAMはオンプレミス、ハイブリッド、クラウドネイティブ環境を含むインフラ全体でローテーションを自動化。

完全な監査証跡、ロールベースのアクセス制御 (RBAC)、リアルタイムアラートにより、運用を妨げることなく、セキュリティチームが必要な統制を確保できます。

パスワードローテーションとは、特権アカウントのパスワードを、定期的または特定のイベント発生時に自動もしくは手動で変更する仕組みです。これにより、認証情報が長期間使われ続けることを防ぎ、不正アクセスのリスクを低減できます。

パスワードローテーションは、認証情報が漏洩、侵害された際のリスクを最小限に抑えるために重要です。NIST、PCI-DSS、ISO 27001などのセキュリティ基準への準拠を支援し、内部脅威や長期的な不正アクセスを防止し、高リスクシステムの運用セキュリティを維持します。

KeeperPAMは、以下のシステムをはじめとする多くの環境でパスワードローテーションをサポートしています。

必ずしも必要ではありません。KeeperPAMには一般的なシステム向けに、ローテーション用の組み込みコネクタが用意されています。

一方、ネイティブ対応していないカスタムシステムの認証情報をローテーションする場合は、以下の方法で対応できます。

はい。KeeperPAMにはローテーション処理をシミュレーションできるテスト機能があり、スクリプトや接続が本番環境で問題なく動作するか事前に確認できます。

ローテーションに失敗した場合、KeeperPAMによって以下の処理が実行されます。

管理者はログを確認し、設定ミスや権限の問題を修正する必要があります。

チャットサポートを利用する場合、Cookie を有効にしてください。