Gestión del acceso privilegiado remoto (RPAM)

Acceso remoto privilegiado seguro sin exponer credenciales

Proporcione a los empleados, proveedores y terceros de confianza acceso remoto privilegiado a sistemas críticos sin necesidad de una VPN.

Keeper Security reconocido en el Gartner® Magic Quadrant™ de 2025 para PAM

Más informaciónProporcione a los empleados, proveedores y terceros de confianza acceso remoto privilegiado a sistemas críticos sin necesidad de una VPN.

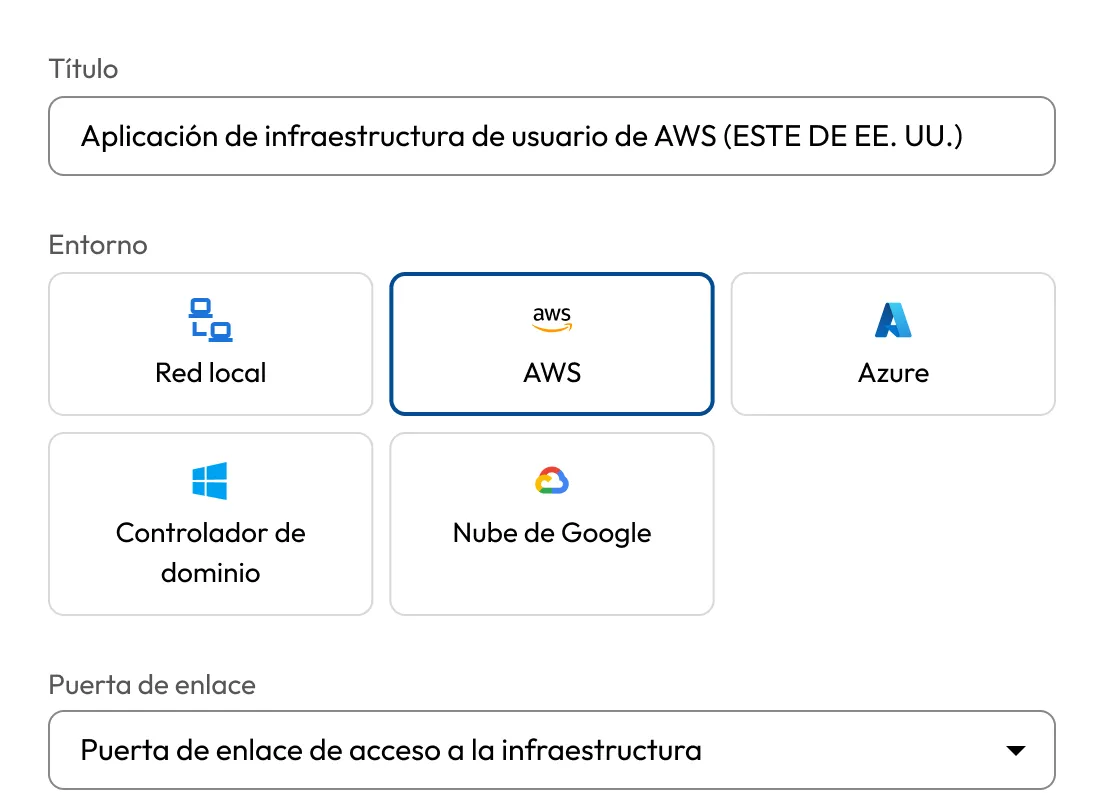

Unificar el acceso a infraestructuras multi-nube y infraestructura local. El Keeper Gateway proporciona puntos de entrada seguros y encriptados en todos los entornos.

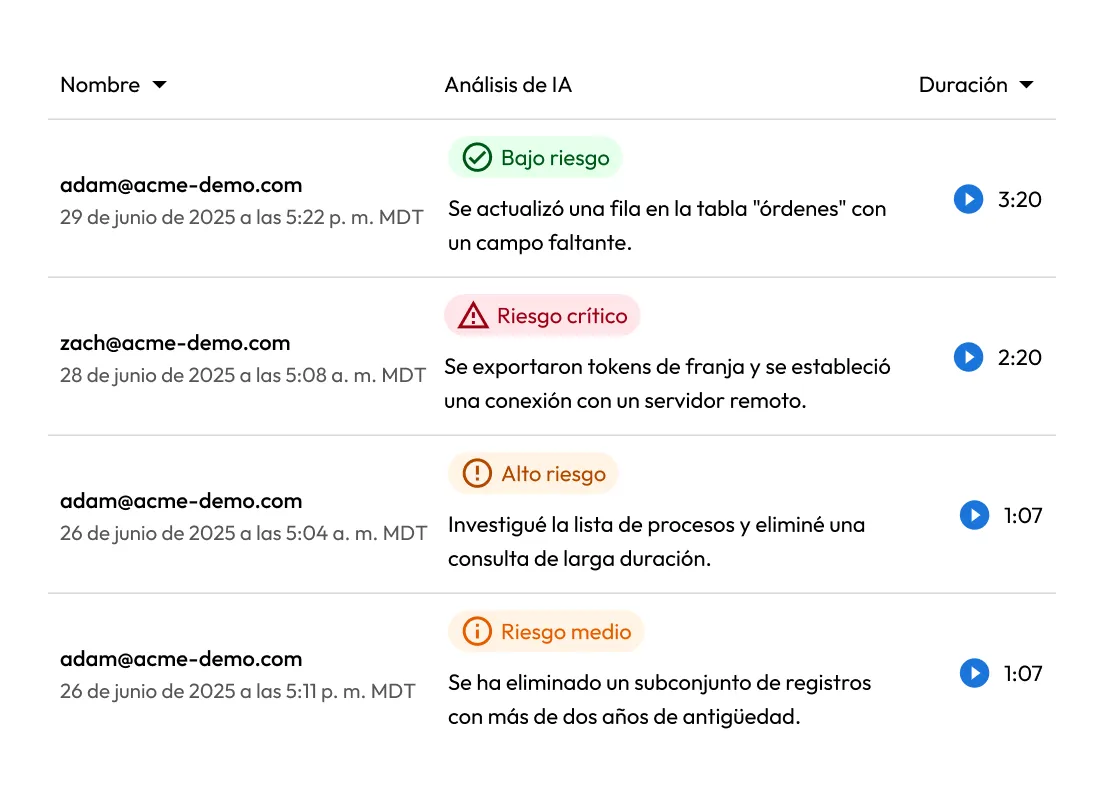

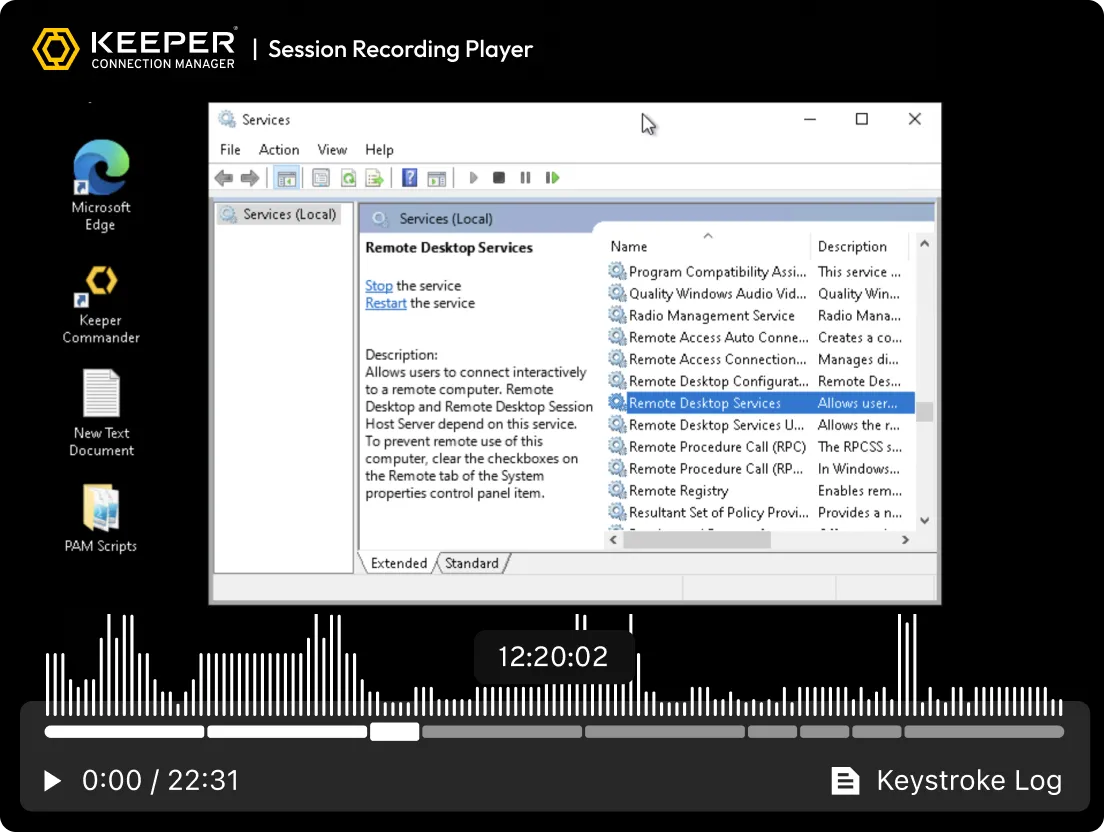

Registra cada clic, pulsación de tecla y comando. Toda la actividad de la sesión se registra y puede transmitir a su SIEM para su análisis y auditoría en tiempo real.

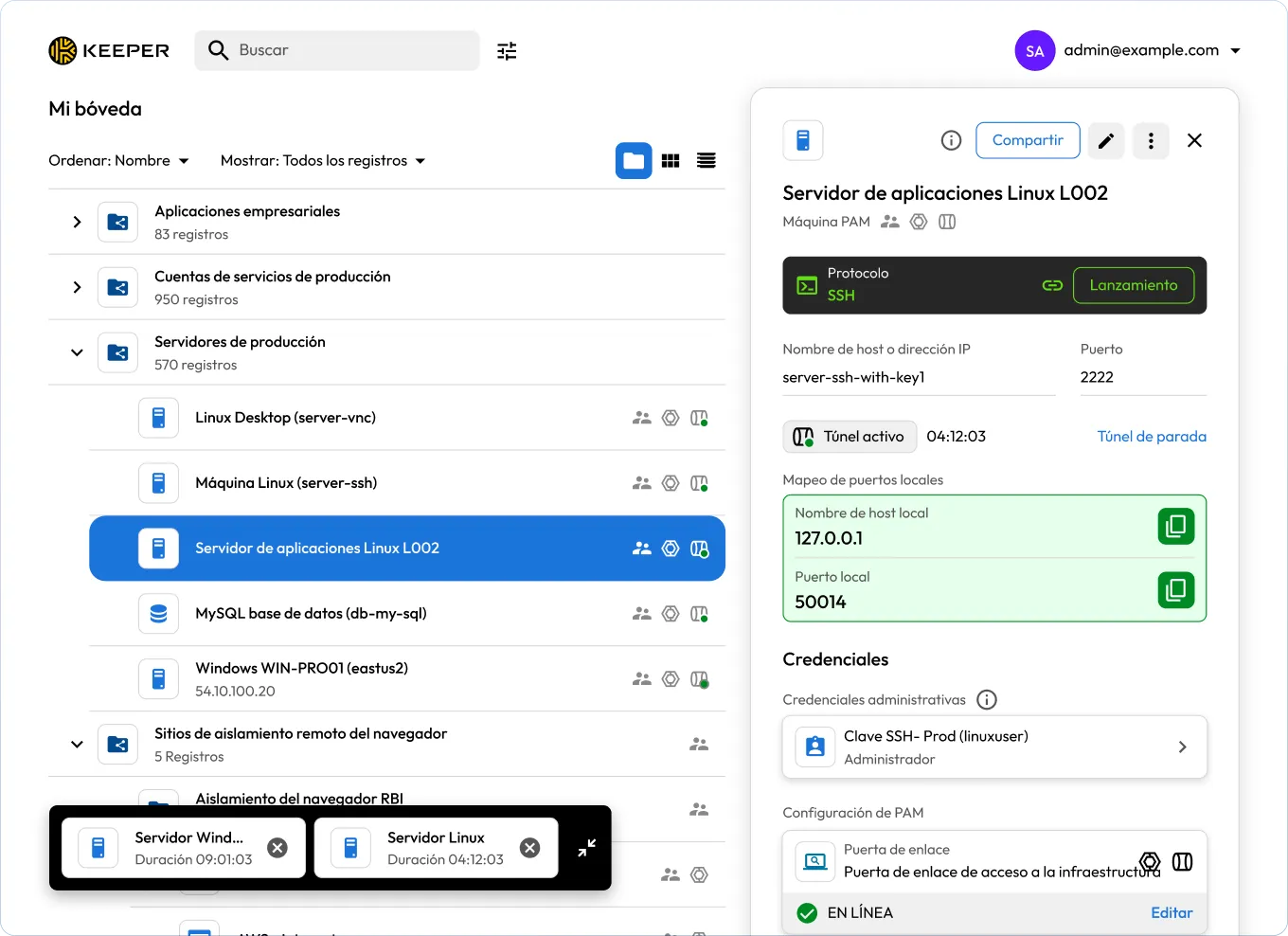

Habilite el acceso remoto cifrado a través de túneles de encriptado e inyección de credenciales. Sin cambios en el firewall, sin amplia exposición de red, sin necesidad de VPNs.

KeeperAI analiza cada sesión en tiempo real, categoriza la actividad del usuario y termina automáticamente las sesiones de alto riesgo para detener amenazas al instante.

KeeperPAM permite el acceso remoto seguro al enrutar todas las conexiones privilegiadas a través del Keeper Vault. Esto elimina la necesidad de atajo a los sistemas objetivo, reduciendo las superficies de ataque y simplificando el acceso remoto para los usuarios.

El Keeper Gateway establece túneles salientes y encriptados hacia los sistemas objetivo — sin necesidad de agentes, VPNs ni cambios en el firewall. Esto agiliza la implementación mientras se aplican los principios de confianza cero en entornos cloud y locales.

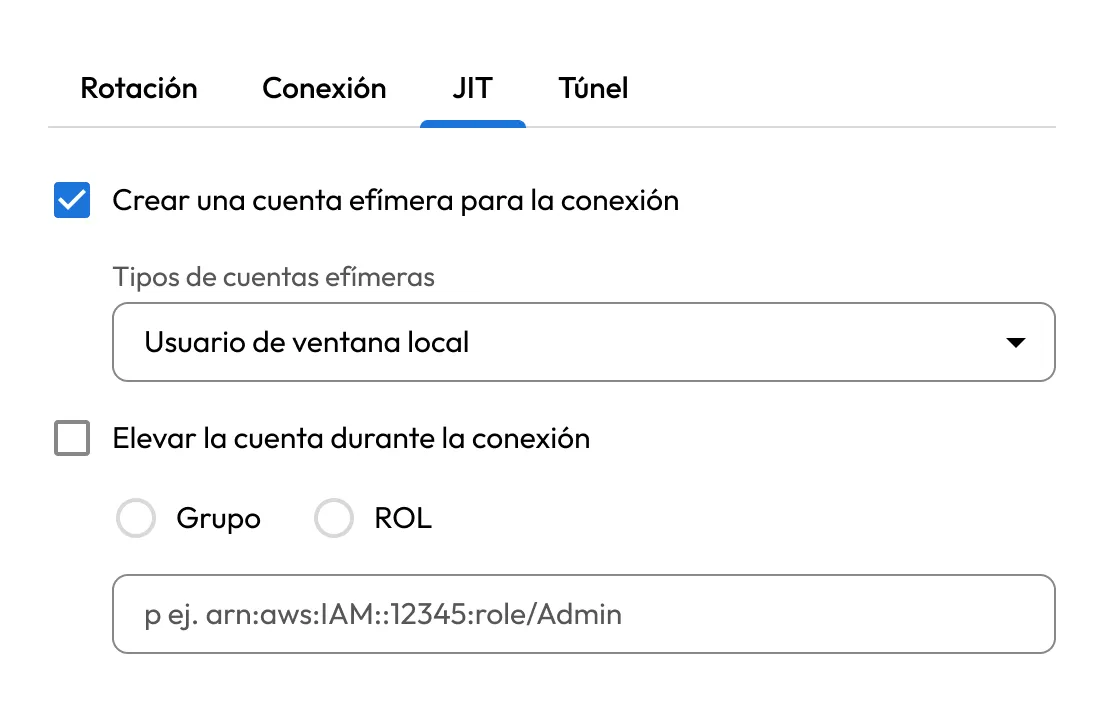

Con KeeperPAM, los usuarios pueden recibir acceso temporal y con tiempo limitado a la infraestructura sin ver nunca las credenciales ni las claves SSH. Tras la revocación del acceso, las credenciales pueden rotarse automáticamente para evitar su reutilización y reducir el riesgo.

KeeperPAM soporta herramientas populares de desarrollo y base de datos como PuTTY, pgAdmin y MySQL Workbench. Los usuarios pueden iniciar túneles encriptados directamente desde el bóveda, preservando el acceso seguro sin cambiar los flujos de trabajo.

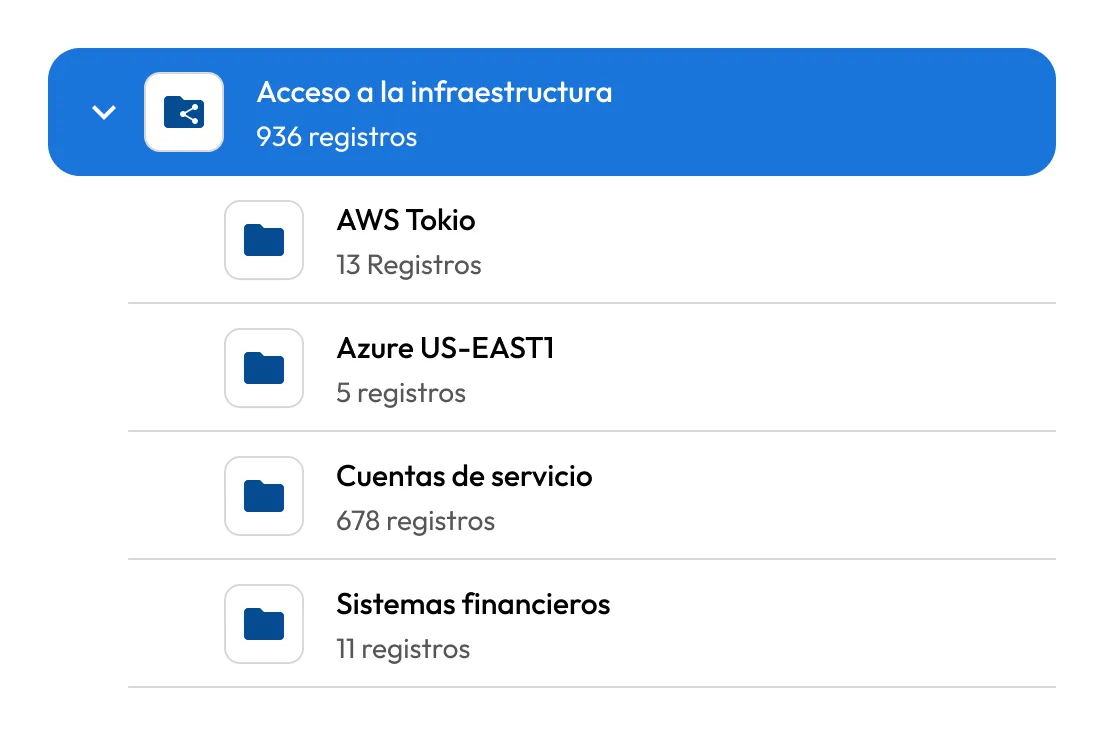

Centraliza el acceso privilegiado entre AWS, Azure, GCP y sistemas locales en una única interfaz. Los Keeper Gateways desplegados en cada entorno garantizan una aplicación coherente de políticas y una visibilidad en toda la infraestructura distribuida.

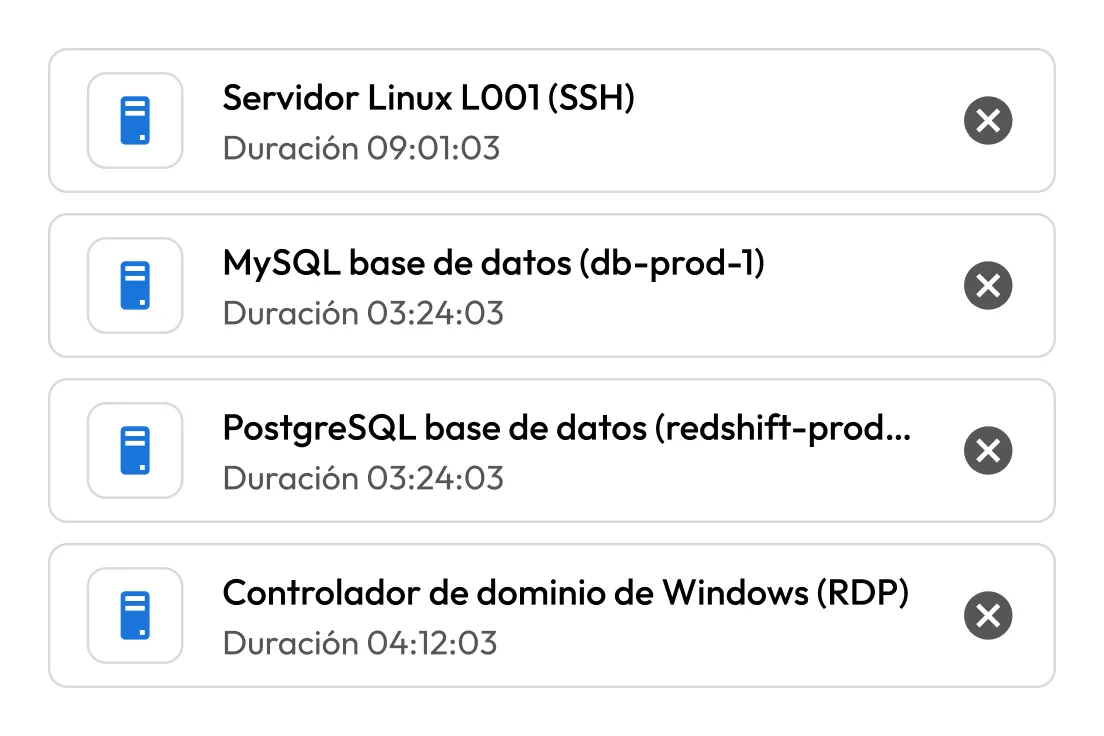

KeeperPAM registra la actividad de pantalla y pulsaciones de teclas para todas las sesiones remotas: SSH, RDP, VNC, base de datos y navegador. Esto garantiza el cumplimiento, la preparación para auditorías y la rendición de cuentas por toda actividad privilegiada.

Aplique controles de acceso basados en roles (RBAC) granulares y aplicar la autenticación multifactor (MFA) en todos los sistemas, incluso aquellos sin MFA nativo.

Centraliza y automatiza la gestión de secretos en todos los entornos. Keeper almacena y rota de forma segura secretos de infraestructura como API claves, certificados y base de datos credenciales.

Inicia sesiones protegidas del navegador en aplicaciones internas o sitio web desde dentro de Keeper. Esto aísla el punto final de los entornos sitio web confidenciales, evita la exfiltración de datos (copiar/pegar, descargar) y garantiza el acceso seguro en dispositivos BYOD.

Graba automáticamente la actividad de pantalla y teclado en todas las sesiones remotas, incluyendo protocolos de terminal, escritorio, navegador y base de datos. Las grabaciones se encriptan y se almacenan en la nube para auditoría, cumplimiento e investigación de incidentes.

KeeperPAM proporciona grabación de sesiones, autocompletado de credenciales y limpieza de pistas de auditoría —entre otras capacidades— para permitir navegación segura y acceso a infraestructuras de confianza cero sin necesidad de VPN ni agente local.

RPAM es una solución de seguridad que permite a usuarios privilegiados internos y externos, como administradores de TI, proveedores externos y contratistas, acceder de forma segura a sistemas críticos sin depender de una VPN tradicional. Hace cumplir los principios de privilegio mínimo y protege los sistemas sensibles contra el acceso no autorizado o excesivo.

La diferencia entre RPAM y una VPN es que RPAM se centra en controlar el acceso privilegiado, garantizar la seguridad y hacer cumplir el principio de privilegio mínimo. Una VPN simplemente proporciona un acceso amplio y seguro a la red sin gestionar los detalles de quién puede acceder a qué.

A medida que aumenta el número de trabajadores remotos y externos, las organizaciones se enfrentan a nuevas amenazas de ciberseguridad. El reto es garantizar que los usuarios privilegiados puedan acceder a sistemas y recursos de forma remota sin comprometer la seguridad, el cumplimiento o la productividad. Gestionar el acceso privilegiado remoto agrega complejidad, especialmente cuando se requiere acceso basado en VPN, lo que puede reducir la flexibilidad y la eficiencia tanto para administradores de TI como para usuarios finales.

KeeperPAM está diseñado para gestionar las complejidades del acceso privilegiado remoto, cerciorando que el acceso esté estrictamente controlado, monitorear y conforme a la normativa. Al combinar controles de acceso granulares, gestión segura de sesiones, auditoría y funciones de cumplimiento, aborda los retos de la RPAM y ayuda a las organizaciones a gestionar de forma segura el acceso privilegiado, incluso para trabajadores remotos.

Los usuarios privilegiados requieren licencias elevadas para realizar tareas confidenciales. Garantizar este acceso implica encontrar un equilibrio entre la seguridad, el cumplimiento normativo y la comodidad del usuario. Cuando los usuarios privilegiados acceden a los sistemas de forma remota, las soluciones VPN tradicionales pueden introducir complejidad y reducir la productividad, dificultando la tarea de cerciorar el acceso para los equipos de TI.

Debe habilitar las cookies para usar el chat en directo.