Para manter a eficiência operacional, as instituições financeiras dependem bastante de fornecedores terceirizados, como processadores de pagamento, provedores de plataformas bancárias e integrações de fintech. Segundo

É importante saber que nem todas as soluções de isolamento remoto de navegadores (RBI) tratam dos mesmos casos de uso. Alguns casos de uso que uma boa solução de RBI resolve incluem monitorar o acesso de terceiros a sistemas, auditar a atividade de navegadores, habilitar o modo traga seu próprio dispositivo (BYOD) com segurança e estender a confiança zero aos navegadores.

Continue lendo para saber o que é RBI e explorar alguns de seus casos de uso mais comuns.

O que é isolamento remoto do navegador?

Remote Browser Isolation (RBI) is a technology that protects your devices and networks from cyber threats by hosting web browsing sessions in a controlled remote environment. While you browse the internet, your online activity is sent to a secure, remote server rather than staying on your device. This isolated server keeps any harmful content, such as fake ads or malware, off your device by never actually running the website code locally on the device and instead visually projecting the content. Once you interact with the web page, you will see only what the server considers safe content, so you cannot be tricked into clicking on malicious content. Overall, RBI helps you safely browse online by stopping cyber threats from reaching your device.

Sete casos de uso para o isolamento remoto de navegadores

Veja sete maneiras como o RBI pode ser usado em sua organização para proteger seus dispositivos, redes e dados contra ameaças cibernéticas.

1. Registrar e monitorar o acesso de terceiros a sistemas

Às vezes, sua organização precisa autorizar o acesso de terceiros a sistemas específicos; mas isso traz riscos de segurança em potencial. Os diversos riscos associados ao acesso de terceiros incluem falhas de conformidade, perda de dados, riscos operacionais, violações de dados e ataques à cadeia de suprimentos. Com esses riscos e ameaças cibernéticas, sua organização pode não ser violada diretamente, mas um terceiro com acesso aos dados de sua organização pode sofrer um ataque cibernético, afetando sua segurança indiretamente.

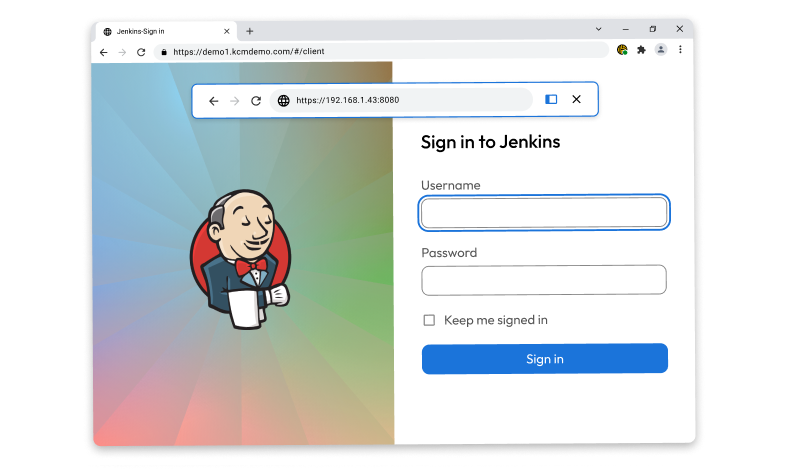

Se sua organização usar o RBI, você poderá registrar e monitorar tudo o que terceiros fazem em seus sistemas enquanto têm acesso autorizado aos seus dados. Por exemplo: você pode ter um fornecedor externo que precisa acessar seus sistemas por tempo limitado. Em vez de conceder ao fornecedor acesso permanente à rede inteira de sua organização, ele pode usar o RBI para acessar apenas as partes necessárias de seus sistemas através de um navegador isolado. Dessa forma, você pode registrar e monitorar a atividade deles, ao mesmo tempo que previne infecções por malwares em seus sistemas e limita o acesso do fornecedor.

2. Auditar e registrar todas as atividades em navegadores

O RBI permite auditar e registrar todas as atividades em navegadores, o que ajuda a atender aos padrões de conformidade e também melhora a segurança de sua organização. Com visibilidade completa da atividade de usuários autorizados em um navegador isolado, sua organização pode detectar possíveis ameaças cibernéticas e monitorar como esses usuários se comportam online. Por exemplo: se todos os seus funcionários usarem RBI para navegar na internet, você pode registrar quais sites eles visitam e o que eles baixam. Ao armazenar essas informações, você pode analisar o comportamento online geral de sua organização e garantir que todos estejam seguindo as políticas de segurança no trabalho.

3. Proteger suas forças de trabalho remotas e distribuídas

Permitir que funcionários façam trabalho remoto automaticamente aumenta os riscos de segurança. Mas você pode reduzir esse risco com o RBI, porque funcionários remotos podem acessar a internet em um navegador isolado, o que os protege contra ameaças cibernéticas, como phishing e ataques man-in-the-middle (MITM). Como o RBI impede que qualquer conteúdo malicioso esteja nos dispositivos reais dos funcionários, ter uma conexão online segura protege sua organização e seus funcionários contra muitos riscos de segurança, não importa onde eles estejam localizados.

4. Utilizar o BYOD com segurança

Traga seu próprio dispositivo (BYOD) é uma política adotada por muitas organizações que permite que funcionários usem dispositivos pessoais para realizarem suas tarefas no trabalho. Embora o BYOD permita mais flexibilidade em termos de quais dispositivos os funcionários podem usar, ele também introduz mais riscos de segurança se o dispositivo pessoal de um funcionário for infectado com malwares ou acessado por um usuário não autorizado. O RBI pode permitir o uso seguro do BYOD criando uma separação entre os dispositivos pessoais dos funcionários e a rede de uma organização, obtendo assim uma experiência de rede privada. Como os funcionários podem executar um servidor isolado em qualquer dispositivo com o RBI, dados pessoais e relacionados ao trabalho permanecem protegidos contra conteúdos maliciosos e possíveis ameaças cibernéticas.

5. Eliminar a necessidade de acesso amplo

Usar o RBI elimina a necessidade de seus funcionários terem acesso amplo à rede de sua organização, porque o acesso pode ser restrito apenas aos recursos e dados necessários para realizar o trabalho deles. A maioria das organizações faz com que seus funcionários usem uma rede privada virtual (VPN) para se conectar a redes privadas e proteger os próprios dados. Porém, as VPNs dão acesso amplo a recursos organizacionais, o que pode comprometer a segurança de dados e informações se um funcionário clicar em um link malicioso ou baixar conteúdo malicioso. É por isso que apenas as VPNs não são suficientes para proteger os dados de sua organização. O RBI elimina a possibilidade de malwares infectarem dispositivos da organização sem precisar de uma conexão VPN, pois cria um ambiente de navegação separado. Entretanto, isso não significa que sua organização não deve usar uma VPN. Como o RBI e as VPNs têm funções variadas, muitas organizações preferem aproveitar seus pontos fortes usando ambos.

6. Estender a confiança zero aos navegadores

O RBI pode ajudar a estender a segurança de confiança zero aos navegadores da web sem expor os dispositivos de sua organização a ameaças cibernéticas. Uma estrutura de confiança zero exige que todos os usuários sejam validados continuamente através de controles de acesso rigorosos para acessar os sistemas e dados de uma rede, concentrando-se mais em quem é o usuário do que em suas características. Com o RBI, manter todas as atividades na web em um ambiente separado garante que nenhum conteúdo malicioso chegue ao dispositivo do usuário.

7. Testes e depuração mais eficientes para equipes de controle de qualidade

Suas equipes de controle de qualidade podem usar o RBI para testar e depurar seus sites ou aplicativos de forma eficiente em um servidor isolado, sem afetar o restante do dispositivo. Dessa forma, suas equipes de controle de qualidade podem simular em um servidor isolado vários ambientes e navegadores da web para seus sistemas funcionarem. Enquanto testa e experimenta um aplicativo, sua equipe de controle de qualidade pode usar o RBI para evitar que erros em potencial afetem sua rede ou sistemas principais. O RBI reduz significativamente o tempo gasto em testes e depuração com um ambiente seguro para experimentação, porque você também pode reproduzir um problema com facilidade estudando uma gravação de atividades online.

Isolamento remoto de navegadores com o Keeper

O RBI é uma ótima solução para muitas organizações protegerem dispositivos e funcionários contra possíveis ameaças cibernéticas. O Keeper® oferece a melhor solução de RBI, porque permite acesso seguro para seus funcionários, controla a navegação na web, registra sessões na web isoladas e pode preencher automaticamente as credenciais de login de funcionários em um ambiente seguro. Com sua estrutura de segurança de conhecimento zero, o RBI do Keeper concede visibilidade e controle completos sobre todas as comunicações na rede entre o dispositivo de um funcionário e os sites de destino.

Solicite uma demonstração do Keeper Connection Manager, que inclui o recurso do RBI, para conferir como você pode acessar qualquer página da web com segurança em um servidor isolado.