ステップ 1: 感染

サイバー犯罪者は、フィッシングメールや悪意のある添付ファイル、盗まれた認証情報など、セキュリティの脆弱性を悪用してシステムに侵入します。攻撃者は被害を最大化するため、攻撃を実行する前にネットワーク内を横方向に移動し、侵害範囲を広げることがよくあります。

サイバー犯罪者は、フィッシングメールや悪意のある添付ファイル、盗まれた認証情報など、セキュリティの脆弱性を悪用してシステムに侵入します。攻撃者は被害を最大化するため、攻撃を実行する前にネットワーク内を横方向に移動し、侵害範囲を広げることがよくあります。

サイバー犯罪者の侵入を一度許すと、価値の高いデータを特定して軍事レベルの暗号化アルゴリズムを使ってファイルを暗号化します。さらに、セキュリティツールの無効化やバックアップの削除に加え、他のシステムへの侵害拡大を試みることもあります。

ファイルはロックされ、暗号資産による多額の身代金を短期間で支払うよう要求されます。あわせて、機密データの販売、漏洩、削除をほのめかして脅迫されることもあります。

暗号型ランサムウェアは、強力な暗号化アルゴリズムを使ってファイルを暗号化し、復号キーと引き換えに暗号資産での支払いを要求します。機密データへのアクセスを遮断して業務を妨害し、身代金を支払ったとしてもデータが完全に回復する保証はありません。

暗号型ランサムウェアが個々のファイルを暗号化するのとは異なり、ロッカー型ランサムウェアはデバイス全体やシステムへのアクセスを完全に遮断します。身代金を支払わせるため、偽の法執行機関の警告メッセージを表示して被害者を脅すことがあります。また、システムが復旧されるまで業務を完全に停止させます。

二重恐喝型ランサムウェア攻撃では、サイバー犯罪者はまず機密データを盗み出し、その後に暗号化を行います。復号のためだけでなく、データの漏洩を防ぐことを理由に追加の支払いを要求します。身代金を支払ったとしても、データが漏洩したりダークウェブで販売されたりする可能性は残ります。

三重恐喝型ランサムウェアは、二重恐喝型ランサムウェアにさらに圧力を加える手法です。サイバー犯罪者は機密データを盗み出して暗号化するだけでなく、DDoS (分散型サービス拒否) 攻撃や顧客への脅迫など、追加のサイバー攻撃を仕掛け、業務への影響や評判へのダメージを一層深刻化させます。

RaaSは、ランサムウェアを有償で利用可能にする仕組みで、技術力の低いサイバー犯罪者でもランサムウェア攻撃を行えるようにします。実際の攻撃はアフィリエイト攻撃者が実行し、ランサムウェアを作成した開発者は支払われた身代金の一部を受け取ります。

ランサムウェアを除去する際、組織は慎重かつ計画的に対応し、評判への影響を最小限に抑えながら安全に業務を復旧させる必要があります。

必要に応じて、組織のセキュリティチームや法執行機関に通知します。早期に報告することで、関係当局が復旧対応の調整や法的コンプライアンスへの対処を支援できます。

影響を受けたコンピューターやサーバーをインターネットやネットワークから切り離し、ランサムウェアが他のデバイスへ拡散するのを防ぎます。

組織内で使用するウェブアプリ、クラウドアプリ、BYODデバイスをマルウェアから保護。データ流出を防止。セッションは、監査、セッション記録、パスワード自動入力の各機能で制御します。

全てのWindows、Linux、macOSエンドポイントでゼロスタンディング特権を実現し、承認フローや多要素認証を組み合わせたジャストインタイム (JIT) アクセスを可能に。

可能であれば「No More Ransom」に記載されている復号ツールで暗号化ファイルの解除を試してみます。データの窃取や改ざんなど、状況をさらに悪化させる可能性のある不審なサードパーティ製ツールの使用は避けてください。

頻繁にバックアップを取ったり、バックアップを自動化したりするのもランサムウェア対策として効果的です。すべてのバックアップをオフラインで保管し、定期的にテストすることで、身代金を支払わずにデータを復旧できる状態を確保しましょう。

フィッシングメールは、サイバー犯罪者がランサムウェア攻撃を仕掛ける際の一般的な侵入経路です。従業員が不審なメールを見抜き、報告できるようにするために、模擬フィッシングテストの実施、定期的なセキュリティ研修、日常的なセキュリティ対策の徹底が効果的です。

サイバー犯罪者は、OSやソフトウェア、デバイスの未対応の脆弱性を悪用して侵入を試みます。すべてのシステムに定期的にセキュリティアップデートを適用し、保護と規制遵守を確実にしましょう。

サイバー犯罪者は、従業員の認証情報をダークウェブ上で売買することがあります。BreachWatch®を使用すると、企業の認証情報が流出した際にITチームへリアルタイムで通知が送信されるので、迅速にアカウントを保護できます。無料のダークウェブスキャンで、自社の認証情報が流出していないか確認しましょう。

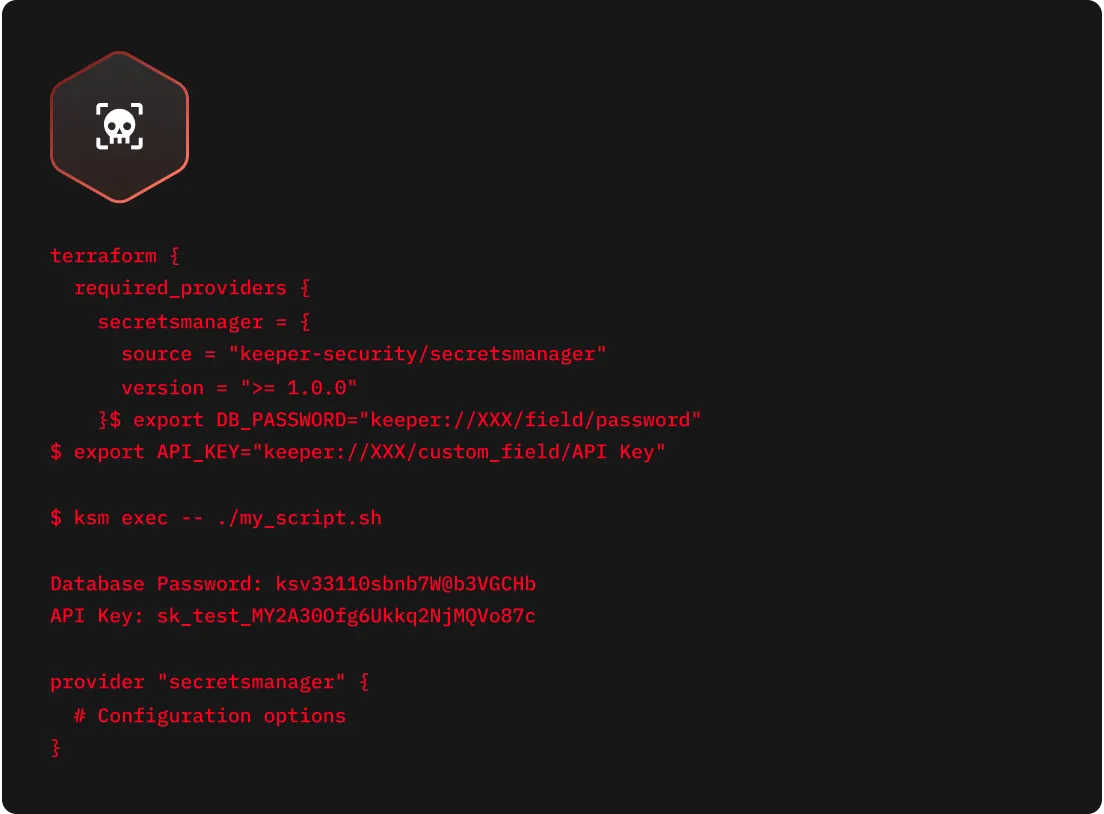

サイバー犯罪者は、漏洩したパスワード、弱いパスワード、使い回されたパスワードを悪用して不正アクセスを試みます。Keeper®のようなビジネス向けパスワード管理ツールを使用することで、強力でユニークなパスワード運用の徹底や、多要素認証 (MFA) への対応が可能になり、パスワード関連の攻撃リスクを低減できます。特権アカウントや重要システムには、KeeperPAM®を使用することで、アクセス権限と操作内容を可視化できます。

チャットサポートを利用する場合、Cookie を有効にしてください。