Keeper protege a las organizaciones con soluciones de cifrado, seguridad y gestión de contraseñas de conocimiento cero y confianza cero.

Solicitar un demoLa gestión de contraseñas empresariales es fundamental para proteger a su organización de los cibercriminales

La cibercriminalidad aumenta cada vez más y los actores de amenazas lanzan ataques sofisticados para acceder a su empresa con credenciales robadas. Normalmente, estas credenciales se obtienen al aprovecharse de vulnerabilidades de las contraseñas, como el hecho de que sean fáciles o reutilizadas. Las contraseñas seguras y únicas son necesarias, pero los empleados no pueden recordar las cientos de contraseñas que normalmente necesitan para sus trabajos. Los usuarios optan por reutilizar contraseñas fáciles de recordar, pero también fáciles de adivinar por los actores de amenazas. Las credenciales robadas son la causa principal de la mayoría de violaciones de datos, y este problema está en auge porque la superficie de ataque se expande en los actuales entornos multinube que permiten trabajar desde cualquier lugar.

La seguridad cibernética comienza con la seguridad de las contraseñas, ya que más del 80 % de las violaciones de datos están relacionadas con contraseñas, credenciales y secretos poco seguros o robados. Normalmente, las contraseñas son lo único que protege los planes empresariales confidenciales, la propiedad intelectual, el acceso a redes y la información confidencial que pertenece a empleados y clientes. A pesar de ello, tanto empleados como contratistas utilizan de forma habitual contraseñas poco seguras que, además, reutilizan.

Asimismo, las organizaciones no son conscientes de la amenaza real que supone la dark web, en la que los cibercriminales utilizan más de 20 mil millones de nombres de usuario y contraseñas que se han robado en violaciones de datos públicos para atacar sitios web, aplicaciones, bases de datos y sistemas. Hacen esto porque saben que más del 60 % de las veces tanto empleados como contratistas reutilizan la misma contraseña o utilizan contraseñas robadas comunes en varios sitios web, aplicaciones y sistemas. Esto representa el panorama de ciberataque más generalizado que se haya visto jamás. Cada pocos segundos, una organización sufre un ataque de ransomware. El problema de las credenciales robadas se ve agravado por el hecho de que los equipos de TI y seguridad no tienen ninguna visibilidad o control centralizados sobre las contraseñas utilizadas para acceder a los activos de la empresa.

Implementar una plataforma de gestión de contraseñas de confianza cero es absolutamente esencial para evitar las violaciones de datos más comunes. El programa genera contraseñas aleatorias muy seguras y supervisa la seguridad y el cumplimiento en toda la organización. Aplicar la autenticación de dos factores (2FA) y políticas de cumplimiento basadas en roles ayuda a mantener las empresas de cualquier tamaño a salvo del ransomware y de otras violaciones de datos relacionadas con las contraseñas.

Gestión de contraseñas de confianza cero para proteger datos, dispositivos y trabajadores

La confianza cero es un modelo de seguridad que aplica un acceso seguro a todo y por todos. Todos los usuarios y dispositivos se autentican y autorizan antes de recibir acceso a redes, aplicaciones o datos importantes. Se trata de un marco completo que asegura una seguridad máxima sin tener que sacrificar el rendimiento o la experiencia del usuario.

Keeper utiliza las mejores tecnologías de cifrado, la autenticación multifactor, controles de acceso granulares y políticas de uso compartido que pueden incluir el aislamiento de unidades de negocio. Todo ello asegura que el acceso a recursos críticos solo se concede cuando es necesario y únicamente para los usuarios autorizados.

Gestión de contraseñas segura y expansible que se integra fácilmente con sus procesos e infraestructura de seguridad

Keeper se despliega a escala empresarial con cualquier número de usuarios, desde una pequeña entidad hasta organizaciones con cientos de miles de empleados y contratistas. Keeper se integra rápidamente y sin problemas con cualquier solución de identidades in situ o basadas en la nube, incluidas AD, LDAP, Entra ID (Azure) y SCIM, así como los IdP que cumplen con el SAML. Esto incluye soluciones de inicio de sesión único (SSO), como Entra ID (Azure), Okta, Centrify, BeyondTrust, JumpCloud, OneLogin y Ping Identity.

Keeper también ofrece API de desarrollador, lo que le permite integrarse con cualquier tipo de entorno híbrido, in situ o basado en la nube. Para el seguimiento y la generación de informes de eventos, Keeper se integra sin problemas con las principales soluciones de gestión de eventos e información de seguridad (SIEM), incluidos Splunk, Sumo Logic, LogRhythm, IBM, DEVO y cualquier sistema compatible con los eventos con formato Syslog.

Arquitectura de seguridad de conocimiento cero

Para Keeper es fundamental proteger los datos de los clientes. Estos datos se cifran y almacenan en el servidor en la nube de Keeper, por lo que no son visibles ni para Keeper ni para terceros. Solo el usuario final puede acceder a las credenciales, secretos y otros datos de los clientes. El cifrado y descifrado se realiza sobre la marcha en el dispositivo del cliente y los datos se cifran tanto en tránsito (TLS) como en reposo en la infraestructura de Keeper (AES-256). Ni los empleados de Keeper Security ni terceros pueden acceder a la versión de los datos en texto plano.

Complementa y amplía su solución de inicio de sesión único

Los empleados utilizan contraseñas poco seguras y aun así las olvidan. Gartner descubrió que más del 50 % de las llamadas al servicio de asistencia técnica estaban relacionadas con el restablecimiento de contraseñas, y otro estudio mostró que cada llamada cuesta alrededor de $30. Las soluciones de SSO se crearon para resolver este problema, pero muchas aplicaciones antiguas (e incluso muchas de las nuevas) no son compatibles con los protocolos SAML. Es importante tener en cuenta que las soluciones de SSO realizan la autenticación sin un cifrado de extremo a extremo. Muchas de las cuentas que tienen accesos con privilegios no utilizan contraseñas, por lo que el almacenamiento de las claves de cifrado, los certificados digitales y las claves de acceso son casos de uso que las soluciones de SSO no cubren.

Las aplicaciones y los casos de uso que no son compatibles con los protocolos SAML no quedan cubiertos por una implementación de SSO. Los usuarios con accesos privilegiados, como los administradores de TI y los profesionales de seguridad, necesitan una ubicación segura para almacenar y encontrar sus contraseñas (no SSO), los certificados digitales, las claves SSH, las claves de acceso, las claves API y muchos más. Estos activos requieren los mismos accesos basados en roles, el control detallado de las políticas y la capacidad de compartir y revocar que los activos de SSO.

Keeper funciona con cualquier aplicación o caso de uso que utiliza una contraseña. A cada empleado se le facilita una bóveda digital segura, basada en la nube, en la que se guardan contraseñas y otra información importante, como claves de cifrado y certificados digitales. Keeper genera contraseñas seguras y aleatorias que después autocompleta para los usuarios. Esto les ahorra tiempo y frustración, a la vez que elimina la necesidad de tener que reutilizar y recordar contraseñas.

De hecho, la mayoría de las pymes pueden cumplir con todas sus necesidades de IAM de una forma muy rentable utilizando únicamente Keeper. Para las organizaciones que requieren soluciones de SSO, Keeper es un complemento perfecto para las aplicaciones antiguas y otros casos de uso que se le escapan al SSO. Keeper SSO Connect® funciona con plataformas IdP de SSO conocidas, como Okta, AWS, OneLogin, Ping Identity, F5 BIG-IP APM, Google Workspace, JumpCloud, Microsoft ADFS y Microsoft Entra ID (Azure AD) para ofrecer a las organizaciones la máxima flexibilidad de autenticación.

Autenticación multifactor (MFA) totalmente integrada, incluida la autenticación sin contraseñas

Las contraseñas no son suficiente cuando se trata de proteger los recursos más importantes. Añadir factores adicionales al proceso de autenticación mejora significativamente la seguridad.

La autenticación multifactor es una buena práctica recomendada por el Instituto Nacional de Normas y Tecnología (NIST, por sus siglas en inglés) de Estados Unidos, para reducir el riesgo. La MFA ofrece capas adicionales de seguridad más allá de las credenciales y los factores se clasifican en tres categorías: “algo que sabe”, “algo que tiene” y “algo que es”. Las contraseñas son algo que sabe. Añadir otros factores en el proceso de autenticación refuerza la seguridad.

Keeper es compatible con varios métodos 2FA, que incluyen los factores “algo que usted tiene” y “algo que usted es”. Los métodos 2FA compatibles incluyen Keeper SMS, los dispositivos WebAuthn de FIDO2, las claves de acceso, Duo Security, RSA SecurID, las aplicaciones de contraseñas de un solo uso y de tiempo limitado (TOTP), como Google Authenticator, y los dispositivos portátiles compatibles con Keeper DNA, como Apple Watch o Android Wear.

Las soluciones sin contraseñas ofrecen una experiencia de inicio de sesión sin fricciones y son compatibles con la biometría, como la huella dactilar o el reconocimiento facial. Keeper SSO Connect®, incluido en Keeper Enterprise, se integra sin problemas con todas las plataformas de autenticación de contraseñas más conocidas, como Trusona, Veridium, HYPR, Secret Double Octopus, Traitware y PureID.

Acceso de mínimo privilegio a sistemas e infraestructuras importantes

Como componente de su arquitectura de confianza cero, Keeper incluye políticas granulares y flexibles para controlar el acceso de mínimo privilegio. A medida que Keeper añade aplicaciones nuevas a la plataforma y los requisitos de cumplimiento de los clientes aumentan, las funciones de control de acceso de Keeper se ajustan constantemente para ofrecer la funcionalidad más granular del mercado. El modelo de control de acceso de Keeper sigue las directrices actuales establecidas por los sectores público y privado.

Mientras que el control de acceso basado en roles (RBAC) se utiliza para los controles de seguridad estrictos, el control de acceso basado en atributos (ABAC) se utiliza en situaciones que requieren políticas más dinámicas y flexibles. Mientras que Keeper expande su modelo de control de acceso para incluir políticas más detalladas en favor del mínimo privilegio, extiende el modelo RBAC para incluir elementos del ABAC. Este modelo de control de acceso de RBAC y ABAC híbrido ofrece la fortaleza de ambos modelos a la vez que facilita un control y flexibilidad máximos.

Keeper incluye elementos del ABAC mediante el uso de atributos de equipos y registros. Por ejemplo, el usuario puede tener un rol que le permita compartir registros que contienen secretos, pero también está en un equipo de proyecto que restringe la opción de compartir estos registros con secretos. Esta persona podrá compartir estos secretos cuando se le dé acceso como individuo, pero no cuando solo se le dé acceso a los secretos a través del equipo del proyecto. Además, es posible que ciertos secretos tengan atributos utilizados para controlar el acceso, como el tipo de registro (por ejemplo, tarjeta bancaria, base de datos, clave SSH) o restricciones de acceso basadas en el tiempo. Los atributos del registro o recurso, en combinación con los atributos del usuario (como rol, equipo, unidad organizativa o nodo) se combinarán para determinar el acceso de mínimo privilegio efectivo para ese conjunto de registros en particular.

Este modelo de RBAC y ABAC híbrido reduce la carga administrativa y el número de roles de usuario necesario y ofrece los controles de acceso más granulares para cumplir con los requisitos de acceso de mínimo privilegio para todas las situaciones de su empresa.

Uso compartido seguro de contraseñas, credenciales y secretos

Cada usuario tiene un conjunto de claves de cifrado privadas y públicas que se utiliza para cifrar su bóveda, compartir registros de contraseñas y enviar mensajes a otros usuarios de Keeper. La información compartida se cifra con la clave pública del destinatario. La metodología para compartir registros de Keeper es fácil de usar, segura e intuitiva. Es compatible con los controles de acceso detallados para compartir información con usuarios con y sin privilegios, socios de tecnología, contratistas y otros terceros.

Monitoreo de la dark web

Keeper BreachWatch compara continuamente sus contraseñas con análisis actuales de credenciales robadas en violaciones de datos, dispositivos infectados por malware y otras fuentes ocultas. Se envían alertas inmediatas a usuarios y administradores cuando se encuentran contraseñas vulneradas. Estos avisos tempranos les permiten reaccionar antes de convertirse en víctimas del robo de cuentas, del ransomware o de las estafas en línea.

Auditorías de seguridad

El cumplimiento de los mandatos de auditoría es un componente esencial para proteger su empresa de las violaciones de datos y las amenazas internas. Keeper supervisa y registra toda la actividad de los usuarios relacionada con más de 100 tipos de eventos, incluidos los relacionados con contraseñas e inicios de sesión. Keeper es compatible con las auditorías de cumplimiento porque supervisa estos eventos, genera informes personalizados y notificaciones en tiempo real y se integra con la SIEM de terceros.

Los registros e informes ofrecen información detallada sobre la actividad de los usuarios y administradores que es necesaria para las auditorías de seguridad (por ejemplo, RGPD, PCI, ISO, SOC y NCUA).

Informes de conformidad

Los costes de aplicar las normativas de cumplimiento van en aumento y los presupuestos de dotación de personal son limitados. El trabajo remoto descentralizado ha ampliado exponencialmente el perímetro de ataque para los cibercriminales. Auditar las políticas de control de acceso es más importante que nunca.

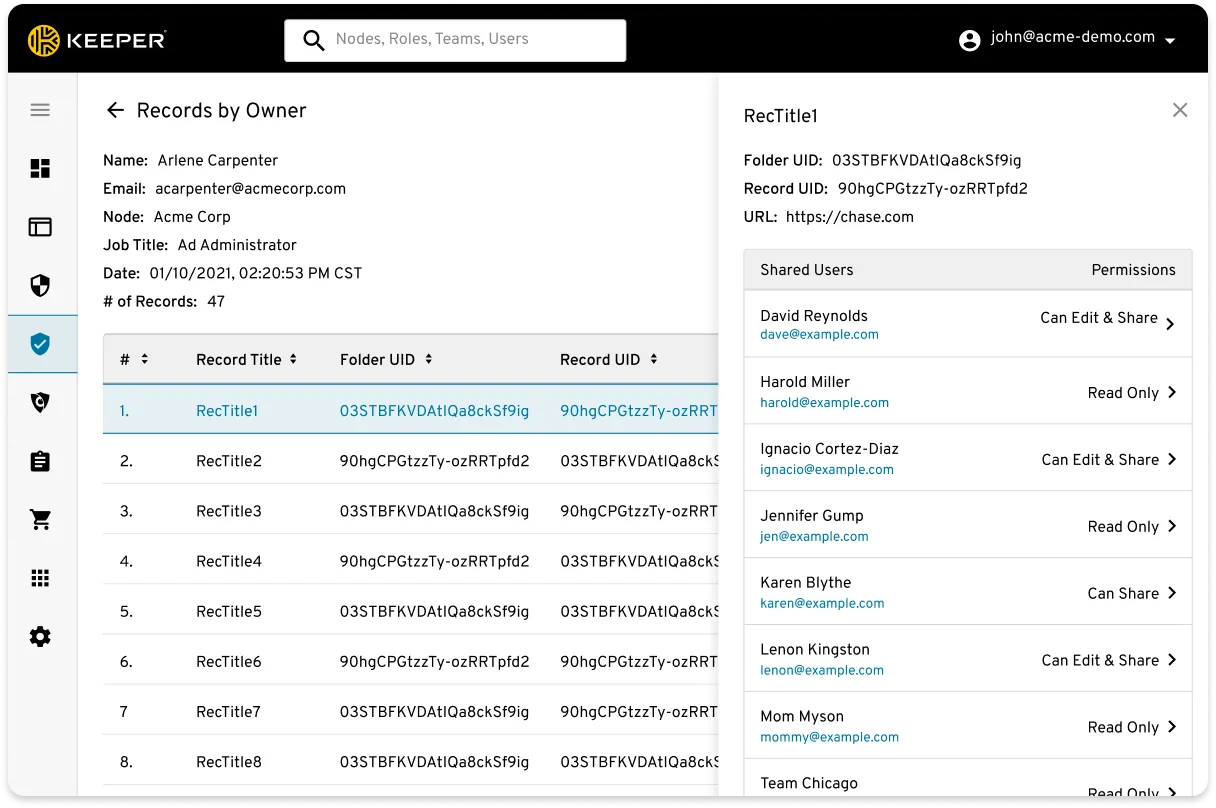

Los registros de Keeper son completamente personalizables y ofrecen una visibilidad bajo demanda de los permisos de acceso a las credenciales y secretos de su organización. A medida que aumentan las normas de seguridad cibernética de la gestión de identidades y accesos (IAM), las organizaciones requieren políticas y herramientas completas para garantizar la conformidad. La posibilidad de auditar y controlar el acceso a credenciales e información sensible es importante para cumplir con la normativa y evitar las violaciones de datos.

Los equipos de auditoría y finanzas necesitan herramientas rentables que permitan auditar, supervisar y generar informes de eventos de manera remota. Estos informes reducen el tiempo y el coste de la auditoría de cumplimiento. Asimismo, aplican la confianza y el conocimiento cero porque los datos son visibles y están bajo el control de administradores con privilegios.

El generador de informes es fácil de usar y totalmente personalizable. Los informes permiten a los administradores ver los permisos de acceso por usuario y para todos los registros en su empresa. La vista previa de los informes por usuario se puede ver y exportar antes de generar el informe final. Esto es útil para validar y editar los permisos de los usuarios.

Políticas e infraestructura de seguridad líderes en el mercado

Keeper cuenta con los certificados SOC 2 e ISO 27001 más antiguos del sector Keeper utiliza la mejor seguridad con un marco de confianza cero y una arquitectura de seguridad de conocimiento cero que protege los datos de los clientes con varias capas de claves de cifrado a nivel de registro, carpeta compartida y bóveda.